жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жң¬ж–Үдё»иҰҒз»ҷеӨ§е®¶з®ҖеҚ•и®Іи®ІйғЁзҪІIstioе®һзҺ°еҸҢеҗ‘TLSиҝҒ移讲жһҗпјҢзӣёе…ідё“дёҡжңҜиҜӯеӨ§е®¶еҸҜд»ҘдёҠзҪ‘жҹҘжҹҘжҲ–иҖ…жүҫдёҖдәӣзӣёе…ід№ҰзұҚиЎҘе……дёҖдёӢпјҢиҝҷйҮҢе°ұдёҚж¶үзҢҺдәҶпјҢжҲ‘们е°ұзӣҙеҘ”йғЁзҪІIstioе®һзҺ°еҸҢеҗ‘TLSиҝҒ移讲жһҗдё»йўҳеҗ§пјҢеёҢжңӣеҸҜд»Ҙз»ҷеӨ§е®¶еёҰжқҘдёҖдәӣе®һйҷ…её®еҠ©гҖӮ

еңЁIstioдёӯпјҢеҸҢеҗ‘TLSжҳҜдј иҫ“иә«д»ҪйӘҢиҜҒзҡ„е®Ңж•ҙе Ҷж Ҳи§ЈеҶіж–№жЎҲпјҢе®ғдёәжҜҸдёӘжңҚеҠЎжҸҗдҫӣеҸҜи·ЁйӣҶзҫӨзҡ„ејәеӨ§иә«д»ҪгҖҒдҝқжҠӨжңҚеҠЎеҲ°жңҚеҠЎйҖҡдҝЎе’ҢжңҖз»Ҳз”ЁжҲ·еҲ°жңҚеҠЎйҖҡдҝЎпјҢд»ҘеҸҠжҸҗдҫӣеҜҶй’Ҙз®ЎзҗҶзі»з»ҹгҖӮжң¬ж–Үйҳҗиҝ°еҰӮдҪ•еңЁдёҚдёӯж–ӯйҖҡдҝЎзҡ„жғ…еҶөдёӢпјҢжҠҠзҺ°еӯҳIstioжңҚеҠЎзҡ„жөҒйҮҸд»ҺжҳҺж–ҮеҚҮзә§дёәеҸҢеҗ‘TLSгҖӮ

дҪҝз”ЁеңәжҷҜ

еңЁйғЁзҪІдәҶIstioзҡ„йӣҶзҫӨдёӯпјҢдҪҝз”Ёдәәе‘ҳеҲҡејҖе§ӢеҸҜиғҪжӣҙе…іжіЁеҠҹиғҪжҖ§пјҢжңҚеҠЎд№Ӣй—ҙзҡ„йҖҡдҝЎй…ҚзҪ®зҡ„йғҪжҳҜжҳҺж–Үдј иҫ“пјҢеҪ“еҠҹиғҪйҖҗжёҗе®Ңе–„пјҢејҖе§Ӣе…іжіЁе®үе…ЁжҖ§пјҢйғЁзҪІжңүsidecarзҡ„жңҚеҠЎйңҖиҰҒдҪҝз”ЁеҸҢеҗ‘TLSиҝӣиЎҢе®үе…Ёдј иҫ“пјҢдҪҶжңҚеҠЎдёҚиғҪдёӯж–ӯпјҢиҝҷж—¶пјҢдёҖдёӘеҸҜеҸ–зҡ„ж–№ејҸе°ұжҳҜиҝӣиЎҢеҸҢеҗ‘TLSзҡ„иҝҒ移гҖӮ

дёӢйқўйҖҡиҝҮе®һдҫӢжј”зӨәеҰӮдҪ•иҝӣиЎҢеҸҢеҗ‘TLSзҡ„иҝҒ移гҖӮ

зҺҜеўғеҮҶеӨҮ

вҖў е·Із»ҸйғЁзҪІеҘҪIstioзҡ„йӣҶзҫӨпјҢжІЎжңүеҗҜз”ЁеҸҢеҗ‘TLS

вҖў еҲӣе»әдёүдёӘе‘ҪеҗҚз©әй—ҙпјҢеҲҶеҲ«жҳҜ fooгҖҒbar д»ҘеҸҠ legacy

вҖў еңЁ fooгҖҒbar дёӯеҲҶеҲ«йғЁзҪІжіЁе…Ҙ Istio sidecar зҡ„ httpbin д»ҘеҸҠ sleep еә”з”ЁпјҢеңЁlegacyдёӯйғЁзҪІжңӘжіЁе…Ҙsidecarзҡ„sleepеә”з”Ё

жЈҖжҹҘйғЁзҪІжғ…еҶө

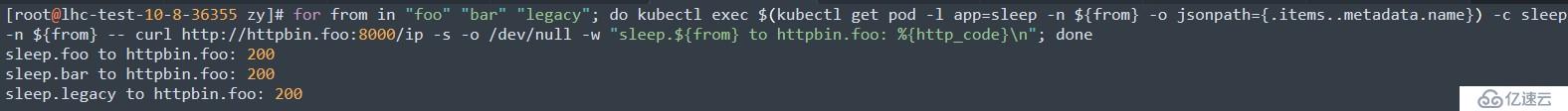

еҸҜд»ҘзңӢеҲ°пјҢд»Һд»»ж„ҸдёҖдёӘе‘ҪеҗҚз©әй—ҙйҖүдёҖдёӘsleepеә”з”ЁпјҢеҸ‘йҖҒhttpиҜ·жұӮеҲ°httpbin.fooпјҢйғҪиғҪиҜ·жұӮжҲҗеҠҹгҖӮиҝҷдёӘж—¶еҖҷпјҢдҪҝз”Ёзҡ„жҳҜжҳҺж–Үдј иҫ“гҖӮ

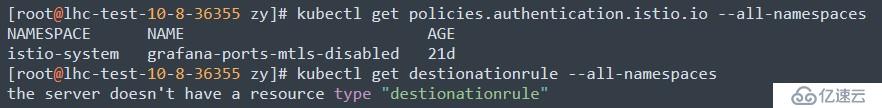

жЈҖжҹҘзі»з»ҹдёӯзҡ„и®ӨиҜҒзӯ–з•Ҙе’Ңзӣ®ж Ү规еҲҷпјҡ

еҸҜд»ҘзңӢеҲ°пјҢзі»з»ҹдёӯеңЁfooгҖҒbar д»ҘеҸҠ legacyе‘ҪеҗҚз©әй—ҙдёӢжІЎжңүи®ӨиҜҒзӯ–з•Ҙе’Ңзӣ®ж Ү规еҲҷгҖӮ

дёӢйқўејҖе§ӢйҖҡиҝҮй…ҚзҪ®жңҚеҠЎз«Ҝе’Ңе®ўжҲ·з«ҜжқҘеҚҮзә§дј иҫ“иҝҮзЁӢпјҡ

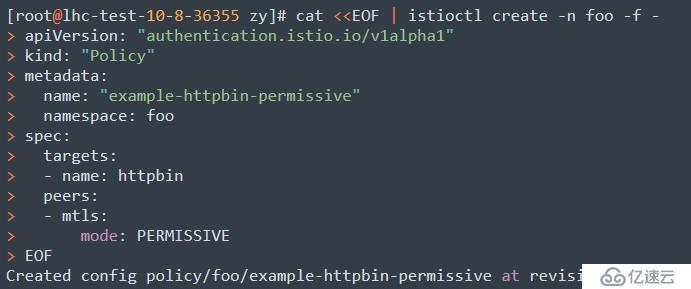

еҗ‘жңҚеҠЎз«ҜжіЁе…Ҙд»ҘдёӢзӯ–з•Ҙпјҡ

дёҠеӣҫзӯ–з•ҘдёӯпјҢжЁЎејҸдёәPERMISSIVEпјҢиҝҷдёӘжЁЎејҸи®©дә‘жңҚеҠЎеҷЁиғҪеӨҹеҗҢж—¶жҺҘ收жҳҺж–Үе’ҢеҸҢеҗ‘TLSжөҒйҮҸпјҢе…·дҪ“дҪҝз”Ёе“Әз§Қж–№ејҸз”ұе®һйҷ…й…ҚзҪ®еҶіе®ҡгҖӮеҶҚж¬ЎйӘҢиҜҒзҪ‘з»ңйҖҡдҝЎпјҢеҸҜд»ҘзңӢеҲ°жүҖжңүиҜ·жұӮйғҪжҲҗеҠҹпјҢзӣ®еүҚдҪҝз”Ёзҡ„иҝҳжҳҜжҳҺж–Үзҡ„ж–№ејҸгҖӮ

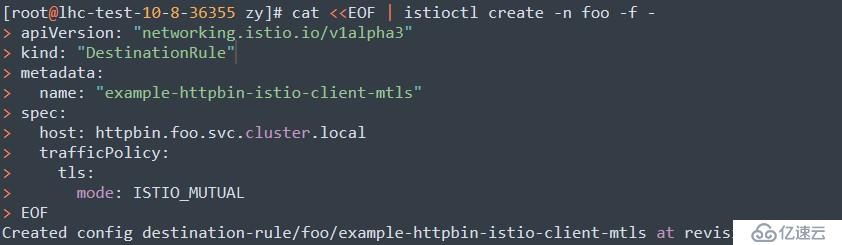

йҖҡиҝҮи®ҫзҪ®дёӢеӣҫжүҖзӨәDestinationRuleпјҢдёәжңҚеҠЎз«Ҝж·»еҠ зӣ®зҡ„ең°и§„еҲҷпјҡ

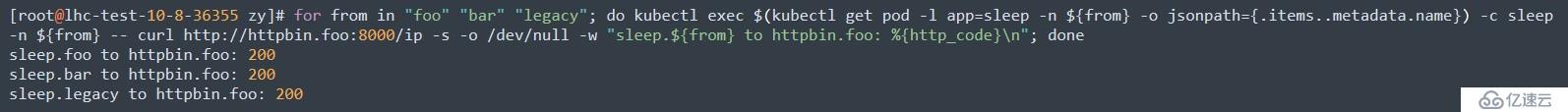

иҝҷдәӣ规еҲҷз”ҹж•ҲеҗҺпјҢе®ўжҲ·з«Ҝsleep.foo е’Ң sleep.bar е°ұдјҡејҖе§ӢдҪҝз”ЁеҸҢеҗ‘ TLS е’Ң httpbin.foo иҝӣиЎҢйҖҡдҝЎдәҶпјҢиҖҢsleep.legacyеӣ дёәжІЎжңүжіЁе…ҘsidecarпјҢеӣ жӯӨдёҚеҸ—DestinationRule й…ҚзҪ®еҪұе“ҚпјҢиҝҳжҳҜдҪҝз”ЁжҳҺж–ҮжқҘе’Ңhttpbin.fooйҖҡдҝЎгҖӮ

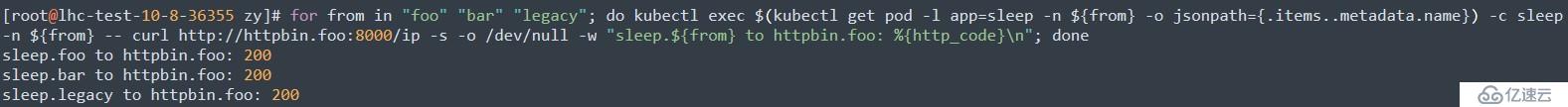

йҖҡиҝҮеҸ‘йҖҒиҜ·жұӮйӘҢиҜҒдёҠиҝ°еҲҶжһҗпјҢеҸҜд»ҘзңӢеҲ°дёүдёӘеә”з”ЁйғҪи®ҝй—®жҲҗеҠҹпјҡ

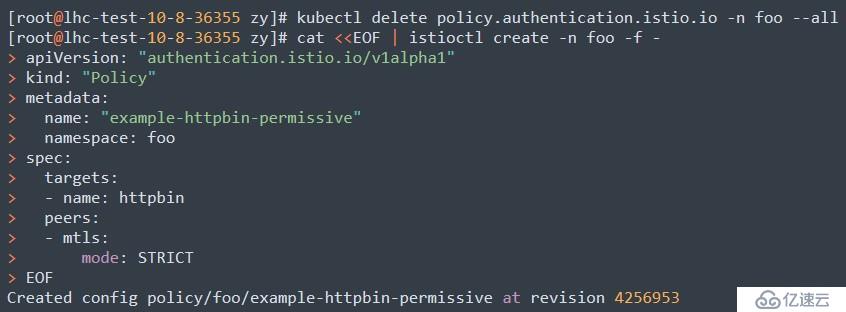

йҖҡиҝҮдёҠиҝ°ж–№ејҸпјҢеҸҜд»ҘжҠҠдёҚеҗҢзҡ„е®ўжҲ·з«Ҝе’ҢжңҚеҠЎз«Ҝд№Ӣй—ҙжөҒйҮҸйғҪиҝҒ移еҲ°еҸҢеҗ‘TLSгҖӮеҪ“зі»з»ҹдёӯзҡ„жөҒйҮҸйғҪиҝҒ移е®ҢжҜ•пјҢ并且еёҢжңӣжүҖжңүеә”з”Ёд№Ӣй—ҙйғҪйҖҡиҝҮеҸҢеҗ‘TLSиҝӣиЎҢе®үе…Ёдј иҫ“пјҢжҲ‘们еҸҜд»Ҙе°Ҷеә”з”Ёй—ҙзҡ„дј иҫ“й”Ғе®ҡдёәеҸҢеҗ‘TLSгҖӮе…·дҪ“ж“ҚдҪңж–№ејҸеҰӮдёӢпјҡе°Ҷй…ҚзҪ®зҡ„и®ӨиҜҒзӯ–з•Ҙmtlsзҡ„жЁЎејҸдҝ®ж”№дёәSTRICTпјҢиҝҷж ·пјҢжңҚеҠЎз«Ҝе°ұеҸӘиҝҗиЎҢдҪҝз”ЁеҸҢеҗ‘TLSиҝҷдёҖз§Қж–№ејҸжҺҘ收жөҒйҮҸгҖӮ

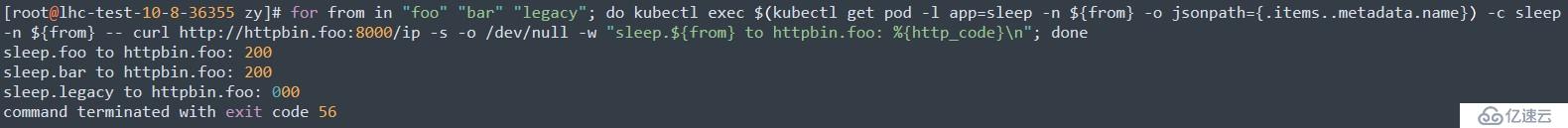

й”Ғе®ҡд№ӢеҗҺпјҢеҶҚеҸ‘йҖҒиҜ·жұӮйӘҢиҜҒйҖҡдҝЎпјҢеҸҜд»ҘзңӢеҲ°пјҢsleep.legacy зҡ„иҜ·жұӮеӨұиҙҘпјҢиҝҷжҳҜеӣ дёәsleep.legacyжІЎжңүжіЁе…ҘsidecarпјҢж— жі•иҝӣиЎҢеҸҢеҗ‘TLSдј иҫ“гҖӮ

жҖ»з»“пјҡйҖҡиҝҮдёҠиҝ°жј”зӨәпјҢеҸҜд»ҘдәҶи§ЈеҲ°пјҢе°ҶжңҚеҠЎйҖҡдҝЎд»ҺжҳҺж–ҮжөҒйҮҸдј иҫ“иҝҒ移еҲ°еҸҢеҗ‘TLSдј иҫ“зҡ„иҝҮзЁӢжҳҜеҚҒеҲҶж–№дҫҝзҡ„пјҢеҸҜд»Ҙж №жҚ®жңҚеҠЎзҡ„е®һйҷ…йңҖжұӮжҢүйңҖй…ҚзҪ®пјҢдёҚдјҡеҜ№жңҚеҠЎзҡ„жӯЈеёёйҖҡдҝЎдә§з”ҹд»»дҪ•еҪұе“ҚгҖӮ

йғЁзҪІIstioе®һзҺ°еҸҢеҗ‘TLSиҝҒ移讲жһҗе°ұе…Ҳз»ҷеӨ§е®¶и®ІеҲ°иҝҷйҮҢпјҢеҜ№дәҺе…¶е®ғзӣёе…ій—®йўҳеӨ§е®¶жғіиҰҒдәҶи§Јзҡ„еҸҜд»ҘжҢҒз»ӯе…іжіЁжҲ‘们зҡ„иЎҢдёҡиө„и®ҜгҖӮжҲ‘们зҡ„жқҝеқ—еҶ…е®№жҜҸеӨ©йғҪдјҡжҚ•жҚүдёҖдәӣиЎҢдёҡж–°й—»еҸҠдё“дёҡзҹҘиҜҶеҲҶдә«з»ҷеӨ§е®¶зҡ„гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ