жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

еңЁдёҠзҜҮж–Үз« йҮҢпјҢжҲ‘们еҲҶдә«дәҶCNCFдёәе№ҝеӨ§Kubernetesз”ЁжҲ·е»әи®®зҡ„9йЎ№Kubernetesе®үе…ЁжңҖдҪіе®һи·өпјҢеҲҶдә«дәҶз”ЁжҲ·дҪҝз”ЁKubernetesз®ЎзҗҶйӣҶзҫӨж—¶зҡ„9дёӘиғҪиҝӣдёҖжӯҘзЎ®дҝқйӣҶзҫӨе®үе…Ёзҡ„еҹәжң¬ж“ҚдҪңгҖӮ

дёҠзҜҮж–Үз« дёӯзҡ„е»әи®®йқһеёёеҘҪпјҢдҪҶдёҚи¶ід№ӢеӨ„еңЁдәҺе®ғ们йғҪиҝҮдәҺдҫқиө–GKEдәҶгҖӮеҜ№дәҺйӮЈдәӣдҪҝз”Ёи°·жӯҢжңҚеҠЎзҡ„з”ЁжҲ·жқҘиҜҙпјҢGKEеӣә然жҳҜдёҖдёӘеҫҲеҘҪзҡ„и§ЈеҶіж–№жЎҲгҖӮ然иҖҢпјҢиҝҳжңүжӣҙеӨҡзҡ„дәәеҲҷжҳҜеңЁдәҡ马йҖҠгҖҒAzureгҖҒйҳҝйҮҢдә‘гҖҒеҚҺдёәдә‘гҖҒDigitalOceanгҖҒз”ҡиҮіжҳҜ他们иҮӘе·ұзҡ„еҹәзЎҖи®ҫж–ҪдёҠжҲ–其他他们任дҪ•жғіеңЁзҡ„ең°ж–№дёҠиҝҗиЎҢзқҖKubernetesйӣҶзҫӨпјҢйӮЈд№ҲжӯӨж—¶,GKEзӣёе…ізҡ„и§ЈеҶіж–№жЎҲеҜ№д»–们иҖҢиЁҖ并没жңүеӨӘеӨ§её®еҠ©гҖӮ

еҜ№дәҺиҝҷдәӣз”ЁжҲ·иҖҢиЁҖпјҢRancherдҪңдёәдёҖдёӘејҖжәҗзҡ„и§ЈеҶіж–№жЎҲпјҢжҳҜдёҖдёӘеҫҲжЈ’зҡ„йҖүжӢ©гҖӮ

Rancher LabsеҜ№еҫ…е®үе…Ёй—®йўҳеҚҒеҲҶдёҘиӮғи°Ёж…ҺгҖӮRancher LabsиҒ”еҗҲеҲӣе§ӢдәәеҸҠйҰ–еёӯжһ¶жһ„еёҲDarren ShepherdпјҢжҳҜ2018е№ҙе№ҙеә•Kuberntes иў«зҲҶеҮәзҡ„йҰ–дёӘдёҘйҮҚе®үе…ЁжјҸжҙһпјҲCVE-2018-1002105пјүзҡ„еҸ‘зҺ°иҖ…гҖӮе®үе…ЁжҖ§дёҚеә”иҜҘжҳҜдәӢеҗҺзҡ„жғіжі•пјҢд№ҹдёҚеә”иҜҘжҳҜйғЁзҪІдәҶдёҚе®үе…Ёзҡ„йӣҶзҫӨд№ӢеҗҺжүҚи®°еҫ—иҰҒеҺ»еҒҡзҡ„дәӢгҖӮе°ұеғҸдҪ е»әйҖ жҲҝеӯҗж—¶пјҢдёҚеә”иҜҘжҠҠжүҖжңүзү©е“ҒйғҪжҗ¬иҝӣеҺ»д№ӢеҗҺпјҢжүҚејҖе§Ӣе®үиЈ…й—Ёй”ҒгҖӮ

еңЁжң¬ж–ҮдёӯпјҢжҲ‘е°ҶеӣһйЎҫдёҠзҜҮж–Үз« дёӯCNCFжҸҗеҮәзҡ„жҜҸдёӘиҰҒзӮ№пјҢ并еҗ‘жӮЁеҲҶжһҗRancherе’ҢRKEиғҪеҰӮдҪ•еңЁй»ҳи®Өи®ҫзҪ®дёӯж»Ўи¶іиҝҷдәӣе®үе…Ёе»әи®®гҖӮ

еҚҮзә§еҲ°жңҖж–°зүҲжң¬

иҝҷжҳҜдёҖдёӘеҗҲзҗҶзҡ„е»әи®®пјҢ并且дёҚд»…йҖӮз”ЁдәҺKubernetesгҖӮеӣ дёәжңӘдҝ®иЎҘзҡ„зЁӢеәҸеёёеёёжҳҜ***иҖ…зҡ„еҲҮе…ҘзӮ№гҖӮеҪ“жҹҗдёӘе®үе…ЁжјҸжҙһеҮәзҺ°гҖҒpocд»Јз Ғе…¬ејҖеҸҜз”Ёж—¶пјҢMetasploitд№Ӣзұ»зҡ„е·Ҙе…·еҘ—件еҫҲеҝ«е°ұдјҡеңЁе…¶ж ҮеҮҶеҘ—件дёӯеҢ…еҗ«иҝҷдәӣжјҸжҙһгҖӮжӯӨж—¶пјҢд»»дҪ•дјҡд»ҺInternetеӨҚеҲ¶е’ҢзІҳиҙҙе‘Ҫд»Өзҡ„дәәйғҪеҸҜд»ҘжҺ§еҲ¶жӮЁзҡ„зі»з»ҹгҖӮ

дҪҝз”ЁRancher Kubernetes EngineпјҲRKEпјүж—¶пјҢж— и®әжҳҜеҚ•зӢ¬дҪҝз”ЁиҝҳжҳҜе’ҢRancherдёҖиө·дҪҝз”ЁпјҢжӮЁйғҪеҸҜд»ҘйҖүжӢ©иҰҒе®үиЈ…зҡ„KubernetesзүҲжң¬гҖӮRancher LabsдҪҝз”ЁеҺҹз”ҹдёҠжёёKubernetesпјҢиҝҷдҪҝе…¬еҸёиғҪеӨҹеҝ«йҖҹе“Қеә”е®үе…ЁиӯҰжҠҘпјҢеҸ‘еёғдҝ®еӨҚзүҲжң¬зҡ„иҪҜ件гҖӮеӣ дёәRKEжҳҜеңЁDockerе®№еҷЁдёӯиҝҗиЎҢKubernetes组件зҡ„гҖӮиҝҗз»ҙеӣўйҳҹеҸҜд»ҘеҜ№е…ій”®еҹәзЎҖжһ¶жһ„иҝӣиЎҢйӣ¶еҒңжңәеҚҮзә§гҖӮ

жӮЁеҸҜд»ҘйҖҡиҝҮRancherзҡ„GitHubдё»йЎөгҖҒеҫ®дҝЎе…¬дј—еҸ·гҖҒе®ҳзҪ‘зӯүеҗ„дёӘжё йҒ“жҺҘ收жңүе…іж–°зүҲжң¬еҸ‘еёғзҡ„дҝЎжҒҜгҖӮжҲ‘иҝҳејәзғҲе»әи®®жӮЁеңЁеҚҮзә§д№ӢеүҚпјҢе…ҲеңЁstagingзҺҜеўғдёӯжөӢиҜ•ж–°зүҲжң¬гҖӮеҰӮжһңеҚҮзә§еҮәй”ҷпјҢRancherд№ҹеҸҜд»ҘиҪ»жқҫеӣһж»ҡеҲ°д»ҘеүҚзҡ„зүҲжң¬гҖӮ

еҗҜз”ЁеҹәдәҺи§’иүІзҡ„и®ҝй—®жҺ§еҲ¶пјҲRBACпјү

е®үиЈ…RKEеҗҺпјҢRBACдјҡй»ҳи®ӨеҗҜеҠЁгҖӮеҰӮжһңжӮЁеҸӘдҪҝз”ЁRKEжҲ–д»»дҪ•е…¶д»–зӢ¬з«Ӣзҡ„KubernetesйғЁзҪІпјҢеҲҷжӮЁйңҖиҰҒиҙҹиҙЈй…ҚзҪ®еёҗжҲ·гҖҒи§’иүІе’Ңз»‘е®ҡд»ҘдҝқжҠӨжӮЁзҡ„йӣҶзҫӨгҖӮ

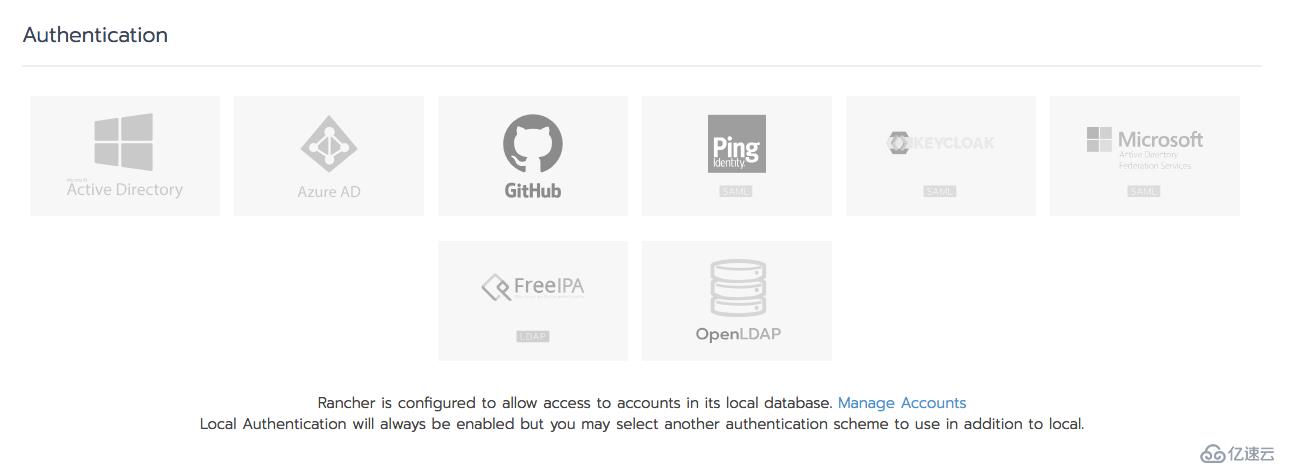

еҰӮжһңжӮЁжӯЈеңЁдҪҝз”ЁRancherпјҢе®ғдёҚд»…дјҡе®үиЈ…е®үе…ЁйӣҶзҫӨпјҢиҝҳдјҡйҖҡиҝҮRancherжңҚеҠЎеҷЁпјҢд»ЈзҗҶдёҺиҝҷдәӣйӣҶзҫӨзҡ„жүҖжңүйҖҡдҝЎгҖӮRancherеҸҜд»ҘжҸ’е…Ҙи®ёеӨҡеҗҺз«Ҝиә«д»ҪйӘҢиҜҒзЁӢеәҸпјҢдҫӢеҰӮActive DirectoryгҖҒLDAPгҖҒSAMLгҖҒGithubзӯүгҖӮеҪ“д»Ҙиҝҷз§Қж–№ејҸиҝһжҺҘж—¶пјҢRancherдҪҝжӮЁиғҪеӨҹе°ҶзҺ°жңүзҡ„дјҒдёҡиә«д»ҪйӘҢиҜҒжү©еұ•еҲ°Rancherзҡ„дҝқжҠӨдјһдёӢзҡ„жүҖжңүKubernetesйӣҶзҫӨпјҢж— и®әиҝҷдәӣйӣҶзҫӨеңЁе“ӘйҮҢиҝҗиЎҢгҖӮ

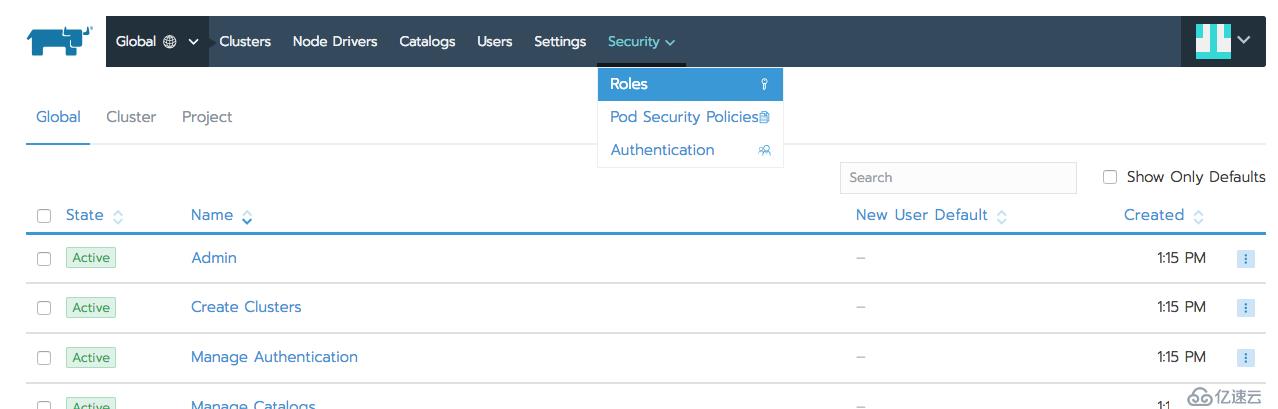

RancherеңЁе…ЁеұҖгҖҒйӣҶзҫӨе’ҢйЎ№зӣ®зә§еҲ«еҗҜз”Ёи§’иүІпјҢдҪҝз®ЎзҗҶе‘ҳеҸҜд»ҘеңЁдёҖдёӘдҪҚзҪ®е®ҡд№үи§’иүІе№¶е°Ҷе…¶еә”з”ЁдәҺжүҖжңүйӣҶзҫӨгҖӮиҝҷз§ҚRBAC-by-defaultе’ҢејәеӨ§зҡ„иә«д»ҪйӘҢиҜҒе’ҢжҺҲжқғжҺ§еҲ¶зҡ„з»„еҗҲж„Ҹе‘ізқҖд»ҺдҪҝз”ЁRancherжҲ–RKEйғЁзҪІйӣҶзҫӨзҡ„йӮЈдёҖеҲ»иө·пјҢйӣҶзҫӨе°ұжҳҜе®үе…Ёзҡ„гҖӮ

дҪҝз”Ёе‘ҪеҗҚз©әй—ҙе»әз«Ӣе®үе…Ёиҫ№з•Ң

з”ұдәҺKubernetesеӨ„зҗҶй»ҳи®Өе‘ҪеҗҚз©әй—ҙзҡ„зү№ж®Ҡж–№ејҸпјҢжҲ‘дёҚе»әи®®жӮЁдҪҝз”Ёе®ғгҖӮжҲ‘е»әи®®жӮЁдёәжҜҸдёӘеә”з”ЁзЁӢеәҸеҲӣе»әдёҖдёӘе‘ҪеҗҚз©әй—ҙпјҢе°Ҷе®ғ们е®ҡд№үдёәйҖ»иҫ‘з»„гҖӮ

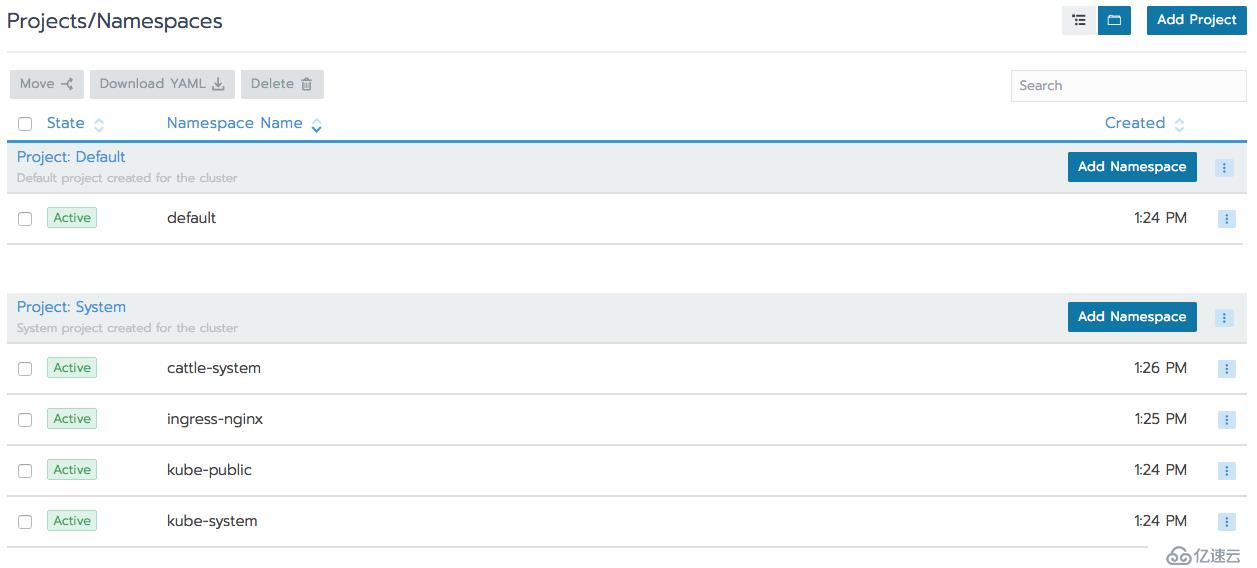

Rancherе®ҡд№үдәҶдёҖдёӘеҗҚдёәProjectзҡ„йҷ„еҠ жҠҪиұЎеұӮгҖӮProjectжҳҜе‘ҪеҗҚз©әй—ҙзҡ„йӣҶеҗҲпјҢеҸҜд»ҘеңЁе…¶дёҠжҳ е°„и§’иүІгҖӮз”ЁжҲ·еҸҜиғҪжңүжқғи®ҝй—®жҹҗдёҖProjectпјҢдҪҶд»–д»¬ж— жі•зңӢеҲ°д»»дҪ•д»–д»¬ж— жқғи®ҝй—®зҡ„ProjectдёӯиҝҗиЎҢзҡ„д»»дҪ•е·ҘдҪңиҙҹиҪҪпјҢд№ҹж— жі•дёҺе…¶иҝӣиЎҢдәӨдә’гҖӮиҝҷж ·дёҖжқҘпјҢе…¶е®һе°ұжҳҜжңүж•Ҳең°еҲӣе»әдәҶеҚ•йӣҶзҫӨеӨҡз§ҹжҲ·гҖӮ

дҪҝз”ЁProjectsпјҢз®ЎзҗҶе‘ҳеҸҜд»ҘжӣҙиҪ»жқҫең°жҺҲдәҲеҜ№еҚ•дёӘйӣҶзҫӨдёӯеӨҡдёӘе‘ҪеҗҚз©әй—ҙзҡ„и®ҝй—®жқғйҷҗгҖӮе®ғжңҖеӨ§йҷҗеәҰең°еҮҸе°‘дәҶйҮҚеӨҚй…ҚзҪ®д»ҘеҸҠдәәдёәй”ҷиҜҜгҖӮ

е°Ҷж•Ҹж„ҹе·ҘдҪңиҙҹиҪҪеҪјжӯӨеҲҶејҖ

иҝҷжҳҜдёҖдёӘеҫҲеҘҪзҡ„е»әи®®пјҢеӣ дёәе®ғеҒҮе®ҡдәҶдёҖдёӘй—®йўҳпјҢвҖңеҰӮжһңе·ҘдҪңиҙҹиҪҪеҸ—еҲ°жҚҹе®ідјҡеҸ‘з”ҹд»Җд№ҲпјҹвҖқгҖӮжҸҗеүҚйҮҮеҸ–иЎҢеҠЁеҸҜд»ҘеҮҸе°‘з ҙеқҸең°иҢғеӣҙдҪҝ***иҖ…жӣҙйҡҫд»ҘеҚҮзә§жқғйҷҗпјҢдҪҶд№ҹ并дёҚжҳҜе®Ңе…ЁдёҚеҸҜиғҪгҖӮжүҖд»ҘиҝҷеҸҜиғҪеҫ—иҠұиҙ№жӮЁйўқеӨ–зҡ„ж—¶й—ҙеӨ„зҗҶгҖӮ

Kubernetesе…Ғи®ёжӮЁи®ҫзҪ®жұЎзӮ№пјҲtaintsпјүе’Ңе®№е·®пјҲtorlerationsпјүпјҢд»ҺиҖҢжҺ§еҲ¶еҸҜиғҪйғЁзҪІPodзҡ„дҪҚзҪ®гҖӮ

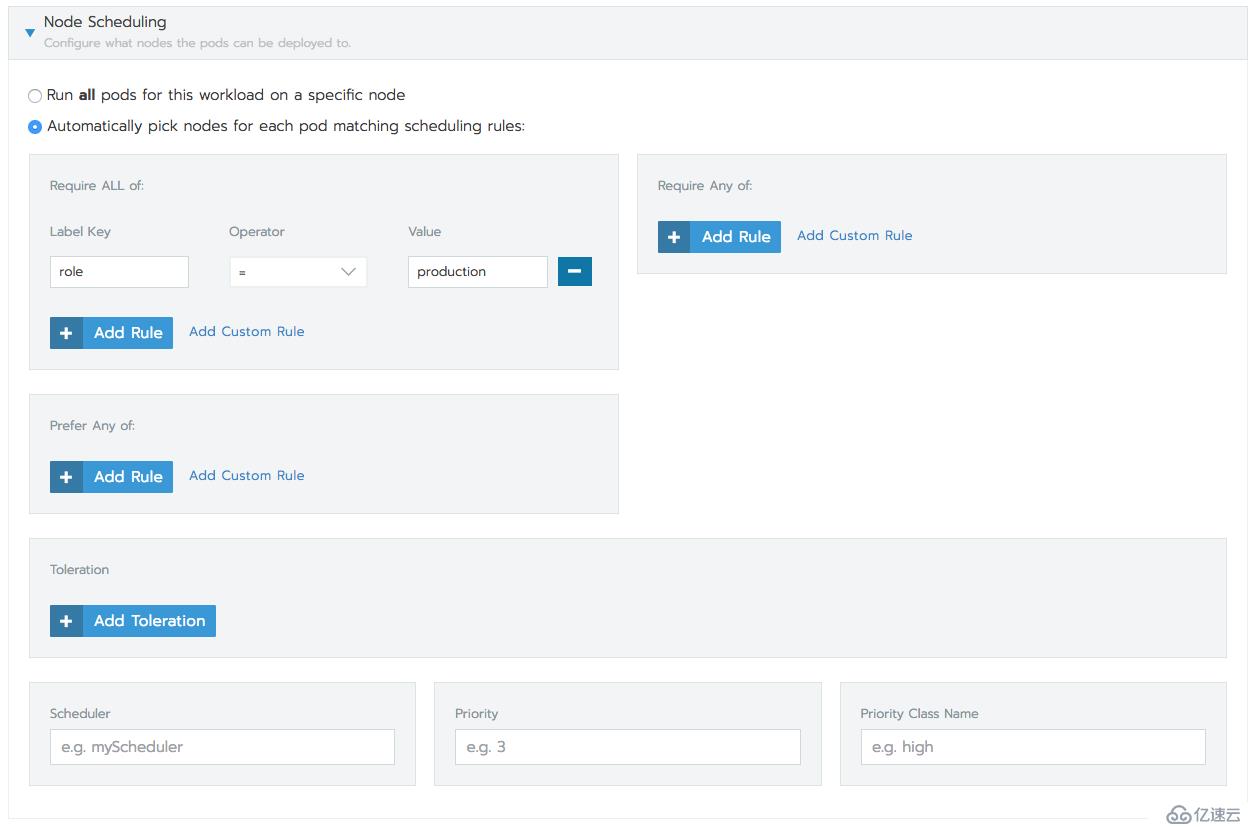

Rancherиҝҳе…Ғи®ёжӮЁйҖҡиҝҮKubernetesж ҮзӯҫжҺ§еҲ¶е·ҘдҪңиҙҹиҪҪзҡ„и°ғеәҰгҖӮйҷӨдәҶжұЎзӮ№е’Ңе®№е·®д№ӢеӨ–пјҢеңЁйғЁзҪІе·ҘдҪңиҙҹиҪҪж—¶пјҢжӮЁеҸҜд»Ҙдёәдё»жңәи®ҫзҪ®еҝ…йЎ»гҖҒеә”иҜҘжҲ–еҸҜд»Ҙе…·жңүзҡ„ж ҮзӯҫпјҢиҝҷдәӣж ҮзӯҫдјҡжҺ§еҲ¶Podзҡ„йғЁзҪІдҪҚзҪ®гҖӮ еҰӮжһңжӮЁзҡ„зҺҜеўғжҳҜйқҷжҖҒзҡ„пјҢжӮЁиҝҳеҸҜд»Ҙе°Ҷе·ҘдҪңиҙҹиҪҪе®үжҺ’еҲ°зү№е®ҡиҠӮзӮ№гҖӮ

е®үе…Ёзҡ„дә‘е…ғж•°жҚ®и®ҝй—®

иҜҘе»әи®®жҢҮеҮәпјҢж•Ҹж„ҹзҡ„е…ғж•°жҚ®вҖңжңүж—¶еҸҜиғҪиў«зӣ—жҲ–иў«ж»Ҙз”ЁвҖқпјҢдҪҶжңӘиғҪжҰӮиҝ°вҖңдҪ•ж—¶вҖқжҲ–вҖңеҰӮдҪ•вҖқзҡ„жқЎд»¶гҖӮдёҠзҜҮж–Үз« дёӯжҸҗеҲ°дәҶShopifyзҡ„иөҸйҮ‘з»ҶиҠӮзҡ„жі„йңІпјҢ 2018е№ҙ12жңҲ13ж—Ҙзҡ„еҢ—зҫҺKubeConдёҠжҸҗеҲ°дәҶиҝҷдёҖдәӢ件гҖӮиҷҪ然дёҠзҜҮж–Үз« жҢҮеҮәGKEе…·жңүвҖңе…ғж•°жҚ®йҡҗи—ҸвҖқзҡ„еҠҹиғҪпјҢдҪҶеҖјеҫ—жіЁж„Ҹзҡ„жҳҜпјҢеңЁжңҖејҖе§Ӣжі„йңІеҮӯжҚ®зҡ„жңҚеҠЎпјҢжӯЈжҳҜGoogle Cloudе…ғж•°жҚ®APIгҖӮ

жӯӨеӨ–пјҢжІЎжңүд»»дҪ•иҜҒжҚ®жҳҫзӨәд»»дҪ•е…¶д»–дә‘жҸҗдҫӣе•ҶеӯҳеңЁзӣёеҗҢзҡ„жјҸжҙһгҖӮ

жӯӨжјҸжҙһеҸҜиғҪеӯҳеңЁзҡ„е”ҜдёҖдҪҚзҪ®жҳҜжүҳз®Ўзҡ„KubernetesжңҚеҠЎпјҢдҫӢеҰӮGKEгҖӮеҰӮжһңжӮЁзӣҙжҺҘжҲ–йҖҡиҝҮRancherе°ҶRKEйғЁзҪІеҲ°иЈёжңәжҲ–дә‘и®Ўз®—е®һдҫӢдёҠпјҢжӮЁе°ҶжңҖз»Ҳеҫ—еҲ°дёҖдёӘж— жі•йҖҡиҝҮдә‘жҸҗдҫӣе•Ҷзҡ„е…ғж•°жҚ®APIжі„йңІеҮӯжҚ®зҡ„йӣҶзҫӨгҖӮ

еҰӮжһңжӮЁжӯЈеңЁдҪҝз”ЁGKEпјҢжҲ‘е»әи®®жӮЁжҝҖжҙ»жӯӨеҠҹиғҪд»ҘйҳІжӯўд»»дҪ•еҮӯжҚ®йҖҡиҝҮе…ғж•°жҚ®жңҚеҠЎжі„жјҸгҖӮжҲ‘иҝҳи®Өдёәдә‘жҸҗдҫӣе•ҶдёҚеә”иҜҘе°ҶеҮӯиҜҒеөҢе…ҘеҲ°еҸҜйҖҡиҝҮAPIи®ҝй—®зҡ„е…ғж•°жҚ®дёӯгҖӮеҚідҪҝиҝҷж ·еҒҡжҳҜдёәдәҶж–№дҫҝпјҢдҪҶиҝҷжҳҜдёҖз§ҚдёҚеҝ…иҰҒзҡ„йЈҺйҷ©пјҢеҸҜиғҪдјҡдә§з”ҹйҡҫд»ҘжғіиұЎзҡ„еҗҺжһңгҖӮ

еҲӣе»әе’Ңе®ҡд№үйӣҶзҫӨзҪ‘з»ңзӯ–з•Ҙ

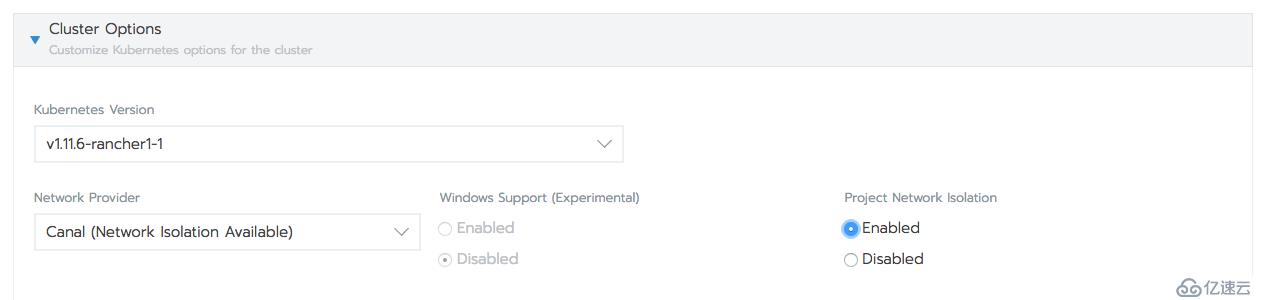

зӣҙжҺҘйғЁзҪІжҲ–з”ұRancherйғЁзҪІзҡ„RKEйӣҶзҫӨй»ҳи®ӨдҪҝз”ЁCanalпјҢеҪ“然пјҢжӮЁд№ҹеҸҜд»ҘйҖүжӢ©CalicoжҲ–FlannelгҖӮCanalе’ҢCalicoйғҪж”ҜжҢҒзҪ‘з»ңзӯ–з•ҘгҖӮеҪ“дҪҝз”ЁCanalдҪңдёәзҪ‘з»ңжҸҗдҫӣе•Ҷж—¶пјҢRancherйғЁзҪІзҡ„йӣҶзҫӨд№ҹж”ҜжҢҒProjectзҪ‘з»ңзӯ–з•ҘгҖӮжҝҖжҙ»еҗҺпјҢе·ҘдҪңиҙҹиҪҪеҸҜд»ҘдёҺе…¶йЎ№зӣ®дёӯзҡ„е…¶д»–е·ҘдҪңиҙҹиҪҪйҖҡдҝЎпјҢиҖҢзі»з»ҹйЎ№зӣ®пјҲеҢ…жӢ¬е…ҘеҸЈжҺ§еҲ¶еҷЁзӯүйӣҶзҫӨиҢғеӣҙзҡ„组件пјүеҸҜд»ҘдёҺжүҖжңүйЎ№зӣ®иҝӣиЎҢйҖҡдҝЎгҖӮ

ж—©жңҹзүҲжң¬зҡ„Rancherй»ҳи®ӨеҗҜз”ЁProjectзҪ‘з»ңзӯ–з•ҘпјҢдҪҶиҝҷз»ҷдёҖдәӣдёҚдәҶи§ЈйўқеӨ–е®үе…ЁжҖ§зҡ„з”ЁжҲ·йҖ жҲҗдәҶж··д№ұгҖӮеӣ жӯӨпјҢдёәдәҶз»ҷз”ЁжҲ·жҸҗдҫӣжңҖдҪідҪ“йӘҢпјҢжӯӨеҠҹиғҪзҺ°еңЁй»ҳи®Өжғ…еҶөдёӢе·Іе…ій—ӯпјҢдҪҶеҰӮжһңжӮЁжғіеҗҜз”ЁпјҢд№ҹеҸҜд»ҘеңЁеҗҜеҠЁеҗҺиҪ»жқҫжҝҖжҙ»гҖӮ

иҝҗиЎҢйӣҶзҫӨиҢғеӣҙзҡ„Podе®үе…Ёзӯ–з•Ҙ

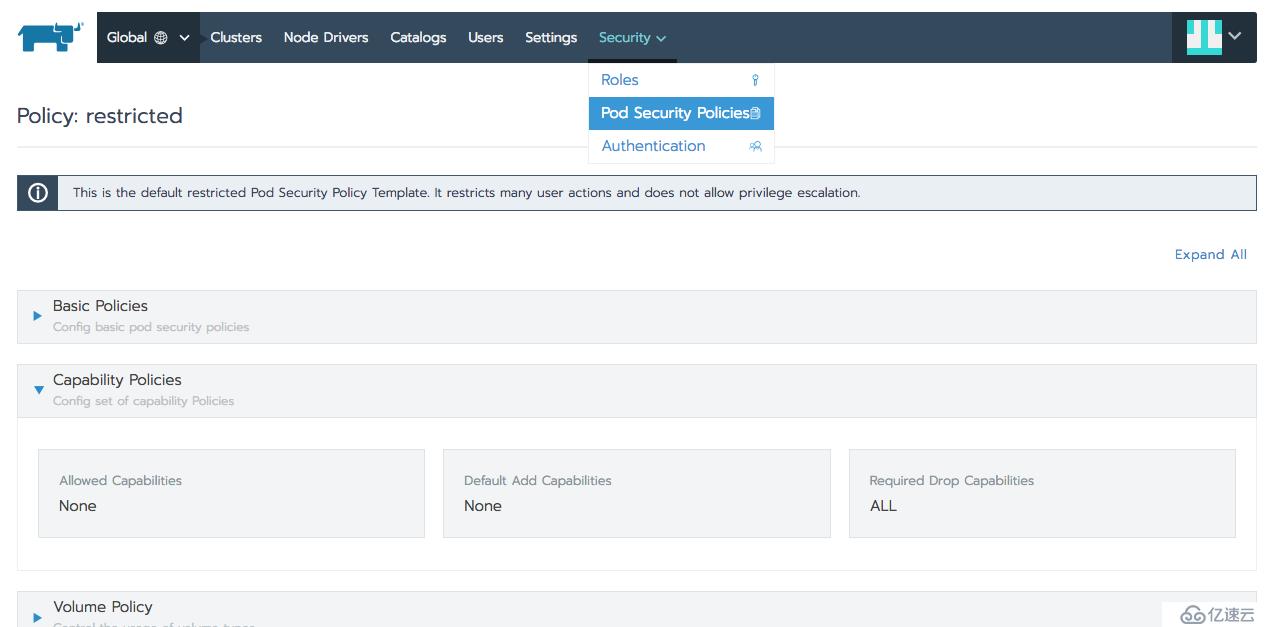

Podе®үе…Ёзӯ–з•ҘпјҲPSPпјүжҺ§еҲ¶Podеҝ…йЎ»е…·жңүжҹҗдәӣеҠҹиғҪе’Ңй…ҚзҪ®жүҚиғҪеңЁйӣҶзҫӨдёӯиҝҗиЎҢгҖӮдҫӢеҰӮпјҢжӮЁеҸҜд»Ҙйҳ»жӯўзү№жқғжЁЎејҸгҖҒдё»жңәзҪ‘з»ңжҲ–д»Ҙrootиә«д»ҪиҝҗиЎҢе®№еҷЁгҖӮйҖҡиҝҮRancherжҲ–RKEе®үиЈ…йӣҶзҫӨж—¶пјҢжӮЁеҸҜд»ҘйҖүжӢ©жҳҜеҗҰиҰҒй»ҳи®ӨеҗҜз”ЁеҸ—йҷҗеҲ¶зҡ„PSPгҖӮеҰӮжһңйҖүжӢ©еҗҜз”Ёе®ғпјҢеҲҷжӮЁзҡ„йӣҶзҫӨе°Ҷз«ӢеҚіеҜ№е·ҘдҪңиҙҹиҪҪжқғйҷҗејәеҲ¶е®һж–ҪејәеҲ¶йҷҗеҲ¶гҖӮ

еҸ—йҷҗеҲ¶зҡ„е’ҢдёҚеҸ—йҷҗеҲ¶зҡ„PSPеңЁRKEе’ҢRancherдёӯжҳҜзӣёеҗҢзҡ„пјҢеӣ жӯӨе®ғ们еңЁе®үиЈ…ж—¶жҝҖжҙ»зҡ„еҶ…е®№жҳҜдёҖж ·зҡ„гҖӮRancherе…Ғи®ёж— йҷҗж•°йҮҸзҡ„йўқеӨ–PSPжЁЎжқҝпјҢжүҖжңүиҝҷдәӣйғҪеҸҜд»ҘеңЁе…ЁеұҖиҢғеӣҙеҶ…еӨ„зҗҶгҖӮз®ЎзҗҶе‘ҳе®ҡд№үPSPпјҢ然еҗҺе°Ҷе®ғ们еә”з”ЁдәҺRancherз®ЎзҗҶзҡ„жҜҸдёӘйӣҶзҫӨгҖӮдёҺеүҚйқўи®Ёи®әзҡ„RBACй…ҚзҪ®зұ»дјјпјҢе®ғе°Ҷе®үе…Ёй…ҚзҪ®дҝқеӯҳеңЁдёҖдёӘдҪҚзҪ®пјҢ并еӨ§еӨ§з®ҖеҢ–дәҶзӯ–з•Ҙзҡ„й…ҚзҪ®е’Ңеә”з”ЁгҖӮ

еҠ ејәиҠӮзӮ№е®үе…Ё

иҝҷдёҚжҳҜKubernetesзү№е®ҡзҡ„е»әи®®пјҢиҖҢжҳҜдёҖдёӘеҫҲеҘҪзҡ„жҷ®йҖӮзӯ–з•ҘгҖӮеҪ“иҰҒдёҺжӮЁж— жі•жҺ§еҲ¶зҡ„жөҒйҮҸиҝӣиЎҢдәӨдә’ж—¶пјҲдҫӢеҰӮпјҢеңЁKubernetesдёӯиҝҗиЎҢзҡ„еә”з”ЁзЁӢеәҸзҡ„з”ЁжҲ·зӮ№еҮ»йҮҸпјүпјҢеә”иҜҘи®©е…¶еңЁ***йқўиҫғе°Ҹзҡ„иҠӮзӮ№дёҠиҝҗиЎҢгҖӮжӯӨеӨ–пјҢзҰҒз”Ёе’ҢеҚёиҪҪдёҚйңҖиҰҒзҡ„жңҚеҠЎд№ҹжҳҜеҝ…иҰҒзҡ„гҖӮиҝҳжңүпјҢеә”иҜҘйҖҡиҝҮSSHйҷҗеҲ¶rootи®ҝй—®жқғйҷҗ并йңҖиҰҒsudoеҜҶз ҒеҠ еҜҶгҖӮеңЁSSHеҜҶй’ҘдёҠдҪҝз”ЁеҜҶз ҒзҹӯиҜӯпјҢжҲ–дҪҝз”Ё2FAгҖҒU2FеҜҶй’ҘжҲ–KryptonзӯүжңҚеҠЎе°ҶеҜҶй’Ҙз»‘е®ҡеҲ°з”ЁжҲ·жӢҘжңүзҡ„и®ҫеӨҮгҖӮ д»ҘдёҠиҝҷдәӣжҳҜе®үе…Ёзі»з»ҹзҡ„еҹәжң¬ж ҮеҮҶй…ҚзҪ®зӨәдҫӢгҖӮ

йҷӨдәҶеҸ—ж”ҜжҢҒзҡ„DockerзүҲжң¬д№ӢеӨ–пјҢRancherеңЁдё»жңәдёҠдёҚйңҖиҰҒе…¶д»–гҖӮ并且пјҢRKEеҸӘйңҖиҰҒSSHи®ҝй—®пјҢе®ғе°ҶеңЁз»§з»ӯе®үиЈ…Kubernetesд№ӢеүҚе®үиЈ…Kubernetesж”ҜжҢҒзҡ„жңҖж–°зүҲжң¬зҡ„DockerгҖӮ

еҰӮжһңжӮЁжғіиҝӣдёҖжӯҘеҮҸе°‘***йқўпјҢеҸҜд»ҘдәҶи§ЈдёҖдёӢRancherOSпјҢиҝҷжҳҜдёҖдёӘиҪ»йҮҸзә§Linuxж“ҚдҪңзі»з»ҹпјҢеҸҜд»Ҙе°ҶжүҖжңүиҝӣзЁӢдҪңдёәDockerе®№еҷЁиҝҗиЎҢгҖӮSystem Dockerд»…иҝҗиЎҢжҸҗдҫӣи®ҝй—®жүҖйңҖзҡ„жңҖе°‘ж•°йҮҸзҡ„иҝӣзЁӢпјҢ并еңЁз”ЁжҲ·з©әй—ҙдёӯдёәе®һйҷ…е·ҘдҪңиҙҹиҪҪиҝҗиЎҢDockerе®һдҫӢгҖӮ

еҗҜз”Ёе®Ўж ёж—Ҙеҝ—пјҲAudit Loggingпјү

RancherжңҚеҠЎеҷЁеҸҜеңЁRKEйӣҶзҫӨеҶ…йғЁиҝҗиЎҢпјҢеӣ жӯӨйҷӨдәҶKubernetesе®Ўж ёж—Ҙеҝ—д№ӢеӨ–пјҢжҝҖжҙ»еҜ№жңҚеҠЎеҷЁжң¬иә«зҡ„APIи°ғз”Ёзҡ„е®Ўж ёж—Ҙеҝ—д№ҹеҫҲйҮҚиҰҒгҖӮжӯӨж—Ҙеҝ—е°ҶжҳҫзӨәз”ЁжҲ·еҜ№д»»дҪ•йӣҶзҫӨжү§иЎҢзҡ„жүҖжңүж“ҚдҪңпјҢеҢ…жӢ¬еҸ‘з”ҹзҡ„дәӢ件гҖҒжү§иЎҢж“ҚдҪңзҡ„дәәе‘ҳгҖҒжү§иЎҢж“ҚдҪңзҡ„ж—¶й—ҙд»ҘеҸҠжү§иЎҢж“ҚдҪңзҡ„йӣҶзҫӨгҖӮд»Һжңүй—®йўҳзҡ„жңҚеҠЎеҷЁеҸ‘йҖҒиҝҷдәӣж—Ҙеҝ—д№ҹеҫҲйҮҚиҰҒгҖӮRancherеҸҜд»ҘиҝһжҺҘеҲ°SplunkгҖҒElasticsearchгҖҒFluentdгҖҒKafkaжҲ–д»»дҪ•зі»з»ҹж—Ҙеҝ—з«ҜзӮ№пјҢжӮЁеҸҜд»Ҙд»Һдёӯз”ҹжҲҗеҸҜз–‘жҙ»еҠЁзҡ„д»ӘиЎЁзӣҳе’ҢиӯҰжҠҘгҖӮ

жңүе…ідёәRancher жңҚеҠЎеҷЁеҗҜз”Ёе®Ўж ёж—Ҙеҝ—зҡ„дҝЎжҒҜпјҢиҜ·еҸӮйҳ…жҲ‘们зҡ„ж–ҮжЎЈгҖӮ

пјҲhttps://rancher.com/docs/rancher/v2.x/en/admin-settings/api-audit-log/ пјү

жңүе…ідёәRKEйӣҶзҫӨеҗҜз”Ёе®Ўж ёж—Ҙеҝ—зҡ„дҝЎжҒҜпјҢиҜ·еҸӮйҳ…дёӢдёҖиҠӮгҖӮ

е®үе…ЁдҝқйҡңиЎҢеҠЁжӯЈеңЁиҝӣиЎҢдёӯ

зңҹжӯЈдҝқжҠӨKubernetesйӣҶзҫӨйңҖиҰҒ9йЎ№д»ҘдёҠзҡ„ж“ҚдҪңпјҢRancherжңүдёҖд»Ҫе®үе…ЁејәеҢ–жҢҮеҚ—пјҲhttps://rancher.com/docs/rancher/v2.x/en/faq/security/ пјүе’ҢдёҖд»ҪиҮӘжҲ‘иҜ„дј°жҢҮеҚ—пјҲhttps://releases.rancher.com/documents/security/latest/Rancher_Benchmark_Assessment.pdf пјүпјҢж¶өзӣ–дәҶCISеҹәеҮҶз”ЁдәҺдҝқжҠӨKubernetesзҡ„100еӨҡз§ҚжҺ§еҲ¶гҖӮ

еҰӮжһңжӮЁеҚҒеҲҶеңЁж„Ҹе®үе…ЁжҖ§пјҢйӮЈд№ҲRancherгҖҒRKEд»ҘеҸҠRancherOSе°Ҷдјҡеё®еҠ©жӮЁгҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ