жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

В В В В RSAеұһдәҺйқһеҜ№з§°еҠ еҜҶз®—жі•пјҢе®ғиҷҪ然解еҶідәҶвҖңеңЁдёҚе®үе…Ёзҡ„дҝЎйҒ“дёҠе®үе…Ёең°дј йҖ’еҜҶй’ҘвҖқиҝҷдёҖй—®йўҳпјҢдҪҶзјәзӮ№еңЁдәҺиҝҗз®—йҮҸеӨӘеӨ§пјҢйҖ жҲҗеҠ /и§ЈйҖҹеәҰеӨӘж…ўпјҢжүҖд»ҘеңЁе…·дҪ“зҡ„е·ҘзЁӢеә”з”ЁдёҠжҳҜж··еҗҲдҪҝз”ЁдәҶеҜ№з§°е’Ңе’ҢйқһеҜ№з§°еҠ еҜҶз®—жі•пјҢжҜ”еҰӮSSL/TLSеҚҸи®®жҳҜж··еҗҲдҪҝз”ЁдәҶRSAе’ҢAESз®—жі•гҖӮе…·дҪ“зҡ„иҝҮзЁӢжҳҜпјҢз”ЁRSAз®—жі•еҠ еҜҶеҜ№з§°еҜҶз ҒеҶҚдј йҖ’з»ҷеҜ№ж–№пјҢ然еҗҺеҸҢж–№дҪҝз”ЁеҜ№з§°еҠ еҜҶз®—жі•йҖҡдҝЎпјӣеҸҰеӨ–пјҢRSAиҝҳиө·еҲ°CAи®ӨиҜҒзҡ„дҪңз”ЁпјҲе…¶е®һе°ұжҳҜйӘҢиҜҒз”ұCAзҡ„з§Ғй’ҘзӯҫеҗҚзҡ„пјҢеҜ№ж–№зҡ„е…¬й’ҘпјүгҖӮ

В В В В з”ұжӯӨеҸҜи§ҒпјҢRSAзҡ„дҪңз”Ёе·Із»Ҹз”ұвҖңеҠ еҜҶж•°жҚ®вҖқеҮҸејұдёәвҖңйӘҢиҜҒCAиҜҒд№ҰвҖқе’ҢвҖңе…ұдә«еҜ№з§°еҜҶй’ҘвҖқпјҢеҰӮжһң第дәҢдёӘдҪңз”Ёз”ұDHз®—жі•д»ЈжӣҝпјҢйӮЈд№ҲпјҢRSAе°ұд»…з”ЁдәҺйӘҢиҜҒCAиҜҒд№ҰдәҶгҖӮ

В В В В дёәдәҶзҗҶи§Јз”ЁRSAе…ұдә«еҜ№з§°еҜҶй’Ҙзҡ„иҝҮзЁӢпјҢжң¬ж–Үз”ЁжүӢеҠЁзҡ„ж–№жі•жқҘйҖҗжӯҘе®һзҺ°гҖӮ

В В В В В

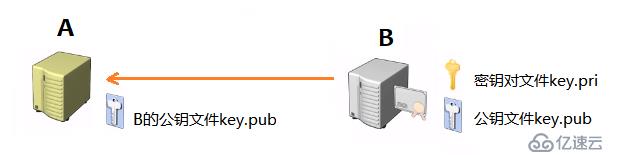

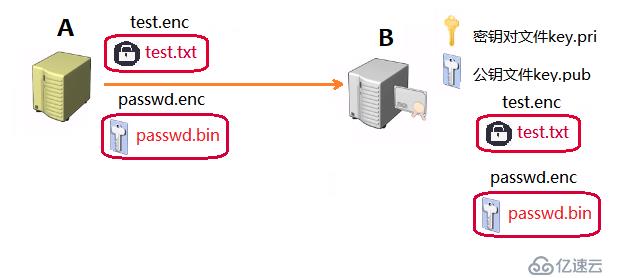

В В В В Aз”ЁжҲ·иҰҒжҠҠж•°жҚ®еҠ еҜҶдј иҫ“з»ҷBз”ЁжҲ·пјҢжӯҘйӘӨеҰӮдёӢпјҡ

В В В 1гҖҒBз”ҹжҲҗе…¬й’Ҙ/з§Ғй’ҘеҜ№пјҢ并жҠҠе…¶дёӯзҡ„е…¬й’ҘеҜјеҮәпјҢйҖҡиҝҮе…¬ејҖдҝЎйҒ“дј йҖ’з»ҷAпјӣ

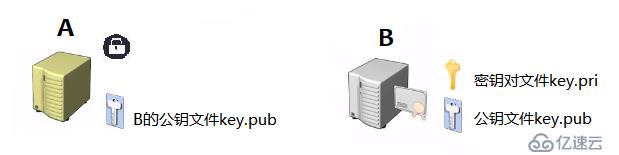

В В В 2гҖҒAз”ҹжҲҗеҜ№з§°еҜҶз Ғпјӣ

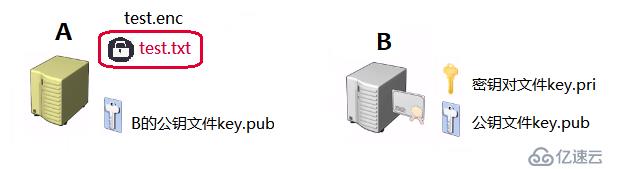

В В В 3гҖҒAз”ЁеҜ№з§°еҠ еҜҶз®—жі•еҜ№ж–Ү件иҝӣиЎҢAESеҠ еҜҶпјӣ

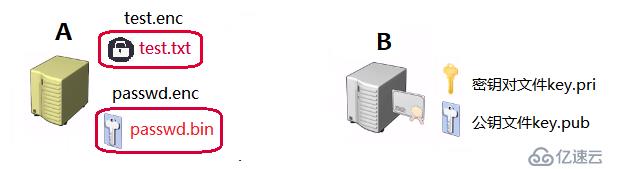

В В В 4гҖҒAз”ЁBзҡ„е…¬й’ҘеҠ еҜҶеҜ№з§°еҜҶз ҒпјҲеҪўжҲҗж•°еӯ—дҝЎе°Ғпјү;

В В В 5гҖҒAе°Ҷж•°еӯ—дҝЎе°Ғе’ҢеҜҶж–ҮйҖҡиҝҮзҪ‘з»ңзӯүжё йҒ“дј йҖҒBпјӣ

В В В 6гҖҒBз”ЁиҮӘе·ұзҡ„з§Ғй’Ҙи§ЈеҜҶеҜ№з§°еҜҶз Ғпјӣ

В В В 7гҖҒBз”Ёи§ЈеҜҶеҗҺзҡ„еҜ№з§°еҜҶз Ғи§ЈеҜҶеҜҶж–Үпјӣ

В В В е…·дҪ“зҡ„ж“ҚдҪңжӯҘйӘӨпјҡ

В В 1гҖҒBз”ҹжҲҗRSAеҜҶй’ҘеҜ№ж–Ү件key.priпјҢ然еҗҺд»ҺдёӯжҸҗеҸ–е…¬й’Ҙkey.pub并йҖҡиҝҮе…¬ејҖдҝЎйҒ“дј йҖ’з»ҷAпјҡ

В В В В В В

В В В opensslВ genrsaВ -outВ key.priВ 4096 В В В opensslВ rsaВ -inВ key.priВ -puboutВ -outВ key.pub

В В В 2гҖҒAз”ҹжҲҗ32еӯ—иҠӮзҡ„йҡҸжңәеҜҶз Ғж–Ү件passwd.binпјҡ

В В В В В В В В В

В В В opensslВ randВ -outВ passwd.binВ 32

В В В 3гҖҒеҮҶеӨҮеҫ…еҠ еҜҶж–Ү件test.txtпјҢз”ЁдёҠйқўзҡ„йҡҸжңәеҜҶз ҒпјҢд»ҘAESз®—жі•еҠ еҜҶжҳҺж–Үtest.txtпјҢиҫ“еҮәзҡ„еҜҶж–ҮжҳҜtest.encпјҢkeyжҙҫз”ҹеҮҪж•°жҳҜpbkdf2пјҡ

В В В В В В

В В В opensslВ encВ -pbkdf2В -aes-256-cbcВ -inВ test.txtВ -outВ test.encВ -passВ file:passwd.bin В В В delВ test.txt

В В В 4гҖҒAз”ЁBеҸ‘иҝҮжқҘзҡ„е…¬й’Ҙkey.pubеҠ еҜҶйҡҸжңәеҜҶз Ғж–Ү件passwd.binпјҢеҪўжҲҗж•°еӯ—дҝЎе°Ғpasswd.encпјҡ

В В В В В В В

В В В opensslВ rsautlВ -encryptВ -inВ passwd.binВ -inkeyВ key.pubВ -pubinВ -outВ passwd.enc В В В delВ passwd.bin

В В В В 5гҖҒAйҖҡиҝҮе…¬ејҖдҝЎйҒ“пјҢе°ҶеҜҶж–Үtest.encе’Ңpasswd.encеҸ‘йҖҒз»ҷBпјҡ

В В В В В В В В

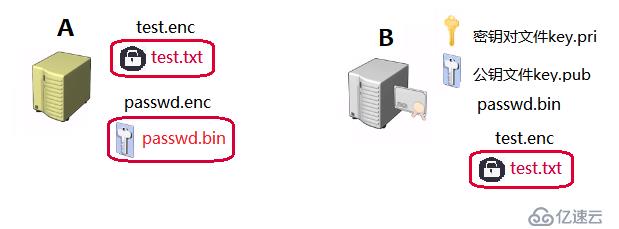

В В В 6гҖҒBйҰ–е…Ҳз”ЁиҮӘе·ұзҡ„з§Ғй’Ҙи§ЈеҜҶж•°еӯ—дҝЎе°ҒпјҢеҫ—еҲ°еҜ№з§°еҜҶз Ғж–Ү件passwd.binпјҡ

В В В В В В

В В В opensslВ rsautlВ -decryptВ -inВ passwd.encВ -outВ passwd.binВ -inkeyВ key.pri

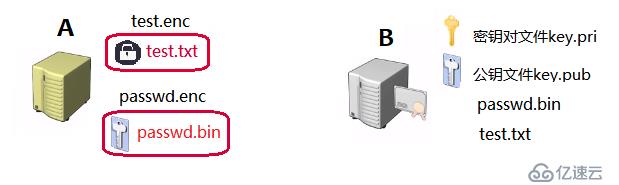

В В В 7гҖҒBеҶҚз”ЁеҜ№з§°еҜҶз Ғи§ЈеҜҶж¶ҲжҒҜпјҢеҫ—еҲ°жҳҺж–Үtest.txtпјҢз®—жі•е’Ңз§ҳй’Ҙжҙҫз”ҹеҮҪж•°дёҺеҠ еҜҶж—¶з”ЁеҲ°зҡ„еҸӮж•°дёҖж ·пјҡ

В В В В В В

В В В В В В В opensslВ encВ -dВ -aes-256-cbcВ -pbkdf2В -inВ test.encВ -outВ test.txtВ -passВ file:passwd.bin

В В В В В В В В йқһеҜ№з§°еҠ еҜҶе·Ҙе…·еҸҜд»ҘдҪҝз”ЁеҸҜд»ҘдҪҝз”Ёgpg4win

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ