您好,登录后才能下订单哦!

今天就跟大家聊聊有关怎么进行Spring Cloud Config目录遍历漏洞CVE-2019-3799的预警,可能很多人都不太了解,为了让大家更加了解,小编给大家总结了以下内容,希望大家根据这篇文章可以有所收获。

Spring是一个Java/Java EE/.NET的分层应用程序框架。它是一个基于IOC和AOP构架多层J2EE系统的开源框架,模块化好且实现了很优雅的MVC,对不同的数据访问技术提供了统一的接口。此外它采用的IOC可以很容易的实现Bean的装配,提供的AOP简洁易用并据此实现了Transaction Management等功能。Spring 提供简易的开发方式,这种开发方式,将避免那些可能致使底层代码变得繁杂混乱的大量属性文件和帮助类。目前此框架的使用非常活跃。Spring Data是Spring框架中提供底层数据访问的项目模块,Spring Data Commons是一个共用的基础模块。

CVE-2019-3799漏洞原理:由于spring-cloud-config-server模块未对传入路径进行安全限制,攻击者可以利用多个..%252f进行目录遍历,查看服务器其他路径的敏感文件,造成敏感信息泄露。

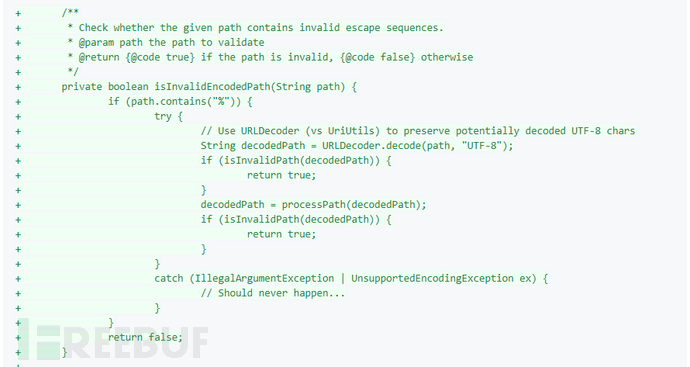

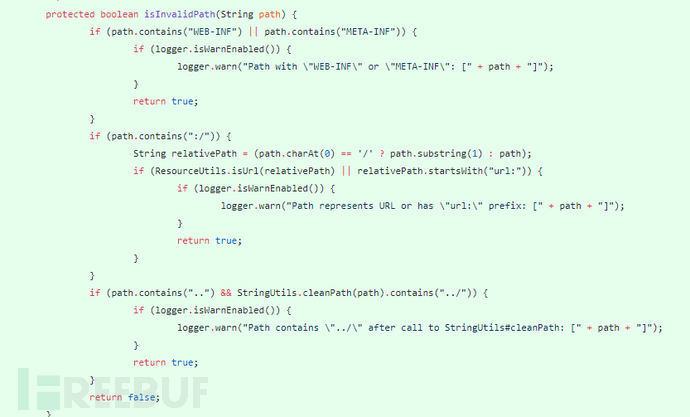

官方修复补丁如下:

通过补丁对比发现,官方最新版本加入了isInvalidEncodedPath方法,对传入的url进行判断,若存在%,则对传入的url进行url解码。阻止了攻击者通过url编码绕过对../的检测。

新添加的isInvalidPath方法则是对url中关键词进行检测,如果存在WEB-INF,META-INF,..,../,则会触发warning。

下载一个存在漏洞的 Spring Cloud Config,下载地址如下:

https://github.com/spring-cloud/spring-cloud-config

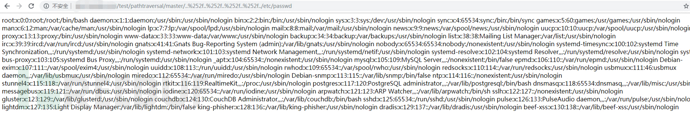

启动环境后,使用get方法传入/test/pathtraversal/master/..%252f..%252f..%252f..%252f../etc/passwd,即可读取到linux下passwd文件信息。

目前据统计,在全球范围内对互联网开放Spring服务器的资产数量多达5万多台,其中归属中国地区的受影响资产数量为28000台以上。

目前受影响的Spring Cloud Config 版本:

Spring Cloud Config 2.1.0 to 2.1.1

Spring Cloud Config 2.0.0 to 2.0.3

Spring Cloud Config 1.4.0 to 1.4.5

Spring官方最新版本已经对Spring Cloud Config目录遍历漏洞进行了修复,下载地址:https://github.com/spring-cloud/spring-cloud-config/releases

看完上述内容,你们对怎么进行Spring Cloud Config目录遍历漏洞CVE-2019-3799的预警有进一步的了解吗?如果还想了解更多知识或者相关内容,请关注亿速云行业资讯频道,感谢大家的支持。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。