жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷзҜҮж–Үз« з»ҷеӨ§е®¶д»Ӣз»ҚжҖҺд№Ҳжө…жһҗе®№еҷЁе®үе…ЁдёҺEDRзҡ„ејӮеҗҢпјҢеҶ…е®№йқһеёёиҜҰз»ҶпјҢж„ҹе…ҙи¶Јзҡ„е°Ҹдјҷдјҙ们еҸҜд»ҘеҸӮиҖғеҖҹйүҙпјҢеёҢжңӣеҜ№еӨ§е®¶иғҪжңүжүҖеё®еҠ©гҖӮ

е°Ҹзј–е°Ҷз»“еҗҲе®№еҷЁе®үе…Ёзҡ„е»әи®ҫжҖқи·ҜпјҢз®ҖиҰҒеҲҶжһҗе…¶дёҺEDRд№Ӣй—ҙзҡ„дёҖдәӣејӮеҗҢгҖӮ

иҝ‘дёӨе№ҙпјҢйҡҸзқҖе®№еҷЁжҠҖжңҜи¶ҠжқҘи¶ҠеӨҡзҡ„иў«еӨ§е®¶жүҖйқ’зқҗпјҢе®№еҷЁе®үе…Ёд№ҹйҖҗжёҗеҫ—еҲ°дәҶе№ҝжіӣзҡ„е…іжіЁе’ҢйҮҚи§ҶгҖӮNeuVectorгҖҒAquaгҖҒTwistlockзӯүеҲқеҲӣе…¬еҸёпјҢйҷҶз»ӯзҡ„жҺЁеҮәдәҶе…¶е®№еҷЁе®үе…Ёзҡ„дә§е“Ғе’Ңи§ЈеҶіж–№жЎҲгҖӮеңЁеӣҪеҶ…пјҢд»Ҙз»ҝзӣҹ科жҠҖдёәд»ЈиЎЁзҡ„е®үе…ЁеҺӮе•ҶпјҢд№ҹдёҚж–ӯзҡ„еңЁе®№еҷЁе®үе…ЁйўҶеҹҹиҝӣиЎҢжҺўзҙўе’Ңе°қиҜ•гҖӮ

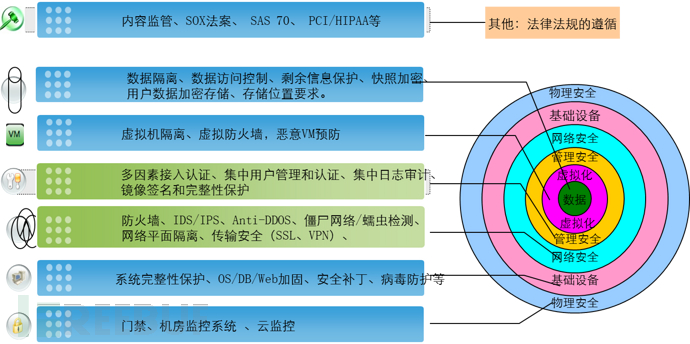

еҜ№дәҺе®№еҷЁзҺҜеўғпјҢжҲ–иҖ…жҳҜе®№еҷЁдә‘пјҢе…¶жң¬иҙЁжҳҜдә‘и®Ўз®—зҡ„дёҖз§Қе®һзҺ°ж–№ејҸпјҢжҲ‘们еҸҜд»Ҙе°Ҷе…¶з§°дёәPaaSжҲ–иҖ…CaaSгҖӮеӣ жӯӨпјҢе…¶ж•ҙдҪ“зҡ„е®үе…Ёе»әи®ҫжҖқи·ҜпјҢжҳҜйҒөеҫӘдә‘и®Ўз®—е®үе…Ёжһ¶жһ„зҡ„гҖӮ

еӣҫ1 дә‘и®Ўз®—е®үе…ЁжЎҶжһ¶

е®№еҷЁдә‘зҺҜеўғзҡ„е®үе…Ёе»әи®ҫпјҢеҰӮжһңжҡӮж—¶жҠӣејҖзү©зҗҶе®үе…Ёзҡ„иҜқпјҢеҸҜд»ҘзІ—з•ҘеҲҶдёәдёӨдёӘдё»иҰҒж–№йқўпјҡдёҖж–№йқўжҳҜе®№еҷЁдә‘еҶ…йғЁзҡ„е®үе…Ёе»әи®ҫпјҢиҝҷеҢ…жӢ¬еҹәзЎҖи®ҫеӨҮзҡ„е®үе…ЁгҖҒдёңиҘҝеҗ‘зҪ‘з»ңзҡ„е®үе…ЁгҖҒз®ЎзҗҶе№іеҸ°зҡ„е®үе…ЁгҖҒиҷҡжӢҹеҢ–е®үе…Ёд»ҘеҸҠж•°жҚ®е®үе…ЁзӯүпјӣеҸҰдёҖж–№йқўе°ұжҳҜе®№еҷЁдә‘еҶ…еӨ–д№Ӣй—ҙзҡ„зҪ‘з»ңйҖҡдҝЎе®үе…ЁпјҢд№ҹе°ұжҳҜйҖҡеёёи®Ізҡ„еҚ—еҢ—еҗ‘зҪ‘з»ңе®үе…ЁгҖӮ

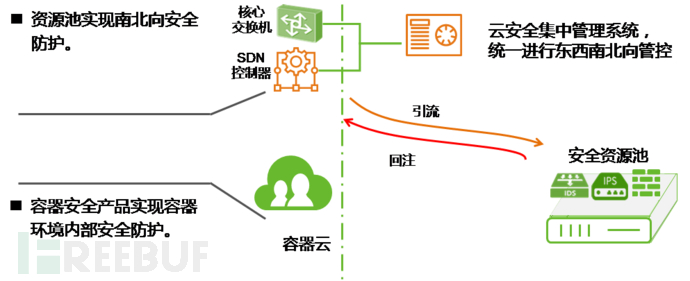

еӣҫ2 е®№еҷЁдә‘е®үе…Ёе»әи®ҫжҖқи·Ҝ

иҝҷж ·пјҢеҜ№дәҺе®№еҷЁдә‘зҡ„е®үе…Ёж–№жЎҲпјҢеҸҜд»ҘеҲҶеҲ«д»ҺиҝҷдёӨдёӘж–№йқўиҝӣиЎҢи®ҫи®ЎпјҡеҜ№дәҺеҚ—еҢ—еҗ‘зҡ„зҪ‘з»ңе®үе…ЁпјҢеҸҜд»ҘйҖҡиҝҮе®үе…Ёиө„жәҗжұ еј•жөҒзҡ„ж–№ејҸпјҢе®һзҺ°зӣёеә”зҡ„е®үе…ЁжЈҖжөӢдёҺйҳІжҠӨпјҢиҝҷд№ҹжҳҜеҫҲеӨҡе®үе…ЁеҺӮе•ҶеңЁдә‘е®үе…Ёи§ЈеҶіж–№жЎҲдёҠзҡ„дё»иҰҒе®һзҺ°ж–№ејҸгҖӮеҜ№дәҺе®№еҷЁдә‘еҶ…йғЁзҡ„е®үе…ЁпјҢеҸҜд»ҘйҖҡиҝҮзү№е®ҡзҡ„е®№еҷЁе®үе…Ёдә§е“ҒиҝӣиЎҢе®һзҺ°гҖӮжңҖеҗҺе°ҶиҝҷдёӨйғЁеҲҶз»ҹдёҖжҺҘе…Ҙдә‘е®үе…Ёзҡ„йӣҶдёӯз®ЎзҗҶзі»з»ҹпјҢиҝӣиЎҢз»ҹдёҖзҡ„е®үе…Ёз®ЎзҗҶе’ҢиҝҗиҗҘгҖӮ

ж—©еңЁ2018е№ҙ11жңҲпјҢжҲ‘们еҸ‘еёғдәҶгҖҠз»ҝзӣҹ科жҠҖе®№еҷЁе®үе…ЁжҠҖжңҜжҠҘе‘ҠгҖӢ[1]пјҢжҠҘе‘ҠдёӯиҜҰз»Ҷйҳҗиҝ°дәҶе®№еҷЁзҺҜеўғеҸҜиғҪйқўдёҙзҡ„е®үе…ЁеЁҒиғҒд»ҘеҸҠзӣёеә”зҡ„еӨ„зҪ®ж–№ејҸгҖӮиҝҷйҮҢжҲ‘们е°Ҷе®№еҷЁе®үе…Ёзҡ„ж ёеҝғй—®йўҳеҒҡдёӘз®ҖеҚ•зҡ„еӣһйЎҫе’ҢжҖ»з»“гҖӮ

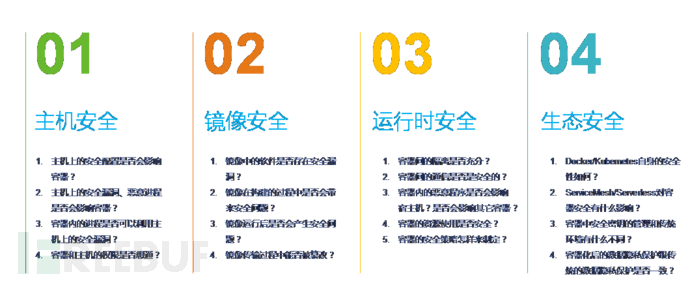

жҰӮжӢ¬жқҘиҜҙпјҢе®№еҷЁ/е®№еҷЁдә‘е®үе…ЁпјҢеҸҜд»ҘеҢ…жӢ¬д»ҘдёӢеӣӣдёӘзұ»еҲ«пјҡ

第дёҖпјҢе°ұжҳҜе®№еҷЁзҺҜеўғеҹәзЎҖи®ҫж–Ҫзҡ„е®үе…ЁжҖ§пјҢжҜ”еҰӮдё»жңәдёҠзҡ„е®үе…Ёй…ҚзҪ®жҳҜеҗҰдјҡеҪұе“ҚеҲ°е…¶дёҠйқўиҝҗиЎҢзҡ„е®№еҷЁпјҢдё»жңәдёҠзҡ„е®үе…ЁжјҸжҙһжҳҜеҗҰдјҡеҪұе“ҚеҲ°е®№еҷЁпјҢдё»жңәдёҠзҡ„жҒ¶ж„ҸиҝӣзЁӢжҳҜеҗҰдјҡеҪұе“ҚеҲ°е®№еҷЁпјҢе®№еҷЁеҶ…зҡ„иҝӣзЁӢжҳҜеҗҰеҸҜд»ҘеҲ©з”ЁеҲ°дё»жңәдёҠзҡ„е®үе…ЁжјҸжҙһзӯүгҖӮ

第дәҢпјҢжҳҜе®№еҷЁзҡ„й•ңеғҸе®үе…ЁпјҢиҝҷйҮҢеҢ…жӢ¬й•ңеғҸдёӯзҡ„иҪҜ件жҳҜеҗҰеӯҳеңЁе®үе…ЁжјҸжҙһпјҢй•ңеғҸеңЁжһ„е»әиҝҮзЁӢдёӯжҳҜеҗҰеӯҳеңЁе®үе…ЁйЈҺйҷ©пјҢй•ңеғҸеңЁдј иҫ“иҝҮзЁӢдёӯжҳҜеҗҰиў«жҒ¶ж„ҸзҜЎж”№зӯүгҖӮ

第дёүпјҢжҳҜе®№еҷЁзҡ„иҝҗиЎҢж—¶е®үе…ЁпјҢжҜ”еҰӮиҝҗиЎҢзҡ„е®№еҷЁй—ҙйҡ”зҰ»жҳҜеҗҰе……еҲҶпјҢе®№еҷЁй—ҙзҡ„йҖҡдҝЎжҳҜеҗҰжҳҜе®үе…Ёзҡ„пјҢе®№еҷЁеҶ…зҡ„жҒ¶ж„ҸзЁӢеәҸжҳҜеҗҰдјҡеҪұе“ҚеҲ°дё»жңәжҲ–иҖ…е…¶е®ғе®№еҷЁпјҢе®№еҷЁзҡ„иө„жәҗдҪҝз”Ёжғ…еҶөжҳҜеҗҰжҳҜе®үе…Ёзҡ„зӯүгҖӮ

第еӣӣпјҢжҳҜж•ҙдёӘе®№еҷЁз”ҹжҖҒзҡ„е®үе…ЁжҖ§пјҢжҜ”еҰӮDocker/KubernetesиҮӘиә«зҡ„е®үе…ЁжҖ§еҰӮдҪ•пјҢServiceMesh/ServerlessеҜ№е®№еҷЁе®үе…Ёжңүд»Җд№ҲеҪұе“ҚпјҢе®№еҷЁдёӯе®үе…ЁеҜҶй’Ҙзҡ„з®ЎзҗҶе’Ңдј з»ҹзҺҜеўғжңүд»Җд№ҲдёҚеҗҢпјҢе®№еҷЁеҢ–еҗҺзҡ„ж•°жҚ®йҡҗз§ҒдҝқжҠӨи·ҹдј з»ҹзҡ„ж•°жҚ®йҡҗз§ҒдҝқжҠӨжҳҜеҗҰдёҖиҮҙзӯүгҖӮ

еӣҫ3 е®№еҷЁе®үе…Ёзҡ„ж ёеҝғй—®йўҳ

д»ҺдёҠиҝ°е®№еҷЁе®үе…Ёзҡ„ж ёеҝғй—®йўҳжқҘзңӢпјҢй•ңеғҸзҡ„жҰӮеҝөзӣёеҜ№жқҘиҜҙжҳҜе®№еҷЁжүҖзү№жңүзҡ„пјҢеӣ жӯӨеҜ№дәҺе®№еҷЁзҡ„й•ңеғҸе®үе…ЁпјҢEDRжҳҜдёҖе®ҡдёҚдјҡиҰҶзӣ–зҡ„гҖӮеҸҰеӨ–е°ұжҳҜе®№еҷЁзҡ„з”ҹжҖҒе®үе…ЁпјҢиҝҷеқ—жӣҙеӨҡзҡ„жҳҜе®№еҷЁзӣёе…ізҡ„жҠҖжңҜж ҲеёҰжқҘзҡ„е®үе…ЁжңәйҒҮе’ҢжҢ‘жҲҳпјҢеӣ жӯӨе…ёеһӢзҡ„EDRдә§е“ҒиӮҜе®ҡд№ҹжҳҜж— иғҪдёәеҠӣзҡ„гҖӮ

иЎҢж–ҮиҮіжӯӨпјҢејҖзҜҮжүҖжҸҗеҮәзҡ„й—®йўҳвҖңEDRзӯүдё»жңәе®үе…Ёж–№жЎҲпјҢиғҪеҗҰзӣҙжҺҘи§ЈеҶіе®№еҷЁе®үе…Ёзҡ„й—®йўҳпјҹвҖқе°ұе·Із»ҸжңүдәҶеҲқжӯҘзҡ„зӯ”жЎҲпјҡиӮҜе®ҡжҳҜдёҚеҸҜд»Ҙзҡ„гҖӮ

йҰ–е…ҲпјҢжқҘзңӢдёҖдёӢпјҢеҪ“еүҚйғЁеҲҶеҺӮе•Ҷдё“й—Ёй’ҲеҜ№е®№еҷЁзҺҜеўғжүҖжҸҗдҫӣзҡ„е®үе…Ёдә§е“Ғе’Ңе®үе…ЁжңҚеҠЎйғҪиғҪжҸҗдҫӣд»Җд№Ҳж ·зҡ„е®үе…ЁиғҪеҠӣпјҢд»ҘеҸҠжҠҖжңҜжһ¶жһ„жҳҜд»Җд№Ҳж ·зҡ„гҖӮ

йҰ–е…Ҳд»ҘGoogle GCPпјҲGoogle Cloud Platformпјү[2]дёҠжүҖжҸҗдҫӣзҡ„е®№еҷЁе®үе…ЁпјҲContainer SecurityпјүжңҚеҠЎиғҪеҠӣдёәдҫӢпјҢе…·дҪ“еҲҶжһҗеҪ“еүҚе®№еҷЁе®үе…Ёдә§е“Ғ/жңҚеҠЎдё»иҰҒе®һзҺ°дәҶд»Җд№Ҳж ·зҡ„е®үе…ЁиғҪеҠӣгҖӮ

GoogleеңЁе…¶GCPдёҠдҝқйҡңе®№еҷЁзҺҜеўғзҡ„е®үе…Ёж—¶пјҢдё»иҰҒеҲҶдёәдәҶдёүдёӘж–№йқўпјҡ

пјҲ1пјүеҹәзЎҖжһ¶жһ„е®үе…ЁгҖӮдё»иҰҒжҳҜжҢҮе®№еҷЁз®ЎзҗҶе№іеҸ°иғҪеӨҹжҸҗдҫӣзҡ„еҹәжң¬е®үе…ЁеҠҹиғҪпјҢзЎ®дҝқејҖеҸ‘иҖ…жӢҘжңүжүҖйңҖзҡ„е·Ҙе…·жқҘе®үе…Ёзҡ„жһ„е»әе®№еҷЁеҢ–жңҚеҠЎпјҢиҝҷдәӣеҠҹиғҪйҖҡеёёеҶ…зҪ®дәҺKubernetesзӯүе®№еҷЁзј–жҺ’зі»з»ҹдёӯгҖӮжҜ”еҰӮдҪҝз”ЁIAMжқҘз®ЎзҗҶеҜ№йЎ№зӣ®зҡ„и®ҝй—®жқғйҷҗгҖҒдҪҝз”ЁеҹәдәҺи§’иүІзҡ„и®ҝй—®жқғйҷҗжҺ§еҲ¶пјҲRBACпјүеҠҹиғҪжқҘз®ЎзҗҶеҜ№йӣҶзҫӨе’Ңе‘ҪеҗҚз©әй—ҙзҡ„и®ҝй—®жқғйҷҗгҖҒж—Ҙеҝ—е®Ўи®ЎгҖҒзҪ‘з»ңйҡ”зҰ»гҖҒеҹәзЎҖи®ҫж–ҪISOеҗҲ规зӯүгҖӮ

пјҲ2пјүиҪҜ件дҫӣеә”й“ҫе®үе…ЁгҖӮдё»иҰҒе°ұжҳҜеүҚж–ҮжүҖжҸҗеҲ°зҡ„е®№еҷЁй•ңеғҸе®үе…ЁпјҢеҢ…жӢ¬е®үе…Ёзҡ„еҹәзЎҖй•ңеғҸз»ҙжҠӨгҖҒCVEжјҸжҙһжү«жҸҸгҖҒй•ңеғҸеҮҶе…ҘжЈҖжөӢзӯүгҖӮ

пјҲ3пјүиҝҗиЎҢж—¶е®үе…ЁгҖӮзЎ®дҝқе®үе…Ёе“Қеә”еӣўйҳҹиғҪеӨҹжЈҖжөӢеҲ°зҺҜеўғдёӯиҝҗиЎҢзҡ„е®№еҷЁжүҖйқўдёҙзҡ„е®үе…ЁеЁҒиғҒпјҢ并еҒҡеҮәе“Қеә”гҖӮиҝҷдәӣеҠҹиғҪйҖҡеёёеҶ…зҪ®дәҺе®үе…ЁиҝҗиҗҘе·Ҙе…·дёӯгҖӮжҜ”еҰӮGoogleйҖҡиҝҮйӣҶжҲҗдәҶStackdriverе®һзҺ°ж—Ҙеҝ—еҲҶжһҗгҖҒйҖҡиҝҮйӣҶжҲҗеҗҲдҪңдјҷдјҙAquaSecurityгҖҒCapsule8гҖҒStackRoxгҖҒSysdig SecureгҖҒTwistlockзӯүе®үе…Ёдә§е“ҒпјҢе®һзҺ°ејӮеёёжҙ»еҠЁзҡ„жЈҖжөӢгҖҒдҪҝз”Ёе®№еҷЁиҝҗиЎҢж—¶жІҷзӣ’gVisorжӣҙеҘҪзҡ„йҡ”зҰ»е®№еҷЁгҖӮ

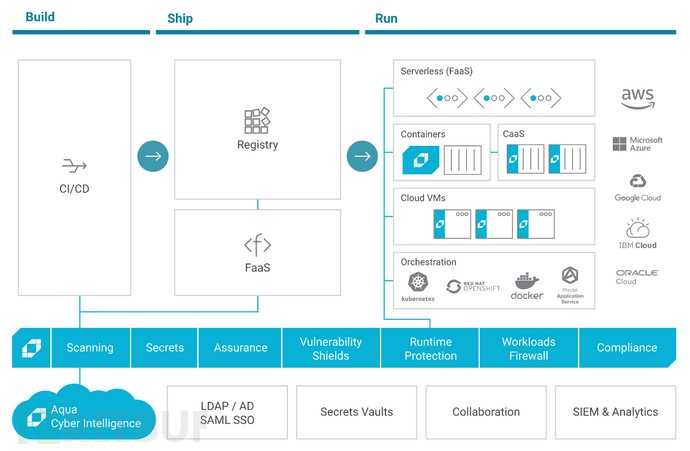

дёӢйқўд»Ҙе…¶иҝҗиЎҢж—¶е®үе…Ёзҡ„еҗҲдҪңдјҷдјҙAquaSecurityдёәдҫӢпјҢз®ҖиҰҒеҲҶжһҗе…¶жүҖе®һзҺ°зҡ„е®үе…ЁиғҪеҠӣд»ҘеҸҠжҠҖжңҜжһ¶жһ„гҖӮ

Aqua Security[3]жҳҜдёҖ家2015е№ҙжҲҗз«Ӣзҡ„д»ҘиүІеҲ—е®№еҷЁе®үе…Ёе№іеҸ°еҺӮе•ҶпјҢеңЁDevOpsгҖҒеҫ®жңҚеҠЎзӯүдёҡеҠЎе№іеҸ°дёӯпјҢдёәе®№еҷЁеҢ–зҺҜеўғжҸҗдҫӣе…Ҳиҝӣзҡ„е®үе…Ёж–№жЎҲгҖӮ

пјҲ1пјүжјҸжҙһз®ЎзҗҶгҖӮжү«жҸҸе®№еҷЁй•ңеғҸе’Ңж— жңҚеҠЎеҷЁеҠҹиғҪпјҢжҹҘжүҫе·ІзҹҘзҡ„жјҸжҙһгҖҒеөҢе…Ҙзҡ„еҜҶй’ҘгҖҒй…ҚзҪ®е’Ңжқғйҷҗй—®йўҳгҖҒжҒ¶ж„ҸиҪҜ件е’ҢејҖжәҗи®ёеҸҜгҖӮ

пјҲ2пјүиҝҗиЎҢж—¶йҳІжҠӨгҖӮйҖҡиҝҮеҜ№й•ңеғҸзҡ„еҮҶе…ҘжҺ§еҲ¶пјҢйҳІжӯўдёҚеҸ—дҝЎд»»зҡ„й•ңеғҸиҝҗиЎҢпјҢ并确дҝқе®№еҷЁдҝқжҢҒдёҚеҸҳпјҢйҳІжӯўеҜ№иҝҗиЎҢдёӯзҡ„е®№еҷЁиҝӣиЎҢд»»дҪ•жӣҙж”№гҖӮеҸҜд»ҘеҹәдәҺиҮӘе®ҡд№үзӯ–з•Ҙе’ҢжңәеҷЁеӯҰд№ зҡ„иЎҢдёәй…ҚзҪ®ж–Ү件пјҢе®һж—¶зӣ‘и§Ҷе’ҢжҺ§еҲ¶е®№еҷЁзҡ„жҙ»еҠЁгҖӮ

пјҲ3пјүеҜҶй’Ҙз®ЎзҗҶгҖӮеңЁиҝҗиЎҢж—¶еҸҜд»Ҙе®үе…Ёзҡ„е°ҶеҜҶй’Ҙдј йҖ’з»ҷе®№еҷЁпјҢеңЁдј иҫ“е’ҢеӯҳеӮЁж—¶иҝӣиЎҢеҠ еҜҶпјҢе°Ҷе®ғ们еҠ иҪҪеҲ°еҶ…еӯҳдёӯпјҢиҖҢдёҚйңҖиҰҒеңЁзЈҒзӣҳдёҠиҝӣиЎҢжҢҒд№…еҢ–еӯҳеӮЁпјҢеңЁзЈҒзӣҳдёҠе®ғ们еҸӘеҜ№йңҖиҰҒе®ғ们зҡ„е®№еҷЁеҸҜи§ҒгҖӮ

пјҲ4пјүе®№еҷЁйҳІзҒ«еўҷгҖӮиҮӘеҠЁеҸ‘зҺ°е®№еҷЁй—ҙзҪ‘з»ңиҝһжҺҘпјҢ并еҫ—еҲ°еҸӮиҖғзҡ„дёҠдёӢж–ҮйҳІзҒ«еўҷ规еҲҷпјҢйҖҡиҝҮзҷҪеҗҚеҚ•зЎ®е®ҡеҗҲжі•зҡ„иҝһжҺҘпјҢйҳ»жӯўжҲ–иӯҰе‘ҠжңӘз»ҸжҺҲжқғзҡ„зҪ‘з»ңжҙ»еҠЁгҖӮеҸҜд»ҘдёҺжөҒиЎҢзҡ„зҪ‘з»ңжҸ’件пјҲеҰӮWeaveжҲ–Flannelпјүе’ҢжңҚеҠЎзҪ‘ж јпјҲеҰӮIstioпјүж— зјқиҝһжҺҘгҖӮ

пјҲ5пјүеҗҲ规е’Ңе®Ўи®ЎгҖӮPCI-DSSгҖҒHIPAAд№Ӣзұ»зҡ„法规еҗҲ规жҖ§жЈҖжөӢпјҢд»ҘеҸҠNISTгҖҒCISзҡ„жңҖдҪіе®һи·өжЈҖжөӢгҖӮжҸҗдҫӣз»ҶзІ’еәҰдәӢ件ж—Ҙеҝ—и®°еҪ•пјҢ并且йӣҶжҲҗеӨҡз§Қж—Ҙеҝ—еҲҶжһҗе’ҢSIEMе·Ҙе…·пјҢеҰӮSplunkгҖҒArcSightзӯүпјҢеҸҜд»ҘйӣҶдёӯз®ЎзҗҶе®Ўи®Ўж—Ҙеҝ—гҖӮ

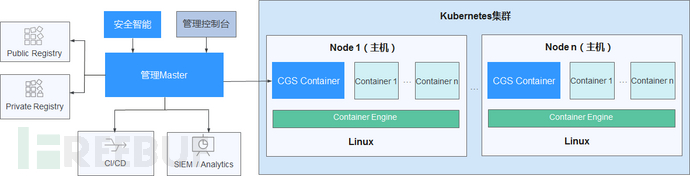

еҰӮдёӢеӣҫжүҖзӨәжҳҜAquaSecurityе®ҳж–№жҸҗдҫӣзҡ„зі»з»ҹеҸӮиҖғжһ¶жһ„еӣҫпјҢз»“еҗҲеҸҰеӨ–дёҖж¬ҫе®№еҷЁе®үе…Ёдә§е“Ғзҡ„еҸӮиҖғжһ¶жһ„пјҲеӣҫ5пјүпјҢеҸҜд»ҘзңӢеҮәпјҢж•ҙдёӘзі»з»ҹеҹәжң¬йғҪжҳҜз”ұе№іеҸ°е’ҢжҺўй’ҲдёӨйғЁеҲҶз»„жҲҗгҖӮ

еңЁе№іеҸ°дҫ§пјҢдёҖж–№йқўе®һзҺ°зӣёе…ізҡ„е®үе…Ёз®ЎзҗҶжҺ§еҲ¶зҡ„иғҪеҠӣпјҢеҸҰдёҖж–№йқўе®һзҺ°ж•°жҚ®зӣёе…ізҡ„еҲҶжһҗе’ҢжҷәиғҪеҢ–иғҪеҠӣгҖӮ

еңЁжҺўй’Ҳдҫ§пјҢеҲҷдё»иҰҒйҖҡиҝҮеңЁжҜҸдёӘе®№еҷЁиҝҗиЎҢзҡ„дё»жңәдёҠйғЁзҪІдёҖдёӘе®үе…ЁжҺўй’ҲпјҢйҖҡиҝҮиҝҷдёӘжҺўй’ҲиҝӣиЎҢзӣёе…ізҡ„е®үе…Ёзӯ–з•Ҙжү§иЎҢд»ҘеҸҠзӣёе…іж•°жҚ®зҡ„йҮҮйӣҶпјҲжҡӮдёҚи®Ёи®әServerlessпјүгҖӮжҚ®з¬”иҖ…дәҶи§ЈпјҢиҝҷдёӘеҲҶеёғејҸзҡ„жҺўй’ҲпјҢйҖҡеёёдјҡжңүдёӨз§ҚдҪ“зҺ°еҪўжҖҒпјҢдёҖз§ҚжҳҜд»Ҙзү№жқғе®№еҷЁзҡ„ж–№ејҸиһҚеҗҲеңЁе®№еҷЁзҺҜеўғзҡ„з®ЎзҗҶе№іеҸ°дёӯпјҢеҸҰдёҖз§ҚжҳҜдё»жңәе®үе…Ёеёёи§Ғзҡ„йғЁзҪІAgentж–№ејҸгҖӮд»Һжң¬иҙЁдёҠжқҘи®ІпјҢдёӨз§ҚеҪўжҖҒеҸӘжҳҜйғЁзҪІе’Ңз®ЎзҗҶж–№ејҸжңүжүҖеҢәеҲ«гҖӮ

еӣҫ4 Aqua Security жһ¶жһ„еӣҫ

еӣҫ5 жҹҗе®№еҷЁе®үе…Ёдә§е“Ғжһ¶жһ„еӣҫ

既然зҺ°жңүзҡ„EDRдә§е“ҒдёҚиғҪзӣҙжҺҘз”ЁжқҘи§ЈеҶіе®№еҷЁе®үе…Ёзҡ„жүҖжңүй—®йўҳпјҢйӮЈд№ҲеҜ№дәҺе®№еҷЁзҺҜеўғйқўдёҙзҡ„еүҚиҝ°е®үе…Ёй—®йўҳпјҢEDRиғҪеҗҰи§ЈеҶіе…¶дёӯзҡ„дёҖйғЁеҲҶе‘ўпјҹ

е…ҲзңӢдёҖдёӢEDRзҡ„е®ҡд№үжҳҜд»Җд№Ҳпјҹе…ёеһӢзҡ„EDRдә§е“ҒеҸҲиғҪеҒҡдәӣд»Җд№Ҳпјҹ

GartnerеҜ№дәҺEDRз»ҷеҮәдәҶеҰӮдёӢзҡ„е®ҡд№үпјҡ

EDRе·Ҙе…·йӣҶжҸҗдҫӣдёҖз§ҚеҲҶжһҗ/жЈҖзҙўжӣҙиҜҰз»Ҷ/е®һж—¶/еҺҶеҸІзҡ„з»Ҳз«Ҝж•°жҚ®иғҪеҠӣпјҢиҝӣиҖҢеҸ‘зҺ°жҒ¶ж„Ҹжҙ»еҠЁзҡ„з—•иҝ№пјҢи®©е®үе…ЁеҲҶжһҗеёҲе…іжіЁй«ҳйЈҺйҷ©зҡ„ж•°жҚ®пјҢ并且еңЁеҝ…иҰҒж—¶з§ҜжһҒзҡ„иҝӣиЎҢе“Қеә”гҖӮ

Gartnerзҡ„иҝҷдёӘе®ҡд№үпјҢзңӢдёҠеҺ»дјјд№ҺжңүдәӣжҠҪиұЎпјҢз®ҖеҚ•дёҖзӮ№зҡ„и§ЈйҮҠе°ұжҳҜпјҡйҖҡиҝҮ收йӣҶз»Ҳз«ҜдёҠзҡ„еҗ„з§Қж•°жҚ®пјҢеңЁиҝҷдәӣж•°жҚ®дёӯеҲҶжһҗ并еҸ‘зҺ°жҒ¶ж„Ҹзҡ„жҙ»еҠЁпјҢиҝӣиҖҢйҮҮеҸ–зӣёеә”зҡ„йҳІеҫЎжүӢж®өгҖӮйӮЈд№ҲйғҪдјҡ收йӣҶд»Җд№Ҳж ·зҡ„ж•°жҚ®пјҹ收йӣҶеҲ°дәҶиҝҷдәӣж•°жҚ®еҸҲиғҪеҸ‘зҺ°д»Җд№Ҳж ·зҡ„жҒ¶ж„ҸиЎҢдёәпјҹ

дёӢйқўд»ҺEDRе…ёеһӢзҡ„и®ҫи®Ўжһ¶жһ„ејҖе§ӢпјҢиҝӣиЎҢе…·дҪ“зҡ„и§ЈйҮҠгҖӮ

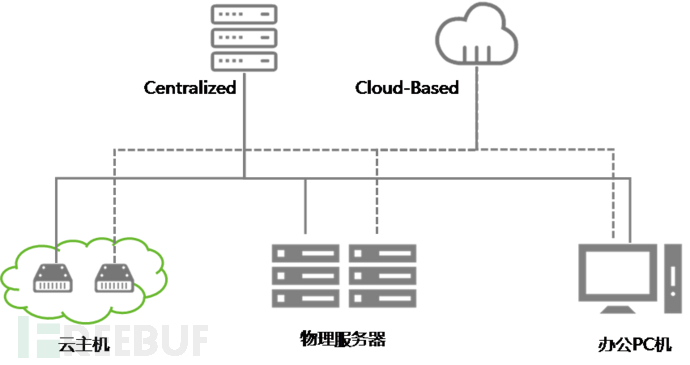

дёӢеӣҫеұ•зӨәдәҶGartnerз»ҷеҮәзҡ„е…ёеһӢEDRжһ¶жһ„пјҢе…¶дё»иҰҒеҢ…жӢ¬дёӨдёӘйғЁеҲҶпјҡдёҖйғЁеҲҶжҳҜйғЁзҪІеңЁеҫ…йҳІжҠӨз»Ҳз«ҜдёҠзҡ„д»ЈзҗҶпјҲAgentпјүпјҢиҝҷйҮҢзҡ„з»Ҳз«Ҝж—ўеҸҜд»ҘжҳҜиҷҡжӢҹеҢ–зҡ„дә‘дё»жңәпјҢд№ҹеҸҜд»ҘжҳҜзү©зҗҶзҡ„жңҚеҠЎеҷЁдё»жңәпјҢиҝҳеҸҜд»ҘжҳҜеҠһе…¬зҡ„PCжңәпјҢеҪ“然з”ҡиҮід№ҹеҸҜд»ҘжҳҜжӣҙиҪ»йҮҸзҡ„IoTз»Ҳз«Ҝи®ҫеӨҮпјҲи·ҹе®№еҷЁзҡ„еҸҜиҝҗиЎҢзҺҜеўғеҹәжң¬жҳҜдёҖиҮҙзҡ„пјүпјӣеҸҰдёҖйғЁеҲҶеҲҷжҳҜжҺ§еҲ¶е№іеҸ°пјҢиҝҷйҮҢзҡ„жҺ§еҲ¶е№іеҸ°ж—ўеҸҜд»ҘйҖҡиҝҮжң¬ең°зҡ„йӣҶдёӯеҢ–ж–№ејҸйғЁзҪІе®һзҺ°пјҢд№ҹеҸҜд»ҘйғЁзҪІеңЁдә‘з«ҜпјҢжҲ–иҖ…жҳҜйҮҮз”Ёдә‘з«Ҝе’Ңжң¬ең°еҢ–ж··еҗҲзҡ„йғЁзҪІж–№ејҸпјҢдёҚеҗҢзҡ„е®үе…ЁиғҪеҠӣйғЁзҪІеңЁдёҚеҗҢзҡ„дҪҚзҪ®гҖӮ

еӣҫ6 EDRзі»з»ҹе…ёеһӢжһ¶жһ„

пјҲ1пјү з»Ҳз«Ҝи®ҫеӨҮзҡ„еҹәжң¬е…ғж•°жҚ®гҖӮеҢ…жӢ¬CPUгҖҒеҶ…еӯҳгҖҒзҪ‘еҚЎпјҲIPгҖҒMACпјүгҖҒж“ҚдҪңзі»з»ҹгҖҒе®үиЈ…иҪҜ件гҖҒ硬件数жҚ®гҖҒDeviceж•°жҚ®зӯүгҖӮ

пјҲ2пјү зҪ‘з»ңж•°жҚ®гҖӮеҢ…жӢ¬з»Ҳз«Ҝи®ҫеӨҮдёҠзҡ„DNSе’ҢARPиЎЁд»ҘеҸҠе…¶е®ғе®һж—¶зҪ‘з»ңж•°жҚ®гҖҒејҖж”ҫзҡ„з«ҜеҸЈд»ҘеҸҠзӣёе…ізҡ„иҝӣзЁӢж•°жҚ®гҖҒз»Ҳз«Ҝзҡ„зҪ‘з»ңиҝһжҺҘж•°жҚ®гҖҒеҸҜи®ҝй—®з»Ҳз«Ҝзҡ„URLж•°жҚ®зӯүгҖӮ

пјҲ3пјү иҝҗиЎҢж—¶ж•°жҚ®гҖӮеҢ…жӢ¬з»Ҳз«ҜдёҠиҝҗиЎҢзҡ„иҝӣзЁӢ/зәҝзЁӢд»ҘеҸҠе…¶еҜ№еә”зҡ„е…ғж•°жҚ®гҖҒз”ЁжҲ·зҷ»еҪ•жіЁй”Җж•°жҚ®гҖҒиҝӣзЁӢй—ҙйҖҡдҝЎпјҲIPCпјүж•°жҚ®гҖҒиҝӣзЁӢиЎҢдёәж•°жҚ®пјҲдҫӢеҰӮж•°жҚ®иҜ»еҶҷпјүзӯүгҖӮ

пјҲ4пјү еӯҳеӮЁж•°жҚ®гҖӮж–Ү件пјҲйҖҡеёёеҸӘеҢ…еҗ«зү№е®ҡзҡ„ж–Ү件жҲ–иҖ…еҸҜжү§иЎҢж–Ү件пјүд»ҘеҸҠж–Ү件е…ғж•°жҚ®пјҲжҜ”еҰӮж–Ү件еҗҚ/еӨ§е°Ҹ/зұ»еһӢгҖҒж ЎйӘҢе’ҢзӯүпјүгҖҒж–Ү件еҸҳжӣҙдҝЎжҒҜгҖҒsyslogгҖҒдё»еј•еҜји®°еҪ•пјҲMBRпјүдҝЎжҒҜзӯүгҖӮ

пјҲ5пјү е…¶е®ғж•°жҚ®гҖӮжҜ”еҰӮеҠ иҪҪзҡ„DLLгҖҒжҝҖжҙ»зҡ„и®ҫеӨҮй©ұеҠЁзЁӢеәҸгҖҒе·ІеҠ иҪҪзҡ„еҶ…ж ёжЁЎеқ—гҖҒCMDжҲ–иҖ…PowerShellеҺҶеҸІе‘Ҫд»Өзӯүж•°жҚ®гҖӮ

еҹәдәҺдёҠиҝ°ж”¶йӣҶеҲ°зҡ„ж•°жҚ®пјҢEDRйҖҡеёёеҸҜд»Ҙеә”з”ЁдәҺд»ҘдёӢе®үе…ЁеңәжҷҜпјҡ

пјҲ1пјүдё»жңәйЈҺйҷ©жЈҖжөӢгҖӮз»“еҗҲеӨҡз§Қе®үе…ЁеҹәзәҝдёҺ规иҢғиҰҒжұӮпјҢйҖҡиҝҮиҙҰжҲ·гҖҒзҪ‘з»ңгҖҒиҝӣзЁӢгҖҒзі»з»ҹй…ҚзҪ®зӯүеӨҡз»ҙеәҰйЈҺйҷ©жЈҖжөӢпјҢзі»з»ҹе…Ёйқўзҡ„еҸ‘зҺ°дёҚз¬ҰеҗҲе®үе…Ёз®ЎзҗҶ规иҢғзҡ„дё»жңәгҖӮ

пјҲ2пјүеҸҜз–‘иЎҢдёәжЈҖжөӢгҖӮйҖҡиҝҮе®һж—¶зӣ‘жҺ§дё»жңәе…ій”®зҡ„йЈҺйҷ©е…ҘеҸЈпјҢз»“еҗҲеЁҒиғҒжғ…жҠҘд»ҘеҸҠзӣёе…іе®ү全规еҲҷпјҢеҜ№з«ҜеҸЈжү«жҸҸж”»еҮ»гҖҒжҡҙеҠӣз ҙи§Јж”»еҮ»гҖҒжҒ¶ж„Ҹи„ҡжң¬ж”»еҮ»гҖҒзі»з»ҹжјҸжҙһж”»еҮ»гҖҒWebshellж”»еҮ»зӯүеҸҜз–‘иЎҢдёәиҝӣиЎҢй«ҳж•Ҳеҝ«йҖҹзҡ„жЈҖжөӢеҸ‘зҺ°гҖӮ

пјҲ3пјүеЁҒиғҒзӢ©зҢҺгҖӮе№іеҸ°ж”¶йӣҶзҡ„еҗ„з§ҚеұӮйқўзҡ„ж•°жҚ®пјҢеҸҜд»ҘжҸҗдҫӣе…ідәҺдё»жңәеҒҘеә·зҠ¶еҶөзҡ„еӨ§йҮҸдҝЎжҒҜгҖӮйҖҡиҝҮжӯЈзЎ®зҡ„зӯӣйҖүгҖҒжҢ–жҺҳпјҢеҲ©з”Ёиҝҷдәӣж•°жҚ®еҸҜд»ҘеҸ‘зҺ°гҖҒиҝҪиёӘеҲ°жӣҙеӨҡжҪңеңЁзҡ„еЁҒиғҒиЎҢдёәпјҢдё»еҠЁзҡ„иҝӣиЎҢеЁҒиғҒжҚ•иҺ·гҖӮ

пјҲ4пјүйҳ»жӯўжҒ¶ж„ҸиЎҢдёәгҖӮдҫӢеҰӮдё»жңәзҡ„еҫ®йҡ”зҰ»пјҢйҖҡиҝҮжҺ§еҲ¶дё»жңәзҡ„иҝӣеҮәз«ҷжөҒйҮҸпјҢе®һзҺ°еҜ№ејӮеёёдё»жңәзҡ„йҡ”зҰ»гҖӮ

ж №жҚ®еүҚж–ҮеҜ№дәҺе®№еҷЁе®үе…Ёж ёеҝғй—®йўҳзҡ„жҸҸиҝ°пјҢд»ҘеҸҠEDRзҡ„еҠҹиғҪжҰӮиҝ°пјҢйҷӨдәҶе®№еҷЁзҡ„й•ңеғҸе®үе…Ёе’Ңе®№еҷЁз”ҹжҖҒе®үе…Ёд№ӢеӨ–пјҢеңЁдё»жңәе®үе…Ёд»ҘеҸҠе®№еҷЁиҝҗиЎҢж—¶е®үе…Ёж–№йқўпјҢEDRзЎ®е®һиғҪеӨҹдёҚеҗҢзЁӢеәҰзҡ„жҸҗдҫӣзӣёе…ізҡ„е®үе…ЁжЈҖжөӢе’ҢйҳІжҠӨиғҪеҠӣгҖӮ

зӣёеҗҢзӮ№пјҡ

пјҲ1пјүд»ҺеҠҹиғҪеұӮйқўпјҢе®№еҷЁе®үе…Ёе’ҢEDRйғҪиҰҒжұӮе®һзҺ°е…¶еҜ№еә”дё»жңәзҡ„е®үе…ЁпјҢеҢ…жӢ¬иө„жәҗеұӮйқўгҖҒжқғйҷҗеұӮйқўгҖҒзҪ‘з»ңеұӮйқўзӯүеӨҡдёӘж–№йқўпјҢеӣ жӯӨпјҢеҜ№дәҺе®№еҷЁе®үе…ЁжқҘиҜҙпјҢEDRдә§е“ҒеҸҜд»Ҙ100%зҡ„иҝӣиЎҢеҠҹиғҪзҡ„еӨҚз”ЁпјҢдҝқйҡңе®№еҷЁзҺҜеўғзҡ„дё»жңәе®үе…ЁгҖӮ

пјҲ2пјүд»ҺжҠҖжңҜеұӮйқўпјҢеңЁдәҢиҖ…зҡ„дё»жөҒжҠҖжңҜе®һзҺ°и·Ҝеҫ„дёҠпјҢеқҮйҮҮз”ЁдәҶвҖңе№іеҸ°+жҺўй’ҲвҖқзҡ„жҠҖжңҜжһ¶жһ„пјҢеҸҜд»Ҙд»ҘжңҖе°Ҹзҡ„жҲҗжң¬ејҖй”ҖпјҢе®һзҺ°е®үе…ЁиғҪеҠӣзҡ„еӨҚз”Ёе’Ңж•ҙеҗҲгҖӮ

дёҚеҗҢзӮ№пјҡ

дәҢиҖ…д№Ӣй—ҙзҡ„дёҚеҗҢзӮ№пјҢдё»иҰҒжқҘжәҗдәҺе®№еҷЁзҺҜеўғеҲ©з”Ёnamespaceе’ҢcgroupеҒҡдәҶдёҖеұӮиө„жәҗзҡ„йҡ”зҰ»пјҢеӣ жӯӨпјҡ

пјҲ1пјүеҪ“еүҚEDRжүҖзӣ‘жөӢзҡ„ж•°жҚ®пјҢд»…йҷҗдәҺдё»жңәеұӮйқўпјҢеҜ№дәҺе®№еҷЁеҶ…йғЁзҡ„иЎҢдёәе’Ңжҙ»еҠЁпјҢжҳҜжІЎжңүиҰҶзӣ–еҲ°зҡ„пјҢжҜ”еҰӮе®№еҷЁеҶ…иҝӣзЁӢиЎҢдёәзҡ„зӣ‘жҺ§гҖҒе®№еҷЁеҶ…з”ЁжҲ·жқғйҷҗзҡ„зӣ‘жҺ§зӯүгҖӮпјҲе…·дҪ“еҸҜеҸӮиҖғгҖҠи§Јжһҗе®№еҷЁиҝӣзЁӢз®ЎзҗҶгҖӢдёҖж–Үпјү

пјҲ2пјүеңЁзҪ‘з»ңе®үе…ЁдёҠпјҢеҪ“еүҚEDRжӣҙе…іжіЁдәҺдё»жңәзҡ„иҝӣеҮәз«ҷзҪ‘з»ңжөҒйҮҸпјҢд№ҹе°ұжҳҜдё»жңәзү©зҗҶзҪ‘еҚЎдёҠзҡ„жөҒйҮҸпјҢиҖҢеңЁе®№еҷЁзҺҜеўғдёӯпјҢиҝҳжңүзӣёеҪ“еӨ§жҜ”дҫӢзҡ„зҪ‘з»ңйҖҡдҝЎеӯҳеңЁдәҺдё»жңәеҶ…йғЁзҡ„е®№еҷЁд№Ӣй—ҙпјҢеӣ жӯӨпјҢиҝҷз§Қе®№еҷЁй—ҙзҡ„дёңиҘҝеҗ‘зҪ‘з»ңе®үе…ЁйҳІжҠӨпјҢеҪ“еүҚEDRд№ҹжҳҜж— жі•е®һзҺ°зҡ„гҖӮ

пјҲ3пјүжқғйҷҗз®ЎзҗҶгҖӮе®№еҷЁзҺҜеўғд№ӢдёҠпјҢйҖҡеёёиҝҗиЎҢзҡ„еҹәдәҺеҫ®жңҚеҠЎжһ¶жһ„зҡ„дёҡеҠЎеә”з”ЁпјҢеӣ жӯӨжңүзқҖеӨҚжқӮзҡ„жқғйҷҗз®ЎзҗҶд»ҘеҸҠи®ҝй—®жҺ§еҲ¶зӯ–з•ҘпјҢиҷҪ然иҝҷдәӣйҖҡеёёжҳҜз”ұе®№еҷЁдёҡеҠЎе№іеҸ°иҝӣиЎҢи®ҫи®Ўе’Ңе®һзҺ°пјҢдҪҶжҳҜдҪңдёәе®үе…ЁжңҚеҠЎпјҢжҳҜйңҖиҰҒжңүиғҪеҠӣеҜ№е…¶иҝӣиЎҢзӣ‘жҺ§е’ҢејӮеёёжЈҖжөӢзҡ„гҖӮиҖҢEDRеңЁиҝҷж–№йқўеҮ д№ҺиҝҳеҸӘеҒңз•ҷеңЁдё»жңәиө„жәҗзҡ„жқғйҷҗз®ЎзҗҶдёҠпјҢиҝҷдёҖзӮ№д№ҹжҳҜж— жі•ж»Ўи¶ійңҖжұӮзҡ„гҖӮ

пјҲ4пјүеҜ№дәҺе®№еҷЁеҶ…еә”з”Ёзҡ„еҜҶй’Ҙз®ЎзҗҶгҖҒеҜҶй’Ҙйҡҗи—Ҹзӯүе®№еҷЁдёҡеҠЎејәзӣёе…ізҡ„е®үе…ЁйңҖжұӮпјҢEDRд№ҹжҳҜж— жі•ж»Ўи¶ізҡ„гҖӮ

е…ідәҺжҖҺд№Ҳжө…жһҗе®№еҷЁе®үе…ЁдёҺEDRзҡ„ејӮеҗҢе°ұеҲҶдә«еҲ°иҝҷйҮҢдәҶпјҢеёҢжңӣд»ҘдёҠеҶ…е®№еҸҜд»ҘеҜ№еӨ§е®¶жңүдёҖе®ҡзҡ„её®еҠ©пјҢеҸҜд»ҘеӯҰеҲ°жӣҙеӨҡзҹҘиҜҶгҖӮеҰӮжһңи§үеҫ—ж–Үз« дёҚй”ҷпјҢеҸҜд»ҘжҠҠе®ғеҲҶдә«еҮәеҺ»и®©жӣҙеӨҡзҡ„дәәзңӢеҲ°гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ