жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жң¬зҜҮж–Үз« з»ҷеӨ§е®¶еҲҶдә«зҡ„жҳҜжңүе…ійҳІзҒ«еўҷeudemonе®үе…Ёж”№йҖ зҡ„е®һдҫӢеҲҶжһҗпјҢе°Ҹзј–и§үеҫ—жҢәе®һз”Ёзҡ„пјҢеӣ жӯӨеҲҶдә«з»ҷеӨ§е®¶еӯҰд№ пјҢеёҢжңӣеӨ§е®¶йҳ…иҜ»е®ҢиҝҷзҜҮж–Үз« еҗҺеҸҜд»ҘжңүжүҖ收иҺ·пјҢиҜқдёҚеӨҡиҜҙпјҢи·ҹзқҖе°Ҹзј–дёҖиө·жқҘзңӢзңӢеҗ§гҖӮ

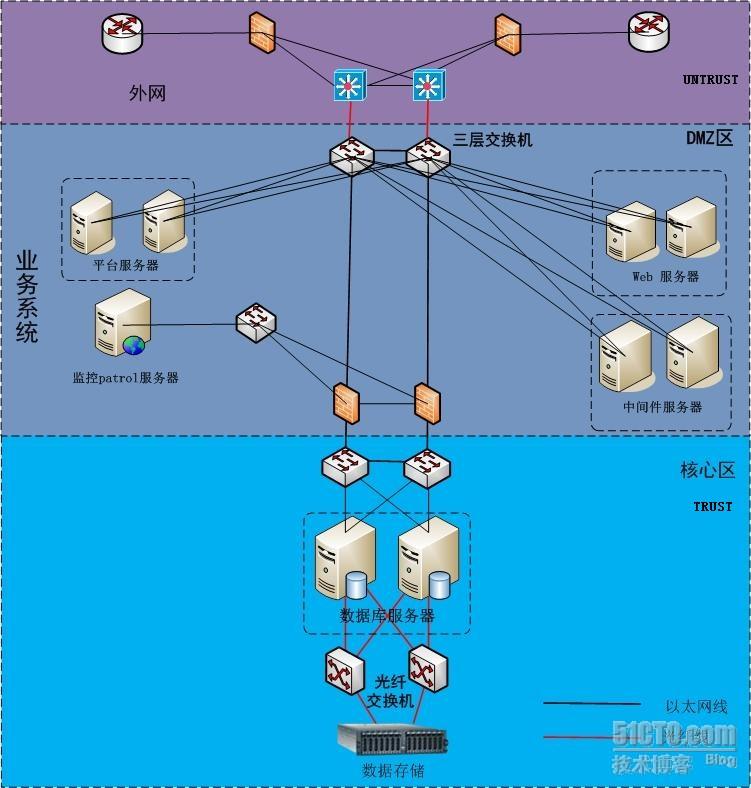

иғҢжҷҜпјҡеӣ е®үе…ЁйңҖжұӮпјҢеҜ№еҺҹе…Ҳй…ҚзҪ®зҡ„EUDEMONйҳІзҒ«еўҷиҝӣиЎҢе®үе…Ёж”№йҖ гҖӮзҺ°жңүзҡ„дёҡеҠЎзі»з»ҹDMZеҢәзҪ‘з»ңзҺҜеўғжҳҜ192зҪ‘ж®өзҡ„пјҢйҖҡиҝҮдёҠиҒ”зҡ„еҚҺдёә8508з»ҸйҳІзҒ«еўҷе’Ңи·Ҝз”ұиҝһе…¬зҪ‘гҖӮ дёҡеҠЎзі»з»ҹDMZеҢәйҖҡиҝҮеҚҺдёәEUDEMONйҳІзҒ«еўҷжҺҘеҶ…йғЁж ёеҝғеҢәгҖӮ

зҺҜеўғпјҡзҪ‘з»ңи®ҫеӨҮйғҪжҳҜеҚҺдёәзҡ„пјҢдәӨжҚўжңәеҚҺдёәLS-S5328CпјҢйҳІзҒ«еўҷеҚҺдёәEudemon 1000EпјҢжңҚеҠЎеҷЁзі»з»ҹйғҪжҳҜSUSE 11 ENTERPRISE SERVER 64bitзүҲжң¬зҡ„гҖӮ

йңҖжұӮпјҡйҳІзҒ«еўҷиҰҒжұӮйҖҡиҝҮSSHж–№ејҸиҝңзЁӢзҷ»еҪ•пјӣйҳІзҒ«еўҷеҗ„еҢәеҹҹй—ҙеҠ е®үе…Ёи®ҝй—®йҷҗеҲ¶гҖӮ

зҪ‘з»ңжӢ“жү‘еӣҫпјҡ

дёҖгҖҒйҳІзҒ«еўҷиҰҒжұӮйҖҡиҝҮSSHж–№ејҸиҝңзЁӢзҷ»еҪ•

еҺҹй…ҚзҪ®пјҡ

TelnetеҚҸи®®еңЁTCP/IPеҚҸи®®ж—ҸдёӯеұһдәҺеә”з”ЁеұӮеҚҸи®®пјҢйҖҡиҝҮзҪ‘з»ңжҸҗдҫӣиҝңзЁӢзҷ»еҪ•е’ҢиҷҡжӢҹз»Ҳз«ҜеҠҹиғҪгҖӮ

[switch]aaa

[switch-aaa]local-user admin password simple usermax //и®ҫзҪ®иҙҰеҸ·еҜҶз Ғ[switch-aaa]local-user admin privilege level 3 //и®ҫзҪ®иҙҰеҸ·зә§еҲ«пјҢ3дёәжңҖй«ҳзә§

[switch-aaa]local-user service-type telnet //и®ҫзҪ®жң¬ең°иҙҰеҸ·жңҚеҠЎзұ»еһӢжҳҜtelnet

[switch-aaa]quit

[switch]user-interface vty 0 4

[switch-user-vty0-4]authentication-mode aaa //и®ҫзҪ®зҷ»еҪ•з”ЁжҲ·йӘҢиҜҒж–№ејҸдёәaaa

[switch-user-vty0-4]protocol bind telnet // з»‘е®ҡз”ЁжҲ·еҚҸи®®дёәtelnet

[switch-user-vty0-4]idle-timeout 5 0 //з©әй—Іи¶…ж—¶5еҲҶй’ҹйҖҖеҮә

[switch-user-vty0-4]quit

SSHпјҲSecure Shellпјүзү№жҖ§еҸҜд»ҘжҸҗдҫӣе®үе…Ёзҡ„дҝЎжҒҜдҝқйҡңе’ҢејәеӨ§зҡ„и®ӨиҜҒеҠҹиғҪпјҢд»ҘдҝқжҠӨи®ҫеӨҮдёҚеҸ—иҜёеҰӮIPең°еқҖж¬әйӘ—гҖҒжҳҺж–ҮеҜҶз ҒжҲӘеҸ–зӯү***гҖӮ

ж”№йҖ еҗҺзҡ„й…ҚзҪ®пјҡ

жңҚеҠЎз«ҜеҲӣе»әSSHз”ЁжҲ·user001гҖӮ

# ж–°е»әз”ЁжҲ·еҗҚдёәuser001зҡ„SSHз”ЁжҲ·пјҢдё”и®ӨиҜҒж–№ејҸдёәpasswordгҖӮ

[Quidway] ssh user user001

[Quidway] ssh user user001 authentication-type password

пјҲиЎҘе……пјҡSSHз”ЁжҲ·дё»иҰҒжңүpasswordгҖҒRSAгҖҒpassword-rsaгҖҒallиҝҷ4з§Қи®ӨиҜҒж–№ејҸпјҡ

еҰӮжһңSSHз”ЁжҲ·зҡ„и®ӨиҜҒж–№ејҸдёәpasswordгҖҒpassword-rsaж—¶пјҢеҝ…йЎ»й…ҚзҪ®еҗҢеҗҚзҡ„local-userз”ЁжҲ·пјӣеҰӮжһңSSHз”ЁжҲ·зҡ„и®ӨиҜҒж–№ејҸдёәRSAгҖҒpassword-rsaгҖҒallпјҢжңҚеҠЎеҷЁз«Ҝеә”дҝқеӯҳSSHе®ўжҲ·з«Ҝзҡ„RSAе…¬й’ҘгҖӮпјү

# дёәSSHз”ЁжҲ· user001 й…ҚзҪ®еҜҶз ҒдёәhuaweiгҖӮ

[Quidway] aaa

[Quidway-aaa] local-user user001 password simple huawei

[Quidway-aaa] local-user user001 service-type ssh

# й…ҚзҪ®VTYз”ЁжҲ·з•ҢйқўгҖӮ

[Quidway] user-interface vty 0 4

[Quidway-ui-vty0-4] authentication-mode aaa

[Quidway-ui-vty0-4] protocol inbound ssh

[Quidway-ui-vty0-4] quit

# дҪҝиғҪSFTPжңҚеҠЎеҠҹиғҪ

[Quidway] sftp server enable

е®ўжҲ·з«ҜиҝһжҺҘSSHжңҚеҠЎеҷЁ

# 第дёҖж¬Ўзҷ»еҪ•пјҢеҲҷйңҖиҰҒдҪҝиғҪSSHе®ўжҲ·з«ҜйҰ–ж¬Ўи®ӨиҜҒеҠҹиғҪгҖӮ

[ user001 ] ssh client first-time enable

# SFTPе®ўжҲ·з«ҜClient001з”Ёpasswordи®ӨиҜҒж–№ејҸиҝһжҺҘSSHжңҚеҠЎеҷЁгҖӮ

< user001 > system-view

[ user001 ] sftp 221.116.139.121

Input Username:user001

Trying 221.116.139.121 ...

Press CTRL+K to abort

Enter password:

sftp-client>

дәҢгҖҒйҳІзҒ«еўҷеҗ„еҢәеҹҹй—ҙеҠ е®үе…Ёи®ҝй—®йҷҗеҲ¶

йҳІзҒ«еўҷжңҖеҹәжң¬зҡ„еҠҹиғҪе°ұжҳҜжҺ§еҲ¶еңЁи®Ўз®—жңәзҪ‘з»ңдёӯпјҢдёҚеҗҢдҝЎд»»зЁӢеәҰеҢәеҹҹй—ҙдј йҖҒзҡ„ж•°жҚ®жөҒгҖӮ е…ёеһӢдҝЎд»»зҡ„еҢәеҹҹеҢ…жӢ¬дә’иҒ”зҪ‘(UNTRUSTеҢәеҹҹ)е’ҢдёҖдёӘеҶ…йғЁзҪ‘з»ң(TRUSTеҢәеҹҹ)иҝҳжңүдёӯз«ӢеҢәпјҲDMZпјү гҖӮйҖҡиҝҮеҲ©з”ЁйҳІзҒ«еўҷеҜ№еҶ…йғЁзҪ‘з»ңзҡ„еҲ’еҲҶпјҢеҸҜе®һзҺ°еҶ…йғЁзҪ‘йҮҚзӮ№зҪ‘ж®өзҡ„йҡ”зҰ»пјҢд»ҺиҖҢйҷҗеҲ¶дәҶеұҖйғЁйҮҚзӮ№жҲ–ж•Ҹж„ҹзҪ‘з»ңе®үе…Ёй—®йўҳеҜ№е…ЁеұҖзҪ‘з»ңйҖ жҲҗзҡ„еҪұе“Қ.

еҺҹй…ҚзҪ®пјҡ(еҗ„еҢәеҹҹжІЎжңүйҷҗеҲ¶,е®үе…ЁеҢәеҹҹй—ҙзҡ„жүҖжңүж–№еҗ‘йғҪе…Ғи®ёжҠҘж–ҮйҖҡиҝҮпјү

#

firewall packet-filter default permit interzone local trust direction inbound

firewall packet-filter default permit interzone local trust direction outbound

firewall packet-filter default permit interzone local untrust direction inbound

firewall packet-filter default permit interzone local untrust direction outbound

firewall packet-filter default permit interzone local dmz direction inbound

firewall packet-filter default permit interzone local dmz direction outbound

firewall packet-filter default permit interzone local vzone direction inbound

firewall packet-filter default permit interzone local vzone direction outbound

firewall packet-filter default permit interzone trust untrust direction inbound

firewall packet-filter default permit interzone trust untrust direction outbound

firewall packet-filter default permit interzone trust dmz direction inbound

firewall packet-filter default permit interzone trust dmz direction outbound

firewall packet-filter default permit interzone trust vzone direction inbound

firewall packet-filter default permit interzone trust vzone direction outbound

firewall packet-filter default permit interzone dmz untrust direction inbound

firewall packet-filter default permit interzone dmz untrust direction outbound

firewall packet-filter default permit interzone untrust vzone direction inbound

firewall packet-filter default permit interzone untrust vzone direction outbound

firewall packet-filter default permit interzone dmz vzone direction inbound

firewall packet-filter default permit interzone dmz vzone direction outbound

ж”№йҖ еҗҺй…ҚзҪ®пјҡ

1гҖҒеңЁеҺҹеҢәеҹҹдә’и®ҝеҹәзЎҖдёҠзІҫз®Җ

#

firewall packet-filter default permit interzone local trust direction inbound

firewall packet-filter default permit interzone local trust direction outbound

firewall packet-filter default permit interzone local untrust direction inbound

firewall packet-filter default permit interzone local untrust direction outbound

firewall packet-filter default permit interzone local dmz direction inbound

firewall packet-filter default permit interzone local dmz direction outbound

жіЁпјҡе®үе…Ёеҹҹй—ҙзҡ„ж•°жҚ®жөҒеҠЁе…·жңүж–№еҗ‘жҖ§пјҢеҢ…жӢ¬е…Ҙж–№еҗ‘пјҲInboundпјүе’ҢеҮәж–№еҗ‘пјҲOutboundпјүгҖӮ

е…Ҙж–№еҗ‘пјҡж•°жҚ®з”ұдҪҺдјҳе…Ҳзә§зҡ„е®үе…ЁеҢәеҹҹеҗ‘й«ҳдјҳе…Ҳзә§зҡ„е®үе…ЁеҢәеҹҹдј иҫ“гҖӮ

еҮәж–№еҗ‘пјҡж•°жҚ®з”ұй«ҳдјҳе…Ҳзә§зҡ„е®үе…ЁеҢәеҹҹеҗ‘дҪҺдјҳе…Ҳзә§зҡ„е®үе…ЁеҢәеҹҹдј иҫ“гҖӮ

2гҖҒи®ҫзҪ®ең°еқҖйӣҶпјҡ

[Quidway]#

ip address-set addressgroup1

address 4 192.29.141.130 0

address 5 192.29.141.132 0

address 6 192.29.141.140 0

address 7 192.29.141.142 0

[Quidway]#

ip address-set addressgroup4

address 0 192.29.141.25 0

address 1 192.29.141.26 0

address 2 192.29.141.27 0

3гҖҒеўһеҠ зү№е®ҡең°еқҖйӣҶй—ҙзҡ„и®ҝ问规еҲҷе’ҢйҷҗеҲ¶

[Quidway]#

acl number 3201

rule 10 permit tcp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq sqlnet

rule 11 permit tcp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq ssh

rule 15 permit udp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq snmp

rule 16 permit udp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq ntp

rule 17 permit udp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq snmptrap

rule 3000 deny ip

[Quidway]#

acl number 3202

rule 10 permit tcp source address-set addressgroup4 destination address-set addressgroup1 destination-port eq ssh

rule 15 permit udp source address-set addressgroup4 destination address-set addressgroup1 destination-port eq snmp

rule 16 permit udp source address-set addressgroup4 destination address-set addressgroup1 destination-port eq ntp

rule 17 permit udp source address-set addressgroup4 destination address-set addressgroup1 destination-port eq snmptrap

rule 3000 deny ip

4гҖҒеңЁеҢәеҹҹй—ҙеҢ№й…ҚACL

[Quidway]#

firewall interzone dmz untrust

packet-filter 3201 inbound

packet-filter 3202 outbound

detect ftp

detect http

session log enable acl-number 3201 inbound

session log enable acl-number 3202 outbound

е…¶д»–еҢәеҹҹй—ҙзҡ„е®үе…Ёж”№йҖ еҰӮдёҠзұ»дјјгҖӮ

е®үе…Ёж”№йҖ еҗҺеңЁдёҖе®ҡзЁӢеәҰдёҠжҸҗй«ҳдәҶзҪ‘з»ңе®үе…ЁжҖ§пјҢеҪ“然еӨ§е®¶иҝҳеҸҜд»ҘеҶҚй’ҲеҜ№е…·дҪ“жғ…еҶөACLпјҲи®ҝй—®жҺ§еҲ¶еҲ—иЎЁпјүгҖҒAMпјҲи®ҝй—®з®ЎзҗҶй…ҚзҪ®пјүгҖҒAAAгҖҒdot1xгҖҒMACз»‘е®ҡзӯүж–№йқўиҝӣиЎҢжҹҘзјәиЎҘжјҸжқҘиҝӣиЎҢдёҚж–ӯе®Ңе–„гҖӮ

д»ҘдёҠе°ұжҳҜйҳІзҒ«еўҷeudemonе®үе…Ёж”№йҖ зҡ„е®һдҫӢеҲҶжһҗпјҢе°Ҹзј–зӣёдҝЎжңүйғЁеҲҶзҹҘиҜҶзӮ№еҸҜиғҪжҳҜжҲ‘们ж—Ҙеёёе·ҘдҪңдјҡи§ҒеҲ°жҲ–з”ЁеҲ°зҡ„гҖӮеёҢжңӣдҪ иғҪйҖҡиҝҮиҝҷзҜҮж–Үз« еӯҰеҲ°жӣҙеӨҡзҹҘиҜҶгҖӮжӣҙеӨҡиҜҰжғ…敬иҜ·е…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ