您好,登录后才能下订单哦!

本篇文章给大家分享的是有关如何进行Wordpress未授权访问漏洞CVE-2019-17671复现,小编觉得挺实用的,因此分享给大家学习,希望大家阅读完这篇文章后可以有所收获,话不多说,跟着小编一起来看看吧。

0x00 简介

WordPress是一款个人博客系统,并逐步演化成一款内容管理系统软件,它是使用PHP语言和MySQL数据库开发的,用户可以在支持 PHP 和 MySQL数据库的服务器上使用自己的博客。

0x01 漏洞概述

该漏洞源于程序没有正确处理静态查询。攻击者可利用该漏洞未经认证查看部分内容。

0x02 影响版本

WordPress <= 5.2.3

漏洞版本获取5.2.3:公众号回复“wp环境”

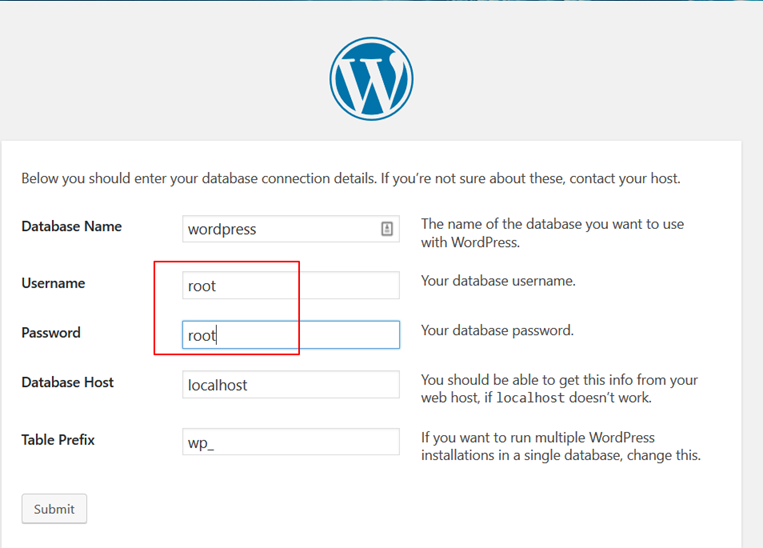

其中根据自己的配置,将数据库信息进行相应设置即可

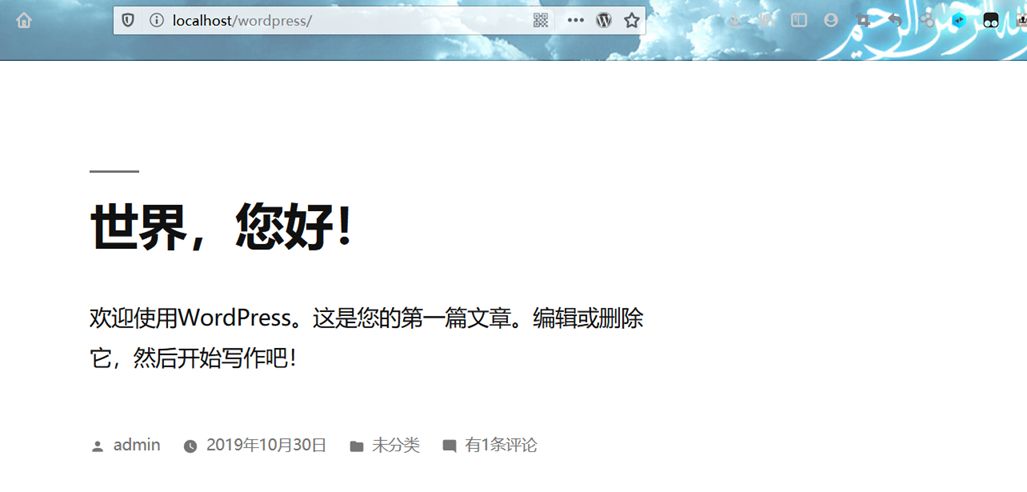

安装成功后前端界面如下

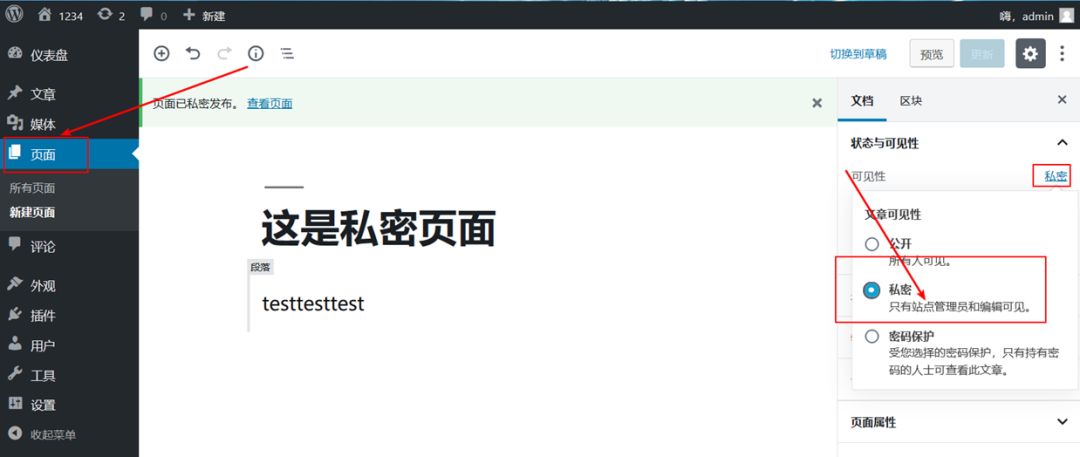

首先在后台创建几个私密和公开的页面,方便观察现象

点击页面,并设置状态为私密

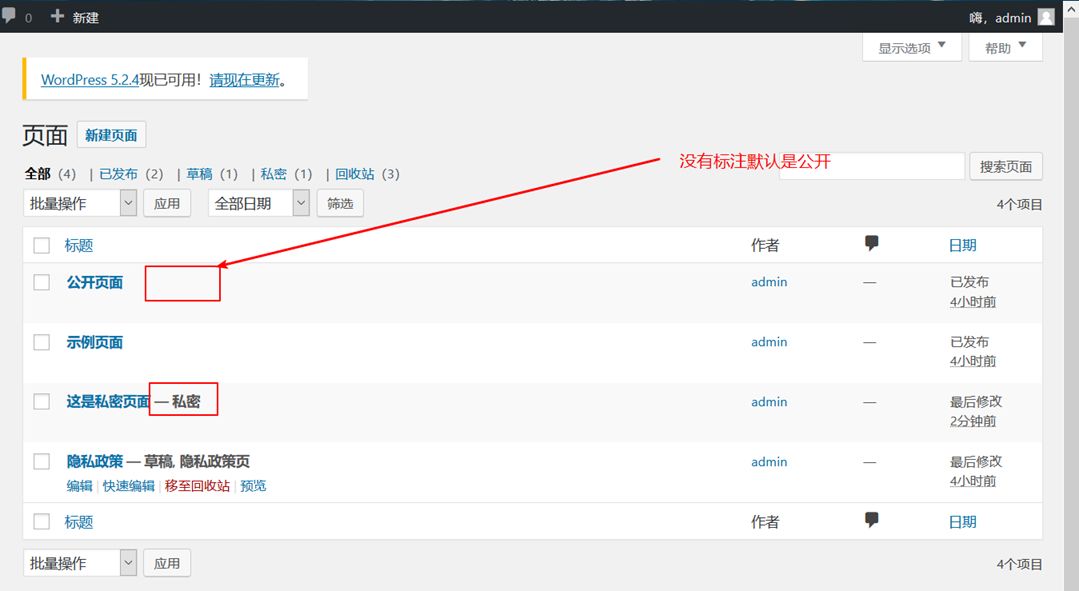

创建成功后在页面列表处会有状态的显示

然后在前台页面,模拟外部访问

在搜索栏中搜索刚才创建页面的关键词,发现并不能看到我们所设置的私密页面,只能对公开页面进行显示

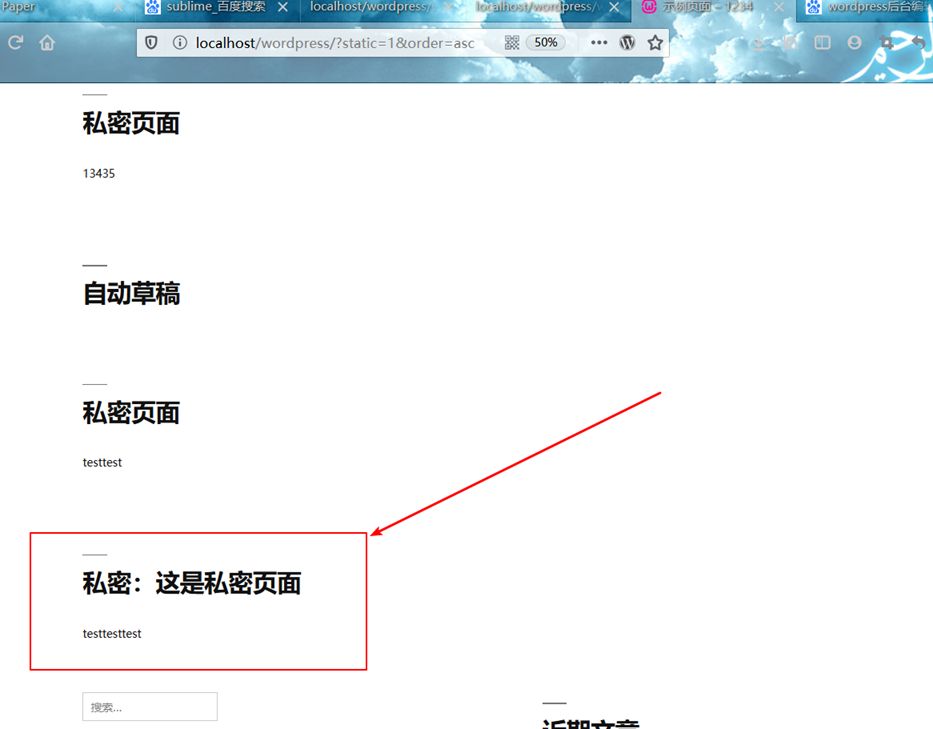

在url后面添加 ?static=1&order=asc 后,发现可以在未授权的情况下访问所有私密页面的内容

以上就是如何进行Wordpress未授权访问漏洞CVE-2019-17671复现,小编相信有部分知识点可能是我们日常工作会见到或用到的。希望你能通过这篇文章学到更多知识。更多详情敬请关注亿速云行业资讯频道。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。