жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

е°Ҹзј–з»ҷеӨ§е®¶еҲҶдә«дёҖдёӢеҰӮдҪ•еҒҡејҖж”ҫAPIзҡ„зӯҫеҗҚи®ӨиҜҒпјҢзӣёдҝЎеӨ§йғЁеҲҶдәәйғҪиҝҳдёҚжҖҺд№ҲдәҶи§ЈпјҢеӣ жӯӨеҲҶдә«иҝҷзҜҮж–Үз« з»ҷеӨ§е®¶еҸӮиҖғдёҖдёӢпјҢеёҢжңӣеӨ§е®¶йҳ…иҜ»е®ҢиҝҷзҜҮж–Үз« еҗҺеӨ§жңү收иҺ·пјҢдёӢйқўи®©жҲ‘们дёҖиө·еҺ»дәҶи§ЈдёҖдёӢеҗ§пјҒ

йЎ№зӣ®дёӯжңүдёҖеҘ—restfulжҺҘеҸЈйңҖиҰҒжҡҙйңІеңЁе…¬зҪ‘зҺҜеўғдёӯпјҢйңҖиҰҒзЎ®дҝқи°ғз”Ёе®үе…ЁгҖӮеҢ…жӢ¬д»ҘдёӢдёүдёӘж–№йқў

1гҖҒиҜ·жұӮжқҘжәҗ(иә«д»Ҫ)иҰҒеҗҲжі•

2гҖҒиҜ·жұӮеҸӮж•°дёҚиғҪиў«зҜЎж”№

3гҖҒиҜ·жұӮиҰҒе”ҜдёҖ(дёҚеҸҜеӨҚеҲ¶)

дёәдәҶдҝқиҜҒж•°жҚ®еңЁйҖҡдҝЎж—¶зҡ„е®үе…ЁжҖ§пјҢеҸҜд»ҘйҮҮз”ЁеҸӮж•°зӯҫеҗҚзҡ„ж–№ејҸжқҘиҝӣиЎҢзӣёе…ійӘҢиҜҒгҖӮ

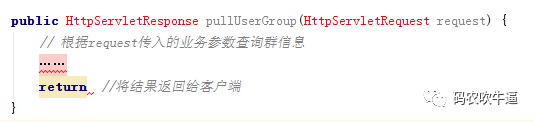

дёҖгҖҒдёҚйӘҢиҜҒзҡ„ж–№ејҸ

дјӘд»Јз ҒеҰӮдёӢеӣҫ

иҝҷз§Қж–№ејҸе®һзҺ°з®ҖеҚ•пјҢдҪҶжҳҜй—®йўҳйқһеёёжҳҺжҳҫпјҢи°ҒйғҪеҸҜд»Ҙеҫ—еҲ°жғіиҰҒзҡ„ж•°жҚ®гҖӮ

дәҢгҖҒMD5еҸӮж•°зӯҫеҗҚ

еҸӮзңӢгҖҠMD5йҳІжӯўж•°жҚ®иў«зҜЎж”№зҡ„еҒҡжі•гҖӢ

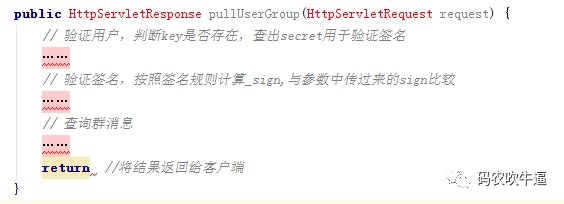

жҲ‘们еҜ№apiжҹҘиҜўдә§е“ҒжҺҘеҸЈиҝӣиЎҢдјҳеҢ–

1.з»ҷappеҲҶй…ҚеҜ№еә”зҡ„keyгҖҒsecret

2.signзӯҫеҗҚпјҢи°ғз”ЁAPI ж—¶йңҖиҰҒеҜ№иҜ·жұӮеҸӮж•°иҝӣиЎҢзӯҫеҗҚйӘҢиҜҒпјҢзӯҫеҗҚж–№ејҸеҰӮдёӢ

пјҲ1пјүжҢүз…§иҜ·жұӮеҸӮж•°еҗҚз§°е°ҶжүҖжңүиҜ·жұӮеҸӮж•°жҢүз…§еӯ—жҜҚе…ҲеҗҺйЎәеәҸжҺ’еәҸеҫ—еҲ°пјҢkeyvaluekeyvalue...keyvalue еӯ—з¬ҰдёІеҰӮпјҡе°Ҷarong=1,mrong=2,crong=3 жҺ’еәҸдёәпјҢarong=1, crong=3,mrong=2 然еҗҺе°ҶеҸӮж•°еҗҚе’ҢеҸӮж•°еҖјиҝӣиЎҢжӢјжҺҘеҫ—еҲ°еҸӮж•°еӯ—з¬ҰдёІпјҢarong1crong3mrong2

пјҲ2пјүе°ҶsecretеҠ еңЁеҸӮж•°еӯ—з¬ҰдёІзҡ„еӨҙйғЁеҗҺиҝӣиЎҢMD5еҠ еҜҶ ,еҠ еҜҶеҗҺзҡ„еӯ—з¬ҰдёІйңҖеӨ§еҶҷгҖӮеҚіеҫ—еҲ°зӯҫеҗҚsign

ж–°apiжҺҘеҸЈд»Јз ҒеҰӮдёӢ

иҝҷз§Қж–№жі•иҜ·жұӮеӨҡдәҶkeyе’ҢsignеҸӮж•°пјҢиҜ·жұӮзҡ„ж—¶еҖҷе°ұйңҖиҰҒеҗҲжі•зҡ„keyе’ҢжӯЈзЎ®зӯҫеҗҚsignжүҚеҸҜд»ҘиҺ·еҸ–зҫӨз»„ж•°жҚ®гҖӮиҝҷж ·е°ұи§ЈеҶідәҶиә«д»ҪйӘҢиҜҒе’ҢйҳІжӯўеҸӮж•°зҜЎж”№й—®йўҳгҖӮеҰӮжһңиҜ·жұӮеҸӮж•°иў«дәәжӢҝиө°пјҢд»–ж°ёиҝңд№ҹжӢҝдёҚеҲ°secret,еӣ дёәsecretжҳҜдёҚдј йҖ’зҡ„пјҲе®ўжҲ·з«Ҝдёӯз—…жҜ’йҷӨеӨ–пјүгҖӮжІЎжңүsecrretж— жі•дјӘйҖ еҗҲжі•зҡ„иҜ·жұӮгҖӮ

дҪҶжҳҜиҝҷж ·иҝҳдёҚеӨҹпјҢеҰӮжһңиҺ·еҸ–дҪ е®Ңж•ҙзҡ„й“ҫжҺҘпјҢдёҖзӣҙдҪҝз”ЁдҪ зҡ„keyе’Ңsignе’ҢдёҖж ·зҡ„еҸӮж•°еҗҢж ·еҸҜд»Ҙеҫ—еҲ°ж•°жҚ®

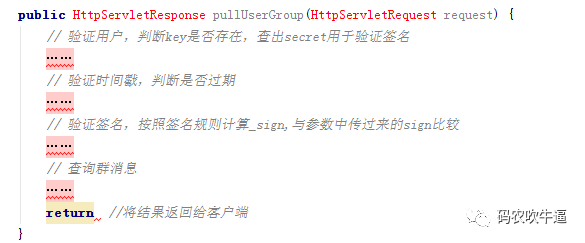

дёүгҖҒиҜ·жұӮе”ҜдёҖжҖ§дҝқиҜҒ

дёәдәҶйҳІжӯўеҲ«дәәйҮҚеӨҚдҪҝз”ЁиҜ·жұӮеҸӮж•°й—®йўҳпјҢжҲ‘们йңҖиҰҒдҝқиҜҒиҜ·жұӮзҡ„е”ҜдёҖжҖ§пјҢе°ұжҳҜеҜ№еә”иҜ·жұӮеҸӘиғҪдҪҝз”ЁдёҖж¬ЎпјҢиҝҷж ·е°ұз®—еҲ«дәәжӢҝиө°дәҶиҜ·жұӮзҡ„е®Ңж•ҙй“ҫжҺҘд№ҹжҳҜж— ж•Ҳзҡ„гҖӮ

е”ҜдёҖжҖ§зҡ„е®һзҺ°пјҡеңЁеҰӮдёҠзҡ„иҜ·жұӮеҸӮж•°дёӯпјҢжҲ‘们еҠ е…Ҙж—¶й—ҙжҲіtimestampпјҲyyyyMMddHHmmssпјүпјҢеҗҢж ·пјҢж—¶й—ҙжҲідҪңдёәиҜ·жұӮеҸӮж•°д№ӢдёҖпјҢд№ҹеҠ е…Ҙsignз®—жі•дёӯиҝӣиЎҢеҠ еҜҶ

йҖҡиҝҮtimestampж—¶й—ҙжҲіз”ЁжқҘйӘҢиҜҒиҜ·жұӮжҳҜеҗҰиҝҮжңҹгҖӮиҝҷж ·е°ұз®—иў«дәәжӢҝиө°е®Ңж•ҙзҡ„иҜ·жұӮй“ҫжҺҘд№ҹжҳҜж— ж•Ҳзҡ„гҖӮйҷӨжӯӨд№ӢеӨ–пјҢиҝҳеҸҜд»ҘеўһеҠ жөҸи§ҲеҷЁжҢҮзә№пјҲеҗҺз»ӯеҚ•зӢ¬еҶҷж–Үз« иҜҙжҳҺпјүзӯүжҠҖжңҜпјҢеҜ№иҜ·жұӮе”ҜдёҖжҖ§иҝӣиЎҢйӘҢиҜҒгҖӮ

signзӯҫеҗҚе®үе…ЁжҖ§еҲҶжһҗ

йҖҡиҝҮдёҠйқўзҡ„дҫӢеӯҗпјҢеҸҜд»ҘзңӢеҮәпјҢе®үе…Ёзҡ„е…ій”®еңЁдәҺеҸӮдёҺзӯҫеҗҚзҡ„secretпјҢж•ҙдёӘиҝҮзЁӢдёӯsecretжҳҜдёҚеҸӮдёҺйҖҡдҝЎзҡ„пјҢжүҖд»ҘеҸӘиҰҒдҝқиҜҒsecretдёҚжі„йңІпјҢиҜ·жұӮе°ұдёҚдјҡиў«дјӘйҖ гҖӮ

дёҠиҝ°зҡ„signзӯҫеҗҚзҡ„ж–№ејҸиғҪеӨҹеңЁдёҖе®ҡзЁӢеәҰдёҠйҳІжӯўдҝЎжҒҜиў«зҜЎж”№е’ҢдјӘйҖ пјҢдҝқйҡңйҖҡдҝЎзҡ„е®үе…ЁпјҢиҝҷйҮҢдҪҝз”Ёзҡ„жҳҜMD5иҝӣиЎҢеҠ еҜҶпјҢеңЁе®һйҷ…дҪҝз”ЁдёӯеҸҜд»Ҙж №жҚ®йңҖжұӮйҮҮз”Ёе…¶д»–зӯҫеҗҚз®—жі•пјҢжҜ”еҰӮпјҡRSAпјҢSHAзӯүгҖӮ

д»ҘдёҠжҳҜвҖңеҰӮдҪ•еҒҡејҖж”ҫAPIзҡ„зӯҫеҗҚи®ӨиҜҒвҖқиҝҷзҜҮж–Үз« зҡ„жүҖжңүеҶ…е®№пјҢж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҒзӣёдҝЎеӨ§е®¶йғҪжңүдәҶдёҖе®ҡзҡ„дәҶи§ЈпјҢеёҢжңӣеҲҶдә«зҡ„еҶ…е®№еҜ№еӨ§е®¶жңүжүҖеё®еҠ©пјҢеҰӮжһңиҝҳжғіеӯҰд№ жӣҙеӨҡзҹҘиҜҶпјҢж¬ўиҝҺе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“пјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ