жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

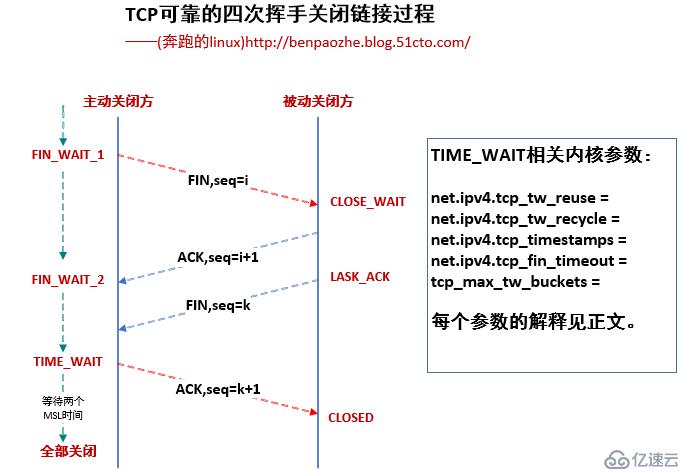

дёҖзӣҙеҜ№иҝҷдёӘй—®йўҳзҹҘ其然иҖҢдёҚзҹҘе…¶жүҖд»Ҙ然пјҢиҝҷдәӣж—ҘеӯҗеҶҚж¬Ўзў°еҲ°пјҢзңӢдәҶеҫҲеӨҡзҡ„иө„ж–ҷпјҢеҪ»еә•и§ЈеҶідёҖдёӢпјҢе‘өе‘өпјҢе…ҲдёҠдёӘеӣҫпјҢжүҖжңүзҗҶи§Јеӣҙз»•зқҖжӯӨеӣҫжқҘзңӢпјҢжӯӨеӣҫжҸҸиҝ°дәҶеӣӣж¬ЎжҢҘжүӢзҡ„ж•ҙдёӘиҝҮзЁӢпјҡ

йҖҡиҝҮжӯӨеӣҫе…ҲиҜҙжҳҺеҮ дёӘжҰӮеҝөпјҡ

TIME_WAITзҡ„дә§з”ҹжқЎд»¶пјҡдё»еҠЁе…ій—ӯж–№еңЁеҸ‘йҖҒеӣӣж¬ЎжҢҘжүӢзҡ„жңҖеҗҺдёҖдёӘACKдјҡеҸҳдёәTIME_WAITзҠ¶жҖҒпјҢдҝқз•ҷж¬ЎзҠ¶жҖҒзҡ„ж—¶й—ҙдёәдёӨдёӘMSLпјҲlinuxйҮҢдёҖдёӘMSLдёә30sпјҢжҳҜдёҚеҸҜй…ҚзҪ®зҡ„пјү

TIME_WAITдёӨдёӘMSLзҡ„дҪңз”ЁпјҡеҸҜйқ е®үе…Ёзҡ„е…ій—ӯTCPиҝһжҺҘгҖӮжҜ”еҰӮзҪ‘з»ңжӢҘеЎһпјҢдё»еҠЁж–№жңҖеҗҺдёҖдёӘACKиў«еҠЁж–№жІЎж”¶еҲ°пјҢиҝҷж—¶иў«еҠЁж–№дјҡеҜ№FINејҖеҗҜTCPйҮҚдј пјҢеҸ‘йҖҒеӨҡдёӘFINеҢ…пјҢеңЁиҝҷж—¶е°ҡжңӘе…ій—ӯзҡ„TIME_WAITе°ұдјҡжҠҠиҝҷдәӣе°ҫе·ҙй—®йўҳеӨ„зҗҶжҺүпјҢдёҚиҮідәҺеҜ№ж–°иҝһжҺҘеҸҠе…¶е®ғжңҚеҠЎдә§з”ҹеҪұе“ҚгҖӮ

TIME_WAITеҚ з”Ёзҡ„иө„жәҗпјҡе°‘йҮҸеҶ…еӯҳпјҲжҹҘиө„ж–ҷеӨ§жҰӮ4Kпјүе’ҢдёҖдёӘfdгҖӮ

TIME_WAITе…ій—ӯзҡ„еҚұе®іпјҡ1гҖҒ зҪ‘з»ңжғ…еҶөдёҚеҘҪж—¶пјҢеҰӮжһңдё»еҠЁж–№ж— TIME_WAITзӯүеҫ…пјҢе…ій—ӯеүҚдёӘиҝһжҺҘеҗҺпјҢдё»еҠЁж–№дёҺиў«еҠЁж–№еҸҲе»әз«Ӣиө·ж–°зҡ„TCPиҝһжҺҘпјҢиҝҷж—¶иў«еҠЁж–№йҮҚдј жҲ–延时иҝҮжқҘзҡ„FINеҢ…иҝҮжқҘеҗҺдјҡзӣҙжҺҘеҪұе“Қж–°зҡ„TCPиҝһжҺҘпјӣ

2гҖҒ еҗҢж ·зҪ‘з»ңжғ…еҶөдёҚеҘҪе№¶дё”ж— TIME_WAITзӯүеҫ…пјҢе…ій—ӯиҝһжҺҘеҗҺж— ж–°иҝһжҺҘпјҢеҪ“жҺҘ收еҲ°иў«еҠЁж–№йҮҚдј жҲ–延иҝҹзҡ„FINеҢ…еҗҺпјҢдјҡз»ҷиў«еҠЁж–№еӣһдёҖдёӘRSTеҢ…пјҢеҸҜиғҪдјҡеҪұе“Қиў«еҠЁж–№е…¶е®ғзҡ„жңҚеҠЎиҝһжҺҘгҖӮ

TCP: time wait bucket table overflowдә§з”ҹеҺҹеӣ еҸҠеҪұе“ҚпјҡеҺҹеӣ жҳҜи¶…иҝҮдәҶlinuxзі»з»ҹtwж•°йҮҸзҡ„йҳҖеҖјгҖӮеҚұе®іжҳҜи¶…иҝҮйҳҖеҖјеҗҺп№җзі»з»ҹдјҡжҠҠеӨҡдҪҷзҡ„time-wait socket еҲ йҷӨжҺүпјҢ并且жҳҫзӨәиӯҰе‘ҠдҝЎжҒҜпјҢеҰӮжһңжҳҜNATзҪ‘з»ңзҺҜеўғеҸҲеӯҳеңЁеӨ§йҮҸи®ҝй—®пјҢдјҡдә§з”ҹеҗ„з§ҚиҝһжҺҘдёҚзЁіе®ҡж–ӯејҖзҡ„жғ…еҶөгҖӮ

зӣёе…іеҸӮж•°дјҳеҢ–и°ғж•ҙпјҲеҪ“然еҫ—ж №жҚ®жңҚеҠЎеҷЁзҡ„е®һйҷ…жғ…еҶөй…ҚзҪ®пјҢиҝҷйҮҢзқҖйҮҚи®ІеҸӮж•°ж„Ҹд№үпјүпјҡ

既然зҹҘйҒ“дәҶTIME_WAITзҡ„з”Ёж„ҸдәҶпјҢе°ҪйҮҸжҢүз…§TCPзҡ„еҚҸ议规е®ҡжқҘи°ғж•ҙпјҢеҜ№дәҺtwзҡ„reuseгҖҒrecycleе…¶е®һжҳҜиҝқеҸҚTCPеҚҸ议规е®ҡзҡ„пјҢжңҚеҠЎеҷЁиө„жәҗе…Ғи®ёгҖҒиҙҹиҪҪдёҚеӨ§зҡ„жқЎд»¶дёӢпјҢе°ҪйҮҸдёҚиҰҒжү“ејҖпјҢеҪ“еҮәзҺ°TCP: time wait bucket table overflowпјҢе°ҪйҮҸи°ғеӨ§дёӢйқўеҸӮж•°пјҡ

tcp_max_tw_buckets = 256000

и°ғж•ҙж¬ЎеҸӮж•°зҡ„еҗҢж—¶пјҢиҰҒи°ғж•ҙTIME_WAIT_2еҲ°TIME_WAITзҡ„и¶…ж—¶ж—¶й—ҙпјҢй»ҳи®ӨжҳҜ60sпјҢдјҳеҢ–еҲ°30sпјҡ

net.ipv4.tcp_fin_timeout = 30

е…¶е®ғTCPжң¬иә«зҡ„й…ҚеҗҲеҸӮж•°зұ»дјјдёҺsynackйҮҚдј ж¬Ўж•°гҖҒsynйҮҚдј ж¬Ўж•°зӯүд»ҘеҗҺд»Ӣз»ҚпјҢдјҳеҢ–еҗҺд№ҹжҳҜжңүжүҖзӣҠеӨ„зҡ„гҖӮ

дёӢйқўеҶҚиҜҙдёҖдёӢlinuxйҮҢTIME_WAITдё“жңүзҡ„дјҳеҢ–еҸӮж•°reuseгҖҒrecycleпјҢй»ҳи®Өд№ҹйғҪжҳҜе…ій—ӯзҡ„пјҢиҝҷдёӨдёӘеҸӮж•°еҝ…йЎ»еңЁtimestampsжү“ејҖзҡ„еүҚжҸҗдёӢжүҚиғҪз”ҹж•ҲдҪҝз”Ёпјҡ

net.ipv4.tcp_timestamps = 1

net.ipv4.tcp_tw_reuse = 1

жңәеҷЁдҪңдёәе®ўжҲ·з«Ҝж—¶иө·дҪңз”ЁпјҢејҖеҗҜеҗҺtime_waitеңЁдёҖз§’еҶ…еӣһ收

net.ipv4.tcp_tw_recycle = 0 пјҲдёҚиҰҒејҖеҗҜпјҢзҺ°еңЁдә’иҒ”зҪ‘NATз»“жһ„еҫҲеӨҡпјҢеҸҜиғҪзӣҙжҺҘж— жі•дёүж¬ЎжҸЎжүӢпјү

ејҖеҗҜеҗҺеңЁ3.5*RTO(RTOж—¶й—ҙжҳҜж №жҚ®RTTж—¶й—ҙи®Ўз®—иҖҢжқҘ)еҶ…еӣһ收TIME_WAITпјҢ并60sеҶ…еҗҢдёҖжәҗipдё»жңәзҡ„socket connectиҜ·жұӮдёӯзҡ„timestampеҝ…йЎ»жҳҜйҖ’еўһзҡ„пјҢеҜ№дәҺжңҚеҠЎз«ҜпјҢеҗҢдёҖдёӘжәҗipеҸҜиғҪдјҡжҳҜNATеҗҺеҫҲеӨҡжңәеҷЁпјҢиҝҷдәӣжңәеҷЁtimestampйҖ’еўһжҖ§ж— еҸҜдҝқиҜҒпјҢжңҚеҠЎеҷЁдјҡжӢ’з»қйқһйҖ’еўһиҜ·жұӮиҝһжҺҘпјҢзӣҙжҺҘеҜјиҮҙдёҚиғҪдёүж¬ЎжҸЎжүӢгҖӮ

иҮӘе»әдёӘдәәеҺҹеҲӣз«ҷиҝҗз»ҙзҪ‘е’–зӨҫ(www.net-add.com)пјҢж–°зҡ„еҚҡж–ҮдјҡеңЁзҪ‘е’–зӨҫжӣҙж–°пјҢж¬ўиҝҺжөҸи§ҲгҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ