您好,登录后才能下订单哦!

这篇文章主要介绍了Python权限控制模块Casbin怎么使用的相关知识,内容详细易懂,操作简单快捷,具有一定借鉴价值,相信大家阅读完这篇Python权限控制模块Casbin怎么使用文章都会有所收获,下面我们一起来看看吧。

Casbin是一个强大的、高效的开源访问控制框架,其权限管理机制支持多种访问控制模型。

casbin 的主要特性包括:

支持自定义请求的格式,默认的请求格式为{subject, object, action};

具有访问控制模型 model 和策略 policy 两个核心概念;

支持 RBAC 中的多层角色继承,不止主体可以有角色,资源也可以具有角色;

支持超级用户,如 root 或 Administrator,超级用户可以不受授权策略的约束访问任意资源;

支持多种内置的操作符,如 keyMatch,方便对路径式的资源进行管理,如 /foo/bar 可以映射到 /foo*;

casbin 不做的事情:

身份认证

authentication(即验证用户的用户名、密码),casbin 只负责访问控制。应该有其他专门的组件负责身份认证,然后由 casbin 进行访问控制,二者是相互配合的关系;

管理用户列表或角色列表

casbin 认为由项目自身来管理用户、角色列表更为合适,casbin 假设所有策略和请求中出现的用户、角色、资源都是合法有效的。

在我做的那么多的项目中,权限处理经常是一个比较头疼的问题,而且每个项目有不同的权限控制方式,我一直在想有没有一种通用的权限控制框架,可以适用各种不同的权限控制,每个项目只要做简单的修改就能完全适用,直到无意中看到 casbin 这个库。

目前我只是在初步的尝试使用,因此这里只做简单的使用记录,把我在项目中使用的记录下来,供自己后面继续研究使用,也算是给想要使用此库的 pythoner 一个例子。

官方文档地址

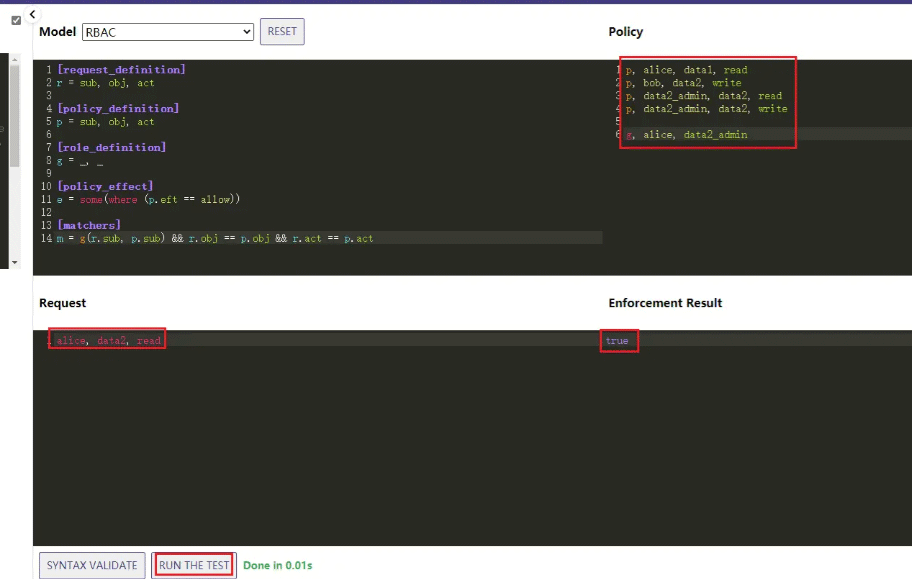

官方提供了一个非常好的编辑器,可以让我们直接体验和测试 casbin 的权限处理。

我们简单的以官方提供的例子来做一个说明,首先 Policy 里面配置的是权限策略,从权限策略中可以看出用户 alice 拥有角色 data2_admin,而角色 data2_admin 对数据 data2 有 read/write 权限,因此用户 alice 对数据 data2 拥有 read/write,可以看到下面的测试中也是 true。

以上就是我们使用编辑器测试权限的过程,只要搞清楚 RBAC 中权限关系就可以了。

casbin 支持多种权限模型,我们最常用的是 RBAC,我们就以这种模式为例,来介绍一下在 Python 中怎么来使用。

安装:

pip install casbin

1.初始化一个 enforcer,传入两个参数:模型文件路径和策略文件路径;

模型文件和策略文件都可以到库上下载,访问 gitee,搜索 pycasbin,在 examples 目录下载 rbac_model.conf

import casbin

e = casbin.Enforcer("path/to/model.conf", "path/to/policy.csv")2.在你的代码需要进行访问控制的位置,加入如下钩子;

sub = "alice" # the user that wants to access a resource. obj = "data1" # the resource that is going to be accessed. act = "read" # the operation that the user performs on the resource. if e.enforce(sub, obj, act): # permit alice to read data1 pass else: # deny the request, show an error pass

pycasbin 本身拥有很多操作方法,因为它支持多种权限模型,所有有些接口是针对特定的模型设计的,但是众多的接口方法就会给用户带来困惑,因此我在这里只总结 RBAC 权限模型中我目前用到的这些接口,后期如果有新的接口使用,再加到文档内

在使用之前我们先分析一下常用的权限处理有哪些?

增加角色权限:

e.add_policy('super', 'user', 'add')

删除角色权限:

e.remove_policy('super', 'user', 'add')

增加用户权限:

e.add_permission_for_user('lisi', 'user', 'add')

删除用户指定权限:

e.delete_permission_for_user('lisi', 'user', 'add')

删除用户所有权限:

e.delete_permissions_for_user('zhangsan')

查询用户权限:

e.get_permissions_for_user('lisi')

增加用户角色:

e.add_role_for_user('zhangsan', 'admin')

删除用户指定角色:

e.delete_role_for_user('zhangsan', 'admin')

删除用户所有角色:

e.delete_roles_for_user('zhangsan', 'admin')

查询用户角色:

e.get_roles_for_user('zhangsan')

删除用户:

e.delete_user('zhangsan')

删除角色:

e.delete_role('admin')

删除权限:

e.delete_permission('add')

判断用户权限

e.enforce('super', 'user', 'add')

以上面的示例为例,权限策略如下:

p, data2_admin, data2, read p, data2_admin, data2, write p, data1_admin, data1, read p, data1_admin, data1, write g, alice, data1_admin g, bob, data2_admin

根据我们的推断用户 alice 对数据 data1 拥有 read 权限,使用 pycasbin 判断权限是否正常:

e.enforce('alice', 'data1', 'read')

# 输出 True这就是我们目前需要用的的接口了,在官方文档中告诉我们 casbin 不能用来做用户管理和角色管理,建议由项目自身来管理用户列表和角色列表,因此我们需要创建单独的用户表和角色表,只不过以前是通过外键的方式将他们关联起来,现在只需要创建好表信息就行了,角色与用户的关系将通过 casbin 进行管理。

关于“Python权限控制模块Casbin怎么使用”这篇文章的内容就介绍到这里,感谢各位的阅读!相信大家对“Python权限控制模块Casbin怎么使用”知识都有一定的了解,大家如果还想学习更多知识,欢迎关注亿速云行业资讯频道。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。