жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷзҜҮж–Үз« дё»иҰҒи®Іи§ЈдәҶвҖңеҰӮдҪ•дҪҝз”Ёopensslе®һзҺ°з§ҒжңүCAзҡ„жҗӯе»әе’ҢиҜҒд№Ұзҡ„йўҒеҸ‘вҖқпјҢж–Үдёӯзҡ„и®Іи§ЈеҶ…е®№з®ҖеҚ•жё…жҷ°пјҢжҳ“дәҺеӯҰд№ дёҺзҗҶи§ЈпјҢдёӢйқўиҜ·еӨ§е®¶и·ҹзқҖе°Ҹзј–зҡ„жҖқи·Ҝж…ўж…ўж·ұе…ҘпјҢдёҖиө·жқҘз ”з©¶е’ҢеӯҰд№ вҖңеҰӮдҪ•дҪҝз”Ёopensslе®һзҺ°з§ҒжңүCAзҡ„жҗӯе»әе’ҢиҜҒд№Ұзҡ„йўҒеҸ‘вҖқеҗ§пјҒ

PKIпјҡPublic Key Infrastructure е…¬е…ұеҜҶй’ҘеҠ еҜҶдҪ“зі»

CAпјҡCertificate AuthorityпјҢиҜҒд№ҰзӯҫеҸ‘жңәжһ„.е®һзҺ°иә«д»Ҫзҡ„йӘҢиҜҒзҡ„дёҖдёӘжңәжһ„гҖӮ

CAе·ҘдҪңйҖ»иҫ‘

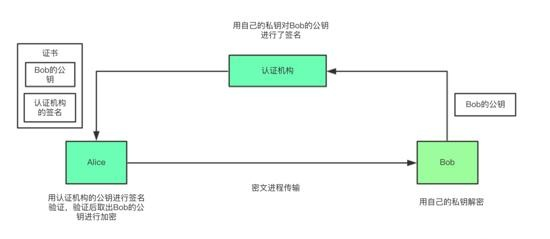

Aе’ҢBйҖҡдҝЎйңҖиҰҒе°ҶеҪјжӯӨзҡ„е…¬й’Ҙдј йҖ’з»ҷеҜ№ж–№пјҢдҪҶжҳҜзӣҙжҺҘдј йҖ’е…¬й’ҘдёҚе®үе…ЁгҖӮ

йҖҡиҝҮе°Ҷе…¬й’Ҙдј йҖ’з»ҷи®ӨиҜҒжңәжһ„пјҢи®ӨиҜҒжңәжһ„еҜ№е…¬й’ҘиҝӣиЎҢзӯҫеҗҚпјҲз§Ғй’ҘеҠ еҜҶпјҢе…¬й’Ҙи§ЈеҜҶпјү并еҠ дёҠдёҖдәӣеұһжҖ§дҝЎжҒҜгҖӮ

CAжңәжһ„е°ҶиҜҒд№ҰеҲ¶дҪңе®ҢжҲҗеҗҺеҶҚиҝ”иҝҳз»ҷз”ЁжҲ·гҖӮ

з”ЁжҲ·е°ҶиҜҒд№ҰеҸ‘йҖҒз»ҷйңҖиҰҒйҖҡдҝЎзҡ„дёҖж–№пјҢеҜ№ж–№йҖҡиҝҮдҪҝз”ЁCAжңәжһ„зҡ„е…¬й’ҘжқҘиҝӣиЎҢи§ЈеҜҶеҫ—еҲ°д»–зҡ„е…¬й’ҘгҖӮ

ж №CAпјҡж №CAз”ЁдәҺз®ЎзҗҶдёӢзә§CAпјҢеӯҗCAеҗ‘ж №CAиҺ·еҸ–жҺҲжқғпјҢдҪҝеҫ—е®ғиғҪз»ҷз”ЁжҲ·йўҒеҸ‘иҜҒд№ҰгҖӮ

CertпјҡиҜҒд№Ұ

иҜҒд№ҰпјҡCAеҜ№з”ЁжҲ·е…¬й’ҘиҝӣиЎҢзӯҫеҗҚеҗҺеҪўжҲҗзҡ„дёҖдёӘж–Ү件гҖӮ

иҜҒд№Ұзҡ„жқҘжәҗпјҡ

иҮӘзӯҫеҗҚиҜҒд№Ұ

CAжңәжһ„йўҒеҸ‘зҡ„иҜҒд№Ұ

CAжңәжһ„йўҒеҸ‘зҡ„иҜҒд№ҰжөҒзЁӢпјҡ

з”ЁжҲ·з”ҹжҲҗиҜҒд№ҰиҜ·жұӮж–Ү件пјҡ.csr

е°ҶиҜҒд№ҰиҜ·жұӮж–Ү件еҸ‘йҖҒз»ҷCA

CAиҝӣиЎҢзӯҫеҗҚ并йўҒеҸ‘иҜҒд№Ұ

CSRжҳҜиӢұж–ҮCertificate Signing Requestзҡ„зј©еҶҷ,еҚіиҜҒд№ҰзӯҫеҗҚиҜ·жұӮ

еҸҜд»ҘйҖҡиҝҮд»ҘдёӢе·Ҙе…·жқҘжҗӯе»әз§ҒжңүCA

OpenCA

openssl

дҪҝз”Ёopensslжҗӯе»әз§ҒжңүCAпјҡ

openssllе’Ңз§ҒжңүCAжҗӯе»әзӣёе…ізҡ„й…ҚзҪ®ж–Ү件

йҮҢйқўеҢ…еҗ«дәҶеҫҲеӨҡе’ҢиҜҒд№Ұзӣёе…ізҡ„и®ҫзҪ®,еҗҺз»ӯеҲӣе»әеҜ№еә”ж–Ү件зҡ„ж—¶еҖҷйңҖиҰҒж №жҚ®й…ҚзҪ®ж–Ү件дёӯзҡ„дҝЎжҒҜиҝӣиЎҢеҲӣе»әгҖӮ

[root@CentOS8 tls]# vim /etc/pki/tls/openssl.cnf [ ca ] default_ca = CA_default # й»ҳи®ӨдҪҝз”Ёзҡ„CA #################################################################### [ CA_default ] dir = /etc/pki/CA # еӯҳж”ҫе’ҢCAзӣёе…ізҡ„ж–Ү件зҡ„зӣ®еҪ•пјҲCentOS7иҝҷдёӘж–Ү件й»ҳи®ӨеӯҳеңЁпјү certs = $dir/certs # еӯҳж”ҫйўҒеҸ‘зҡ„иҜҒд№Ұ CertпјҡиҜҒд№Ұ crl_dir = $dir/crl # еӯҳж”ҫиў«еҗҠй”Җзҡ„иҜҒд№Ұ database = $dir/index.txt # еӯҳж”ҫcaзҡ„зҙўеј•пјҲйңҖиҰҒдәәдёәеҲӣе»әпјү new_certs_dir = $dir/newcerts # еӯҳж”ҫж–°иҜҒд№Ұзҡ„дҪҚзҪ® certificate = $dir/cacert.pem # caзҡ„иҮӘзӯҫеҗҚиҜҒд№Ұ serial = $dir/serial # иҜҒд№Ұзҡ„зј–еҸ·пјҲ第дёҖж¬ЎйңҖиҰҒдәәдёәеҲӣе»ә并编еҸ·пјҢеҗҺйқўдјҡиҮӘеҠЁйҖ’еўһпјү serialпјҡиҝһз»ӯзҡ„ crlnumber = $dir/crlnumber # иҜҒд№ҰеҗҠй”ҖеҲ—иЎЁзҡ„зј–еҸ· crl = $dir/crl.pem # иҜҒд№ҰеҗҠй”ҖеҲ—иЎЁзҡ„ж–Ү件 private_key = $dir/private/cakey.pem# CAзҡ„з§Ғй’Ҙ x509_extensions = usr_cert # The extensions to add to the cert name_opt = ca_default # Subject Name options cert_opt = ca_default # Certificate field options policy = policy_match #жҢҮе®ҡдҪҝз”Ёзҡ„еҢ№й…Қзӯ–з•Ҙ # For the CA policy [ policy_match ] countryName = match stateOrProvinceName = match organizationName = match organizationalUnitName = optional commonName = supplied emailAddress = optional

дёүз§Қзӯ–з•ҘпјҡmatchеҢ№й…ҚгҖҒoptionalеҸҜйҖүгҖҒsuppliedжҸҗдҫӣ

matchпјҡиҰҒжұӮз”іиҜ·еЎ«еҶҷзҡ„дҝЎжҒҜи·ҹCAи®ҫзҪ®дҝЎжҒҜеҝ…йЎ»дёҖиҮҙ(еүҚдёүйЎ№)

optionalпјҡеҸҜжңүеҸҜж— пјҢи·ҹCAи®ҫзҪ®дҝЎжҒҜеҸҜдёҚдёҖиҮҙ

suppliedпјҡеҝ…йЎ»еЎ«еҶҷиҝҷйЎ№з”іиҜ·дҝЎжҒҜ

1.еҲӣе»әеҜ№еә”зҡ„ж–Ү件е’Ңзӣ®еҪ•пјҲеҲӣе»әзҡ„ж–Ү件е’Ңзӣ®еҪ•йңҖиҰҒе’Ңй…ҚзҪ®ж–Ү件йҮҢйқўзҡ„дҝЎжҒҜеҜ№еә”пјү

2.з”ҹжҲҗCAиҮӘе·ұзҡ„з§Ғй’Ҙ

3.еҲ©з”ЁCAзҡ„з§Ғй’Ҙз”ҹжҲҗиҮӘзӯҫеҗҚиҜҒд№Ұ

1. еҲӣе»әеҜ№еә”зҡ„ж–Ү件е’Ңзӣ®еҪ•

[root@CentOS8 CA]# mkdir -pv /etc/pki/CA/{certs,crl,newcerts,private}

mkdir: created directory '/etc/pki/CA/certs' #еӯҳж”ҫйўҒеҸ‘зҡ„иҜҒд№Ұж–Ү件

mkdir: created directory '/etc/pki/CA/crl' #еӯҳж”ҫеҗҠй”Җзҡ„иҜҒд№Ұж–Ү件

mkdir: created directory '/etc/pki/CA/newcerts' #еӯҳж”ҫж–°з”ҹжҲҗзҡ„иҜҒд№Ұж–Ү件

mkdir: created directory '/etc/pki/CA/private' #еӯҳж”ҫCAиҮӘе·ұзҡ„з§Ғй’Ҙ

#иҜҒд№Ұзҡ„ж•°жҚ®еә“ж–Ү件пјҡеӯҳж”ҫиҜҒд№Ұзҡ„йўҒеҸ‘зӯүдҝЎжҒҜпјҢдёҚйңҖиҰҒдәәе·Ҙз»ҙжҠӨйҮҢйқўзҡ„еҶ…е®№пјҢеҸӘйңҖиҰҒеҲӣе»әеҜ№еә”зҡ„ж–Ү件е°ұиЎҢдәҶпјҢдјҡиҮӘеҠЁеҫҖйҮҢйқўеҶҷе…Ҙж•°жҚ®зҡ„

[root@centos8 ~]# touch /etc/pki/CA/index.txt

#йўҒеҸ‘иҜҒд№Ұзҡ„еәҸеҸ·пјҲеҚҒе…ӯиҝӣеҲ¶пјүпјҡ第дёҖдёӘиҜҒд№ҰйўҒеҸ‘зҡ„ж—¶еҖҷдҪҝз”Ёзҡ„е°ұжҳҜиҝҷдёӘзј–еҸ·пјҢеҗҺз»ӯдјҡиҮӘеҠЁйҖ’еўһ

[root@centos8 ~]# echo 01 > /etc/pki/CA/serial2. з”ҹжҲҗCAиҮӘе·ұзҡ„з§Ғй’Ҙ

[root@CentOS8 CA]# openssl genrsa -out private/cakey.pem 2048 Generating RSA private key, 2048 bit long modulus (2 primes) ..........................+++++ ........................................................................+++++ e is 65537 (0x010001)

3.йўҒеҸ‘иҮӘзӯҫеҗҚиҜҒд№Ұ

[root@CentOS8 CA]# openssl req -new -x509 -key /etc/pki/CA/private/cakey.pem -days 3650 -out /etc/pki/CA/cacert.pem You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [XX]:CN State or Province Name (full name) []:SC Locality Name (eg, city) [Default City]:CD Organization Name (eg, company) [Default Company Ltd]:SX Organizational Unit Name (eg, section) []:LL Common Name (eg, your name or your server's hostname) []:tom Email Address []:111 йҖүйЎ№: -newпјҡеҲӣе»әдёҖдёӘж–°зҡ„иҜҒд№ҰпјҢз”ҹжҲҗж–°иҜҒд№ҰзӯҫзҪІиҜ·жұӮ -x509пјҡиЎЁзӨәиҜҒд№Ұзҡ„ж јејҸпјҢдё“з”ЁдәҺCAз”ҹжҲҗиҮӘзӯҫиҜҒд№Ұ -keyпјҡз”ҹжҲҗиҜ·жұӮж—¶з”ЁеҲ°зҡ„з§Ғй’Ҙж–Ү件 -days nпјҡиҜҒд№Ұзҡ„жңүж•Ҳжңҹйҷҗ -out /PATH/TO/SOMECERTFILE: иҜҒд№Ұзҡ„дҝқеӯҳи·Ҝеҫ„

жҹҘзңӢиҮӘзӯҫеҗҚиҜҒд№Ұзҡ„дҝЎжҒҜ [root@centos8 ~]#openssl x509 -in /etc/pki/CA/cacert.pem -noout -text -in:жҢҮе®ҡиҫ“е…Ҙзҡ„ж–Ү件 -nooutпјҡдёҚиҫ“еҮәдёәж–Ү件 -textпјҡд»Ҙж–Үжң¬ж–№ејҸжқҘиҝӣиЎҢжҳҫзӨә

иҜҙжҳҺпјҡ

йўҒеҸ‘иҮӘзӯҫеҗҚиҜҒд№Ұзҡ„ж—¶еҖҷдјҡиҰҒжұӮиҫ“е…ҘйңҖиҰҒиҫ“е…ҘеӣҪ家гҖҒиә«д»ҪгҖҒз»„з»ҮзӯүдҝЎжҒҜгҖӮ

1.з”ҹжҲҗз§Ғй’Ҙж–Ү件

2.йҖҡиҝҮз§Ғй’Ҙж–Ү件з”ҹжҲҗиҜҒд№Ұз”іиҜ·ж–Ү件пјҢиӢҘжҳҜmatchиҝҷз§Қзӯ–з•ҘгҖӮеЎ«еҶҷзҡ„ еӣҪ家 зңҒ з»„з»Үеҝ…йЎ»дёҖиҮҙ

3.CAйўҒеҸ‘иҜҒд№Ұ

4.жҹҘзңӢиҜҒд№Ұ

1.з”ҹжҲҗз§Ғй’Ҙж–Ү件

[root@CentOS8 CA]# mkdir /data/app1 [root@CentOS8 app1]# openssl genrsa -out /data/app1/app1.key 2048 Generating RSA private key, 2048 bit long modulus (2 primes) .................................+++++ ...............................................................................................+++++ e is 65537 (0x010001)

2.йҖҡиҝҮз§Ғй’Ҙж–Ү件з”ҹжҲҗиҜҒд№Ұз”іиҜ·ж–Ү件

иҜҒд№Ұз”іиҜ·ж–Ү件зҡ„еҗҺзјҖдёҖиҲ¬йғҪжҳҜд»ҘcsrдёәеҗҺзјҖдҪңдёәж ҮиҜҶ

[root@CentOS8 app1]# openssl req -new -key /data/app1/app1.key -out /data/app1/app1.csr You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [XX]:CN #еӣҪ家 State or Province Name (full name) []:CN #зңҒд»Ҫ Locality Name (eg, city) [Default City]:CN #з»„з»Ү Organization Name (eg, company) [Default Company Ltd]:CN Organizational Unit Name (eg, section) []:CN Common Name (eg, your name or your server's hostname) []:CN Email Address []:CN Please enter the following 'extra' attributes to be sent with your certificate request A challenge password []: An optional company name []:

иҜҙжҳҺпјҡ

йҮҮз”Ёmatchиҝҷз§Қзӯ–з•Ҙ,й»ҳи®ӨжңүдёүйЎ№еҶ…е®№еҝ…йЎ»е’ҢCAдёҖиҮҙпјҡеӣҪ家пјҢзңҒд»ҪпјҢз»„з»ҮпјҢеҰӮжһңдёҚеҗҢпјҢдјҡеҮәзҺ°дёӢйқўзҡ„жҸҗзӨә

еҰӮжһңйҮҮз”Ёзҡ„жҳҜoptionиҝҷз§Қзӯ–з•Ҙзҡ„иҜқе°ұдёҚз”ЁдҝқжҢҒдёҖиҮҙйғҪеҸҜд»Ҙ

3. CA йўҒеҸ‘иҜҒд№Ұ

caйңҖиҰҒдҪҝз”Ёз”ЁжҲ·зҡ„иҜҒд№Ұз”іиҜ·ж–Ү件жүҚиғҪйўҒеҸ‘иҜҒд№Ұ,еҲ©з”ЁиҜҒд№Ұз”іиҜ·ж–Ү件йҮҢйқўзҡ„з”ЁжҲ·з§Ғй’ҘжқҘе®һзҺ°ж•°еӯ—зӯҫеҗҚгҖӮ

[root@CentOS8 app1]# openssl ca -in /data/app1/app1.csr -out /etc/pki/CA/certs/app1.crt -days 1000 Using configuration from /etc/pki/tls/openssl.cnf Check that the request matches the signature Signature ok Certificate Details: Serial Number: 15 (0xf) Validity Not Before: Oct 14 06:53:07 2022 GMT Not After : Jul 10 06:53:07 2025 GMT Subject: countryName = CN stateOrProvinceName = CN organizationName = CN organizationalUnitName = CN commonName = CN emailAddress = CN X509v3 extensions: X509v3 Basic Constraints: CA:FALSE Netscape Comment: OpenSSL Generated Certificate X509v3 Subject Key Identifier: 12:C5:3F:8E:86:E4:E8:3C:06:B1:01:79:90:EA:B6:66:32:53:3E:6A X509v3 Authority Key Identifier: keyid:10:59:CD:C9:34:58:5E:30:67:43:0A:3E:DD:7C:63:2B:9C:60:50:3A Certificate is to be certified until Jul 10 06:53:07 2025 GMT (1000 days) Sign the certificate? [y/n]:y 1 out of 1 certificate requests certified, commit? [y/n]y Write out database with 1 new entries Data Base Updated

[root@CentOS8 CA]# tree . в”ңв”Җв”Җ cacert.pem в”ңв”Җв”Җ certs в”Ӯ в””в”Җв”Җ app1.crt #з»ҷз”ЁжҲ·з”ҹжҲҗзҡ„з”ҹжҲҗзҡ„иҜҒд№Ұж–Ү件 в”ңв”Җв”Җ crl в”ңв”Җв”Җ index.txt в”ңв”Җв”Җ index.txt.attr в”ңв”Җв”Җ index.txt.old #еүҚдёҖдёӘж–Ү件зҡ„еӨҮд»Ҫ в”ңв”Җв”Җ newcerts в”Ӯ в””в”Җв”Җ 0F.pem #е’Ңapp1.crtжҳҜеҗҢдёҖдёӘдёңиҘҝпјҢиҮӘеҠЁз”ҹжҲҗзҡ„дёҖдёӘеӨҮд»Ҫж–Ү件 в”ңв”Җв”Җ private в”Ӯ в””в”Җв”Җ cakey.pem в”ңв”Җв”Җ serial в””в”Җв”Җ serial.old 4 directories, 9 files #serialпјҡеӯҳж”ҫзҡ„жҳҜдёӢдёҖдёӘиҜҒд№Ұзҡ„иҜҒд№Ұзј–еҸ·

жҹҘзңӢиҜҒд№Ұзҡ„жңүж•ҲжҖ§

[root@CentOS8 CA]# openssl ca -status 0F #0Fе°ұжҳҜиҝҷдёӘиҜҒд№Ұзҡ„ж ҮеҸ· Using configuration from /etc/pki/tls/openssl.cnf 0F=Valid (V) Vпјҡж ҮиҜҶз”ҹж•Ҳзҡ„ Rпјҡж ҮиҜҶж— ж•Ҳзҡ„иҜҒд№Ұ

жҹҘзңӢиҜҒд№Ұзҡ„дҝЎжҒҜ

openssl x509 -in /etc/pki/CA/certs/app1.crt -noout -text

дҫӢеҰӮ

[root@CentOS8 CA]# openssl x509 -in /etc/pki/CA/certs/app1.crt -noout -issuer issuer=C = CN, ST = CN, L = CN, O = CN, OU = CN, CN = CN, emailAddress = CN

иҜҒд№Ұж–Ү件еҗҺзјҖ

еҗҺзјҖ规е®ҡпјҡ .crt #иҜҒд№Ұж–Ү件зҡ„ж ҮиҜҶ .csr #иҜҒд№Ұз”іиҜ·ж–Ү件зҡ„ж ҮиҜҶ иҜҒд№Ұз”іиҜ·е®ҢжҲҗеҗҺпјҢиҝҷдёӘиҜҒд№Ұз”іиҜ·ж–Ү件е°ұжІЎе•Ҙз”ЁдәҶ .key #з§Ғй’Ҙзҡ„ж ҮиҜҶ .pemд№ҹжҳҜз§Ғй’Ҙзҡ„ж ҮиҜҶпјҢдҪҶжҳҜwindowsдёҚжҳҜеҲ«pemз»“е°ҫзҡ„ж–Ү件

дёҖдёӘиҜҒд№Ұз”іиҜ·ж–Ү件еҸӘиғҪз”іиҜ·дёҖж¬ЎиҜҒд№ҰгҖӮ

е®һзҺ°дёҖдёӘз”іиҜ·ж–Ү件申иҜ·еӨҡдёӘиҜҒд№Ұзҡ„ж–№жі•пјӣ

root@CentOS8 CA]# pwd /etc/pki/CA [root@CentOS8 CA]# cat index.txt.attr unique_subject = yes unique_subject = yes #жҠҠyesеҸҳдёәnoе°ұеҸҜд»ҘдәҶ

иҜҒд№Ұзҡ„еҗҠй”Җ

openssl ca -revoke /PATH/FILE

дҫӢеҰӮпјҡ

[root@CentOS8 CA]# openssl ca -revoke certs/app1.crt Using configuration from /etc/pki/tls/openssl.cnf Revoking Certificate 0F. Data Base Updated [root@CentOS8 CA]# openssl ca -status 0F Using configuration from /etc/pki/tls/openssl.cnf 0F=Revoked (R) [root@CentOS8 CA]# cat /etc/pki/CA/index.txt R 250710065307Z 221014072459Z 0F unknown /C=CN/ST=CN/O=CN/OU=CN/CN=CN/emailAddress=CN

е…¬ејҖиў«еҗҠй”Җзҡ„ж–Ү件гҖӮе…¶д»–з”ЁжҲ·еҸҜд»ҘиҺ·еҸ–е·Із»ҸеҗҠй”ҖдәҶзҡ„иҜҒд№Ұж–Ү件еҲ—иЎЁ

#йңҖиҰҒеҲӣе»әдёҖдёӘclinumerж–Ү件жүҚеҸҜд»Ҙ еҗҠй”ҖиҜҒд№Ұд№ҹйңҖиҰҒдёҖдёӘеҗҠй”ҖиҜҒд№Ұзҡ„number зұ»дјјдәҺindex.txt #иҝҷдёӘж–Ү件й»ҳи®ӨдёҚеӯҳеңЁпјҢйңҖиҰҒжүӢеҠЁеҲӣе»әеҮәжқҘ echo 01 > /etc/pki/CA/crlnumber openssl ca -gencrl -out /etc/pki/CA/crl.pem #иҜҒд№ҰеҗҠй”Җж–Ү件зҡ„и·Ҝеҫ„жҳҜзәҰе®ҡеҘҪзҡ„

ж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҢд»ҘдёҠе°ұжҳҜвҖңеҰӮдҪ•дҪҝз”Ёopensslе®һзҺ°з§ҒжңүCAзҡ„жҗӯе»әе’ҢиҜҒд№Ұзҡ„йўҒеҸ‘вҖқзҡ„еҶ…е®№дәҶпјҢз»ҸиҝҮжң¬ж–Үзҡ„еӯҰд№ еҗҺпјҢзӣёдҝЎеӨ§е®¶еҜ№еҰӮдҪ•дҪҝз”Ёopensslе®һзҺ°з§ҒжңүCAзҡ„жҗӯе»әе’ҢиҜҒд№Ұзҡ„йўҒеҸ‘иҝҷдёҖй—®йўҳжңүдәҶжӣҙж·ұеҲ»зҡ„дҪ“дјҡпјҢе…·дҪ“дҪҝз”Ёжғ…еҶөиҝҳйңҖиҰҒеӨ§е®¶е®һи·өйӘҢиҜҒгҖӮиҝҷйҮҢжҳҜдәҝйҖҹдә‘пјҢе°Ҹзј–е°ҶдёәеӨ§е®¶жҺЁйҖҒжӣҙеӨҡзӣёе…ізҹҘиҜҶзӮ№зҡ„ж–Үз« пјҢж¬ўиҝҺе…іжіЁпјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ