жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

дёҖгҖҒNagiosз®Җд»Ӣ

NagiosжҳҜдёҖж¬ҫејҖжәҗзҡ„з”өи„‘зі»з»ҹе’ҢзҪ‘з»ңзӣ‘и§Ҷе·Ҙе…·пјҢиғҪжңүж•Ҳзӣ‘жҺ§WindowsгҖҒLinuxе’ҢUnixзҡ„дё»жңәзҠ¶жҖҒпјҢдәӨжҚўжңәи·Ҝз”ұеҷЁзӯүзҪ‘з»ңи®ҫзҪ®пјҢжү“еҚ°жңәзӯүгҖӮеңЁзі»з»ҹжҲ–жңҚеҠЎзҠ¶жҖҒејӮеёёж—¶еҸ‘еҮәйӮ®д»¶жҲ–зҹӯдҝЎжҠҘиӯҰ第дёҖж—¶й—ҙйҖҡзҹҘзҪ‘з«ҷиҝҗз»ҙдәәе‘ҳпјҢеңЁзҠ¶жҖҒжҒўеӨҚеҗҺеҸ‘еҮәжӯЈеёёзҡ„йӮ®д»¶жҲ–зҹӯдҝЎйҖҡзҹҘгҖӮ

NagiosеҺҹеҗҚдёәNetSaintпјҢз”ұEthanGalstadејҖеҸ‘并з»ҙжҠӨиҮід»ҠгҖӮNAGIOSжҳҜдёҖдёӘзј©еҶҷеҪўејҸ:"Nagios Ain't Gonna Insist On Sainthood" Sainthood зҝ»иҜ‘дёәеңЈеҫ’пјҢиҖҢ"Agios"жҳҜ"saint"зҡ„еёҢи…ҠиЎЁзӨәж–№жі•гҖӮNagiosиў«ејҖеҸ‘еңЁLinuxдёӢдҪҝз”ЁпјҢдҪҶеңЁUnixдёӢд№ҹе·ҘдҪңеҫ—йқһеёёеҘҪгҖӮ

дё»иҰҒеҠҹиғҪ

В·зҪ‘з»ңжңҚеҠЎзӣ‘жҺ§пјҲSMTPгҖҒPOP3гҖҒHTTPгҖҒNNTPгҖҒICMPгҖҒSNMPгҖҒFTPгҖҒSSHпјү

В·дё»жңәиө„жәҗзӣ‘жҺ§пјҲCPU loadгҖҒdiskusageгҖҒsystem logsпјүпјҢд№ҹеҢ…жӢ¬Windowsдё»жңәпјҲдҪҝз”ЁNSClient++pluginпјү

В·еҸҜд»ҘжҢҮе®ҡиҮӘе·ұзј–еҶҷзҡ„PluginйҖҡиҝҮзҪ‘з»ң收йӣҶж•°жҚ®жқҘзӣ‘жҺ§д»»дҪ•жғ…еҶөпјҲжё©еәҰгҖҒиӯҰе‘ҠвҖҰвҖҰпјү

В·еҸҜд»ҘйҖҡиҝҮй…ҚзҪ®NagiosиҝңзЁӢжү§иЎҢжҸ’件иҝңзЁӢжү§иЎҢи„ҡжң¬

В·иҝңзЁӢзӣ‘жҺ§ж”ҜжҢҒSSHжҲ–SSLеҠ йҖҡйҒ“ж–№ејҸиҝӣиЎҢзӣ‘жҺ§

В·з®ҖеҚ•зҡ„pluginи®ҫи®Ўе…Ғи®ёз”ЁжҲ·еҫҲе®№жҳ“зҡ„ејҖеҸ‘иҮӘе·ұйңҖиҰҒзҡ„жЈҖжҹҘжңҚеҠЎпјҢж”ҜжҢҒеҫҲеӨҡејҖеҸ‘иҜӯиЁҖпјҲshell scriptsгҖҒC++гҖҒPerlгҖҒrubyгҖҒPythonгҖҒPHPгҖҒC#зӯүпјү

В·еҢ…еҗ«еҫҲеӨҡеӣҫеҪўеҢ–ж•°жҚ®PluginsпјҲNagiosgraphгҖҒNagiosgrapherгҖҒPNP4Nagiosзӯүпјү

В·еҸҜ并иЎҢжңҚеҠЎжЈҖжҹҘ

В·иғҪеӨҹе®ҡд№үзҪ‘з»ңдё»жңәзҡ„еұӮж¬ЎпјҢе…Ғи®ёйҖҗзә§жЈҖжҹҘпјҢе°ұжҳҜд»ҺзҲ¶дё»жңәејҖе§Ӣеҗ‘дёӢжЈҖжҹҘ

В·еҪ“жңҚеҠЎжҲ–дё»жңәеҮәзҺ°й—®йўҳж—¶еҸ‘еҮәйҖҡе‘ҠпјҢеҸҜйҖҡиҝҮemail, pager, sms жҲ–д»»ж„Ҹз”ЁжҲ·иҮӘе®ҡд№үзҡ„pluginиҝӣиЎҢйҖҡзҹҘ

В·иғҪеӨҹиҮӘе®ҡд№үдәӢ件еӨ„зҗҶжңәеҲ¶йҮҚж–°жҝҖжҙ»еҮәй—®йўҳзҡ„жңҚеҠЎжҲ–дё»жңә

В·иҮӘеҠЁж—Ҙеҝ—еҫӘзҺҜ

В·ж”ҜжҢҒеҶ—дҪҷзӣ‘жҺ§

В·еҢ…жӢ¬Webз•ҢйқўеҸҜд»ҘжҹҘзңӢеҪ“еүҚзҪ‘з»ңзҠ¶жҖҒпјҢйҖҡзҹҘпјҢй—®йўҳеҺҶеҸІпјҢж—Ҙеҝ—ж–Ү件зӯү

дәҢгҖҒNagiosе·ҘдҪңеҺҹзҗҶ

Nagiosзҡ„еҠҹиғҪжҳҜзӣ‘жҺ§жңҚеҠЎе’Ңдё»жңәпјҢдҪҶжҳҜд»–иҮӘиә«е№¶дёҚеҢ…жӢ¬иҝҷйғЁеҲҶеҠҹиғҪпјҢжүҖжңүзҡ„зӣ‘жҺ§гҖҒжЈҖжөӢеҠҹиғҪйғҪжҳҜйҖҡиҝҮеҗ„з§ҚжҸ’件жқҘе®ҢжҲҗзҡ„гҖӮ

гҖҖгҖҖеҗҜеҠЁNagiosеҗҺпјҢе®ғдјҡе‘ЁжңҹжҖ§зҡ„иҮӘеҠЁи°ғз”ЁжҸ’件еҺ»жЈҖжөӢжңҚеҠЎеҷЁзҠ¶жҖҒпјҢеҗҢж—¶Nagiosдјҡз»ҙжҢҒдёҖдёӘйҳҹеҲ—пјҢжүҖжңүжҸ’件иҝ”еӣһжқҘзҡ„зҠ¶жҖҒдҝЎжҒҜйғҪиҝӣе…ҘйҳҹеҲ—пјҢNagiosжҜҸж¬ЎйғҪд»ҺйҳҹйҰ–ејҖе§ӢиҜ»еҸ–дҝЎжҒҜпјҢ并иҝӣиЎҢеӨ„зҗҶеҗҺпјҢжҠҠзҠ¶жҖҒз»“жһңйҖҡиҝҮwebжҳҫзӨәеҮәжқҘгҖӮ

NagiosжҸҗдҫӣдәҶи®ёеӨҡжҸ’件пјҢеҲ©з”ЁиҝҷдәӣжҸ’件еҸҜд»Ҙж–№дҫҝзҡ„зӣ‘жҺ§еҫҲеӨҡжңҚеҠЎзҠ¶жҖҒгҖӮе®үиЈ…е®ҢжҲҗеҗҺпјҢеңЁnagiosдё»зӣ®еҪ•дёӢзҡ„/libexecйҮҢж”ҫжңүnagiosиҮӘеёҰзҡ„еҸҜд»ҘдҪҝз”Ёзҡ„жүҖжңүжҸ’件пјҢеҰӮпјҢcheck_diskжҳҜжЈҖжҹҘзЈҒзӣҳз©әй—ҙзҡ„жҸ’件пјҢcheck_loadжҳҜжЈҖжҹҘCPUиҙҹиҪҪзҡ„пјҢзӯүзӯүгҖӮжҜҸдёҖдёӘжҸ’件еҸҜд»ҘйҖҡиҝҮиҝҗиЎҢ./check_xxxвҖ“h жқҘжҹҘзңӢе…¶дҪҝз”Ёж–№жі•е’ҢеҠҹиғҪгҖӮ

NagiosеҸҜд»ҘиҜҶеҲ«4з§ҚзҠ¶жҖҒиҝ”еӣһдҝЎжҒҜпјҢеҚі0(OK)иЎЁзӨәзҠ¶жҖҒжӯЈеёё/з»ҝиүІгҖҒ1(WARNING)иЎЁзӨәеҮәзҺ°иӯҰе‘Ҡ/Г—Г—Г—гҖҒ2(CRITICAL)иЎЁзӨәеҮәзҺ°йқһеёёдёҘйҮҚзҡ„й”ҷиҜҜ/зәўиүІгҖҒ3(UNKNOWN)иЎЁзӨәжңӘзҹҘй”ҷиҜҜ/ж·ұГ—Г—Г—гҖӮNagiosж №жҚ®жҸ’件иҝ”еӣһжқҘзҡ„еҖјпјҢжқҘеҲӨж–ӯзӣ‘жҺ§еҜ№иұЎзҡ„зҠ¶жҖҒпјҢ并йҖҡиҝҮwebжҳҫзӨәеҮәжқҘпјҢд»Ҙдҫӣз®ЎзҗҶе‘ҳеҸҠж—¶еҸ‘зҺ°ж•…йҡңгҖӮ

еӣӣз§Қзӣ‘жҺ§зҠ¶жҖҒ

еҶҚиҜҙжҠҘиӯҰеҠҹиғҪпјҢеҰӮжһңзӣ‘жҺ§зі»з»ҹеҸ‘зҺ°й—®йўҳдёҚиғҪжҠҘиӯҰйӮЈе°ұжІЎжңүж„Ҹд№үдәҶпјҢжүҖд»ҘжҠҘиӯҰд№ҹжҳҜnagiosеҫҲйҮҚиҰҒзҡ„еҠҹиғҪд№ӢдёҖгҖӮдҪҶжҳҜпјҢеҗҢж ·зҡ„пјҢNagios иҮӘиә«д№ҹжІЎжңүжҠҘиӯҰйғЁеҲҶзҡ„д»Јз ҒпјҢз”ҡиҮіжІЎжңүжҸ’件пјҢиҖҢжҳҜдәӨз»ҷз”ЁжҲ·жҲ–иҖ…е…¶д»–зӣёе…іејҖжәҗйЎ№зӣ®з»„еҺ»е®ҢжҲҗзҡ„гҖӮ

Nagiosе®үиЈ…пјҢжҳҜжҢҮеҹәжң¬е№іеҸ°пјҢд№ҹе°ұжҳҜNagiosиҪҜ件еҢ…зҡ„е®үиЈ…гҖӮе®ғжҳҜзӣ‘жҺ§дҪ“зі»зҡ„жЎҶжһ¶пјҢд№ҹжҳҜжүҖжңүзӣ‘жҺ§зҡ„еҹәзЎҖгҖӮ

гҖҖгҖҖжү“ејҖNagiosе®ҳж–№зҡ„ж–ҮжЎЈпјҢдјҡеҸ‘зҺ°Nagiosеҹәжң¬дёҠжІЎжңүд»Җд№Ҳдҫқиө–еҢ…пјҢеҸӘиҰҒжұӮзі»з»ҹжҳҜLinuxжҲ–иҖ…е…¶д»–Nagiosж”ҜжҢҒзҡ„зі»з»ҹгҖӮдёҚиҝҮеҰӮжһңдҪ жІЎжңүе®үиЈ…apacheпјҲhttpжңҚеҠЎпјүпјҢйӮЈд№ҲдҪ е°ұжІЎжңүйӮЈд№Ҳзӣҙи§Ӯзҡ„з•ҢйқўжқҘжҹҘзңӢзӣ‘жҺ§дҝЎжҒҜдәҶпјҢжүҖд»Ҙapache姑且算жҳҜдёҖдёӘеүҚжҸҗжқЎд»¶гҖӮе…ідәҺapacheзҡ„е®үиЈ…пјҢзҪ‘дёҠжңүеҫҲеӨҡпјҢз…§зқҖе®үиЈ…е°ұжҳҜдәҶгҖӮе®үиЈ…д№ӢеҗҺиҰҒжЈҖжҹҘдёҖдёӢжҳҜеҗҰеҸҜд»ҘжӯЈеёёе·ҘдҪңгҖӮ

гҖҖгҖҖзҹҘйҒ“NagiosжҳҜеҰӮдҪ•йҖҡиҝҮжҸ’件жқҘз®ЎзҗҶжңҚеҠЎеҷЁеҜ№иұЎеҗҺпјҢзҺ°еңЁејҖе§Ӣз ”з©¶е®ғжҳҜеҰӮдҪ•з®ЎзҗҶиҝңз«ҜжңҚеҠЎеҷЁеҜ№иұЎзҡ„гҖӮNagios зі»з»ҹжҸҗдҫӣдәҶдёҖдёӘжҸ’件NRPEгҖӮNagiosйҖҡиҝҮе‘ЁжңҹжҖ§зҡ„иҝҗиЎҢе®ғжқҘиҺ·еҫ—иҝңз«ҜжңҚеҠЎеҷЁзҡ„еҗ„з§ҚзҠ¶жҖҒдҝЎжҒҜгҖӮе®ғ们д№Ӣй—ҙзҡ„е…ізі»еҰӮдёӢеӣҫжүҖзӨәпјҡ

Nagios йҖҡиҝҮNRPE жқҘиҝңз«Ҝз®ЎзҗҶжңҚеҠЎ

1. Nagios жү§иЎҢе®үиЈ…еңЁе®ғйҮҢйқўзҡ„check_nrpeжҸ’件пјҢ并е‘ҠиҜүcheck_nrpe еҺ»жЈҖжөӢе“ӘдәӣжңҚеҠЎгҖӮ

2. йҖҡиҝҮSSLпјҢcheck_nrpeиҝһжҺҘиҝңз«ҜжңәеӯҗдёҠзҡ„NRPE daemon

3. NRPE иҝҗиЎҢжң¬ең°зҡ„еҗ„з§ҚжҸ’件еҺ»жЈҖжөӢжң¬ең°зҡ„жңҚеҠЎе’ҢзҠ¶жҖҒ(check_disk,..etc)

4. жңҖеҗҺпјҢNRPE жҠҠжЈҖжөӢзҡ„з»“жһңдј з»ҷдё»жңәз«Ҝзҡ„check_nrpeпјҢcheck_nrpe еҶҚжҠҠз»“жһңйҖҒеҲ°NagiosзҠ¶жҖҒйҳҹеҲ—дёӯгҖӮ5. Nagios дҫқж¬ЎиҜ»еҸ–йҳҹеҲ—дёӯзҡ„дҝЎжҒҜпјҢеҶҚжҠҠз»“жһңжҳҫзӨәеҮәжқҘгҖӮ

дёүгҖҒе®һйӘҢзҺҜеўғ

Host Name | OS | IP | Software |

Nagios-Server | CentOS release 6.3 (Final) | 192.168.1.108 | ApacheгҖҒPhpгҖҒNagiosгҖҒnagios-plugins |

Nagios-Linux | CentOS release 5.8 (Final) | 192.168.1.111 | nagios-pluginsгҖҒnrpe |

Nagios-Windows | Windows XP | 192.168.1.113 | NSClient++ |

Server е®үиЈ…дәҶnagiosиҪҜ件пјҢеҜ№зӣ‘жҺ§зҡ„ж•°жҚ®еҒҡеӨ„зҗҶпјҢ并且жҸҗдҫӣwebз•ҢйқўжҹҘзңӢе’Ңз®ЎзҗҶгҖӮеҪ“然д№ҹеҸҜд»ҘеҜ№жң¬жңәиҮӘиә«зҡ„дҝЎжҒҜиҝӣиЎҢзӣ‘жҺ§гҖӮ

Client е®үиЈ…дәҶNRPEзӯүе®ўжҲ·з«ҜпјҢж №жҚ®зӣ‘жҺ§жңәзҡ„иҜ·жұӮжү§иЎҢзӣ‘жҺ§пјҢ然еҗҺе°Ҷз»“жһңеӣһдј з»ҷзӣ‘жҺ§жңәгҖӮ

йҳІзҒ«еўҷе·Іе…ій—ӯ/iptables:Firewall is not running.

SELINUX=disabled

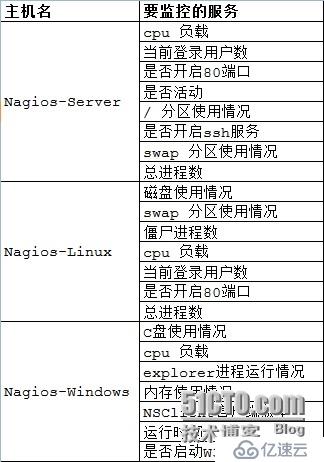

еӣӣгҖҒе®һйӘҢзӣ®ж Ү

дә”гҖҒNagiosжңҚеҠЎз«Ҝе®үиЈ…

5.1 еҹәзЎҖж”ҜжҢҒеҘ—件пјҡgcc glibc glibc-common gdgd-devel xinetd openssl-devel

# rpm -q gcc glibc glibc-common gd gd-develxinetd openssl-devel

еҰӮжһңзі»з»ҹдёӯжІЎжңүиҝҷдәӣеҘ—件пјҢдҪҝз”Ёyumе®үиЈ…

# yum install -y gcc glibc glibc-common gdgd-devel xinetd openssl-devel

5.2 еҲӣе»әnagiosз”ЁжҲ·е’Ңз”ЁжҲ·з»„

# useradd -s /sbin/nologin nagios

# mkdir /usr/local/nagios

# chown -R nagios.nagios /usr/local/nagios

жҹҘзңӢnagiosзӣ®еҪ•зҡ„жқғйҷҗ

# ll -d /usr/local/nagios/

5.3 зј–иҜ‘е®үиЈ…Nagios

# wget http://prdownloads.sourceforge.net/sourceforge/nagios/nagios-3.4.3.tar.gz

# tar zxvf nagios-3.4.3.tar.gz

# cd nagios

# ./configure --prefix=/usr/local/nagios

# make all

# make install

# make install-init

# make install-commandmode

# make install-config

# chkconfig --add nagios

# chkconfig --level 35 nagios on

# chkconfig --list nagios

5.4 йӘҢиҜҒзЁӢеәҸжҳҜеҗҰиў«жӯЈзЎ®е®үиЈ…

еҲҮжҚўзӣ®еҪ•еҲ°е®үиЈ…и·Ҝеҫ„пјҲиҝҷйҮҢжҳҜ/usr/local/nagiosпјүпјҢзңӢжҳҜеҗҰеӯҳеңЁetcгҖҒbinгҖҒsbinгҖҒshareгҖҒvarиҝҷдә”дёӘзӣ®еҪ•пјҢеҰӮжһңеӯҳеңЁеҲҷеҸҜд»ҘиЎЁжҳҺзЁӢеәҸиў«жӯЈзЎ®зҡ„е®үиЈ…еҲ°зі»з»ҹдәҶгҖӮNagios еҗ„дёӘзӣ®еҪ•з”ЁйҖ”иҜҙжҳҺеҰӮдёӢпјҡ

bin | Nagios еҸҜжү§иЎҢзЁӢеәҸжүҖеңЁзӣ®еҪ• |

etc | Nagios й…ҚзҪ®ж–Ү件жүҖеңЁзӣ®еҪ• |

sbin | Nagios CGI ж–Ү件жүҖеңЁзӣ®еҪ•пјҢд№ҹе°ұжҳҜжү§иЎҢеӨ–йғЁе‘Ҫд»ӨжүҖйңҖж–Ү件жүҖеңЁзҡ„зӣ®еҪ• |

share | NagiosзҪ‘йЎөж–Ү件жүҖеңЁзҡ„зӣ®еҪ• |

libexec | Nagios еӨ–йғЁжҸ’件жүҖеңЁзӣ®еҪ• |

var | Nagios ж—Ҙеҝ—ж–Ү件гҖҒlock зӯүж–Ү件жүҖеңЁзҡ„зӣ®еҪ• |

var/archives | Nagios ж—Ҙеҝ—иҮӘеҠЁеҪ’жЎЈзӣ®еҪ• |

var/rw | з”ЁжқҘеӯҳж”ҫеӨ–йғЁе‘Ҫд»Өж–Ү件зҡ„зӣ®еҪ• |

5.5 е®үиЈ…Nagios жҸ’件

# wget http://prdownloads.sourceforge.net/sourceforge/nagiosplug/nagios-plugins-1.4.16.tar.gz

# tar zxvf nagios-plugins-1.4.16.tar.gz

# cd nagios-plugins-1.4.16

# ./configure --prefix=/usr/local/nagios

# make && make install

5.6 е®үиЈ…дёҺй…ҚзҪ®Apacheе’ҢPhp

Apache е’ҢPhp дёҚжҳҜе®үиЈ…nagiosжүҖеҝ…йЎ»зҡ„пјҢдҪҶжҳҜnagiosжҸҗдҫӣдәҶwebзӣ‘жҺ§з•ҢйқўпјҢйҖҡиҝҮwebзӣ‘жҺ§з•ҢйқўеҸҜд»Ҙжё…жҷ°зҡ„зңӢеҲ°иў«зӣ‘жҺ§дё»жңәгҖҒиө„жәҗзҡ„иҝҗиЎҢзҠ¶жҖҒпјҢеӣ жӯӨпјҢе®үиЈ…дёҖдёӘwebжңҚеҠЎжҳҜеҫҲеҝ…иҰҒзҡ„гҖӮ

йңҖиҰҒжіЁж„Ҹзҡ„жҳҜпјҢnagiosеңЁnagios3.1.xзүҲжң¬д»ҘеҗҺпјҢй…ҚзҪ®webзӣ‘жҺ§з•Ңйқўж—¶йңҖиҰҒphpзҡ„ж”ҜжҢҒгҖӮиҝҷйҮҢжҲ‘们дёӢиҪҪзҡ„nagiosзүҲжң¬дёәnagios-3.4.3пјҢеӣ жӯӨеңЁзј–иҜ‘е®үиЈ…е®ҢжҲҗapacheеҗҺпјҢиҝҳйңҖиҰҒзј–иҜ‘phpжЁЎеқ—пјҢиҝҷйҮҢйҖүеҸ–зҡ„phpзүҲжң¬дёәphp5.4.10гҖӮ

a. е®үиЈ…Apache

# wget http://labs.mop.com/apache-mirror//httpd/httpd-2.2.23.tar.gz

# tar zxvf httpd-2.2.23.tar.gz

# cd httpd-2.2.23

# ./configure --prefix=/usr/local/apache2

# make && make install

иӢҘеҮәзҺ°й”ҷиҜҜпјҡ

еҲҷеңЁзј–иҜ‘ж—¶е…ҘеҠ --with-included-apr еҚіеҸҜи§ЈеҶігҖӮ

b. е®үиЈ…Php

# wget http://cn2.php.net/distributions/php-5.4.10.tar.gz

# tar zxvf php-5.4.10.tar.gz

# cd php-5.4.10

# ./configure --prefix=/usr/local/php --with-apxs2=/usr/local/apache2/bin/apxs

# make && make install

c. й…ҚзҪ®apache

жүҫеҲ°apache зҡ„й…ҚзҪ®ж–Ү件/usr/local/apache2/conf/httpd.conf

жүҫеҲ°пјҡ

User daemon

Group daemon

дҝ®ж”№дёә

User nagios

Group nagios

然еҗҺжүҫеҲ°

<IfModuledir_module>

DirectoryIndexindex.html

</IfModule>

дҝ®ж”№дёә

<IfModuledir_module>

DirectoryIndexindex.html index.php

</IfModule>

жҺҘзқҖеўһеҠ еҰӮдёӢеҶ…е®№пјҡ

AddTypeapplication/x-httpd-php .php

дёәдәҶе®үе…Ёиө·и§ҒпјҢдёҖиҲ¬жғ…еҶөдёӢиҰҒи®©nagiosзҡ„web зӣ‘жҺ§йЎөйқўеҝ…йЎ»з»ҸиҝҮжҺҲжқғжүҚиғҪи®ҝй—®пјҢиҝҷйңҖиҰҒеўһеҠ йӘҢиҜҒй…ҚзҪ®пјҢеҚіеңЁhttpd.conf ж–Ү件жңҖеҗҺж·»еҠ еҰӮдёӢдҝЎжҒҜпјҡ

#setting for nagios

ScriptAlias /nagios/cgi-bin"/usr/local/nagios/sbin"

<Directory"/usr/local/nagios/sbin">

AuthType Basic

OptionsExecCGI

AllowOverride None

Orderallow,deny

Allowfrom all

AuthName "Nagios Access"

AuthUserFile/usr/local/nagios/etc/htpasswd //з”ЁдәҺжӯӨзӣ®еҪ•и®ҝй—®иә«д»ҪйӘҢиҜҒзҡ„ж–Ү件

Require valid-user

</Directory>

Alias /nagios"/usr/local/nagios/share"

<Directory"/usr/local/nagios/share">

AuthType Basic

Options None

AllowOverride None

Orderallow,deny

Allowfrom all

AuthName "nagios Access"

AuthUserFile /usr/local/nagios/etc/htpasswd

Require valid-user

</Directory>

d. еҲӣе»әapacheзӣ®еҪ•йӘҢиҜҒж–Ү件

еңЁдёҠйқўзҡ„й…ҚзҪ®дёӯпјҢжҢҮе®ҡдәҶзӣ®еҪ•йӘҢиҜҒж–Ү件htpasswdпјҢдёӢйқўиҰҒеҲӣе»әиҝҷдёӘж–Ү件пјҡ

# /usr/local/apache2/bin/htpasswd -c/usr/local/nagios/etc/htpasswd david

иҝҷж ·е°ұеңЁ/usr/local/nagios/etcзӣ®еҪ•дёӢеҲӣе»әдәҶдёҖдёӘhtpasswd йӘҢиҜҒж–Ү件пјҢеҪ“йҖҡиҝҮhttp://192.168.1.108/nagios/и®ҝй—®ж—¶е°ұйңҖиҰҒиҫ“е…Ҙз”ЁжҲ·еҗҚе’ҢеҜҶз ҒдәҶгҖӮ

e. жҹҘзңӢи®ӨиҜҒж–Ү件зҡ„еҶ…е®№

# cat /usr/local/nagios/etc/htpasswd

f. еҗҜеҠЁapache жңҚеҠЎ

# /usr/local/apache2/bin/apachectl start

еҲ°иҝҷйҮҢnagiosзҡ„е®үиЈ…д№ҹе°ұеҹәжң¬е®ҢжҲҗдәҶпјҢдҪ еҸҜд»ҘйҖҡиҝҮwebжқҘи®ҝй—®дәҶгҖӮ

е…ӯгҖҒй…ҚзҪ®Nagios

Nagios дё»иҰҒз”ЁдәҺзӣ‘жҺ§дёҖеҸ°жҲ–иҖ…еӨҡеҸ°жң¬ең°дё»жңәеҸҠиҝңзЁӢзҡ„еҗ„з§ҚдҝЎжҒҜпјҢеҢ…жӢ¬жң¬жңәиө„жәҗеҸҠеҜ№еӨ–зҡ„жңҚеҠЎзӯүгҖӮй»ҳи®Өзҡ„Nagios й…ҚзҪ®жІЎжңүд»»дҪ•зӣ‘жҺ§еҶ…е®№пјҢд»…жҳҜдёҖдәӣжЁЎжқҝж–Ү件гҖӮиӢҘиҰҒи®©Nagios жҸҗдҫӣжңҚеҠЎпјҢе°ұеҝ…йЎ»дҝ®ж”№й…ҚзҪ®ж–Ү件пјҢеўһеҠ иҰҒзӣ‘жҺ§зҡ„дё»жңәе’ҢжңҚеҠЎпјҢдёӢйқўе°ҶиҜҰз»Ҷд»Ӣз»ҚгҖӮ

6.1 й»ҳи®Өй…ҚзҪ®ж–Ү件д»Ӣз»Қ

Nagios е®үиЈ…е®ҢжҜ•еҗҺпјҢй»ҳи®Өзҡ„й…ҚзҪ®ж–Ү件еңЁ/usr/local/nagios/etcзӣ®еҪ•дёӢгҖӮ

6.4 йӘҢиҜҒNagios й…ҚзҪ®ж–Ү件зҡ„жӯЈзЎ®жҖ§

Nagios еңЁйӘҢиҜҒй…ҚзҪ®ж–Ү件方йқўеҒҡзҡ„йқһеёёеҲ°дҪҚпјҢеҸӘйңҖйҖҡиҝҮдёҖдёӘе‘Ҫд»ӨеҚіеҸҜе®ҢжҲҗпјҡ

# /usr/local/nagios/bin/nagios -v/usr/local/nagios/etc/nagios.cfg

NagiosжҸҗдҫӣзҡ„иҝҷдёӘйӘҢиҜҒеҠҹиғҪйқһеёёжңүз”ЁпјҢеңЁй”ҷиҜҜдҝЎжҒҜдёӯйҖҡеёёдјҡжү“еҚ°еҮәй”ҷиҜҜзҡ„й…ҚзҪ®ж–Ү件д»ҘеҸҠж–Ү件дёӯзҡ„е“ӘдёҖиЎҢпјҢиҝҷдҪҝеҫ—nagiosзҡ„й…ҚзҪ®еҸҳеҫ—йқһеёёе®№жҳ“пјҢжҠҘиӯҰдҝЎжҒҜйҖҡеёёжҳҜеҸҜд»ҘеҝҪз•Ҙзҡ„пјҢеӣ дёәдёҖиҲ¬йӮЈдәӣеҸӘжҳҜе»әи®®жҖ§зҡ„гҖӮ

зңӢеҲ°дёҠйқўиҝҷдәӣдҝЎжҒҜе°ұиҜҙжҳҺжІЎй—®йўҳдәҶпјҢ然еҗҺеҗҜеҠЁNagios жңҚеҠЎгҖӮ

дёғгҖҒNagiosзҡ„еҗҜеҠЁдёҺеҒңжӯў

7.1 еҗҜеҠЁNagios

a. йҖҡеҠЁnagios

# /etc/init.d/nagios start

or

# service nagios start

b. жүӢе·Ҙж–№ејҸеҗҜеҠЁnagios

йҖҡиҝҮnagiosе‘Ҫд»Өзҡ„вҖң-dвҖқеҸӮж•°жқҘеҗҜеҠЁnagiosе®ҲжҠӨиҝӣзЁӢпјҡ

# /usr/local/nagios/bin/nagios -d /usr/local/nagios/etc/nagios.cfg

7.2 йҮҚеҗҜNagios

еҪ“дҝ®ж”№дәҶй…ҚзҪ®ж–Ү件让其з”ҹж•Ҳж—¶пјҢйңҖиҰҒйҮҚеҗҜ/йҮҚиҪҪNagiosжңҚеҠЎгҖӮ

a. йҖҡиҝҮеҲқе§ӢеҢ–и„ҡжң¬жқҘйҮҚеҗҜnagios

# /etc/init.d/nagios reload

or

# /etc/init.d/nagios restart

or

# service nagios restart

b. йҖҡиҝҮwebзӣ‘жҺ§йЎөйҮҚеҗҜnagios

еҸҜд»ҘйҖҡиҝҮwebзӣ‘жҺ§йЎөзҡ„"Process Info" -> "Restart the Nagios process"жқҘйҮҚеҗҜnagios

c. жүӢе·Ҙж–№ејҸе№іж»‘йҮҚеҗҜ

# kill -HUP <nagios_pid>

7.3 еҒңжӯўNagios

a. йҖҡиҝҮеҲқе§ӢеҢ–и„ҡжң¬е…ій—ӯnagiosжңҚеҠЎ

# /etc/init.d/nagios stop

or

# service nagios stop

b. йҖҡиҝҮwebзӣ‘жҺ§йЎөеҒңжӯўnagios

еҸҜд»ҘйҖҡиҝҮwebзӣ‘жҺ§йЎөзҡ„ "Process Info" -> "Shutdownthe Nagios process"жқҘеҒңжӯўnagios

c. жүӢе·Ҙж–№ејҸеҒңжӯўNagios

# kill <nagios_pid>

е…«гҖҒжҹҘзңӢеҲқжӯҘй…ҚзҪ®жғ…еҶө

8.1 еҗҜеҠЁе®ҢжҲҗд№ӢеҗҺпјҢзҷ»еҪ•Nagios Webзӣ‘жҺ§йЎөhttp://192.168.1.108/nagios/жҹҘзңӢзӣёе…ідҝЎжҒҜгҖӮ

8.2 зӮ№еҮ»е·Ұйқўзҡ„Current Status -> HostsеҸҜд»ҘзңӢеҲ°жүҖе®ҡд№үзҡ„дёүеҸ°дё»жңәе·Із»Ҹе…ЁйғЁUPдәҶгҖӮ

8.3 зӮ№еҮ»Current Status ->Services жҹҘзңӢжңҚеҠЎзӣ‘жҺ§жғ…еҶөгҖӮ

зңӢеҲ°Nagios-Linuxе’ҢNagios-Serverзҡ„жңҚеҠЎзҠ¶жҖҒе·Із»ҸOKдәҶпјҢдҪҶжҳҜNagios-Windowsзҡ„жңҚеҠЎзҠ¶жҖҒдёәCRITICALпјҢStatusInformation жҸҗзӨәConnection refusedгҖӮеӣ дёәNagios-WindowsдёҠиҝҳжңӘе®үиЈ…жҸ’件пјҢеҶ…йғЁжңҚеҠЎиҝҳж— жі•жҹҘзңӢпјҢжүҖд»ҘеҮәзҺ°иҝҷз§Қжғ…еҶөгҖӮе°ҶеңЁдёӢйқўе…·дҪ“и®Іи§ЈгҖӮ

д№қгҖҒеҲ©з”ЁNRPEзӣ‘жҺ§иҝңзЁӢLinuxдёҠзҡ„вҖңжң¬ең°дҝЎжҒҜвҖқ

дёҠйқўе·Із»ҸеҜ№иҝңзЁӢLinuxдё»жңәжҳҜеҗҰеӯҳжҙ»еҒҡдәҶзӣ‘жҺ§пјҢиҖҢеҲӨж–ӯиҝңзЁӢжңәеҷЁжҳҜеҗҰеӯҳжҙ»пјҢжҲ‘们еҸҜд»ҘдҪҝз”Ёping е·Ҙе…·еҜ№е…¶зӣ‘жөӢгҖӮиҝҳжңүдёҖдәӣиҝңзЁӢдё»жңәжңҚеҠЎпјҢдҫӢеҰӮftpгҖҒsshгҖҒhttpпјҢйғҪжҳҜеҜ№еӨ–ејҖж”ҫзҡ„жңҚеҠЎпјҢеҚідҪҝдёҚз”ЁNagiosпјҢжҲ‘们д№ҹеҸҜд»ҘиҜ•зҡ„еҮәжқҘпјҢйҡҸдҫҝжүҫдёҖеҸ°жңәеҷЁзңӢиғҪдёҚиғҪи®ҝй—®иҝҷдәӣжңҚеҠЎе°ұиЎҢдәҶгҖӮдҪҶжҳҜеҜ№дәҺеғҸзЈҒзӣҳе®№йҮҸпјҢcpuиҙҹиҪҪиҝҷж ·зҡ„вҖңжң¬ең°дҝЎжҒҜвҖқпјҢNagiosеҸӘиғҪзӣ‘жөӢиҮӘе·ұжүҖеңЁзҡ„дё»жңәпјҢиҖҢеҜ№е…¶д»–зҡ„жңәеҷЁеҲҷжҳҫеҫ—жңүзӮ№ж— иғҪдёәеҠӣгҖӮжҜ•з«ҹжІЎеҫ—еҲ°иў«жҺ§дё»жңәзҡ„йҖӮеҪ“жқғйҷҗжҳҜдёҚеҸҜиғҪеҫ—еҲ°иҝҷдәӣдҝЎжҒҜзҡ„гҖӮдёәдәҶи§ЈеҶіиҝҷдёӘй—®йўҳпјҢnagiosжңүиҝҷж ·дёҖдёӘйҷ„еҠ 组件--вҖңNRPEвҖқпјҢз”Ёе®ғе°ұеҸҜд»Ҙе®ҢжҲҗеҜ№Linuxзұ»еһӢдё»жңә"жң¬ең°дҝЎжҒҜвҖқзҡ„зӣ‘жҺ§гҖӮ

9.1 NRPE е·ҘдҪңеҺҹзҗҶ

NRPE жҖ»е…ұз”ұдёӨйғЁеҲҶз»„жҲҗпјҡ

В·check_nrpeжҸ’件пјҢдҪҚдәҺзӣ‘жҺ§дё»жңәдёҠ

В·NRPEdaemonпјҢиҝҗиЎҢеңЁиҝңзЁӢзҡ„Linuxдё»жңәдёҠ(йҖҡеёёе°ұжҳҜиў«зӣ‘жҺ§жңә)

жҢүз…§дёҠеӣҫпјҢж•ҙдёӘзҡ„зӣ‘жҺ§иҝҮзЁӢеҰӮдёӢпјҡ

еҪ“NagiosйңҖиҰҒзӣ‘жҺ§жҹҗдёӘиҝңзЁӢLinux дё»жңәзҡ„жңҚеҠЎжҲ–иҖ…иө„жәҗжғ…еҶөж—¶пјҡ

1NagiosдјҡиҝҗиЎҢcheck_nrpe иҝҷдёӘжҸ’件пјҢе‘ҠиҜүе®ғиҰҒжЈҖжҹҘд»Җд№Ҳпјӣ

2check_nrpeжҸ’件дјҡиҝһжҺҘеҲ°иҝңзЁӢзҡ„NRPE daemonпјҢжүҖз”Ёзҡ„ж–№ејҸжҳҜSSLпјӣ

3NRPEdaemon дјҡиҝҗиЎҢзӣёеә”зҡ„Nagios жҸ’件жқҘжү§иЎҢжЈҖжҹҘпјӣ

4NRPEdaemon е°ҶжЈҖжҹҘзҡ„з»“жһңиҝ”еӣһз»ҷcheck_nrpe жҸ’件пјҢжҸ’件е°Ҷе…¶йҖ’дәӨз»ҷnagiosеҒҡеӨ„зҗҶгҖӮ

жіЁж„ҸпјҡNRPEdaemon йңҖиҰҒNagios жҸ’件е®үиЈ…еңЁиҝңзЁӢзҡ„Linuxдё»жңәдёҠпјҢеҗҰеҲҷпјҢdaemonдёҚиғҪеҒҡд»»дҪ•зҡ„зӣ‘жҺ§гҖӮ

9.2 еңЁиў«зӣ‘жҺ§жңәпјҲNagios-LinuxпјүдёҠ

a. еўһеҠ з”ЁжҲ·&и®ҫе®ҡеҜҶз Ғ

# useradd nagios

# passwd nagios

b. е®үиЈ…NagiosжҸ’件

# tar zxvfnagios-plugins-1.4.16.tar.gz

# cd nagios-plugins-1.4.16

# ./configure--prefix=/usr/local/nagios

# make && makeinstall

иҝҷдёҖжӯҘе®ҢжҲҗеҗҺдјҡеңЁ/usr/local/nagios/дёӢз”ҹжҲҗдёүдёӘзӣ®еҪ•includeгҖҒlibexecе’ҢshareгҖӮ

дҝ®ж”№зӣ®еҪ•жқғйҷҗ

# chown nagios.nagios /usr/local/nagios

# chown -R nagios.nagios/usr/local/nagios/libexec

c. е®үиЈ…NRPE

# wgethttp://prdownloads.sourceforge.net/sourceforge/nagios/nrpe-2.13.tar.gz

# tar zxvf nrpe-2.13.tar.gz

# cd nrpe-2.13

# ./configure

# make all

жҺҘдёӢжқҘе®үиЈ…NPREжҸ’件пјҢdaemonе’ҢзӨәдҫӢй…ҚзҪ®ж–Ү件гҖӮ

c.1 е®үиЈ…check_nrpe иҝҷдёӘжҸ’件

#

зӣ‘жҺ§жңәйңҖиҰҒе®үиЈ…check_nrpeиҝҷдёӘжҸ’件пјҢиў«зӣ‘жҺ§жңә并дёҚйңҖиҰҒпјҢжҲ‘们еңЁиҝҷйҮҢе®үиЈ…е®ғеҸӘжҳҜдёәдәҶжөӢиҜ•зӣ®зҡ„гҖӮ

c.2 е®үиЈ…deamon

# make install-daemon

c.3 е®үиЈ…й…ҚзҪ®ж–Ү件

# make install-daemon-config

зҺ°еңЁеҶҚжҹҘзңӢnagiosзӣ®еҪ•е°ұдјҡеҸ‘зҺ°жңү5дёӘзӣ®еҪ•дәҶ

жҢүз…§е®үиЈ…ж–ҮжЎЈзҡ„иҜҙжҳҺпјҢжҳҜе°ҶNRPEdeamonдҪңдёәxinetdдёӢзҡ„дёҖдёӘжңҚеҠЎиҝҗиЎҢзҡ„гҖӮеңЁиҝҷж ·зҡ„жғ…еҶөдёӢxinetdе°ұеҝ…йЎ»иҰҒе…Ҳе®үиЈ…еҘҪпјҢдёҚиҝҮдёҖиҲ¬зі»з»ҹе·Із»Ҹй»ҳи®Өе®үиЈ…дәҶгҖӮ

d. е®үиЈ…xinted и„ҡжң¬

# make install-xinetd

еҸҜд»ҘзңӢеҲ°еҲӣе»әдәҶиҝҷдёӘж–Ү件/etc/xinetd.d/nrpeгҖӮ

зј–иҫ‘иҝҷдёӘи„ҡжң¬пјҡ

еңЁonly_fromеҗҺеўһеҠ зӣ‘жҺ§дё»жңәзҡ„IPең°еқҖгҖӮ

зј–иҫ‘/etc/servicesж–Ү件пјҢеўһеҠ NRPEжңҚеҠЎ

йҮҚеҗҜxintedжңҚеҠЎ

# service xinetd restart

жҹҘзңӢNRPEжҳҜеҗҰе·Із»ҸеҗҜеҠЁ

еҸҜд»ҘзңӢеҲ°5666з«ҜеҸЈе·Із»ҸеңЁзӣ‘еҗ¬дәҶгҖӮ

e. жөӢиҜ•NRPEжҳҜеҗҰеҲҷжӯЈеёёе·ҘдҪң

дҪҝз”ЁдёҠйқўеңЁиў«зӣ‘жҺ§жңәдёҠе®үиЈ…зҡ„check_nrpeиҝҷдёӘжҸ’件жөӢиҜ•NRPE жҳҜеҗҰе·ҘдҪңжӯЈеёёгҖӮ

дјҡиҝ”еӣһеҪ“еүҚNRPEзҡ„зүҲжң¬

д№ҹе°ұжҳҜеңЁжң¬ең°з”Ёcheck_nrpeиҝһжҺҘnrpedaemonжҳҜжӯЈеёёзҡ„гҖӮ

жіЁпјҡдёәдәҶеҗҺйқўе·ҘдҪңзҡ„йЎәеҲ©иҝӣиЎҢпјҢжіЁж„Ҹжң¬ең°йҳІзҒ«еўҷиҰҒжү“ејҖ5666иғҪи®©еӨ–йғЁзҡ„зӣ‘жҺ§жңәи®ҝй—®гҖӮ

f. check_nrpe е‘Ҫд»Өз”Ёжі•

жҹҘзңӢcheck_nrpeе‘Ҫд»Өз”Ёжі•

# /usr/local/nagios/libexec/check_nrpe вҖ“h

еҸҜд»ҘзңӢеҲ°з”Ёжі•жҳҜпјҡ

check_nrpe вҖ“H иў«зӣ‘жҺ§зҡ„дё»жңә -c иҰҒжү§иЎҢзҡ„зӣ‘жҺ§е‘Ҫд»Ө

жіЁж„Ҹпјҡ-cеҗҺйқўжҺҘзҡ„зӣ‘жҺ§е‘Ҫд»Өеҝ…йЎ»жҳҜnrpe.cfg ж–Ү件дёӯе®ҡд№үзҡ„гҖӮд№ҹе°ұжҳҜNRPE daemonеҸӘиҝҗиЎҢnrpe.cfgдёӯжүҖе®ҡд№үзҡ„е‘Ҫд»ӨгҖӮ

g. жҹҘзңӢNRPEзҡ„зӣ‘жҺ§е‘Ҫд»Ө

# cd /usr/local/nagios/etc

# cat nrpe.cfg |grep -v "^#"|grep -v"^$"

[root@Nagiso-Linux etc]# cat nrpe.cfg |grep -v"^#"|grep -v "^$"

log_facility=daemon

pid_file=/var/run/nrpe.pid

server_port=5666

nrpe_user=nagios

nrpe_group=nagios

allowed_hosts=127.0.0.1

dont_blame_nrpe=0

debug=0

command_timeout=60

connection_timeout=300

command[check_users]=/usr/local/nagios/libexec/check_users -w 5 -c10

command[check_load]=/usr/local/nagios/libexec/check_load -w15,10,5 -c 30,25,20

command[check_sda1]=/usr/local/nagios/libexec/check_disk -w 20% -c10% -p /dev/sda1

command[check_zombie_procs]=/usr/local/nagios/libexec/check_procs -w 5 -c10 -s Z

command[check_total_procs]=/usr/local/nagios/libexec/check_procs -w 150-c 200

[root@Nagiso-Linux etc]#

зәўиүІйғЁеҲҶжҳҜе‘Ҫд»ӨеҗҚпјҢд№ҹе°ұжҳҜcheck_nrpeзҡ„-c еҸӮж•°еҸҜд»ҘжҺҘзҡ„еҶ…е®№пјҢзӯүеҸ·вҖң=вҖқеҗҺйқўжҳҜе®һйҷ…жү§иЎҢзҡ„жҸ’件зЁӢеәҸпјҲиҝҷдёҺcommands.cfgдёӯе®ҡд№үе‘Ҫд»Өзҡ„еҪўејҸеҚҒеҲҶзӣёдјјпјҢеҸӘдёҚиҝҮжҳҜеҶҷеңЁдәҶдёҖиЎҢпјүгҖӮд№ҹе°ұжҳҜиҜҙcheck_users е°ұжҳҜзӯүеҸ·еҗҺйқў/usr/local/nagios/libexec/check_users-w 5 -c 10 зҡ„з®Җз§°гҖӮ

жҲ‘们еҸҜд»ҘеҫҲе®№жҳ“зҹҘйҒ“дёҠйқўиҝҷ5иЎҢе®ҡд№үзҡ„е‘Ҫд»ӨеҲҶеҲ«жҳҜжЈҖжөӢзҷ»йҷҶз”ЁжҲ·ж•°пјҢcpuиҙҹиҪҪпјҢsda1зҡ„е®№йҮҸпјҢеғөе°ёиҝӣзЁӢпјҢжҖ»иҝӣзЁӢж•°гҖӮеҗ„жқЎе‘Ҫд»Өе…·дҪ“зҡ„еҗ«д№үи§ҒжҸ’件用法пјҲжү§иЎҢвҖңжҸ’件зЁӢеәҸеҗҚвҖ“hвҖқпјүгҖӮ

з”ұдәҺ-cеҗҺйқўеҸӘиғҪжҺҘnrpe.cfg дёӯе®ҡд№үзҡ„е‘Ҫд»ӨпјҢд№ҹе°ұжҳҜиҜҙзҺ°еңЁжҲ‘们еҸӘиғҪз”ЁдёҠйқўе®ҡд№үзҡ„иҝҷдә”жқЎе‘Ҫд»ӨгҖӮжҲ‘们еҸҜд»ҘеңЁжң¬жңәе®һйӘҢдёҖдёӢгҖӮ

9.3 еңЁзӣ‘жҺ§дё»жңәпјҲNagios-ServerпјүдёҠ

д№ӢеүҚе·Із»Ҹе°ҶNagiosиҝҗиЎҢиө·жқҘдәҶпјҢзҺ°еңЁиҰҒеҒҡзҡ„дәӢжғ…жҳҜпјҡ

В·е®үиЈ…check_nrpe жҸ’件пјӣ

В·еңЁcommands.cfg дёӯеҲӣе»әcheck_nrpeзҡ„е‘Ҫд»Өе®ҡд№үпјҢеӣ дёәеҸӘжңүеңЁcommands.cfg дёӯе®ҡд№үиҝҮзҡ„е‘Ҫд»ӨжүҚиғҪеңЁservices.cfgдёӯдҪҝз”Ёпјӣ

В·еҲӣе»әеҜ№иў«зӣ‘жҺ§дё»жңәзҡ„зӣ‘жҺ§йЎ№зӣ®пјӣ

9.3.1 е®үиЈ…check_nrpe жҸ’件

# tar zxvf nrpe-2.13.tar.gz

# cd nrpe-2.13

# ./configure

# make all

# make install-plugin

еҸӘиҝҗиЎҢиҝҷдёҖжӯҘе°ұиЎҢдәҶпјҢеӣ дёәеҸӘйңҖиҰҒcheck_nrpeжҸ’件гҖӮ

еңЁNagios-LinuxдёҠжҲ‘们已з»ҸиЈ…еҘҪдәҶnrpeпјҢзҺ°еңЁжҲ‘们жөӢиҜ•дёҖдёӢзӣ‘жҺ§жңәдҪҝз”Ёcheck_nrpe дёҺиў«зӣ‘жҺ§жңәиҝҗиЎҢзҡ„nrpedaemonд№Ӣй—ҙзҡ„йҖҡдҝЎгҖӮ

зңӢеҲ°е·Із»ҸжӯЈзЎ®иҝ”еӣһдәҶNRPEзҡ„зүҲжң¬дҝЎжҒҜпјҢиҜҙжҳҺдёҖеҲҮжӯЈеёёгҖӮ

9.3.2 еңЁcommands.cfgдёӯеўһеҠ еҜ№check_nrpeзҡ„е®ҡд№ү

# vi /usr/local/nagios/etc/objects/commands.cfg

еңЁжңҖеҗҺйқўеўһеҠ еҰӮдёӢеҶ…е®№пјҡ

ж„Ҹд№үеҰӮдёӢпјҡ

# 'check_nrpe' command definition

define command{

command_name check_nrpe # е®ҡд№үе‘Ҫд»ӨеҗҚз§°дёәcheck_nrpe,еңЁservices.cfgдёӯиҰҒдҪҝз”ЁиҝҷдёӘеҗҚз§°.

command_line $USER1$/check_nrpe-H $HOSTADDRESS$ -c $ARG1$ #иҝҷжҳҜе®ҡд№үе®һйҷ…иҝҗиЎҢзҡ„жҸ’件зЁӢеәҸ.

# иҝҷдёӘе‘Ҫд»ӨиЎҢзҡ„д№ҰеҶҷиҰҒе®Ңе…ЁжҢүз…§check_nrpeиҝҷдёӘе‘Ҫд»Өзҡ„з”Ёжі•,дёҚзҹҘйҒ“з”Ёжі•зҡ„е°ұз”Ёcheck_nrpeвҖ“hжҹҘзңӢ.

}

-c еҗҺйқўеёҰзҡ„$ARG1$еҸӮж•°жҳҜдј з»ҷnrpe daemon жү§иЎҢзҡ„жЈҖжөӢе‘Ҫд»ӨпјҢд№ӢеүҚиҜҙиҝҮдәҶе®ғеҝ…йЎ»жҳҜnrpe.cfg дёӯжүҖе®ҡд№үзҡ„йӮЈ5жқЎе‘Ҫд»Өдёӯзҡ„е…¶дёӯдёҖжқЎгҖӮеңЁservices.cfgдёӯдҪҝз”Ёcheck_nrpe зҡ„ж—¶еҖҷиҰҒз”ЁвҖң!вҖқеёҰдёҠиҝҷдёӘеҸӮж•°гҖӮ

9.3.3 е®ҡд№үеҜ№Nagios-Linuxдё»жңәзҡ„зӣ‘жҺ§

дёӢйқўе°ұеҸҜд»ҘеңЁservices.cfgдёӯе®ҡд№үеҜ№Nagios-Linux дё»жңәзҡ„зӣ‘жҺ§дәҶгҖӮ

define service{

use local-service

host_name Nagios-Linux

service_description Current Load

check_command check_nrpe!check_load

}

define service{

use local-service

host_name Nagios-Linux

service_description Check Disk sda1

check_command check_nrpe!check_sda1

}

define service{

use local-service

host_name Nagios-Linux

service_description Total Processes

check_command check_nrpe!check_total_procs

}

define service{

use local-service

host_name Nagios-Linux

service_description Current Users

check_command check_nrpe!check_users

}

define service{

use local-service

host_name Nagios-Linux

service_description Check Zombie Procs

check_command check_nrpe!check_zombie_procs

}

иҝҳжңүдёҖдёӘд»»еҠЎжҳҜиҰҒзӣ‘жҺ§Nagios-Linuxзҡ„swap дҪҝз”Ёжғ…еҶөгҖӮдҪҶжҳҜеңЁnrpe.cfg дёӯй»ҳи®ӨжІЎжңүе®ҡд№үиҝҷдёӘзӣ‘жҺ§еҠҹиғҪзҡ„е‘Ҫд»ӨгҖӮжҖҺд№ҲеҠһпјҹжүӢеҠЁеңЁnrpe.cfg дёӯж·»еҠ пјҢд№ҹе°ұжҳҜиҮӘе®ҡд№үNRPEе‘Ҫд»ӨгҖӮ

зҺ°еңЁжҲ‘们иҰҒзӣ‘жҺ§swapеҲҶеҢәпјҢеҰӮжһңз©әй—Із©әй—ҙе°ҸдәҺ20%еҲҷдёәиӯҰе‘ҠзҠ¶жҖҒ -> warningпјӣеҰӮжһңе°ҸдәҺ10%еҲҷдёәдёҘйҮҚзҠ¶жҖҒ-> criticalгҖӮжҲ‘们еҸҜд»ҘжҹҘеҫ—йңҖиҰҒдҪҝз”Ёcheck_swapжҸ’件пјҢе®Ңж•ҙзҡ„е‘Ҫд»ӨиЎҢеә”иҜҘжҳҜдёӢйқўиҝҷж ·гҖӮ

#/usr/local/nagios/libexec/check_swap -w 20% -c 10%

еңЁиў«зӣ‘жҺ§жңәпјҲNagios-LinuxпјүдёҠеўһеҠ check_swap е‘Ҫд»Өзҡ„е®ҡд№ү

# vi/usr/local/nagios/etc/nrpe.cfg

еўһеҠ дёӢйқўиҝҷдёҖиЎҢ

command[check_swap]=/usr/local/nagios/libexec/check_swap-w 20% -c 10%

жҲ‘们зҹҘйҒ“check_swapзҺ°еңЁе°ұеҸҜд»ҘдҪңдёәcheck_nrpe зҡ„-c зҡ„еҸӮж•°дҪҝз”ЁдәҶ

дҝ®ж”№дәҶй…ҚзҪ®ж–Ү件пјҢеҪ“然иҰҒйҮҚеҗҜгҖӮ

еҰӮжһңдҪ жҳҜд»ҘзӢ¬з«Ӣзҡ„daemonиҝҗиЎҢзҡ„nrpeпјҢйӮЈд№ҲйңҖиҰҒжүӢеҠЁйҮҚеҗҜпјӣеҰӮжһңдҪ жҳҜеңЁxinetdдёӢйқўиҝҗиЎҢзҡ„пјҢеҲҷдёҚйңҖиҰҒгҖӮ

з”ұдәҺжң¬е®һйӘҢдёӯnrpeжҳҜxinetd дёӢиҝҗиЎҢзҡ„пјҢжүҖд»ҘдёҚйңҖиҰҒйҮҚеҗҜжңҚеҠЎгҖӮ

еңЁзӣ‘жҺ§жңәпјҲNagios-ServerпјүдёҠеўһеҠ иҝҷдёӘcheck_swap зӣ‘жҺ§йЎ№зӣ®

define service{

use local-service

host_name Nagios-Linux

service_description Check Swap

check_command check_nrpe!check_swap

}

еҗҢзҗҶпјҢNagios-LinuxдёҠжҲ‘иҝҳејҖеҗҜдәҶhttp жңҚеҠЎпјҢйңҖиҰҒзӣ‘жҺ§дёҖдёӢпјҢжҢүз…§дёҠйқўзҡ„еҒҡжі•пјҢеңЁиў«зӣ‘жҺ§жңәпјҲNagios-LinuxпјүдёҠеўһеҠ check_httpе‘Ҫд»Өзҡ„е®ҡд№ү

# vi /usr/local/nagios/etc/nrpe.cfg

еўһеҠ дёӢйқўиҝҷдёҖиЎҢ

command[check_http]=/usr/local/nagios/libexec/check_http-I 127.0.0.1

еңЁзӣ‘жҺ§жңәпјҲNagios-ServerпјүдёҠеўһеҠ check_httpзӣ‘жҺ§йЎ№зӣ®

define service{

use local-service

host_name Nagios-Linux

service_description HTTP

check_command check_nrpe!check_http

}

жүҖжңүзҡ„й…ҚзҪ®ж–Ү件已з»Ҹдҝ®ж”№еҘҪдәҶпјҢзҺ°еңЁйҮҚеҗҜNagiosгҖӮ

# service nagios restart

9.3.4 жҹҘзңӢй…ҚзҪ®жғ…еҶө

зҷ»еҪ•NagiosWebзӣ‘жҺ§йЎөhttp://192.168.1.108/nagios/жҹҘзңӢзӣёе…ідҝЎжҒҜгҖӮ

еҸҜд»ҘзңӢеҲ°пјҢеҜ№дәҺNagios-Serverе’ҢNagios-Linux дёҠзҡ„зӣёе…іжңҚеҠЎзҡ„зӣ‘жҺ§е·Із»ҸжҲҗеҠҹдәҶпјҢиҝҳжңүNagios-Windows дёҠзҡ„жңҚеҠЎиҝҳжІЎжңүе®ҡд№үпјҢдёӢйқўи®ІеҲ°гҖӮ

еҚҒгҖҒеҲ©з”ЁNSClient++зӣ‘жҺ§иҝңзЁӢWindowsдёҠзҡ„вҖңжң¬ең°дҝЎжҒҜвҖқ

еңЁNagiosзҡ„libexecдёӢжңүcheck_ntиҝҷдёӘжҸ’件пјҢе®ғе°ұжҳҜз”ЁжқҘжЈҖжҹҘwindowsжңәеҷЁзҡ„жңҚеҠЎзҡ„гҖӮе…¶еҠҹиғҪзұ»дјјдәҺcheck_nrpeгҖӮдёҚиҝҮиҝҳйңҖиҰҒжҗӯй…ҚеҸҰеӨ–дёҖдёӘиҪҜ件NSClient++пјҢе®ғеҲҷзұ»дјјдәҺNRPEгҖӮ

NSClient++зҡ„еҺҹзҗҶеҰӮдёӢеӣҫ

еҸҜд»ҘзңӢеҲ°NSClientдёҺnrpeжңҖеӨ§зҡ„еҢәеҲ«е°ұжҳҜпјҡ

В·иў«зӣ‘жҺ§жңәдёҠе®үиЈ…жңүnrpeпјҢ并且иҝҳжңүжҸ’件пјҢжңҖз»Ҳзҡ„зӣ‘жҺ§жҳҜз”ұиҝҷдәӣжҸ’件жқҘиҝӣиЎҢзҡ„гҖӮеҪ“зӣ‘жҺ§дё»жңәе°Ҷзӣ‘жҺ§иҜ·жұӮеҸ‘з»ҷnrpeеҗҺпјҢnrpeи°ғз”ЁжҸ’件жқҘе®ҢжҲҗзӣ‘жҺ§гҖӮ

В·NSClient++еҲҷдёҚеҗҢпјҢиў«зӣ‘жҺ§жңәдёҠеҸӘе®үиЈ…NSClientпјҢжІЎжңүд»»дҪ•зҡ„жҸ’件гҖӮеҪ“зӣ‘жҺ§дё»жңәе°Ҷзӣ‘жҺ§иҜ·жұӮеҸ‘з»ҷNSClient++еҗҺпјҢNSClientзӣҙжҺҘе®ҢжҲҗзӣ‘жҺ§пјҢжүҖжңүзҡ„зӣ‘жҺ§жҳҜз”ұNSClientе®ҢжҲҗзҡ„гҖӮ

иҝҷд№ҹиҜҙжҳҺдәҶNSClient++зҡ„дёҖдёӘеҫҲеӨ§зҡ„й—®йўҳпјҡдёҚзҒөжҙ»гҖҒжІЎжңүеҸҜжү©еұ•жҖ§гҖӮе®ғеҸӘиғҪе®ҢжҲҗиҮӘе·ұжң¬иә«еҢ…еҗ«зҡ„зӣ‘жҺ§ж“ҚдҪңпјҢдёҚиғҪз”ұдёҖдәӣжҸ’件жқҘжү©еұ•гҖӮеҘҪеңЁNSClient++е·Із»ҸеҒҡзҡ„дёҚй”ҷдәҶпјҢеҹәжң¬дёҠеҸҜд»Ҙе®Ңе…Ёж»Ўи¶іжҲ‘们зҡ„зӣ‘жҺ§йңҖжұӮгҖӮ

10.1 е®үиЈ…NSClient++

д»Һhttp://www.nsclient.org/nscp/downloadsдёӢиҪҪNSClient++-0.2.7.zip

и§ЈеҺӢеҲ°Cзӣҳж №зӣ®еҪ•гҖӮ

жү“ејҖcmdеҲҮжҚўеҲ°c:\NSClient++-0.2.7

жү§иЎҢnsclient++/install иҝӣиЎҢе®үиЈ…

жү§иЎҢnsclient++SysTray пјҲжіЁж„ҸеӨ§е°ҸеҶҷпјүпјҢиҝҷдёҖжӯҘжҳҜе®үиЈ…зі»з»ҹжүҳзӣҳпјҢж—¶й—ҙзЁҚеҫ®жңүзӮ№й•ҝгҖӮ

еңЁиҝҗиЎҢйҮҢйқўиҫ“е…Ҙservices.mscжү“ејҖвҖңжңҚеҠЎвҖқ

зңӢеҲ°дёӢеӣҫе°ұиҜҙжҳҺNSClientжңҚеҠЎе·Із»Ҹе®үиЈ…дёҠдәҶ

еҸҢеҮ»жү“ејҖпјҢзӮ№вҖңзҷ»еҪ•вҖқж ҮзӯҫпјҢеңЁвҖңе…Ғи®ёжңҚеҠЎдёҺжЎҢйқўдәӨдә’вҖқеүҚжү“еӢҫгҖӮ

зј–иҫ‘c:\NSClient++-0.2.7дёӢзҡ„NSC.iniж–Ү件гҖӮ

е°Ҷ [modules]йғЁеҲҶзҡ„жүҖжңүжЁЎеқ—еүҚйқўзҡ„жіЁйҮҠйғҪеҺ»жҺүпјҢйҷӨдәҶCheckWMI.dll е’ҢRemoteConfiguration.dll иҝҷдёӨдёӘгҖӮ

еңЁ[Settings]йғЁеҲҶи®ҫзҪ®'password'йҖүйЎ№жқҘи®ҫзҪ®еҜҶз ҒпјҢдҪңз”ЁжҳҜеңЁnagiosиҝһжҺҘиҝҮжқҘж—¶иҰҒжұӮжҸҗдҫӣеҜҶз ҒгҖӮиҝҷдёҖжӯҘжҳҜеҸҜйҖүзҡ„пјҢжҲ‘иҝҷйҮҢи®ҫзҪ®дёә'123456'гҖӮ

е°Ҷ[Settings]йғЁеҲҶ'allowed_hosts'йҖүйЎ№зҡ„жіЁйҮҠеҺ»жҺүпјҢ并且еҠ дёҠиҝҗиЎҢnagiosзҡ„зӣ‘жҺ§дё»жңәзҡ„IPгҖӮеҗ„IPд№Ӣй—ҙд»ҘйҖ—еҸ·зӣёйҡ”гҖӮиҝҷдёӘең°ж–№жҳҜж”ҜжҢҒеӯҗзҪ‘зҡ„пјҢеҰӮжһңеҶҷжҲҗ192.168.1.0/24еҲҷиЎЁзӨәиҜҘеӯҗзҪ‘еҶ…зҡ„жүҖжңүжңәеҷЁйғҪеҸҜд»Ҙи®ҝй—®гҖӮеҰӮжһңиҝҷдёӘең°ж–№жҳҜз©әзҷҪеҲҷиЎЁзӨәжүҖжңүзҡ„дё»жңәйғҪеҸҜд»ҘиҝһжҺҘдёҠжқҘгҖӮ

жіЁж„ҸжҳҜ[Settings]йғЁеҲҶзҡ„пјҢеӣ дёә[NSClient]йғЁеҲҶд№ҹжңүиҝҷдёӘйҖүйЎ№гҖӮ

еҝ…йЎ»дҝқиҜҒ[NSClient]зҡ„'port'йҖү项并没жңүиў«жіЁйҮҠпјҢ并且е®ғзҡ„еҖјжҳҜ'12489'пјҢиҝҷжҳҜNSClientзҡ„й»ҳи®Өзӣ‘еҗ¬з«ҜеҸЈгҖӮ

еңЁcmdдёӯжү§иЎҢnsclient++ /startеҗҜеҠЁжңҚеҠЎпјҢжіЁж„ҸжүҖеңЁзӣ®еҪ•жҳҜc:\NSClient++-0.2.7

иҝҷж—¶еңЁжЎҢйқўеҸідёӢи§’зҡ„зі»з»ҹжүҳзӣҳеӨ„дјҡеҮәзҺ°дёҖдёӘГ—Г—Г—зҡ„Mеӯ—ж ·зҡ„еӣҫж Ү

жҹҘзңӢжңҚеҠЎ

е·Із»ҸжӯЈеёёеҗҜеҠЁдәҶгҖӮ

жіЁж„ҸжңҚеҠЎй»ҳи®Өи®ҫзҡ„жҳҜвҖңиҮӘеҠЁвҖқпјҢд№ҹе°ұжҳҜиҜҙжҳҜејҖжңәиҮӘеҠЁеҗҜеҠЁзҡ„гҖӮ

еңЁcmdйҮҢйқўжү§иЎҢnetstat вҖ“anеҸҜд»ҘзңӢеҲ°е·Із»ҸејҖе§Ӣзӣ‘еҗ¬tcpзҡ„12489з«ҜеҸЈдәҶгҖӮ

иҝҷж ·еӨ–йғЁе°ұеҸҜд»Ҙи®ҝй—®дәҶеҗ—пјҹ

й”ҷпјҒ

йҳІзҒ«еўҷд№ҹиҰҒжү“ејҖtcpзҡ„12489з«ҜеҸЈпјҢеҗҰеҲҷnagiosжЈҖжҹҘжӯӨжңҚеҠЎзҡ„ж—¶еҖҷдјҡжҠҘй”ҷгҖӮ

иҝҷж ·иў«зӣ‘жҺ§жңәзҡ„й…ҚзҪ®е°ұжҗһе®ҡдәҶпјҢе®ғе°ұзӯүеҫ…nagiosеҸ‘еҮәжҹҗдёӘзӣ‘жҺ§иҜ·жұӮпјҢ然еҗҺе®ғжү§иЎҢиҜ·жұӮе°Ҷзӣ‘жҺ§зҡ„з»“жһңеҸ‘еӣһеҲ°nagiosзӣ‘жҺ§дё»жңәдёҠгҖӮ

д№ӢеүҚе·Із»ҸеңЁзӣ‘жҺ§дё»жңәпјҲNagios-ServerпјүдёҠеҜ№Windowsдё»жңәзҡ„зӣ‘жҺ§еҒҡдәҶй…ҚзҪ®пјҢдҪҶжҳҜcommands.cfg дёӯй»ҳи®ӨжІЎжңүи®ҫзҪ®еҜҶз ҒйЎ№пјҢжүҖд»ҘиҰҒдҝ®ж”№дёҖдёӢпјҢеўһеҠ "-s 123456"пјҢеҰӮдёӢпјҡ

# 'check_nt' command definition

define command{

command_name check_nt

command_line $USER1$/check_nt-H $HOSTADDRESS$ -p 12489 -s123456-v $ARG1$ $ARG2$

}

зҺ°еңЁжү“ејҖNagiosWebзӣ‘жҺ§йЎөдҫҝеҸҜжҹҘзңӢеҲ°зӣёе…ідҝЎжҒҜдәҶгҖӮ

еҸҜд»ҘзңӢеҲ°жңүй”ҷиҜҜпјҡNSClient- ERROR: PDH Collection thread not running.

Google дёҖдёӢпјҢжҳҜз”ұдәҺж“ҚдҪңзі»з»ҹиҜӯиЁҖзҡ„й—®йўҳпјҢеҘҪеғҸNSClient й»ҳи®Өж”ҜжҢҒзҡ„иҜӯиЁҖ并дёҚеӨҡпјҢе…·дҪ“еҸҜд»ҘзҷҫеәҰдёҖдёӢгҖӮ

жҹҘзңӢNSClientзҡ„ж—Ҙеҝ—C:\NSClient++-0.2.7\nsclient.logпјҢдҝЎжҒҜеҰӮдёӢпјҡ

2013-02-02 22:05:30:error:.\PDHCollector.cpp:98: You need to manually configure performancecounters!

йңҖиҰҒжүӢеҠЁй…ҚзҪ®performancecountersгҖӮ

жү“ејҖC:\NSClient++-0.2.7\counters.defsж–Ү件пјҢеӨҚеҲ¶ж–Ү件йҮҢйқў"EnglishUS"йӮЈйғЁеҲҶеҶ…е®№пјҢзІҳиҙҙеҲ°counters.defs ж–Ү件зҡ„жңҖеҗҺпјҢдҝ®ж”№Description= "Chinese"гҖӮ

дҝ®ж”№е®Ңд№ӢеҗҺпјҢеңЁmmcдёӯйҮҚеҗҜNSClientжңҚеҠЎгҖӮ

然еҗҺжҹҘзңӢж—Ҙеҝ—пјҢеҶ…е®№еҰӮдёӢпјҡ

еңЁжӯЈеёёжү§иЎҢдәҶгҖӮ

жү“ејҖNagiosWebзӣ‘жҺ§йЎөжҹҘзңӢгҖӮ

жү§иЎҢжҲҗеҠҹпјҢдҪҶжҳҜW3SVCжңҚеҠЎдёәUnknownзҠ¶жҖҒгҖӮжҹҘиө„ж–ҷпјҢйңҖиҰҒејҖжҲ·Windows зҡ„IISжңҚеҠЎгҖӮ

жү“ејҖвҖңжҺ§еҲ¶йқўжқҝвҖқиҝӣиЎҢе®үиЈ…гҖӮ

е®үиЈ…е®ҢжҜ•еҗҺпјҢеҶҚеҲ°NagiosWebзӣ‘жҺ§йЎөжҹҘзңӢпјҢе…ЁйғЁзӣ‘жҺ§жӯЈеёёгҖӮ

еҚҒдёҖгҖҒNagiosйӮ®д»¶жҠҘиӯҰзҡ„й…ҚзҪ®

11.1 е®үиЈ…sendmail 组件

йҰ–е…ҲиҰҒзЎ®дҝқsendmailзӣёе…із»„件зҡ„е®Ңж•ҙе®үиЈ…пјҢжҲ‘们еҸҜд»ҘдҪҝз”ЁеҰӮдёӢзҡ„е‘Ҫд»ӨжқҘе®ҢжҲҗsendmail зҡ„е®үиЈ…пјҡ

# yum install -y sendmail*

然еҗҺйҮҚж–°еҗҜеҠЁsendmailжңҚеҠЎпјҡ

# service sendmail restart

然еҗҺеҸ‘йҖҒжөӢиҜ•йӮ®д»¶пјҢйӘҢиҜҒsendmailзҡ„еҸҜз”ЁжҖ§пјҡ

# echo "Hello World" | maildavid.tang@bsmart.cn

11.2 йӮ®д»¶жҠҘиӯҰзҡ„й…ҚзҪ®

еңЁдёҠйқўжҲ‘们已з»Ҹз®ҖеҚ•й…ҚзҪ®иҝҮдәҶ/usr/local/nagios/etc/objects/contacts.cfgж–Ү件пјҢNagios дјҡе°ҶжҠҘиӯҰйӮ®д»¶еҸ‘йҖҒеҲ°й…ҚзҪ®ж–Ү件йҮҢзҡ„E-mail ең°еқҖгҖӮ

11.3 Nagios йҖҡзҹҘ

PROBLEM

RECOVERY

LinuxдёӢNagiosе®үиЈ…й…ҚзҪ®е®ҢжҜ•гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ