您好,登录后才能下订单哦!

首先TACACS+是基于TCP 49的协议。所以这也能解释tacacs+和radius的基本区别:radius是一个UDP大包被所有的授权结果一股脑的推给终端,而tacacs+的TCP就可以基于每行一个命令一个个授权。

路由器的aaa命令

aaa group server tacacs+ ISE

server-private 192.168.133.11 key cisco123

aaa new-model

aaa authentication login default group ISE local

aaa authentication enable default group ISE enable

aaa authorization config-commands

aaa authorization exec ISE group ISE local

aaa authorization commands 0 default group ISE local none

aaa authorization commands 1 default group ISE local none

aaa authorization commands 7 default group ISE local none

aaa authorization commands 15 default group ISE local none

aaa accounting exec default start-stop group ISE

aaa accouting commands 0 default start-stop group ISE

aaa acounting commands 1 default start-stop group ISE

aaa acounting commands 7 default start-stop group ISE

aaa accouting commands 15 default start-stop group ISE

讲下default关键字,以前总理解不好。

default method:A default method list is configured globally and is automatically applied to all the interfaces on a device (vty/http/console/AUX)

我个人在最实验的时候觉得privilege 7意义不大,本身可以调用的命令就少。

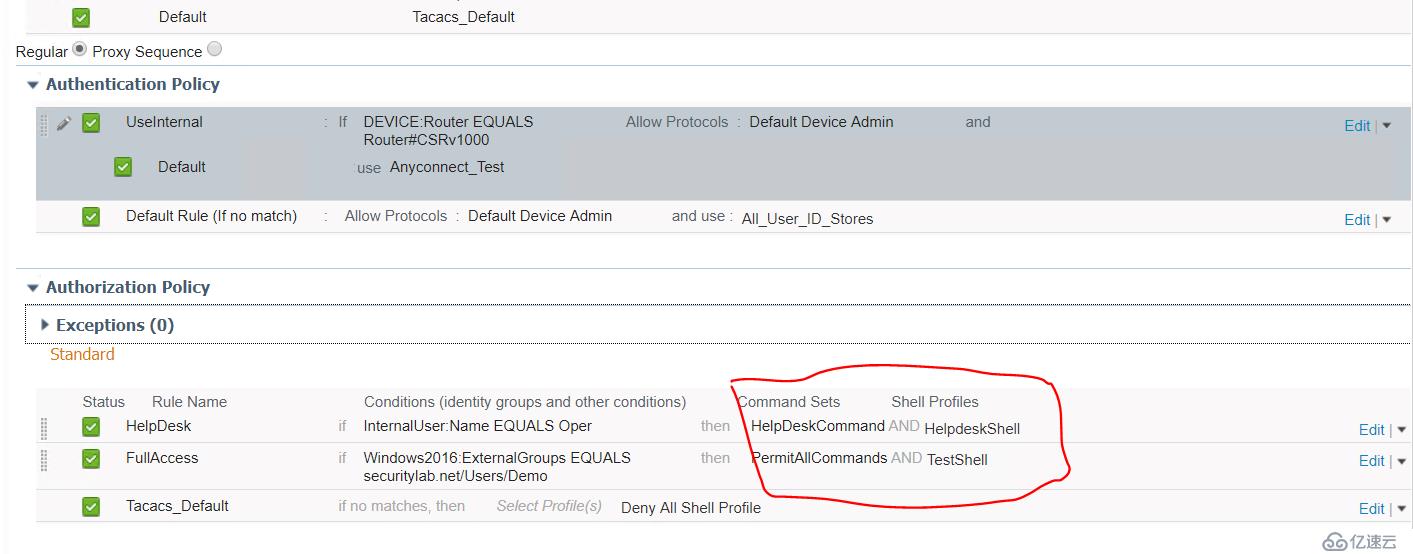

device admin policy sets也是分成authentication 和authorization, 和radius的policy sets类似。authentication policy的目的就是基于正确的protocol(一般都是tacacs+)和别的限制条件(例如可以使用device type等) 使用正确的identity store。

authoriztion policy的授权结果分两部分:command sets 和shell profile 直接截图就知道各自包含什么。

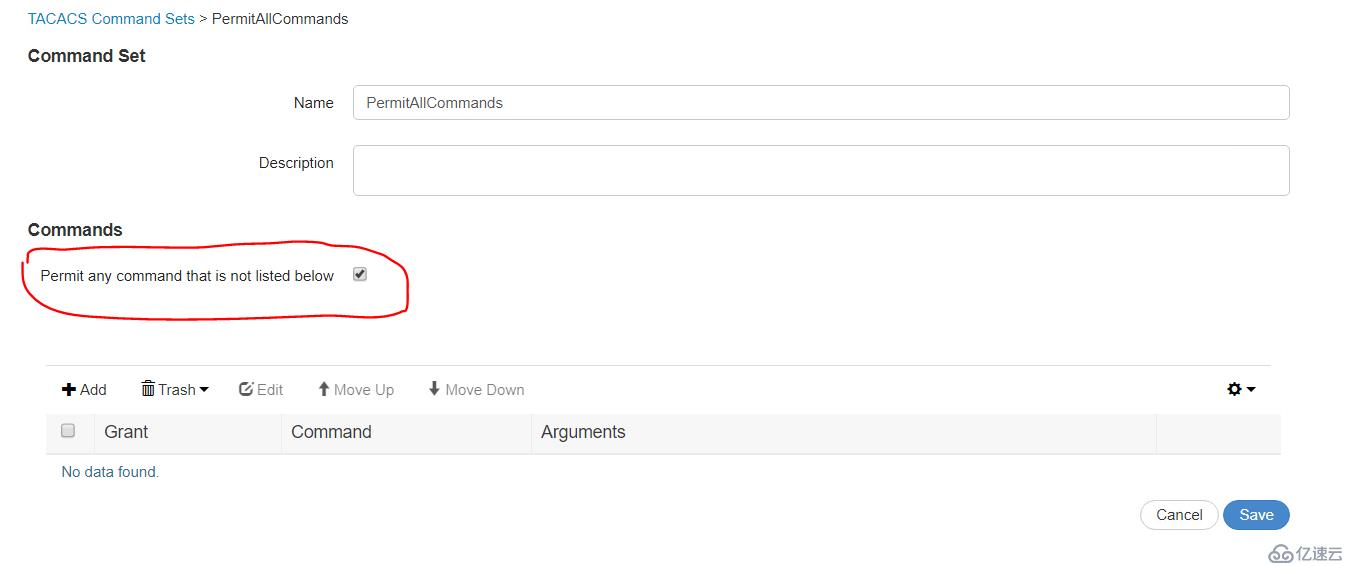

所有命令都permit

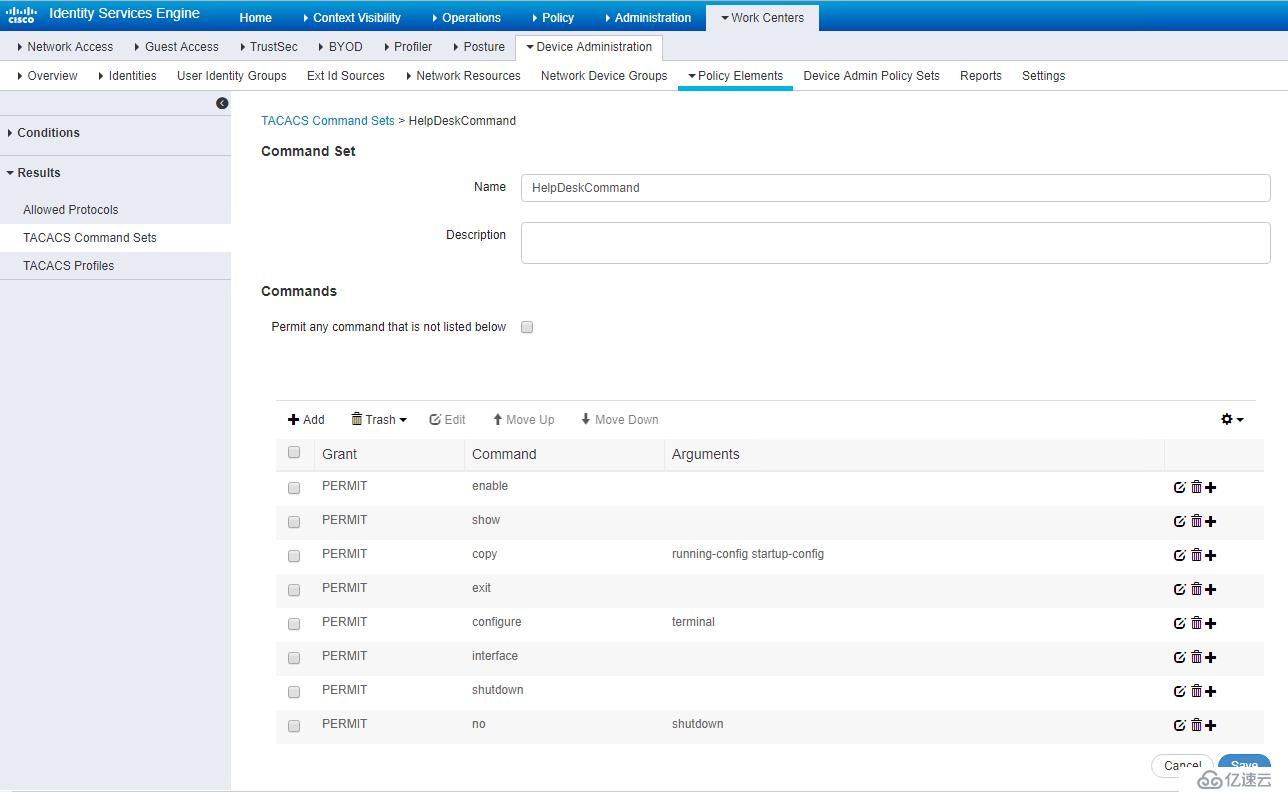

Operator的shell,只允许show 或者进入接口开关。

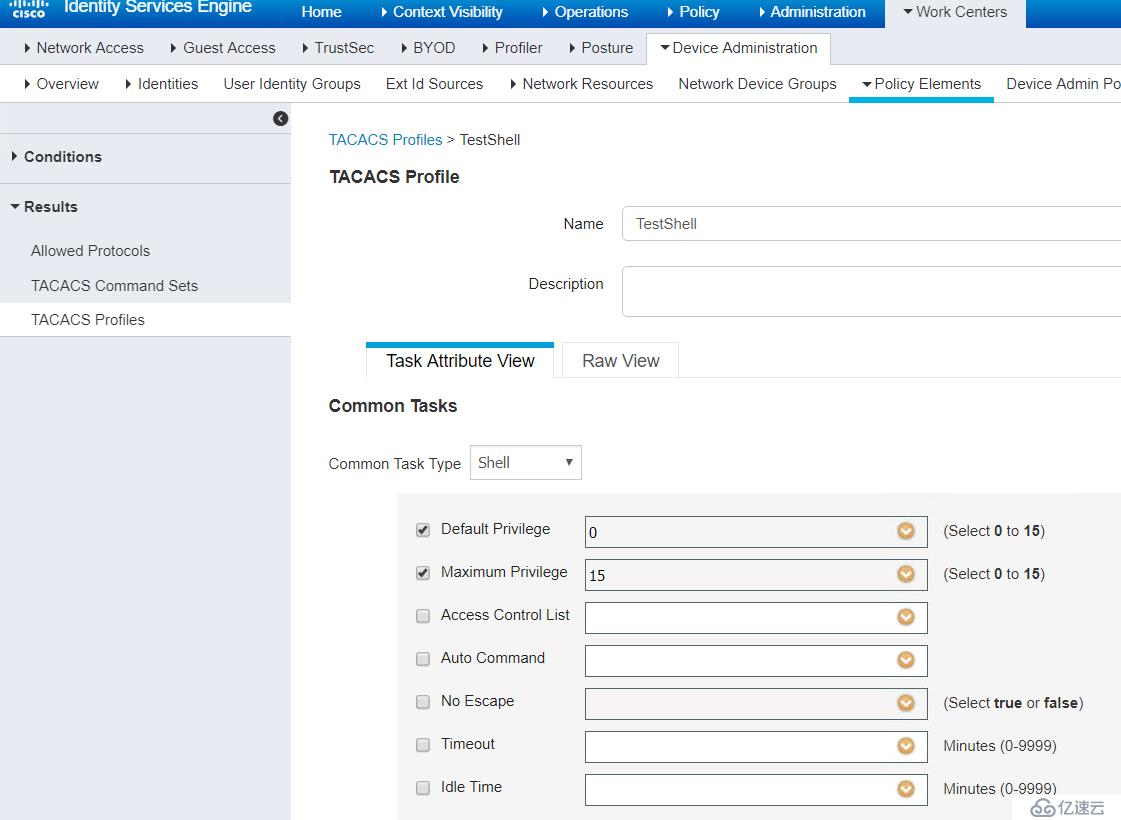

shell profile,由于两个shell profile都是default 0 maximum 15, 不反复截图了。

我们看到line vty 下的acl 或者timeout时间都是可以通过ISE推的。

截图看下policy sets

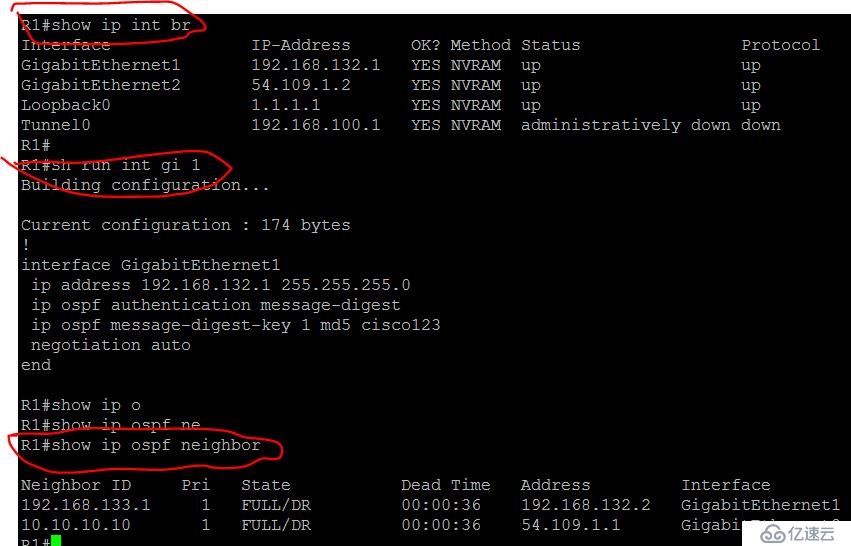

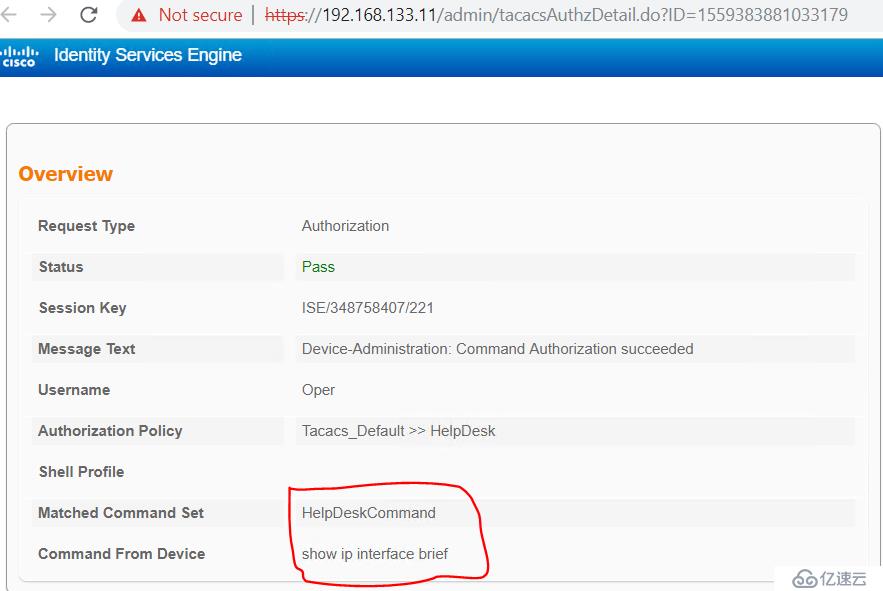

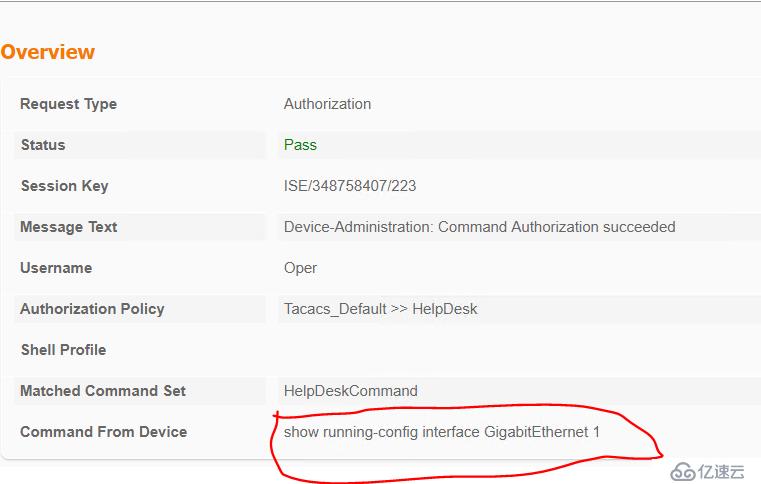

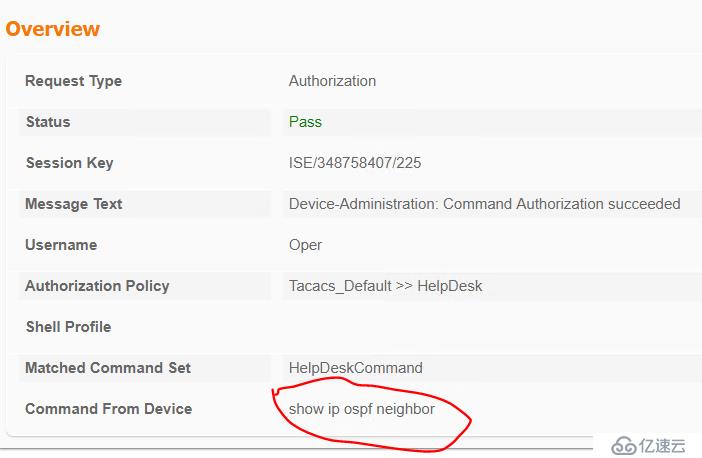

我们看下tacacs+基于每条命令的授权

由于有了command sets的存在,将一条条的特定的命令搬到privilege 1-14里面实际就不是一个在生产环境可行的做法。

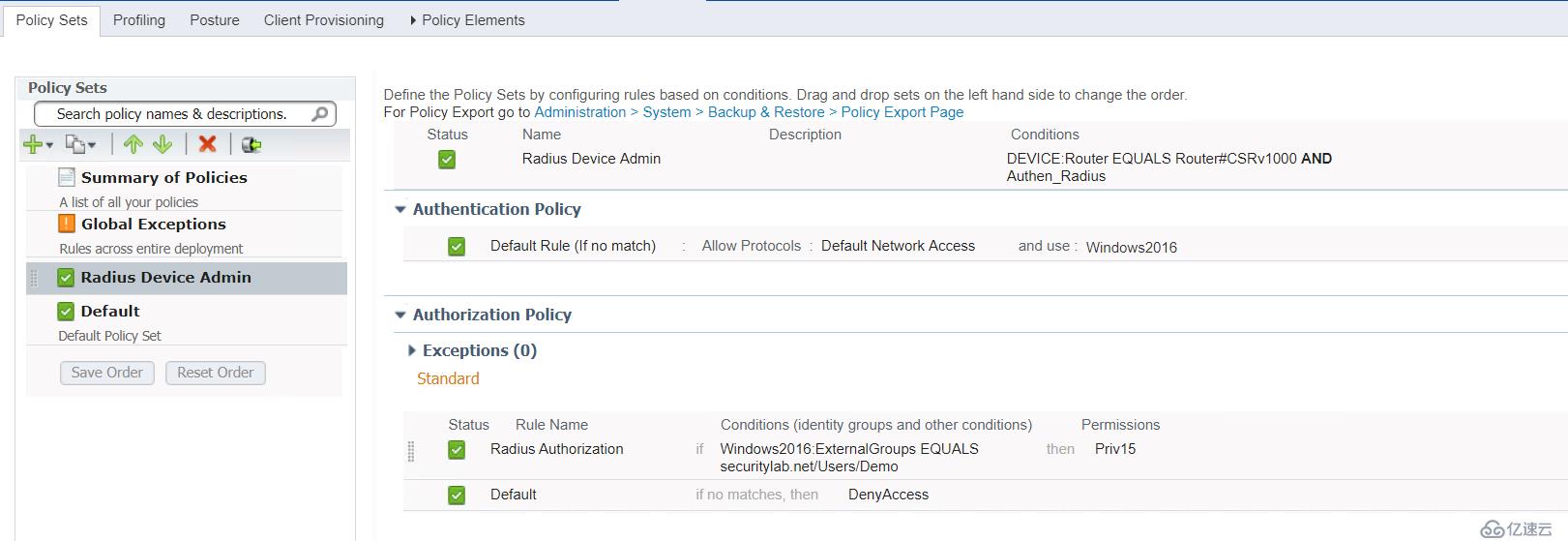

补充一个用radius做认证的对比,虽然不怎么用,但是考试竟然考。。。蠢的一逼

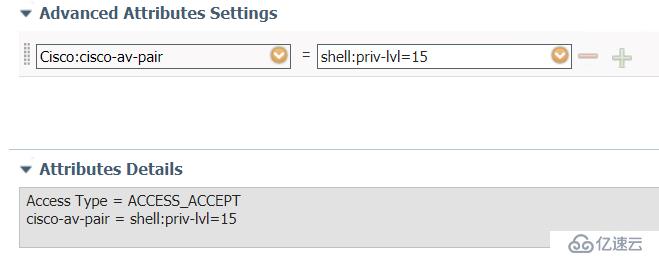

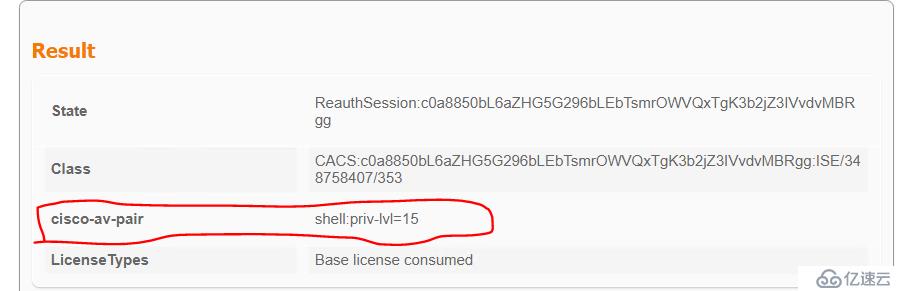

最重要的其实知道那个authorization profile怎么配置: shell:priv-lvl=15

策略就没啥好说的了

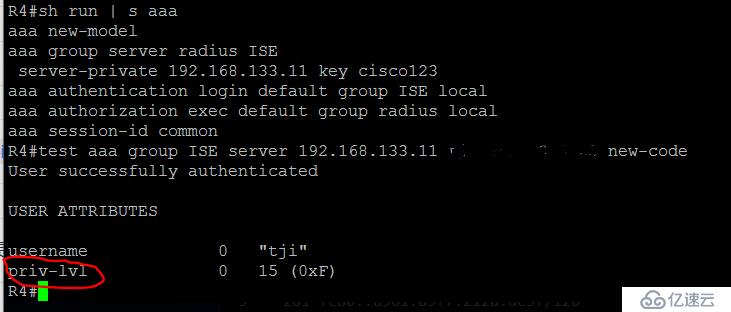

主要看测试结果,贴路由器的命令,记住因为radius是将策略结果一起推过来,所以需要也只需要配置这两句话:

aaa authentication login default group ISE local

aaa authorization exec default group radius local

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。