您好,登录后才能下订单哦!

1.限制网络流量、提高网络性能

2.提供对通信流量的控制手段

3.提供网络访问的基本安全手段

4.在网络设备接口处,决定哪种类型的通信流量被转发、哪种类型的通信流量被阻塞

1.访问控制列表在接口应用的方向

出方向:已经过路由器的处理,正离开路由器接口的数据包

入方向:已达到路由器接口的数据包,将被路由器处理

列表应用到接口方向与数据方向有关

1. 从上到下依次匹配

2. 一旦被某条ACL匹配,则停止查找

3. 依照上两条规则,ACL的精确或者严格规则写在最上面

4. 默认的ACL包含隐藏一条deny all ,即默认情况是拒绝所有数据

5.acl是作用在接口上的基本的规则是:

(1)将扩展 ACL 尽可能靠近要拒绝流量的源。这样,才能在不需要的流量流经网络之前将其过滤掉。

(2)因为标准 ACL 不会指定目的地址,所以其位置应该尽可能靠近目的地。

出:已经过路由器的处理,正离开路由器接口的数据包

入:已到达路由器接口的数据包,将被路由器处理

标准访问控制列表

所有的命令都是在全局模式下配置

创建ACL

Router(config)#access-list access-list-number { permit | deny} source [source-wildcard ]

access-list-number :标准ACL号码,范围从0-99

permit : 允许数据包通过

deny : 拒绝数据包通过

source : 发送数据包的网络地址或者主机地址

source-wildcard : 源ip地址删除ACL

Router(config)# no access-list access-list-number关键词

host 、any将ACL 应用于接口

Router(config-if)#ip access-group access-list-number {in | out}

ip access-group :标准ACL号码,范围从0-99

access-list-number : 标准ACL号码,范围从0-99

in : 限制特定设备与访问列表中地址之间的传入连接

out : 限制特定设备与访问列表中地址之间的传出连接在接口上取消ACL 的应用

Router(config-if)# no ip access-group access-list-number {in | out}详细配置

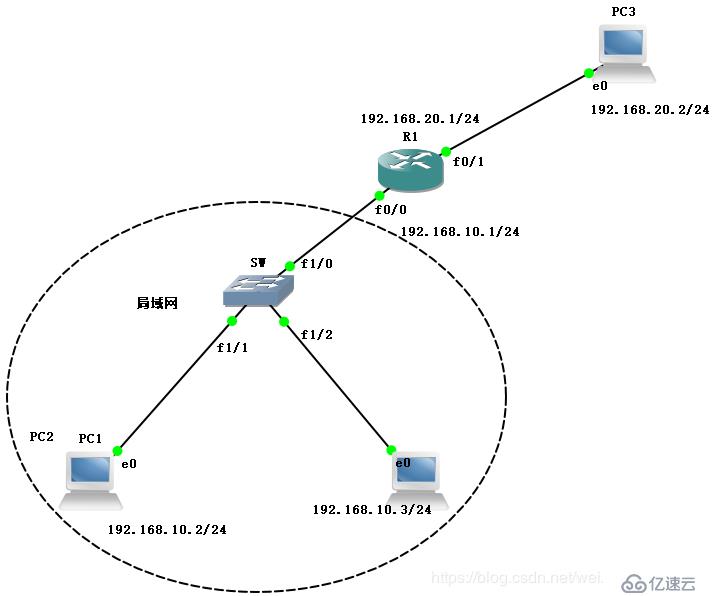

1、拓扑图中三台PC机(VPCS)

2、两台路由器其中一台更改名称为"SW",并添加二层业务单板(NM-16ESW)

实验目的:通过ACL访问控制列表PC2访问PC3,而PC1不能访问PC3

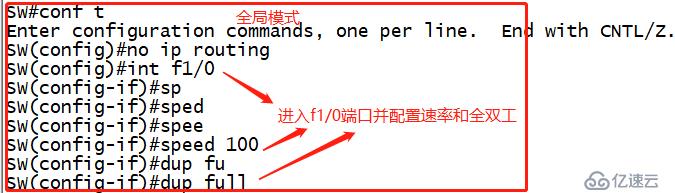

第一步、配置交换机

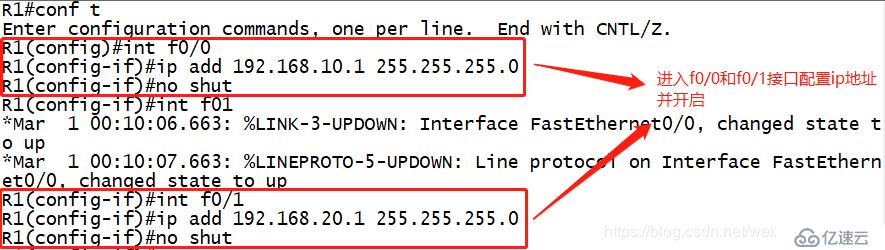

第二步、进入路由器R1进行配置

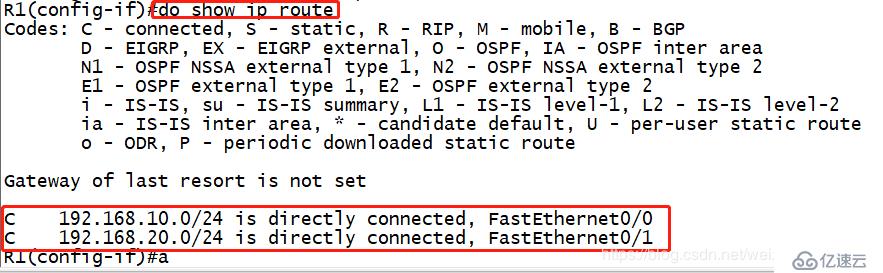

查看IP地址配置情况

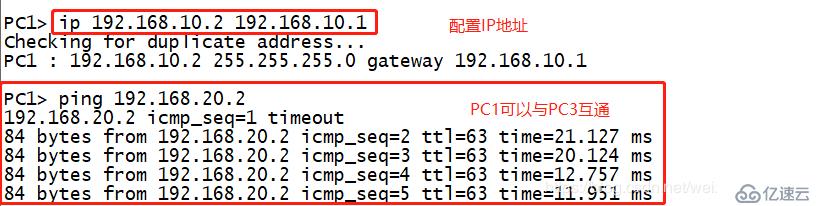

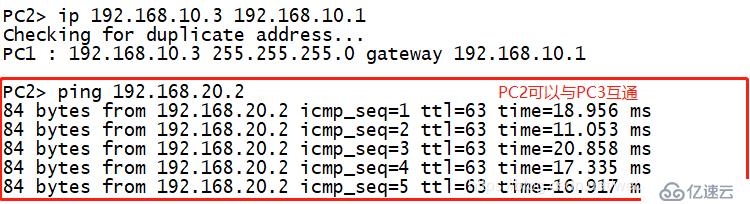

第三步、分别给三台PC机配置IP地址并测试互通性

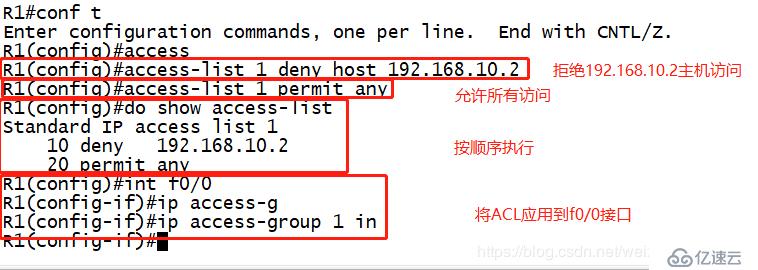

第四步、创建ACL控制列表,并将ACL应用到f0/0接口

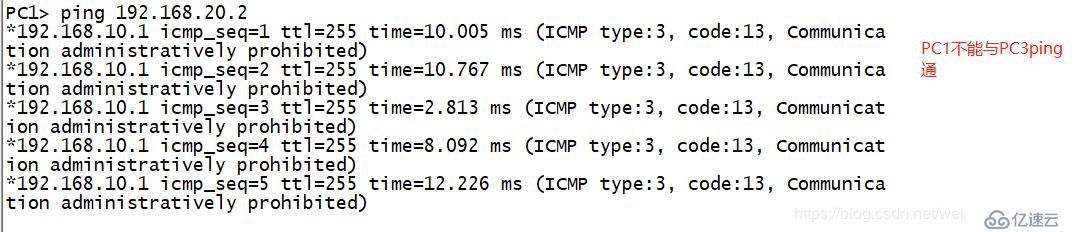

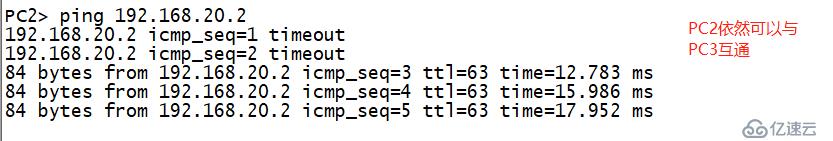

第五步、测试实验结果

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。