жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

иҝҷзҜҮж–Үз« дё»иҰҒд»Ӣз»ҚвҖңC++ DLLжіЁе…ҘжҖҺд№Ҳе®һзҺ°вҖқзҡ„зӣёе…ізҹҘиҜҶпјҢе°Ҹзј–йҖҡиҝҮе®һйҷ…жЎҲдҫӢеҗ‘еӨ§е®¶еұ•зӨәж“ҚдҪңиҝҮзЁӢпјҢж“ҚдҪңж–№жі•з®ҖеҚ•еҝ«жҚ·пјҢе®һз”ЁжҖ§ејәпјҢеёҢжңӣиҝҷзҜҮвҖңC++ DLLжіЁе…ҘжҖҺд№Ҳе®һзҺ°вҖқж–Үз« иғҪеё®еҠ©еӨ§е®¶и§ЈеҶій—®йўҳгҖӮ

е…ҲдёҠжәҗз Ғпјҡ

#include "Inject_Main.h"

#include "resource.h"

#include <Windows.h>

#include <TlHelp32.h>

#include <string>

#include <TCHAR.H>

using namespace std;

/// <summary>

/// йҖҡиҝҮиҝӣзЁӢеҗҚз§°иҺ·еҸ–иҜҘиҝӣзЁӢеҸҘжҹ„

/// </summary>

/// <param name="processName"></param>

/// <returns>жҲҗеҠҹиҝ”еӣһ DWORDпјҢеӨұиҙҘиҝ”еӣһ 0</returns>

DWORD GetProcessByName(CONST TCHAR* processName) {

// иҺ·еҸ–еҲ°ж•ҙдёӘзі»з»ҹзҡ„иҝӣзЁӢ

HANDLE processALL = CreateToolhelp32Snapshot(TH32CS_SNAPPROCESS, NULL);

// е®ҡд№үдёҖдёӘе®№еҷЁпјҢиҜҘе®№еҷЁз”ЁжқҘжҺҘ收пјҢиҝӣзЁӢдҝЎжҒҜ

PROCESSENTRY32W processInfo = { 0 };

processInfo.dwSize = sizeof(PROCESSENTRY32W);

// ж №жҚ®иҝӣзЁӢеҗҚз§°пјҢеҫӘзҺҜеҲӨж–ӯжҳҜеҗҰжҳҜжҢҮе®ҡзҡ„иҝӣзЁӢ

do

{

if (_tcscmp(processInfo.szExeFile, processName) == 0)

{

// йҮҠж”ҫиҝӣзЁӢеҝ«з…§пјҢйҳІжӯўеҶ…еӯҳжі„йңІ

CloseHandle(processALL);

// еҰӮжһңжҳҜиҝ”еӣһжҢҮе®ҡиҝӣзЁӢеҸҘжҹ„

return processInfo.th42ProcessID;

}

// дёҖдёӘиҝӯд»ЈеҮҪж•°

} while (Process32Next(processALL, &processInfo));

// йҮҠж”ҫиҝӣзЁӢеҝ«з…§пјҢйҳІжӯўеҶ…еӯҳжі„йңІ

CloseHandle(processALL);

return 0;

}

/// <summary>

/// иҺ·еҸ–жҢҮе®ҡ DLL зҡ„еҶ…еӯҳең°еқҖ

/// </summary>

/// <param name="pid"></param>

/// <param name="moduleName"></param>

/// <returns></returns>

HMODULE GetProcessModuleHandle(DWORD pid, CONST TCHAR* moduleName) {

MODULEENTRY32 moduleEntry;

HANDLE handle = NULL;

handle = CreateToolhelp32Snapshot(TH32CS_SNAPMODULE, pid);

if (!handle) {

CloseHandle(handle);

return NULL;

}

ZeroMemory(&moduleEntry, sizeof(MODULEENTRY32));

moduleEntry.dwSize = sizeof(MODULEENTRY32);

if (!Module32First(handle, &moduleEntry)) {

CloseHandle(handle);

return NULL;

}

do {

if (_tcscmp(moduleEntry.szModule, moduleName) == 0) {

// йҮҠж”ҫиҝӣзЁӢеҝ«з…§пјҢйҳІжӯўеҶ…еӯҳжі„йңІ

CloseHandle(handle);

return moduleEntry.hModule;

}

} while (Module32Next(handle, &moduleEntry));

CloseHandle(handle);

return 0;

}

/// <summary>

/// жҠҠжҢҮе®ҡDLLжіЁе…ҘеҲ°жҢҮе®ҡиҝӣзЁӢдёӯ

/// </summary>

/// <param name="processName">processName иҝӣзЁӢеҗҚз§°</param>

/// <param name="dllPath">dllPath dllи·Ҝеҫ„</param>

void InjectDll(const wchar_t* processName, const char* dllPath) {

// иҺ·еҸ–жҢҮе®ҡиҝӣзЁӢзҡ„еҸҘжҹ„

DWORD dword = GetProcessByName(processName);

if (dword == 0)

{

MessageBox(NULL, TEXT("жІЎжңүжүҫеҲ°жҢҮе®ҡиҝӣзЁӢ"), TEXT("й”ҷиҜҜ"), 0);

return;

}

// жү“ејҖжҢҮе®ҡиҝӣзЁӢ

HANDLE hProcess = OpenProcess(PROCESS_ALL_ACCESS, FALSE, dword);

if (hProcess == NULL)

{

MessageBox(NULL, TEXT("жҢҮе®ҡиҝӣзЁӢжү“ејҖеӨұиҙҘ"), TEXT("й”ҷиҜҜ"), 0);

return;

}

/*

еңЁжҢҮе®ҡиҝӣзЁӢзҡ„ең°еқҖпјҢејҖиҫҹдёҖеқ—еҶ…еӯҳз©әй—ҙпјҢз”ЁжқҘдҝқеӯҳ DLLзҡ„и·Ҝеҫ„дҝЎжҒҜ

LPVOID VirtualAllocEx(

[in] HANDLE hProcess, еңЁйӮЈдёӘиҝӣзЁӢдёӯејҖиҫҹеҶ…еӯҳ

[in, optional] LPVOID lpAddress, ејҖиҫҹеҶ…еӯҳзҡ„иө·е§Ӣең°еқҖ (NULLпјҢдёҚйңҖиҰҒжҺ§еҲ¶иө·е§ӢдҪҚзҪ®)

[in] SIZE_T dwSize, ејҖиҫҹеҶ…еӯҳзҡ„еӨ§е°ҸпјҲеҪ“еүҚдҝқеӯҳзҡ„еҶ…е®№жҳҜ DLLзҡ„и·Ҝеҫ„пјү

[in] DWORD flAllocationType, еҶ…еӯҳеҲҶй…Қзҡ„зұ»еһӢгҖӮпјҲејҖиҫҹеҶ…еӯҳпјү

[in] DWORD flProtectпјҢи®ҫзҪ®еҶ…еӯҳзҡ„жқғйҷҗ пјҲеҸҜиҜ»еҸҜеҶҷпјү

);

*/

LPVOID DLLAddress = VirtualAllocEx(hProcess, NULL, strlen(dllPath), MEM_COMMIT, PAGE_READWRITE);

/*

жҠҠDLLзҡ„и·Ҝеҫ„пјҢеҶҷе…ҘеҲ°еҲҡејҖиҫҹеҮәжқҘзҡ„еҶ…еӯҳдёӯ

BOOL WriteProcessMemory(

[in] HANDLE hProcess, // жҢҮе®ҡзҡ„иҝӣзЁӢ

[in] LPVOID lpBaseAddress, // DLLи·Ҝеҫ„еӯ—з¬ҰдёІпјҢеҶҷе…Ҙзҡ„еҹәеқҖ

[in] LPCVOID lpBuffer, // DLLи·Ҝеҫ„еӯ—з¬ҰдёІпјҢзҡ„жҢҮй’Ҳ

[in] SIZE_T nSize, // йңҖиҰҒеҶҷе…ҘеҶ…еӯҳзҡ„еӯ—иҠӮй•ҝеәҰ

[out] SIZE_T *lpNumberOfBytesWritten // [out] иҝ”еӣһдёҖдёӘжҢҮй’ҲпјҢдёҚйңҖиҰҒпјҢNULL

);

*/

if (WriteProcessMemory(hProcess, DLLAddress, dllPath, strlen(dllPath), NULL) == 0)

{

MessageBox(NULL, TEXT("и·Ҝеҫ„еҶҷе…ҘеӨұиҙҘ"), TEXT("й”ҷиҜҜ"), 0);

return;

}

// иҺ·еҸ– Kernel32.dll иҝҷдёӘжЁЎеқ—

HMODULE k32 = GetModuleHandle(TEXT("Kernel32.dll"));

// еңЁ Kernel32.dll жЁЎеқ—дёӯжүҫеҲ° LoadLibrary иҝҷдёӘеҮҪж•°зҡ„еҶ…еӯҳең°еқҖ

LPVOID loadADD = GetProcAddress(k32, "LoadLibraryA");

/*

еңЁжҢҮе®ҡиҝӣзЁӢдёӯпјҢеҲӣе»әдёҖдёӘзәҝзЁӢ

并йҖҡиҝҮиҝҷдёӘзәҝзЁӢпјҢи°ғз”Ё LoadLibrary еҮҪж•°

йҖҡиҝҮ LoadLibrary еҮҪж•°пјҢжҠҠ DLL иҪҪе…ҘеҲ°зӣ®ж ҮиҝӣзЁӢдёӯ

HANDLE CreateRemoteThread(

[in] HANDLE hProcess, // жҢҮе®ҡиҝӣзЁӢ

[in] LPSECURITY_ATTRIBUTES lpThreadAttributes, // и®ҫзҪ®зәҝзЁӢе®үе…ЁеұһжҖ§пјҢиЎЁзӨәзәҝзЁӢжҳҜеҗҰеҸҜд»Ҙ继жүҝпјҢNULLе°ұеӨҹдәҶ

[in] SIZE_T dwStackSize, // е Ҷж Ҳзҡ„еҲқе§ӢеӨ§е°ҸпјҢ0 иЎЁзӨәдҪҝз”ЁеҸҜжү§иЎҢж–Ү件зҡ„й»ҳи®ӨеӨ§е°Ҹ

[in] LPTHREAD_START_ROUTINE lpStartAddress, // иҝңзЁӢиҝӣзЁӢдёӯпјҢйңҖиҰҒжү§иЎҢзҡ„йӮЈдёӘеҮҪж•°зҡ„жҢҮй’Ҳ

[in] LPVOID lpParameter, // зӣ®еүҚиҝӣзЁӢдёӯ DLLи·Ҝеҫ„зҡ„жҢҮй’Ҳ

[in] DWORD dwCreationFlags, // 0 зәҝзЁӢеңЁеҲӣе»әеҗҺз«ӢеҚіиҝҗиЎҢгҖӮ

[out] LPDWORD lpThreadId // [out] еҪ“еүҚдёҚйңҖиҰҒиҝҷдёӘиҝ”еӣһеҖј

);

*/

HANDLE hThread = CreateRemoteThread(hProcess, NULL, 0, (LPTHREAD_START_ROUTINE)loadADD, DLLAddress, 0, NULL);

// йҮҠж”ҫжҢҮе®ҡзҡ„жЁЎеқ—

CloseHandle(hThread);

CloseHandle(hProcess);

}

/// <summary>

/// жҠҠжҢҮе®ҡиҝӣзЁӢдёӯзҡ„DLLеҚёиҪҪжҺү

/// </summary>

/// <param name="processName"></param>

/// <param name="dllPath"></param>

void UnInjectDll(const wchar_t* processName) {

// йҖҡиҝҮиҝӣзЁӢеҗҚз§°иҺ·еҸ–иҜҘиҝӣзЁӢеҸҘжҹ„

DWORD dword = GetProcessByName(processName);

if (dword == 0)

{

MessageBox(NULL, TEXT("жІЎжңүжүҫеҲ°жҢҮе®ҡиҝӣзЁӢ"), TEXT("й”ҷиҜҜ"), 0);

return;

}

// иҺ·еҸ–жҢҮе®ҡиҝӣзЁӢдёӯжҢҮе®ҡжЁЎеқ—зҡ„еҶ…еӯҳең°еқҖ

HMODULE hmodule = GetProcessModuleHandle(dword, L"WX_Read_Write.dll");

// жү“ејҖжҢҮе®ҡиҝӣзЁӢ

HANDLE hProcess = OpenProcess(PROCESS_ALL_ACCESS, FALSE, dword);

if (hProcess == NULL)

{

MessageBox(NULL, TEXT("жҢҮе®ҡиҝӣзЁӢжү“ејҖеӨұиҙҘ"), TEXT("й”ҷиҜҜ"), 0);

return;

}

// иҺ·еҸ– Kernel32.dll иҝҷдёӘжЁЎеқ—

HMODULE k32 = GetModuleHandle(TEXT("Kernel32.dll"));

// еңЁ Kernel32.dll жЁЎеқ—дёӯжүҫеҲ° LoadLibrary иҝҷдёӘеҮҪж•°зҡ„еҶ…еӯҳең°еқҖ

LPVOID loadADD = GetProcAddress(k32, "FreeLibrary");

HANDLE hThread = CreateRemoteThread(hProcess, NULL, 0, (LPTHREAD_START_ROUTINE)loadADD, (LPVOID)hmodule, 0, NULL);

// йҮҠж”ҫжҢҮе®ҡзҡ„жЁЎеқ—

CloseHandle(hThread);

CloseHandle(hProcess);

}

/// <summary>

///

/// </summary>

/// <param name="hwndDlg"></param>

/// <param name="uMsg"></param>

/// <param name="wParam"></param>

/// <param name="lParam"></param>

/// <returns></returns>

INT_PTR CALLBACK dialogProc(_In_ HWND hwndDlg, _In_ UINT uMsg, _In_ WPARAM wParam, _In_ LPARAM lParam)

{

wchar_t processName[100] = L"WeChat.exe";

char dllPath[400] = { "C://Users//qiaoas//documents//visual studio 2015//Projects//ConsoleApplication1//Debug//WX_Read_Write.dll" };

switch (uMsg)

{

case WM_INITDIALOG:

break;

case WM_CLOSE:

EndDialog(hwndDlg, 0); // е…ій—ӯзӘ—дҪ“

break;

case WM_COMMAND:

/*GetDlgItemText(hwndDlg, Text_ProcessName, processName, sizeof(processName));

GetDlgItemText(hwndDlg, Text_DLLPath, (LPWSTR)dllPath, sizeof(dllPath));*/

if (wParam == Btn_Inject_DLL)

{

if (sizeof(processName) == 0)

{

MessageBox(NULL, TEXT("иҝӣзЁӢеҗҚз§°дёҚиғҪдёәз©ә"), TEXT("й”ҷиҜҜ"), 0);

}

if (sizeof(dllPath) == 0)

{

MessageBox(NULL, TEXT("DLLи·Ҝеҫ„дёҚиғҪдёәз©ә"), TEXT("й”ҷиҜҜ"), 0);

}

InjectDll(processName, dllPath); // жіЁе…ҘDLL

}

if (wParam == Btn_unInject_DLL)

{

UnInjectDll(processName); // еҚёиҪҪDLL

}

break;

default:

break;

}

return FALSE;

}

/// <summary>

/// еҲқе§ӢеҢ–

/// </summary>

/// <param name="hInstance"></param>

/// <param name="hPrevInstance"></param>

/// <param name="lpCmdLine"></param>

/// <param name="nCmdShow"></param>

/// <returns></returns>

int APIENTRY wWinMain(_In_ HINSTANCE hInstance,

_In_opt_ HINSTANCE hPrevInstance,

_In_ LPWSTR lpCmdLine,

_In_ int nCmdShow)

{

DialogBox(hInstance, MAKEINTRESOURCE(IDD_DIALOG1), NULL, &dialogProc);

return 0;

}еҲқеӯҰC++пјҢд»Јз ҒеҸҜиғҪжңүдәӣең°ж–№еҶҷзҡ„дёҚеӨҹеҘҪпјҢдҪҶжҳҜжіЁе…ҘеҚёиҪҪжҳҜе®Ңе…ЁжІЎй—®йўҳзҡ„гҖӮ

жіЁе…ҘйҖ»иҫ‘и§ЈйҮҠпјҡ

дҪҝз”Ё

CreateRemoteThreadеҮҪж•°еҸҜд»Ҙдёәзӣ®ж ҮиҝӣзЁӢеҲӣе»әдёҖдёӘж–°зҡ„зәҝзЁӢгҖӮеңЁдёҖдёӘиҝӣзЁӢдёәеҸҰдёҖдёӘиҝӣзЁӢеҲӣе»әзҡ„зәҝзЁӢе°ұжҳҜиҝңзЁӢзәҝзЁӢгҖӮ

дҪҝз”Ё

LoadLibraryеҮҪж•°жҠҠжҢҮе®ҡзҡ„DLLеҠ иҪҪеҲ°иҝӣзЁӢдёӯеӣ жӯӨе°ұеҸҜд»ҘеңЁеҲӣе»әиҝңзЁӢзәҝзЁӢзҡ„еҗҢж—¶и°ғз”Ё

LoadLibraryеҮҪж•°пјҢжҠҠжҢҮе®ҡзҡ„DLLеҠ иҪҪеҲ°зӣ®ж ҮиҝӣзЁӢдёӯгҖӮ

дёәд»Җд№ҲеҲӣе»әиҝңзЁӢзәҝзЁӢзҡ„ж—¶еҖҷи°ғз”Ё LoadLibrary еҮҪж•°е°ұиғҪжҠҠ DLL жіЁе…ҘеҲ°зӣ®ж ҮиҝӣзЁӢдёӯпјҹ

LoadLibraryгҖҖ еҮҪж•°жҳҜ Kernel32.dll дёӯзҡ„дёҖдёӘжҲҗе‘ҳ

Kernel32.dll иҝҷдёӘDLLжҳҜеҲӣе»әиҝӣзЁӢеҝ…йЎ»зҡ„дёҖдёӘDLLпјҢ并且жүҖжңүиҝӣзЁӢеңЁеҶ…еӯҳдёӯжҢҮеҗ‘зҡ„ Kernel32.dll жҳҜеҗҢдёҖдёӘең°еқҖ

жүҖд»ҘеҸӘиҰҒиҺ·еҸ–еҲ°еҪ“еүҚиҝӣзЁӢдёӯ LoadLibrary еҮҪж•°зҡ„ең°еқҖе°ұеӨҹдәҶ

дёәд»Җд№ҲиҰҒеңЁзӣ®ж ҮиҝӣзЁӢдёӯејҖиҫҹдёҖеқ—еҶ…еӯҳпјҢеҶҚжҠҠDLLи·Ҝеҫ„еҶҷе…ҘеҲ°еқ—еҶ…еӯҳдёӯпјҹ

LoadLibrary еҮҪж•°йңҖиҰҒдёҖдёӘеҸӮж•°пјҢе°ұжҳҜDLLзҡ„и·Ҝеҫ„

жҠҠеҪ“еүҚиҝӣзЁӢдёӯзҡ„дёҖдёӘең°еқҖдј еҲ°еҸҰдёҖдёӘиҝӣзЁӢдёӯпјҢй¬јзҹҘйҒ“еҸҰдёҖдёӘиҝӣзЁӢиҺ·еҸ–иҝҷдёӘең°еқҖдёӯзҡ„ж•°жҚ®ж—¶пјҢиҜ»еҸ–еҲ°зҡ„жҳҜеҗҰжҳҜжҲ‘们жғіиҰҒзҡ„гҖӮ

еӣ жӯӨйңҖиҰҒжҠҠDLLзҡ„и·Ҝеҫ„зӣҙжҺҘеҶҷе…ҘеҲ°зӣ®ж ҮиҝӣзЁӢдёӯгҖӮ

VirtualAllocEx еҮҪж•°пјҢеңЁзӣ®ж ҮиҝӣзЁӢдёӯејҖиҫҹдёҖеқ—з©әй—ҙпјҢз”ЁжқҘеӯҳж”ҫDLLи·Ҝеҫ„

WriteProcessMemory еҮҪж•°пјҢжҠҠDLLзҡ„и·Ҝеҫ„еҶҷе…ҘиҝӣеҺ»

GetModuleHandle иҺ·еҸ– Kernel32.dll жЁЎеқ—

GetProcAddress иҺ·еҸ– LoadLibraryA еҮҪж•°еңЁеҶ…еӯҳдёӯзҡ„ең°еқҖ

CreateRemoteThread еҲӣе»әиҝңзЁӢзәҝзЁӢпјҢ并и°ғз”Ё LoadLibraryA еҮҪж•°

LoadLibrary гҖҒLoadLibraryAгҖҒLoadLibraryW иҝҷдёүиҖ…зҡ„еҢәеҲ«гҖӮ

LoadLibrary жҳҜдёҖдёӘе®ҸпјҢеҸҜд»Ҙж №жҚ®еӯ—з¬ҰйӣҶзҡ„дёҚеҗҢпјҢиҮӘеҠЁеҶіе®ҡжҳҜдҪҝз”Ё LoadLibraryA иҝҳжҳҜ LoadLibraryW

LoadLibrary е®Ҹе®ҡд№үзҡ„жәҗз Ғпјҡ

WINBASEAPI _Ret_maybenull_ HMODULE WINAPI LoadLibraryA( _In_ LPCSTR lpLibFileName ); WINBASEAPI _Ret_maybenull_ HMODULE WINAPI LoadLibraryW( _In_ LPCWSTR lpLibFileName ); #ifdef UNICODE #define LoadLibrary LoadLibraryW #else #define LoadLibrary LoadLibraryA #endif // !UNICODE

еҚёиҪҪйҖ»иҫ‘пјҡ

дҪҝз”Ё CreateRemoteThread еҮҪж•°еҲӣе»әдёҖдёӘиҝңзЁӢзәҝзЁӢ

и°ғз”Ё FreeLibrary еҮҪж•°пјҢеҚёиҪҪDLL

FreeLibrary еҮҪж•°еңЁ Kernel32.dll жЁЎеқ—дёӯпјҢйҖ»иҫ‘еҗҢдёҠ

FreeLibrary еҮҪж•°йңҖиҰҒ DLL зҡ„еҶ…еӯҳең°еқҖ

йҒҚеҺҶиҝӣзЁӢеҝ«з…§еҸҜд»ҘиҺ·еҸ–еҲ°жҢҮе®ҡжЁЎеқ—зҡ„еҶ…еӯҳең°еқҖ

еҚёиҪҪе’ҢжіЁе…Ҙзҡ„жҖқи·ҜйғҪжҳҜдёҖж ·зҡ„

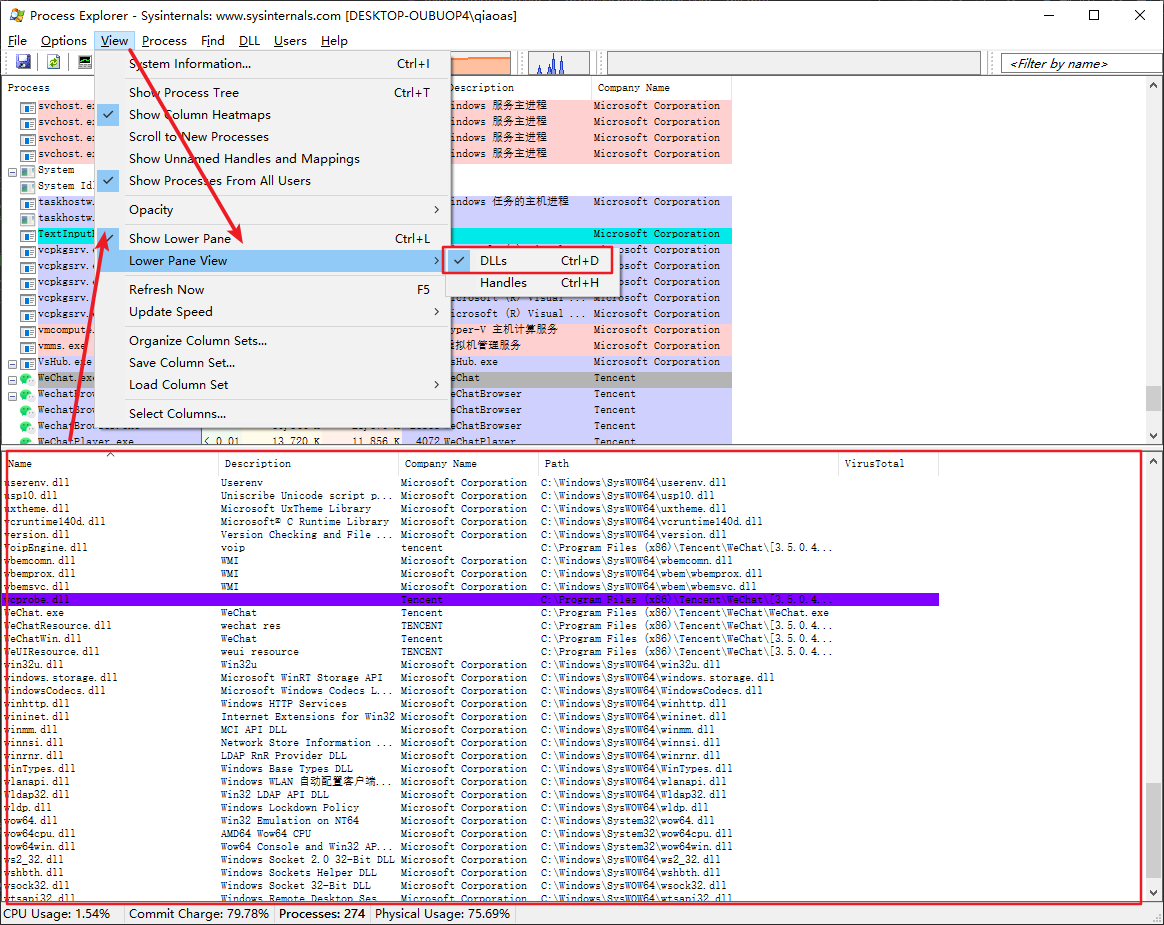

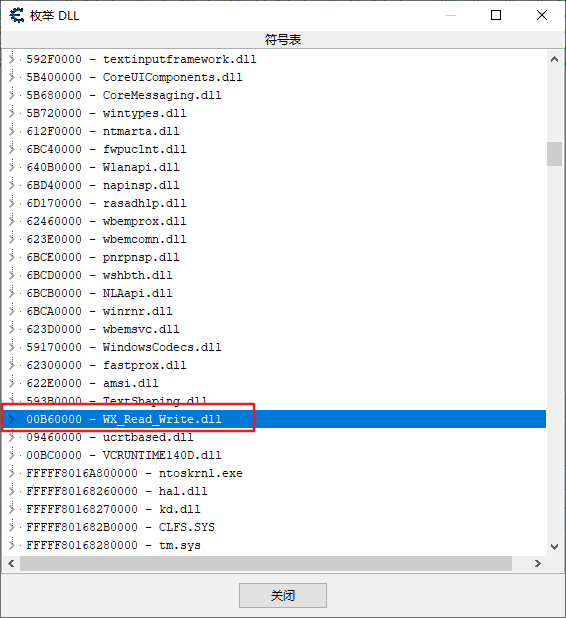

зЎ®и®ӨDLLжҳҜеҗҰжіЁе…ҘеҲ°зӣ®ж ҮиҝӣзЁӢдёӯпјҡ

ж–№ејҸдёҖпјҡдҪҝз”Ё procexp

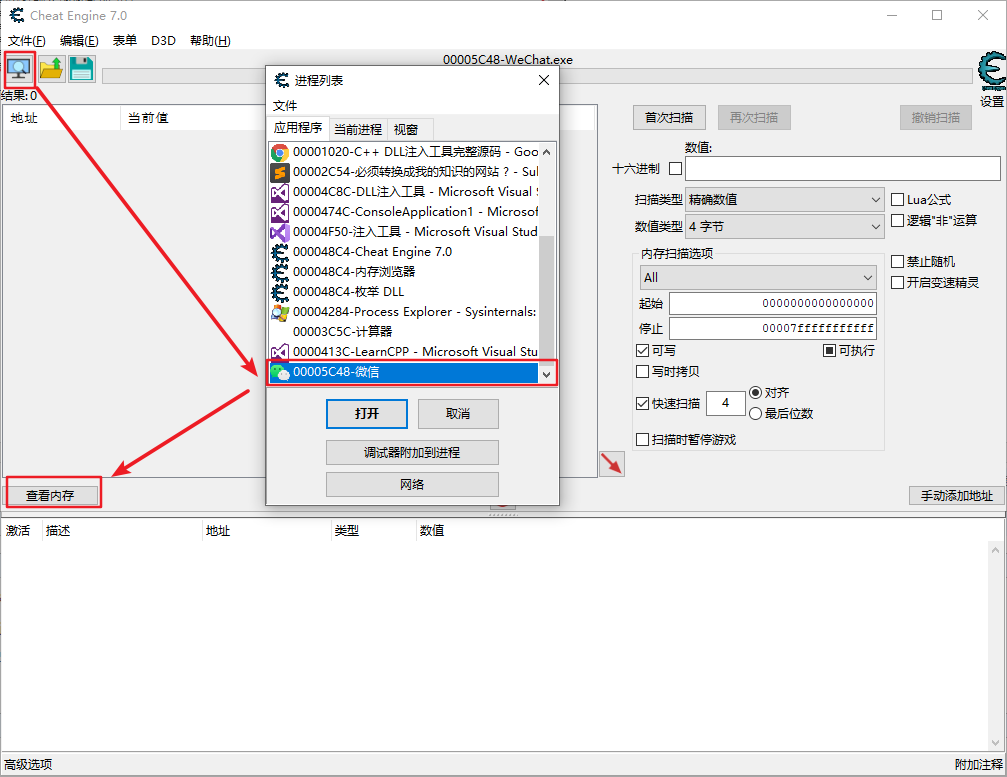

ж–№ејҸдәҢпјҡCheat Engine

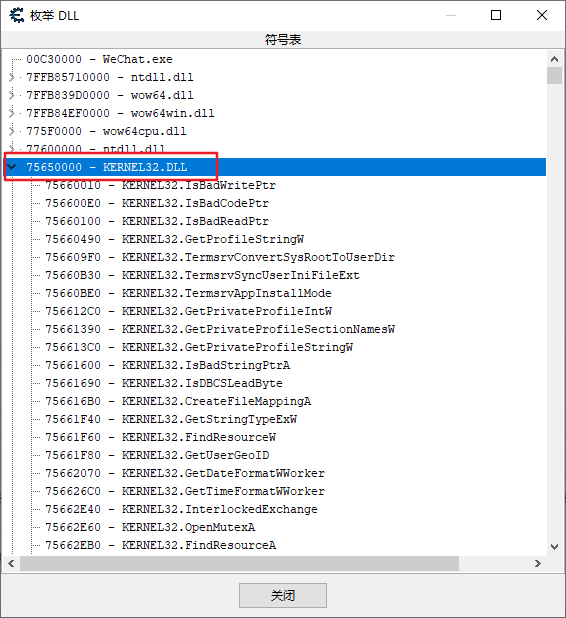

зЎ®и®Ө Kernel32.dll дёӯзҡ„ FreeLibrary е’Ң LoadLibraryA еңЁеӨҡдёӘиҝӣзЁӢдёӯжҳҜеҗҰжҢҮеҗ‘еҗҢдёҖеқ—еҶ…еӯҳең°еқҖпјҡ

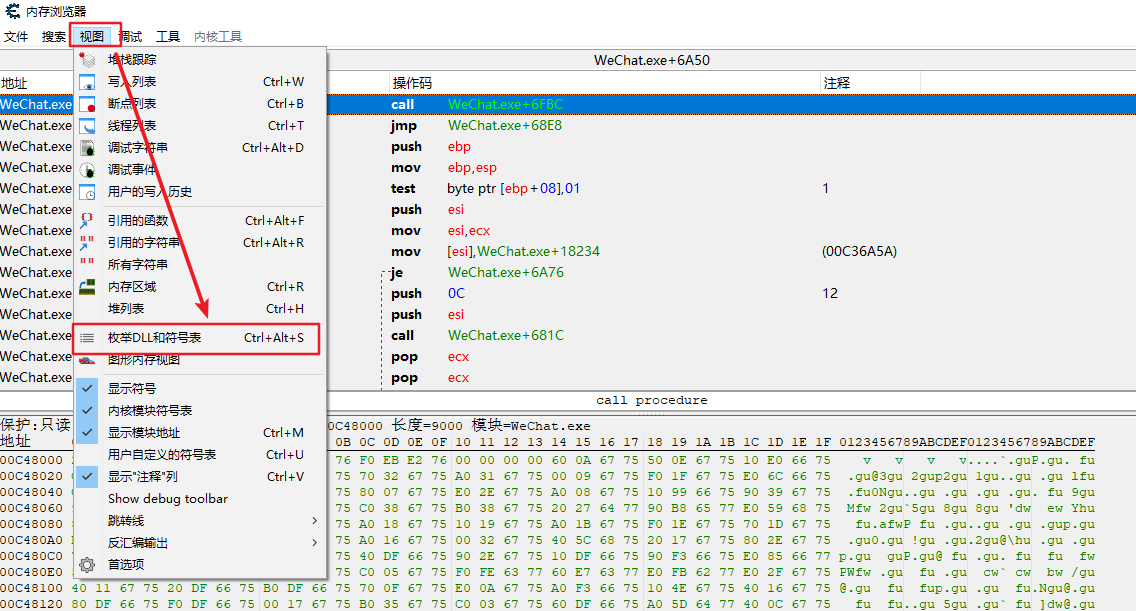

еҸҜд»ҘйҖҡиҝҮCEжҹҘзңӢеӨҡдёӘиҝӣзЁӢдёӯ Kernel32.dll зҡ„еҶ…еӯҳең°еқҖжҳҜеҗҰзӣёеҗҢ

еҶҚйҖҡиҝҮ Kernel32.dll дёӯеҮҪж•°зҡ„еҶ…еӯҳең°еқҖпјҢзЎ®и®Ө FreeLibrary е’Ң LoadLibraryA иҝҷдёӨдёӘеҮҪж•°

е…ідәҺвҖңC++ DLLжіЁе…ҘжҖҺд№Ҳе®һзҺ°вҖқзҡ„еҶ…е®№е°ұд»Ӣз»ҚеҲ°иҝҷйҮҢдәҶпјҢж„ҹи°ўеӨ§е®¶зҡ„йҳ…иҜ»гҖӮеҰӮжһңжғідәҶи§ЈжӣҙеӨҡиЎҢдёҡзӣёе…ізҡ„зҹҘиҜҶпјҢеҸҜд»Ҙе…іжіЁдәҝйҖҹдә‘иЎҢдёҡиө„и®Ҝйў‘йҒ“пјҢе°Ҹзј–жҜҸеӨ©йғҪдјҡдёәеӨ§е®¶жӣҙж–°дёҚеҗҢзҡ„зҹҘиҜҶзӮ№гҖӮ

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ